Een gecoördineerde internationale operatie waarbij de Amerikaanse en Chinese autoriteiten betrokken zijn, heeft ten minste 276 verdachten gearresteerd en negen oplichtingscentra gesloten die worden gebruikt voor investeringsfraude in cryptovaluta gericht op Amerikanen, resulterend in miljoenen dollars aan verliezen.

Het harde optreden werd geleid door de politie van Dubai, onder het ministerie van Binnenlandse Zaken van de Verenigde Arabische Emiraten (VAE), in samenwerking met het Amerikaanse Federal Bureau of Investigation (FBI) en het Chinese ministerie van Openbare Veiligheid. Onder de arrestanten bevinden zich personen uit Birma en Indonesië, die zijn aangehouden door autoriteiten uit Dubai en Thailand.

Thet Min Nyi, 27, Wiliang Awang, 23, Andreas Chandra, 29, Lisa Mariam, 29, en twee voortvluchtige mede-samenzweerders zijn beschuldigd van federale fraude en het witwassen van geld in de VS.

“Fraudeurs die zich vanuit het buitenland op Amerikanen richten, kunnen niet ongestraft opereren, waar ter wereld ze ook verblijven”, zei assistent-procureur-generaal A. Tysen Duva van de Criminal Division van het ministerie van Justitie. “Organisatoren en fraudeurs van oplichtingscentra die Amerikanen en anderen bedriegen, zullen voor de rechter worden gebracht in Amerikaanse rechtbanken en in rechtbanken over de hele wereld. In de hedendaagse samenleving is fraude grenzeloos, en wetshandhavingsactiviteiten om het te bestrijden en te elimineren zijn dat ook.”

Volgens de aanklacht zouden de beklaagden leiding hebben gegeven aan, hebben gewerkt voor en anderen hebben gerekruteerd om te werken bij drie verschillende bedrijven genaamd Ko Thet Company, Sanduo Group en Giant Company, die naar verluidt verschillende oplichtingscentra exploiteerden. Thet Min Nyi wordt verondersteld de manager en recruiter te zijn voor de Ko Thet Company.

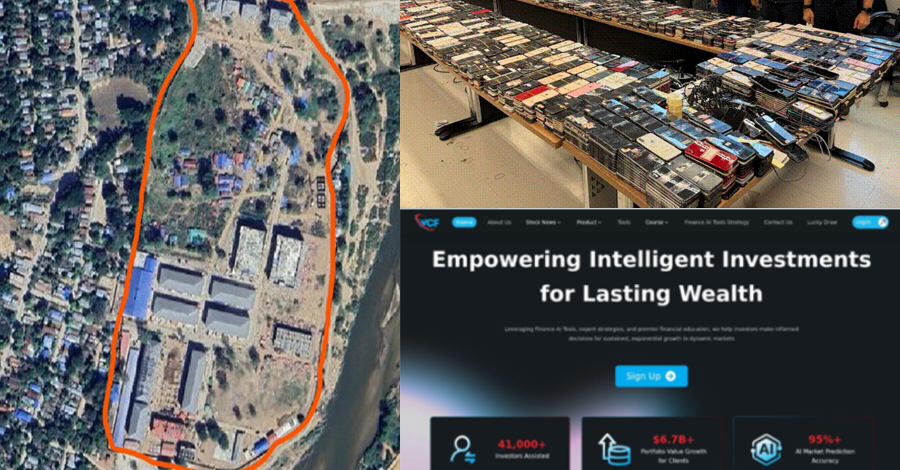

De oplichting bestond uit het misleiden van gebruikers om afstand te doen van hun geld door middel van nep-investeringen in cryptocurrency nadat ze in de loop van de tijd vertrouwen hadden opgebouwd, vaak door het aangaan van vriendschappelijke of romantische relaties, een langlopend plan dat bekend staat als varkensslachting of romantiek-baiting. De illegale operatie is nauw verweven met mensenhandel, waarbij buitenlanders worden gedwongen tot oplichting onder slaafse omstandigheden nadat ze zijn gerekruteerd met valse aanbiedingen voor goedbetaalde banen.

“Daarna promootten de oplichters investeringen in cryptocurrencies en hielpen ze slachtoffers bij het opzetten van accounts en het overbrengen van cryptocurrency naar investeringsplatforms die, buiten medeweten van de slachtoffers, vals waren”, aldus het DoJ. “De vermeende oplichters prezen hun eigen successen en rendementen in cryptocurrency-investeringen aan en moedigden hun slachtoffers aan om meer te investeren. Ze moedigden hun slachtoffers ook aan om geld te lenen van vrienden en familie en leningen af te sluiten, om zo meer te kunnen ‘investeren’.”

Maar zodra het geld naar de platforms was overgemaakt, werden de activa witgewassen naar andere cryptocurrency-accounts, waaronder enkele van de fraudeurs.

Het DoJ zei dat de FBI bijna 9.000 slachtoffers heeft geïnformeerd en slachtoffers naar schatting 562 miljoen dollar heeft bespaard vanaf april 2026 na de lancering van een initiatief genaamd Operation Level Up, dat in januari 2024 begon als een manier om proactief slachtoffers van investeringsfraude met cryptocurrency te identificeren en te waarschuwen.

Twee Chinese staatsburgers aangeklaagd voor crypto-oplichting

Het nieuws over de aanklacht komt dagen nadat het DoJ twee Chinese staatsburgers – Jiang Wen Jie (ook bekend als Jiang Nan) en Huang Xingshan (ook bekend als Ah Zhe en Huang Xing Saan) – heeft aangeklaagd voor hun rol in een grote fraude met investeringen in cryptocurrency en voor het naar verluidt runnen van de Shunda-zwendel in Min Let Pan, Myanmar. De beklaagden zijn er ook van beschuldigd van plan te zijn een tweede oplichtingscentrum in Cambodja te openen, nadat de Birmese autoriteiten het eerste in november 2025 in beslag hadden genomen.

Huang zou bij Shunda hebben gewerkt als manager op hoog niveau en persoonlijk hebben deelgenomen aan de fysieke bestraffing van verhandelde compoundarbeiders, terwijl Jiang als teamleider toezicht hield op werknemers die zich specifiek op Amerikaanse slachtoffers richtten in deze plannen. Ze werden begin 2026 door de Thaise autoriteiten gearresteerd terwijl ze vanuit Cambodja op weg waren naar Birma.

“De compound gebruikte oplichtingswebsites en mobiele applicaties, vermomd als legitieme investeringsplatforms, om slachtoffers, waaronder Amerikanen, te bedriegen”, aldus het DoJ. “Werknemers op de compound waren mensenhandel die tegen hun wil werden vastgehouden en gedwongen werden slachtoffers op te lichten onder de dreiging van geweld en marteling.”

Bovendien heeft het harde optreden geleid tot de inbeslagname van een Telegram-kanaal (@pogojobhiring2023) met meer dan 6.500 volgers die worden gebruikt om slachtoffers van mensenhandel te rekruteren naar een zwendelcomplex in Cambodja om een wetshandhavingsnabootsing van identiteit uit te voeren, en een cluster van 503 nep-investeringswebsites die worden gebruikt om Amerikaanse slachtoffers te bedriegen. De acties, geleid door een Scam Center Strike Force van de Amerikaanse overheid, hebben ook meer dan $701 miljoen aan cryptocurrency tegengehouden die naar verluidt verband zou houden met het witwassen van geld door oplichting met cryptocurrency.

Schatkistsancties Cambodjaanse senator

Gelijktijdig met deze inspanningen heeft het Amerikaanse ministerie van Financiën sancties opgelegd aan een Cambodjaanse senator achter een netwerk van cyberzwendelverbindingen, en heeft het ministerie van Buitenlandse Zaken beloningen tot 10 miljoen dollar aangekondigd voor informatie die leidt tot de inbeslagname of terugvordering van opbrengsten met betrekking tot het Tai Chang-zwendelcentrum in Birma.

De sancties zijn gericht tegen de Cambodjaanse senator Kok An, de Cambodjaanse zakenman Rithy Raksmei, hun medewerkers en hun respectievelijke bedrijfsactiviteiten, waaronder holdings als K99 Group voor de activiteiten van zwendelcentra. Kok An wordt verondersteld Thailand te zijn ontvlucht, waarna de autoriteiten afgelopen juli een arrestatiebevel tegen hem en zijn kinderen hebben uitgevaardigd.

“Het netwerk van oplichtingscentra van Kok An en zijn partners, opererend vanuit casino’s en kantorenparken die zijn aangepast voor frauduleuze activiteiten, witwassen de fondsen van slachtoffers wit en bieden een basis om Amerikaanse burgers aan te vallen en ongestraft mensenrechtenschendingen te begaan”, aldus het Office of Foreign Assets Control (OFAC).

Kok An is de tweede Cambodjaanse senator die door het Amerikaanse ministerie van Financiën wordt bestraft, na Ly Yong Phat, die in september 2024 werd betrokken vanwege zijn vermeende rol bij het verhandelen van mensen tot dwangarbeid bij online oplichtingscentra.

De toenemende fraudeoperaties op industriële schaal hebben het Cambodjaanse parlement ertoe aangezet de eerste wet aan te nemen die zich richt op oplichtingscentra die in het land actief zijn. De wet, die beoogt te voorkomen dat oplichtingscentra na verwijdering weer de kop opsteken, zal degenen die veroordeeld zijn voor oplichting veroordeeld worden tot vijf tot tien jaar gevangenisstraf en een boete van maar liefst $ 250.000.

Cambodjaanse zwendelverbinding gekoppeld aan Android MaaS

Bovendien is er een Android-banktrojan ontdekt, die waarschijnlijk vanuit meerdere locaties opereert, waaronder de K99 Triumph City-compound van de Cambodjaanse K99 Group, die in staat is realtime surveillance, diefstal van inloggegevens, gegevensexfiltratie en financiële fraude te faciliteren. De banktrojan zou in ieder geval sinds 2023 worden gebruikt.

Het geavanceerde Malware-as-a-Service (MaaS)-platform deelt infrastructuur en gedragsoverlappingen met activiteiten die eerder werden toegeschreven aan bedreigingsactoren die werden gevolgd als Vigorish Viper en Vault Viper, volgens een gezamenlijk rapport van Infoblox en de Vietnamese non-profitorganisatie Chong Lua Dao.

“De operatie blijft actief en registreert ongeveer 35 nieuwe domeinen per maand – zowel geregistreerde domeingeneratie-algoritme (RDGA) domeinen als lookalike domeinen – die zich voordoen als legitieme organisaties en overheidsdiensten om de malware te verspreiden”, aldus onderzoekers.

“De domeinen zijn ontworpen om banken, pensioenfondsen, socialezekerheidsorganisaties, nutsbedrijven en verschillende inkomsten-, immigratie-, telecom- en wetshandhavingsinstanties te spoofen. Recentelijk is de reikwijdte van de zwendel uitgebreid, zowel geografisch als contextueel, en omvat het kunstaas dat zich richt op luchtvaartmaatschappijen en e-commerceplatforms, maar ook op landen in Afrika en Latijns-Amerika.”

In totaal zouden in 2025 400 gerichte lokdomeinen zijn geregistreerd en gebruikt om slachtoffers te misleiden en te infecteren als onderdeel van wat wordt beoordeeld als een gecoördineerde operatie. De aanvalsketen is als volgt:

- Schadelijke URL’s worden onder gebruikers verspreid via sms-berichten of e-mails die afkomstig lijken te zijn van overheidsfunctionarissen.

- Slachtoffers bezoeken een valse Google Play Store-app-vermeldingspagina of een website van een overheidsdienst.

- Zodra de APK is geïnstalleerd en gestart, escaleert deze de machtigingen om persistentie te vergemakkelijken.

- De malware maakt verbinding met een externe server en stelt de operator in staat om op afstand het apparaat van het slachtoffer in de gaten te houden en gegevens te verzamelen.

- Aanvallers injecteren valse overlay-schermen bovenop apps voor online bankieren om inloggegevens vast te leggen en vervolgens de toegang te gebruiken om geld over te maken naar rekeningen die onder hun controle staan.

“De activiteiten die verband houden met deze infrastructuur blijven zich aanpassen en uitbreiden, waardoor grootschalige campagnes worden ondersteund die zich richten op landen als Thailand, Indonesië, de Filippijnen en Vietnam, terwijl ze zich steeds meer diversifiëren naar Afrika en Latijns-Amerika”, merkten Infoblox en Chong Lua Dao op.

“Met toegang tot grote meertalige arbeidskrachten, groeiende technische capaciteiten en torenhoge winsten, adopteren ze niet alleen malware, infrastructuur en social engineering-technieken, maar passen ze deze ook aan tot veelzijdige en schaalbare aanvalsmodellen. Wat ontstaat is een ecosysteem dat wendbaar, experimenteel en commercieel gedreven is – een ecosysteem waarin tools voortdurend opnieuw worden gebruikt, verfijnd en opnieuw worden ingezet om het bereik en de winst te maximaliseren.”

Operatie Atlantic neemt 12 miljoen dollar in beslag

De ontwikkelingen spelen zich af tegen de achtergrond van Operatie Atlantic, die met succes ongeveer 12 miljoen dollar heeft bevroren van een cybercriminaliteitsoperatie die zich richt op oplichters op het gebied van cryptocurrency en investeringen, waarbij gebruik wordt gemaakt van een techniek genaamd “approval phishing” om toegang te krijgen tot crypto-wallets en hun geld leeg te maken.

Goedkeuringsphishing verwijst naar een vorm van cryptocurrency-fraude waarbij slachtoffers worden misleid om een blockchain-transactie te ondertekenen die een oplichter volledige controle over hun portemonnee geeft, waardoor ze al hun bezittingen kunnen leegmaken. Volgens TRM Labs zijn deze phishing-aanvallen “vaak verpakt in investeringsfraude of romantiekfraude.”

“Deze tactiek wordt vaak gebruikt bij online beleggingsfraude, ook wel varkensslachting genoemd, om slachtoffers ertoe te verleiden steeds grotere bedragen aan oplichters te overhandigen”, aldus de Amerikaanse geheime dienst in een verklaring.

Er zijn meer dan 20.000 slachtoffers geïdentificeerd in 30 landen, waaronder Canada, Groot-Brittannië en de VS. De autoriteiten hebben ook meer dan 120 domeinen in beslag genomen die worden gebruikt door de bedreigingsactoren achter het phishing-programma, en nog eens 33 miljoen dollar aan fondsen geïdentificeerd waarvan wordt aangenomen dat ze verband houden met investeringsfraude wereldwijd.

Begin april kondigde het Office of Cybersecurity and Critical Infrastructure Protection (OCCIP) van het ministerie van Financiën een nieuw initiatief voor het delen van informatie aan om de cyberbeveiliging in de digitale activa-industrie te versterken. Als onderdeel van de inspanning zullen Amerikaanse digitale activabedrijven en brancheorganisaties die aan de criteria van het ministerie van Financiën voldoen, in aanmerking komen om zonder extra kosten bruikbare informatie over cyberbeveiliging te ontvangen.

“Het initiatief zal tijdige, bruikbare cyberbeveiligingsinformatie verschaffen aan in aanmerking komende Amerikaanse digitale activabedrijven en brancheorganisaties, waardoor ze cyberdreigingen die hun klanten en netwerken targeten, beter kunnen identificeren, voorkomen en erop kunnen reageren”, aldus het ministerie van Financiën.