Bij weer een nieuwe aanval op de toeleveringsketen van software zijn bedreigingsactoren erin geslaagd het populaire Python-pakket Lightning te compromitteren om twee kwaadaardige versies te pushen om inloggegevens te stelen.

Volgens Aikido Security, OX Security, Socket en StepSecurity zijn de twee kwaadaardige versies versies 2.6.2 en 2.6.3, die beide op 30 april 2026 zijn gepubliceerd. De campagne wordt gezien als een uitbreiding van het Mini Shai-Hulud supply chain-incident dat woensdag gericht was op SAP-gerelateerde npm-pakketten.

Op het moment van schrijven is het project in quarantaine geplaatst door de beheerders van de Python Package Index (PyPI) repository. PyTorch Lightning is een open-source Python-framework dat een interface op hoog niveau biedt voor PyTorch. Het open-sourceproject heeft meer dan 31.100 sterren op GitHub.

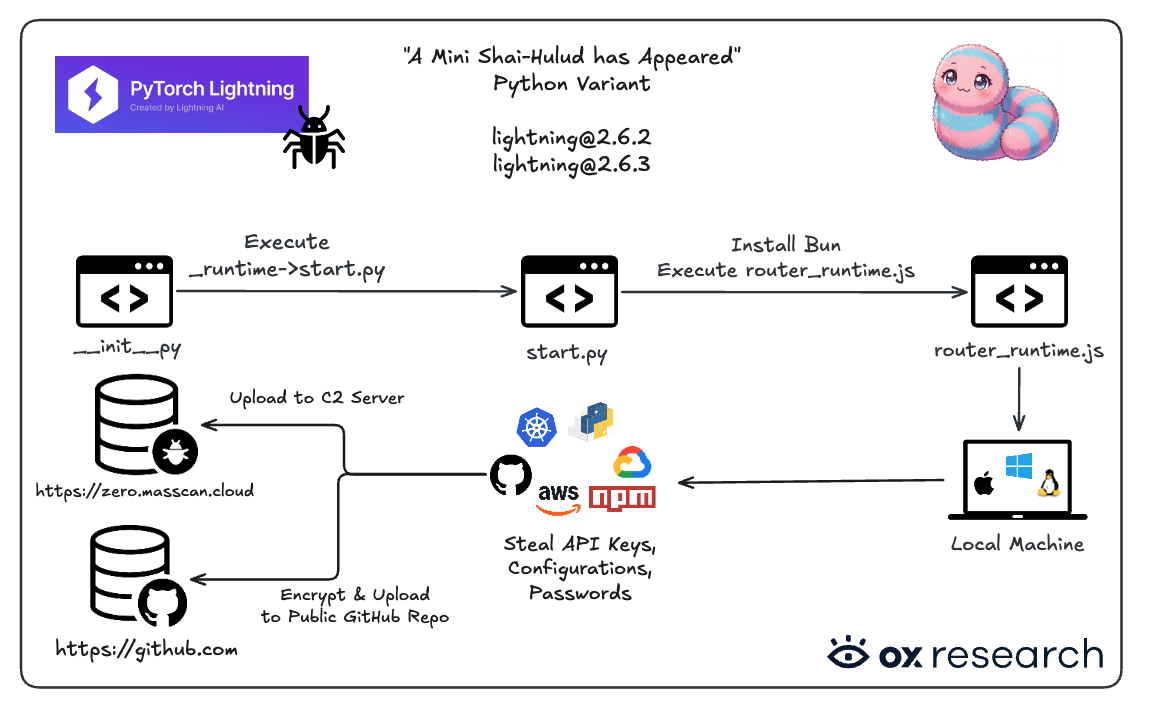

“Het kwaadaardige pakket bevat een verborgen _runtime-map met daarin een downloader en een versluierde JavaScript-payload”, aldus Socket. “De uitvoeringsketen loopt automatisch wanneer de Lightning-module wordt geïmporteerd, waardoor er geen extra gebruikersactie nodig is na installatie en import.”

De aanvalsketen maakt de weg vrij voor een Python-script (“start.py”), dat de Bun JavaScript-runtime downloadt en uitvoert, en deze vervolgens gebruikt om een versluierde kwaadaardige lading van 11 MB uit te voeren (“router_runtime.js”) met als doel uitgebreide diefstal van inloggegevens uit te voeren.

Uit de verzamelde inloggegevens worden de GitHub-tokens gevalideerd tegen het “api.github(.)com/user”-eindpunt voordat ze worden gebruikt om een wormachtige payload te injecteren in maximaal 50 branches die worden opgehaald uit elke repository waarnaar het token kan schrijven.

“De operatie is een upsert: het creëert bestanden die nog niet bestaan en overschrijft stilzwijgend bestanden die dat wel doen”, aldus Socket. “Er wordt geen voorafgaande controle op bestaande inhoud uitgevoerd. Elke vergiftigde commit is geschreven met behulp van een hardgecodeerde identiteit die is ontworpen om de Claude Code van Anthropic na te bootsen.”

Daarnaast implementeert de malware een op npm gebaseerde voortplantingsvector die de lokale npm-pakketten van de ontwikkelaar wijzigt met een postinstall-hook in het bestand “package.json” om de kwaadaardige payload op te roepen, het patchversienummer te verhogen en de .tgz-tarballs opnieuw in te pakken. Mocht de nietsvermoedende ontwikkelaar de gemanipuleerde pakketten vanuit zijn lokale omgeving publiceren, dan worden deze beschikbaar gesteld op npm, vanwaar de malware op downstream-gebruikerssystemen terechtkomt.

De beheerders van het project hebben erkend dat “we ons bewust zijn van het probleem en actief onderzoek doen.” Het is momenteel niet duidelijk hoe het incident heeft plaatsgevonden, maar er zijn aanwijzingen dat het GitHub-account van het project is gecompromitteerd.

In een afzonderlijk advies onthulde Lightning dat er nog steeds een onderzoek gaande is om de exacte oorzaak van het compromis vast te stellen en dat de “getroffen versies functionaliteit hebben geïntroduceerd die consistent is met een mechanisme voor het verzamelen van inloggegevens.”

In de tussentijd wordt geadviseerd om Lightning-versies 2.6.2 en 2.6.3 te blokkeren en deze van ontwikkelaarssystemen te verwijderen, als ze al zijn geïnstalleerd. Het is ook essentieel om te downgraden naar de laatst bekende schone versie, 2.6.1, en de inloggegevens te rouleren die in getroffen omgevingen zichtbaar zijn.

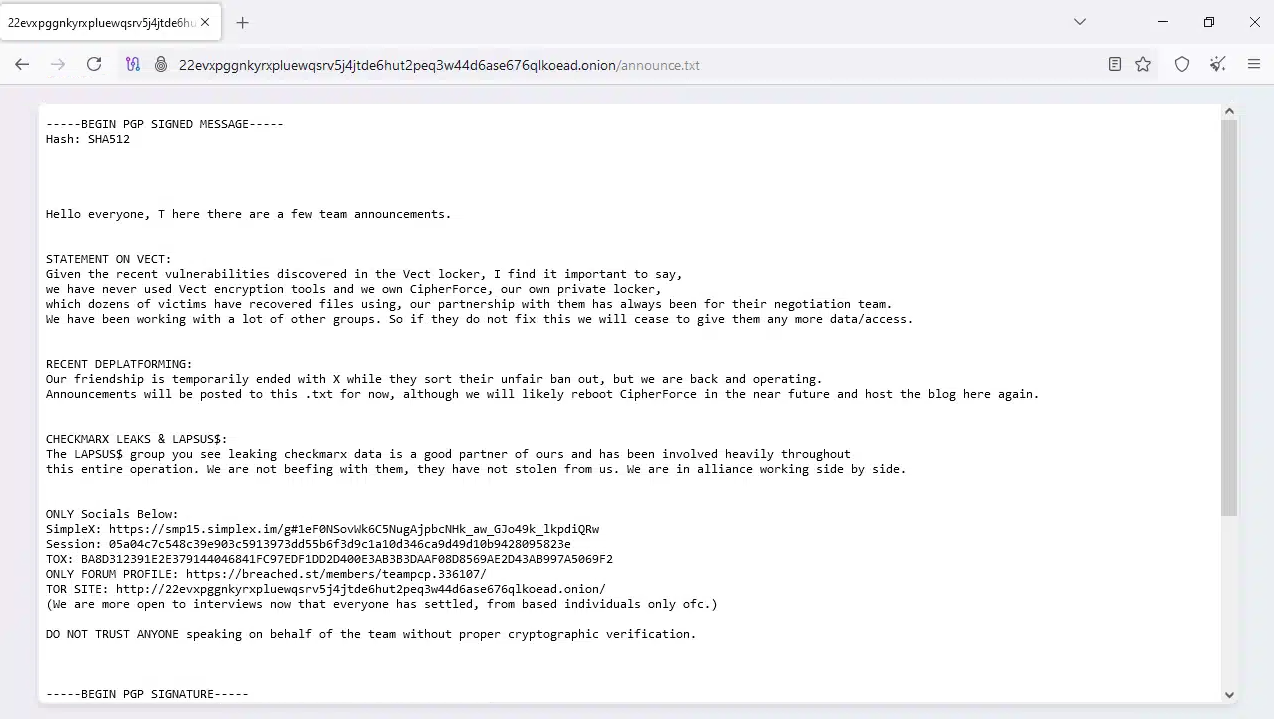

De supply chain-aanval is de nieuwste toevoeging aan een lange lijst van compromissen die zijn uitgevoerd door een bedreigingsacteur die bekend staat als TeamPCP, die nu een uienwebsite op het dark web heeft gelanceerd nadat zijn account bij X was opgeschort wegens het overtreden van de regels van het platform.

Het noemde LAPSUS$ ook een “goede partner van ons en is nauw betrokken geweest bij deze hele operatie.” De groep benadrukte ook dat ze “nooit VECT-encryptietools hebben gebruikt en dat we CipherForce bezitten, ons eigen privékluisje”, naar aanleiding van een rapport van Check Point Research over kwetsbaarheden die ontdekt zijn in het encryptieproces van de ransomware.

Intercom npm-pakket gecompromitteerd als onderdeel van Mini Shai-Hulud

In een gerelateerde ontwikkeling is gebleken dat versie 7.0.4 van intercom-client is gecompromitteerd als onderdeel van de Mini Shai-Hulud-campagne, waarbij een vergelijkbare modus operandi wordt gevolgd als die van de SAP-pakketten om de uitvoering van een malware die inloggegevens steelt te activeren met behulp van een pre-install hook.

“De overlap is aanzienlijk omdat de SAP CAP-campagne was gekoppeld aan TeamPCP-activiteiten op basis van gedeelde technische details, waaronder onderscheidende payload-implementatiepatronen, op GitHub gebaseerde exfiltratie, het verzamelen van inloggegevens in ontwikkelaars- en CI/CD-omgevingen en overeenkomsten met eerdere aanvallen op Checkmarx, Bitwarden, Telnyx, LiteLLM en Aqua Security Trivy”, aldus Socket.