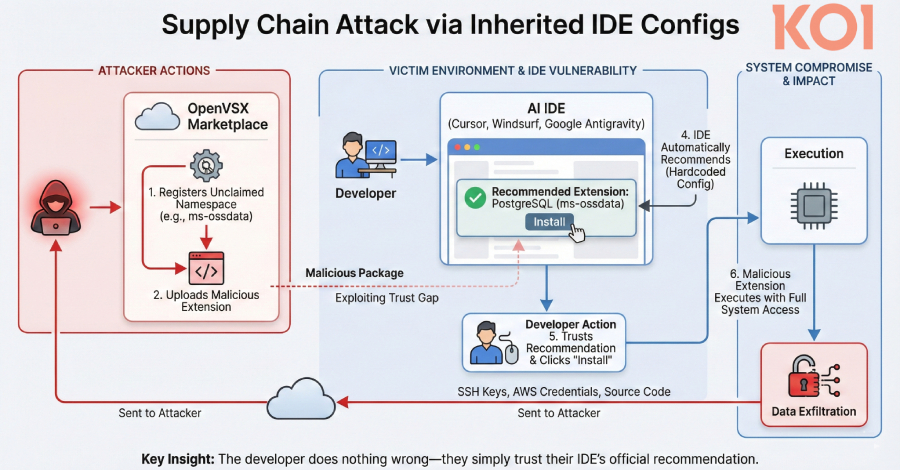

Populaire door kunstmatige intelligentie (AI) aangedreven Microsoft Visual Studio Code (VS Code)-forks zoals Cursor, Windsurf, Google Antigravity en Trae blijken extensies aan te bevelen die niet bestaan in het Open VSX-register, waardoor mogelijk de deur wordt geopend voor supply chain-risico’s wanneer kwaadwillenden kwaadaardige pakketten onder die namen publiceren.

Het probleem is volgens Koi dat deze geïntegreerde ontwikkelomgevingen (IDE’s) de lijst met officieel aanbevolen extensies van de extensiemarktplaats van Microsoft overnemen. Deze extensies bestaan niet in Open VSX.

De VS Code-extensieaanbevelingen kunnen twee verschillende vormen aannemen: op bestanden gebaseerd, die worden weergegeven als toastmeldingen wanneer gebruikers een bestand in specifieke formaten openen, of op softwarebasis, die worden voorgesteld wanneer bepaalde programma’s al op de host zijn geïnstalleerd.

“Het probleem: deze aanbevolen extensies bestonden niet op Open VSX”, zei Koi-beveiligingsonderzoeker Oren Yomtov. “De naamruimten waren niet geclaimd. Iedereen kon ze registreren en uploaden wat ze maar wilden.”

Met andere woorden: een aanvaller zou de afwezigheid van deze VS Code-extensies en het feit dat de AI-aangedreven IDE’s VS Code-forks zijn, kunnen misbruiken om een kwaadaardige extensie naar het Open VSX-register te uploaden, zoals ms-ossdata.vscode-postgresql.

Als gevolg hiervan is een triviale installatieactie voldoende om te resulteren in de implementatie van de frauduleuze extensie op hun systeem, elke keer dat een ontwikkelaar waarop PostgreSQL is geïnstalleerd een van de bovengenoemde IDE’s opent en het bericht ‘Aanbevolen: PostgreSQL-extensie’ ziet.

Deze eenvoudige daad van vertrouwen kan ernstige gevolgen hebben en mogelijk leiden tot de diefstal van gevoelige gegevens, waaronder inloggegevens, geheimen en broncode. Koi zei dat de tijdelijke aanduiding PostgreSQL niet minder dan 500 installaties heeft opgeleverd, wat aangeeft dat ontwikkelaars het downloaden simpelweg omdat de IDE het als aanbeveling heeft voorgesteld.

De namen van enkele van de extensies die door Koi zijn geclaimd met een tijdelijke aanduiding staan hieronder vermeld:

- ms-ossdata.vscode-postgresql

- ms-azure-devops.azure-pipelines

- msazurermtools.azurerm-vscode-tools

- usqlextpublisher.usql-vscode-ext

- cake-build.cake-vscode

- pkosta2005.heroku-opdracht

Als reactie op verantwoorde openbaarmaking hebben Cursor, Windsurf en Google oplossingen uitgerold om het probleem aan te pakken. De Eclipse Foundation, die toezicht houdt op Open VSX, heeft sindsdien niet-officiële bijdragers verwijderd en bredere waarborgen op registerniveau afgedwongen.

Nu bedreigingsactoren zich steeds meer richten op het exploiteren van de beveiligingslacunes in extensiemarktplaatsen en open source-repository’s, is het essentieel dat ontwikkelaars voorzichtig zijn voordat ze pakketten downloaden of installaties goedkeuren door te verifiëren dat ze afkomstig zijn van een vertrouwde uitgever.