Cybersecurity-onderzoekers hebben een nieuwe versie van de TrucMo Trojaan voor Android-bankieren die The Open Network (TON) gebruikt voor command-and-control (C2).

De nieuwe variant, waargenomen door ThreatFabric tussen januari en februari 2026, is actief gericht op gebruikers van bank- en cryptocurrency-portemonnees in Frankrijk, Italië en Oostenrijk.

“TrickMo vertrouwt op een runtime-geladen APK (dex.module), die ook door de vorige variant werd gebruikt, maar bijgewerkt met nieuwe functies die nieuwe netwerkgeoriënteerde functionaliteit toevoegen, waaronder verkenning, SSH-tunneling en SOCKS5-proxymogelijkheden waarmee geïnfecteerde apparaten kunnen functioneren als programmeerbare netwerkdraaipunten en knooppunten voor verkeersuitgangen”, aldus het Nederlandse mobiele beveiligingsbedrijf in een rapport gedeeld met The Hacker News.

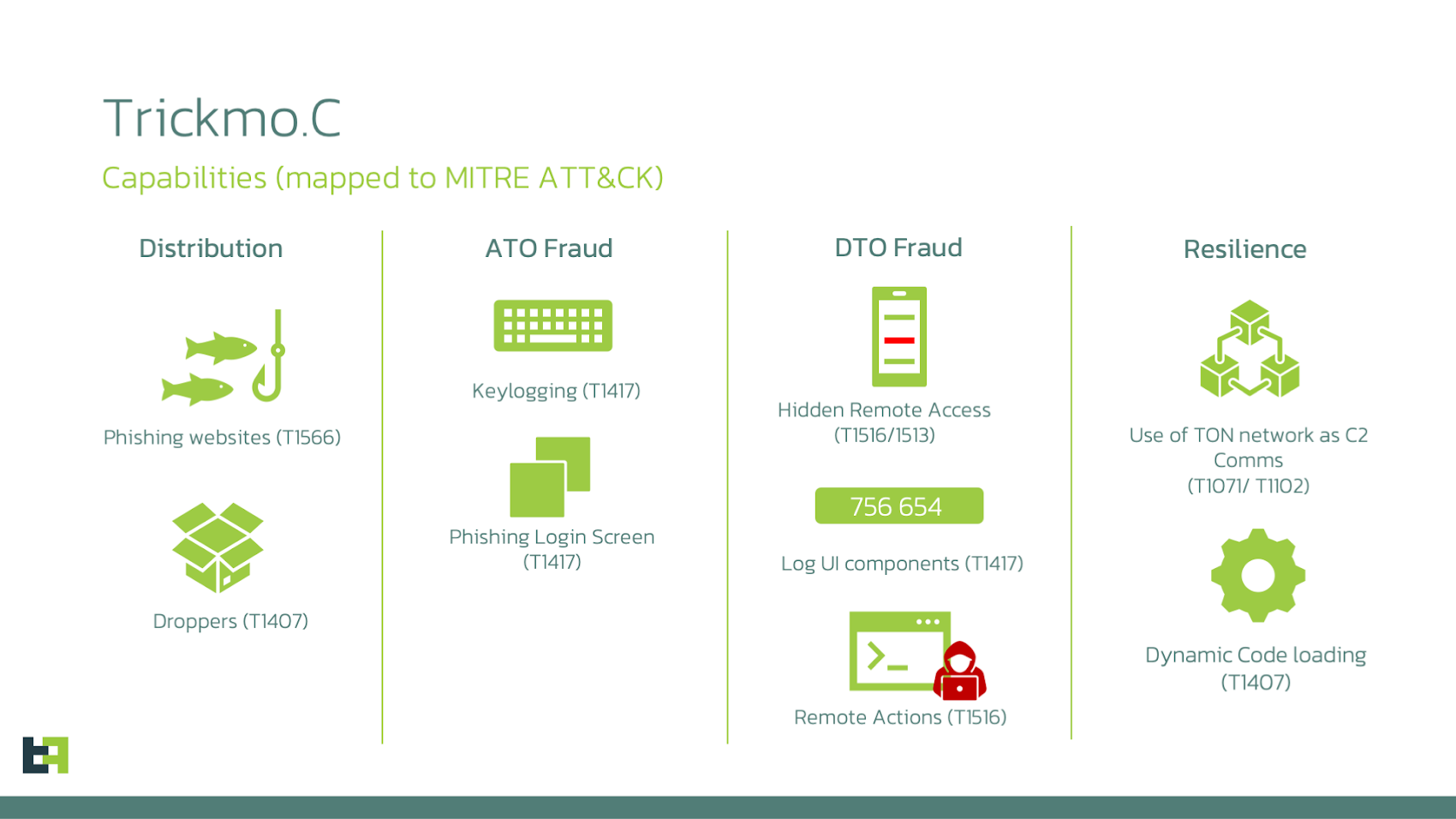

TrickMo is de naam die is toegewezen aan een device takeover (DTO)-malware die sinds eind 2019 in het wild actief is. De malware werd voor het eerst opgemerkt door CERT-Bund en IBM X-Force en beschrijft de mogelijkheid om de toegankelijkheidsservices van Android te misbruiken om eenmalige wachtwoorden (OTP’s) te kapen.

Het is ook uitgerust met een breed scala aan functies om te phishen naar inloggegevens, toetsaanslagen te loggen, scherm op te nemen, live schermstreaming te vergemakkelijken, sms-berichten te onderscheppen, waardoor de operator in wezen volledige afstandsbediening over het apparaat krijgt.

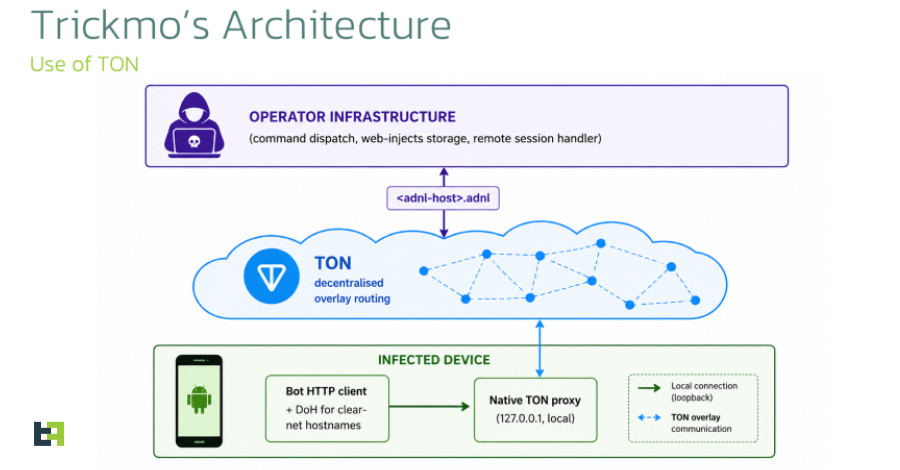

De nieuwste versies, genaamd TrickMo C, worden gedistribueerd via faseringswebsites en dropper-apps, waarvan de laatste dienen als kanaal voor een dynamisch geladen APK (“dex.module”) die tijdens runtime wordt opgehaald uit de door de aanvaller gecontroleerde infrastructuur. Een opmerkelijke verschuiving in de architectuur brengt het gebruik van de gedecentraliseerde TON-blockchain voor heimelijke C2-communicatie met zich mee.

“TrickMo heeft een ingebouwde native TON-proxy die de host-APK start op een loopback-poort bij het starten van het proces”, aldus ThreatFabric. “De HTTP-client van de bot is via die proxy aangesloten, dus elk uitgaand command-and-control-verzoek wordt geadresseerd aan een .adnl-hostnaam en opgelost via de TON-overlay.”

Dropper-apps die de malware bevatten, doen zich via Facebook voor als volwassenvriendelijke versies van TikTok, terwijl de daadwerkelijke malware Google Play-services nabootst –

- com.app16330.core20461 of com.app15318.core1173 (Dropper)

- oom.collop416.wifekin78 of nibong.lida531.butler836 (TrickMo)

Terwijl eerdere versies van “dex.module” de toegankelijkheidsgestuurde afstandsbedieningsfunctionaliteit implementeerden via een socket.io-gebaseerd kanaal, maakt de nieuwe versie gebruik van een netwerkoperatief subsysteem dat de malware verandert in een hulpmiddel voor beheerde voet aan de grond dan een traditionele banktrojan.

Het subsysteem ondersteunt opdrachten als curl, dnslookup, ping, telnet en traceroute, waardoor de aanvaller een “extern shell-equivalent krijgt voor netwerkverkenning vanaf de netwerkpositie van het slachtoffer, inclusief elk intern bedrijfs- of thuisnetwerk waarmee het apparaat momenteel is geassocieerd”, aldus ThreatFabric.

Een ander belangrijk kenmerk is een SOCKS5-proxy die het aangetaste apparaat verandert in een netwerkuitgangsknooppunt dat kwaadaardig verkeer omleidt, terwijl op IP gebaseerde handtekeningen voor fraudedetectie op het gebied van bankieren, e-commerce en cryptocurrency-uitwisselingsdiensten worden uitgeschakeld.

Bovendien bevat TrickMo twee slapende functies die het Pine hooking-framework bundelen en uitgebreide NFC-gerelateerde machtigingen declareren. Maar geen van beide wordt daadwerkelijk geïmplementeerd. Dit geeft waarschijnlijk aan dat de kernontwikkelaars de mogelijkheden van de trojan in de toekomst willen uitbreiden.

“In plaats van te vertrouwen op conventionele DNS en openbare internetinfrastructuur, communiceert de malware via .adnl-eindpunten die worden gerouteerd via een ingebouwde lokale TON-proxy, waardoor de effectiviteit van traditionele verwijderings- en netwerkblokkeringsinspanningen wordt verminderd, terwijl het verkeer zich vermengt met legitieme TON-activiteit”, aldus ThreatFabric.

“Deze nieuwste variant breidt ook de operationele rol van geïnfecteerde apparaten uit via SSH-tunneling en geauthenticeerde SOCKS5-proxying, waardoor gecompromitteerde telefoons effectief worden omgezet in programmeerbare netwerkdraaipunten en verkeersuitgangsknooppunten waarvan de verbindingen afkomstig zijn uit de eigen netwerkomgeving van het slachtoffer.”