Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe Russische cybercampagne die zich heeft gericht op Oekraïense entiteiten met twee eerder genoemde malwarefamilies zonder papieren Slechte poot En MiauwMiauw.

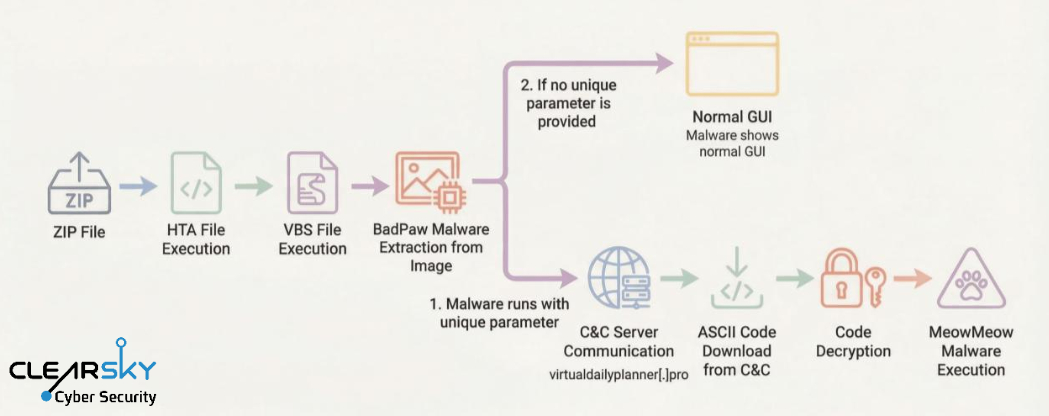

“De aanvalsketen begint met een phishing-e-mail met een link naar een ZIP-archief. Eenmaal uitgepakt, toont een eerste HTA-bestand een in het Oekraïens geschreven lokdocument over oproepen tot grensoverschrijding om het slachtoffer te misleiden”, zei ClearSky in een rapport dat deze week werd gepubliceerd.

Tegelijkertijd leidt de aanvalsketen tot de inzet van een op .NET gebaseerde lader genaamd BadPaw, die vervolgens communicatie tot stand brengt met een externe server om een geavanceerde achterdeur genaamd MeowMeow op te halen en te implementeren.

De campagne wordt met matig vertrouwen toegeschreven aan de door de Russische staat gesponsorde dreigingsacteur, bekend als APT28, op basis van de targeting footprint, de geopolitieke aard van het gebruikte kunstaas en overlap met technieken die zijn waargenomen bij eerdere Russische cyberoperaties.

Het startpunt van de aanvalsreeks is een phishing-e-mail verzonden vanaf ukr(.)net, waarschijnlijk in een poging de geloofwaardigheid vast te stellen en het vertrouwen van de beoogde slachtoffers veilig te stellen. In het bericht staat een link naar een zogenaamd ZIP-bestand, waardoor de gebruiker wordt omgeleid naar een URL die een “uitzonderlijk kleine afbeelding” laadt, die feitelijk fungeert als een trackingpixel om de operators te laten weten dat er op de link is geklikt.

Zodra deze stap is voltooid, wordt het slachtoffer doorgestuurd naar een secundaire URL waar het archief wordt gedownload. Het ZIP-bestand bevat een HTML-applicatie (HTA) die, eenmaal gelanceerd, een lokdocument laat vallen als afleidingsmechanisme, terwijl het vervolgfasen op de achtergrond uitvoert.

“Het gedropte afleidingsdocument dient als een social engineering-tactiek, waarbij een ontvangstbevestiging wordt gepresenteerd voor een beroep van de regering met betrekking tot een Oekraïense grensovergang”, aldus ClearSky. “Dit lokmiddel is bedoeld om het laagje legitimiteit in stand te houden.”

Het HTA-bestand voert ook controles uit om te voorkomen dat het in sandbox-omgevingen wordt uitgevoerd. Dit gebeurt door de Windows-registersleutel “KLMSOFTWAREMicrosoftWindows NTCurrentVersionInstallDate” op te vragen om de “leeftijd” van het besturingssysteem te schatten. De malware is ontworpen om de uitvoering af te breken als het systeem minder dan tien dagen eerder werd geïnstalleerd.

Als het systeem aan de omgevingscriteria voldoet, lokaliseert de malware het gedownloade ZIP-archief en extraheert er twee bestanden uit – een Visual Basic Script (VBScript) en een PNG-afbeelding – en slaat deze onder verschillende namen op schijf op. Het creëert ook een geplande taak om het VBScript uit te voeren als een manier om de persistentie op het geïnfecteerde systeem te garanderen.

De primaire verantwoordelijkheid van VBScript is het extraheren van kwaadaardige code die is ingebed in de PNG-afbeelding, een versluierde lader die BadPaw wordt genoemd en die contact kan maken met een command-and-control (C2)-server om extra componenten te downloaden, waaronder een uitvoerbaar bestand met de naam MeowMeow.

“In overeenstemming met het ‘BadPaw’-vakmanschap, als dit bestand onafhankelijk van de volledige aanvalsketen wordt uitgevoerd, initieert het een dummy-codereeks”, legde het Israëlische cyberbeveiligingsbedrijf uit. “Deze aanvalsuitvoering toont een grafische gebruikersinterface (GUI) met een afbeelding van een kat, in lijn met het visuele thema van het oorspronkelijke afbeeldingsbestand waaruit de primaire malware werd geëxtraheerd.”

“Wanneer op de ‘MeowMeow’-knop binnen de lokvogel-GUI wordt geklikt, geeft de applicatie eenvoudigweg een ‘Meow Meow Meow’-bericht weer, zonder verdere kwaadaardige acties uit te voeren. Dit dient als een secundaire functionele lokvogel om handmatige analyse te misleiden.”

De kwaadaardige code van de achterdeur wordt alleen geactiveerd wanneer deze wordt uitgevoerd met een bepaalde parameter (“-v”) die wordt geleverd door de initiële infectieketen, en nadat is gecontroleerd of deze op een daadwerkelijk eindpunt draait in plaats van op een sandbox, en dat er geen forensische en monitoringtools zoals Wireshark, Procmon, Ollydbg en Fiddler op de achtergrond draaien.

In de kern is MeowMeow uitgerust om op afstand PowerShell-opdrachten uit te voeren op de gecompromitteerde host en bestandssysteembewerkingen te ondersteunen, zoals de mogelijkheid om gegevens te lezen, schrijven en verwijderen. ClearSky zei dat het Russische taalreeksen in de broncode heeft geïdentificeerd, wat de beoordeling versterkt dat de activiteit het werk is van een Russisch sprekende bedreigingsacteur.

“De aanwezigheid van deze Russischtalige strings suggereert twee mogelijkheden: de bedreigingsacteur heeft een operationele veiligheidsfout (OPSEC) begaan door de code voor de Oekraïense doelomgeving niet te lokaliseren, of hij heeft onbedoeld Russische ontwikkelingsartefacten in de code achtergelaten tijdens de productiefase van de malware”, aldus het rapport.