Microsoft waarschuwde maandag voor phishing-campagnes die gebruikmaken van phishing-e-mails en OAuth-URL-omleidingsmechanismen om conventionele phishing-verdedigingen te omzeilen die in e-mail en browsers zijn geïmplementeerd.

De activiteit, aldus het bedrijf, is gericht op organisaties uit de overheid en de publieke sector met als einddoel het omleiden van slachtoffers naar door de aanvaller gecontroleerde infrastructuur zonder hun tokens te stelen. Het beschreef de phishing-aanvallen als een op identiteit gebaseerde bedreiging die misbruik maakt van het standaard, by-design gedrag van OAuth in plaats van softwarekwetsbaarheden te misbruiken of inloggegevens te stelen.

“OAuth bevat een legitieme functie waarmee identiteitsproviders gebruikers onder bepaalde omstandigheden naar een specifieke landingspagina kunnen omleiden, meestal in foutscenario’s of andere gedefinieerde stromen”, aldus het Microsoft Defender Security Research Team.

“Aanvallers kunnen deze native functionaliteit misbruiken door URL’s te maken met populaire identiteitsproviders, zoals Entra ID of Google Workspace, die gemanipuleerde parameters of bijbehorende kwaadaardige applicaties gebruiken om gebruikers om te leiden naar door de aanvaller gecontroleerde landingspagina’s. Deze techniek maakt het mogelijk URL’s te maken die goedaardig lijken maar uiteindelijk naar kwaadaardige bestemmingen leiden.”

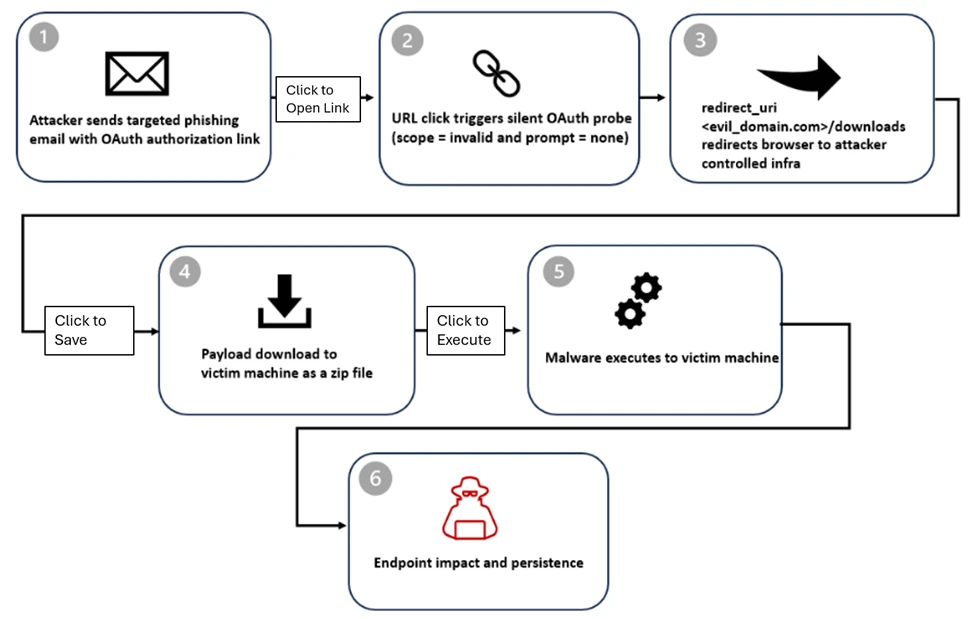

Het startpunt van de aanval is een kwaadaardige applicatie die door de bedreigingsacteur is gemaakt in een tenant die onder zijn controle staat. De applicatie is geconfigureerd met een omleidings-URL die verwijst naar een frauduleus domein dat malware host. De aanvallers verspreiden vervolgens een OAuth-phishing-link die de ontvangers instrueert zich te authenticeren bij de kwaadaardige applicatie door een opzettelijk ongeldig bereik te gebruiken.

Het resultaat van deze omleiding is dat gebruikers onbedoeld hun eigen apparaten downloaden en met malware infecteren. De kwaadaardige payloads worden verspreid in de vorm van ZIP-archieven, die, wanneer ze worden uitgepakt, resulteren in PowerShell-uitvoering, DLL-side-loading en pre-losgeld of hands-on-keyboard-activiteit, aldus Microsoft.

Het ZIP-bestand bevat een Windows-snelkoppeling (LNK) die een PowerShell-opdracht uitvoert zodra deze wordt geopend. De PowerShell-payload wordt gebruikt om hostverkenning uit te voeren door detectieopdrachten uit te voeren. Het LNK-bestand haalt uit het ZIP-archief een MSI-installatieprogramma op, dat vervolgens een lokdocument neerzet om het slachtoffer te misleiden, terwijl een kwaadaardige DLL (“crashhandler.dll”) wordt sideload met behulp van het legitieme binaire bestand “steam_monitor.exe”.

De DLL gaat verder met het decoderen van een ander bestand met de naam “crashlog.dat” en voert de laatste payload in het geheugen uit, waardoor een uitgaande verbinding met een externe command-and-control (C2)-server tot stand kan worden gebracht.

Microsoft zei dat de e-mails verzoeken om elektronische handtekeningen, Teams-opnamen, sociale zekerheid, financiële en politieke thema’s gebruiken als lokmiddel om gebruikers te misleiden om op de link te klikken. De e-mails zouden zijn verzonden via tools voor massaverzending en aangepaste oplossingen die zijn ontwikkeld in Python en Node.js. De links worden rechtstreeks in de hoofdtekst van de e-mail opgenomen of in een PDF-document geplaatst.

“Om de geloofwaardigheid te vergroten, hebben actoren het doel-e-mailadres via de statusparameter doorgegeven met behulp van verschillende coderingstechnieken, waardoor het automatisch op de phishing-pagina kon worden ingevuld”, aldus Microsoft. “De statusparameter is bedoeld om willekeurig te worden gegenereerd en te worden gebruikt om verzoek- en antwoordwaarden met elkaar te correleren, maar in deze gevallen werd deze opnieuw gebruikt om gecodeerde e-mailadressen over te dragen.”

Terwijl sommige campagnes de techniek gebruiken om malware te verspreiden, sturen andere campagnes gebruikers naar pagina’s die worden gehost op phishing-frameworks zoals EvilProxy, die fungeren als een Adversary-in-the-Middle (AitM)-kit om inloggegevens en sessiecookies te onderscheppen.

Microsoft heeft sindsdien verschillende kwaadaardige OAuth-applicaties verwijderd die als onderdeel van het onderzoek zijn geïdentificeerd. Organisaties wordt geadviseerd om de toestemming van gebruikers te beperken, periodiek applicatiemachtigingen te controleren en ongebruikte of overbelaste apps te verwijderen.