Bedreigingsjagers hebben de aandacht gevestigd op een nieuwe campagne, waarbij slechte actoren zich voordoen als nep-IT-ondersteuning om het Havoc command-and-control (C2)-framework te leveren als voorloper van data-exfiltratie of ransomware-aanvallen.

Bij de inbraken, die Huntress vorige maand bij vijf partnerorganisaties heeft geïdentificeerd, waren de bedreigingsactoren betrokken die e-mailspam als lokmiddel gebruikten, gevolgd door een telefoontje van een IT-desk die een gelaagde pijplijn voor het leveren van malware activeerde.

“In één organisatie ging de tegenstander in de loop van elf uur van aanvankelijke toegang naar negen extra eindpunten, waarbij een mix van aangepaste Havoc Demon-payloads en legitieme RMM-tools voor persistentie werd ingezet, waarbij de snelheid van de laterale beweging sterk suggereerde dat het einddoel data-exfiltratie, ransomware of beide was”, aldus onderzoekers Michael Tigges, Anna Pham en Bryan Masters.

Het is vermeldenswaard dat de modus operandi consistent is met e-mailbombardementen en phishing-aanvallen van Microsoft Teams, georkestreerd door bedreigingsactoren die in het verleden verband hielden met de Black Basta-ransomware-operatie. Hoewel de cybercriminaliteitsgroep lijkt te zijn stilgevallen na een openbaar lek van de interne chatlogboeken vorig jaar, suggereert de voortdurende aanwezigheid van het draaiboek van de groep twee mogelijke scenario’s.

Eén mogelijkheid is dat voormalige Black Basta-filialen zijn overgestapt op andere ransomware-operaties en deze gebruiken om nieuwe aanvallen uit te voeren, of dat twee rivaliserende bedreigingsactoren dezelfde strategie hebben gevolgd om social engineering uit te voeren en initiële toegang te verkrijgen.

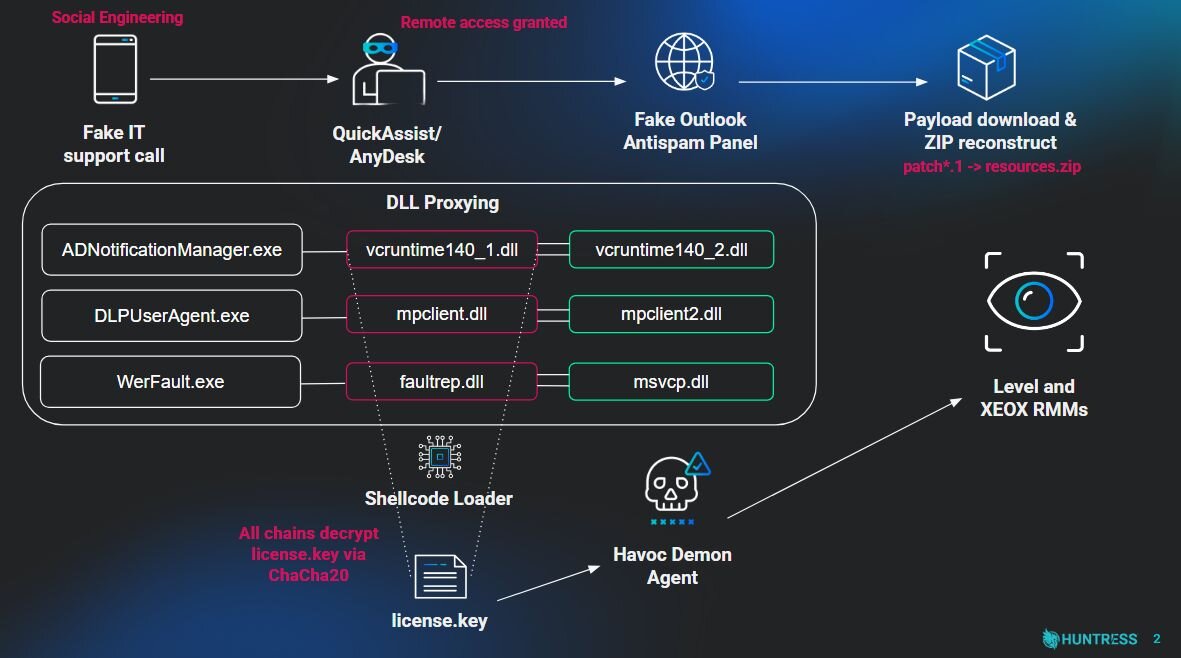

De aanvalsketen begint met een spamcampagne die tot doel heeft de inbox van een doelwit te overweldigen met ongewenste e-mails. In de volgende stap nemen de bedreigingsactoren, vermomd als IT-ondersteuning, contact op met de ontvangers en misleiden ze om externe toegang tot hun machines te verlenen, hetzij via een Quick Assist-sessie, hetzij door tools zoals AnyDesk te installeren om het probleem te helpen oplossen.

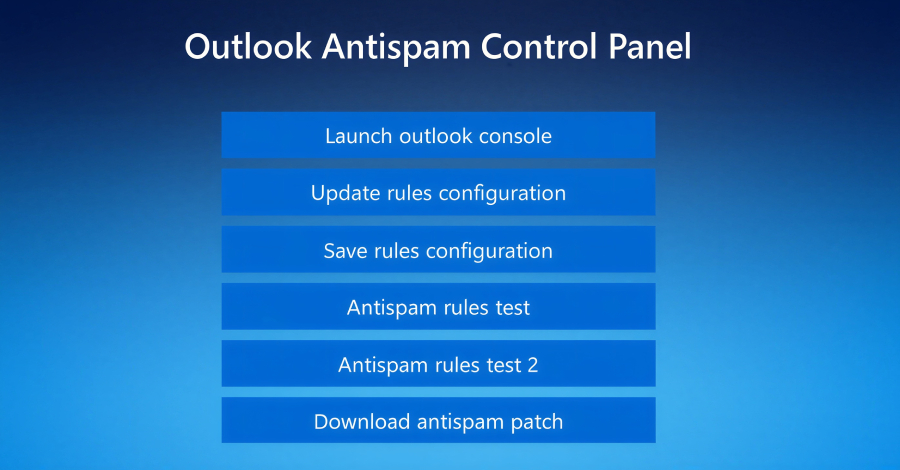

Nu de toegang aanwezig is, verspilt de tegenstander geen tijd met het starten van de webbrowser en het navigeren naar een valse landingspagina die wordt gehost op Amazon Web Services (AWS) en die zich voordoet als Microsoft en het slachtoffer de opdracht geeft zijn e-mailadres in te voeren om toegang te krijgen tot het updatesysteem voor de antispamregels van Outlook en de spamregels bij te werken.

Als u op de knop ‘Regelconfiguratie bijwerken’ klikt op de namaakpagina, wordt een script uitgevoerd dat een overlay weergeeft waarin de gebruiker wordt gevraagd zijn wachtwoord in te voeren.

“Dit mechanisme dient twee doelen: het stelt de bedreigingsacteur (TA) in staat inloggegevens te verzamelen, die, in combinatie met het vereiste e-mailadres, toegang bieden tot het controlepaneel; tegelijkertijd voegt het een laag van authenticiteit toe aan de interactie, waardoor de gebruiker ervan wordt overtuigd dat het proces echt is”, aldus Huntress.

De aanval draait ook om het downloaden van de zogenaamde antispampatch, die op zijn beurt leidt tot de uitvoering van een legitiem binair bestand met de naam “ADNotificationManager.exe” (of “DLPUserAgent.exe” en “Werfault.exe”) om een kwaadaardige DLL te sideloaden. De DLL-payload implementeert verdedigingsontwijking en voert de Havoc-shellcode-payload uit door een thread voort te brengen die de Demon-agent bevat.

Ten minste één van de geïdentificeerde DLL’s (“vcruntime140_1.dll”) bevat aanvullende trucs om detectie door beveiligingssoftware te omzeilen met behulp van control flow-verduistering, op timing gebaseerde vertragingslussen en technieken zoals Hell’s Gate en Halo’s Gate om ntdll.dll-functies te koppelen en eindpuntdetectie en respons (EDR) -oplossingen te omzeilen.

“Na de succesvolle inzet van de Havoc Demon op de gastheer van het bruggenhoofd, begonnen de bedreigingsactoren zijwaartse bewegingen door de slachtofferomgeving te maken”, aldus de onderzoekers. “Hoewel de initiële social engineering en malware-levering een aantal interessante technieken demonstreerden, was de praktische toetsenbordactiviteit die volgde relatief eenvoudig.”

Dit omvat het maken van geplande taken om de Havoc Demon-payload te starten telkens wanneer de geïnfecteerde eindpunten opnieuw worden opgestart, waardoor de bedreigingsactoren blijvende toegang op afstand krijgen. Dat gezegd hebbende, blijkt dat de dreigingsactor legitieme tools voor monitoring en beheer op afstand (RMM), zoals Level RMM en XEOX, op sommige gecompromitteerde hosts inzet in plaats van op Havoc, waardoor hun persistentiemechanismen worden gediversifieerd.

Enkele belangrijke inzichten uit deze aanvallen zijn dat dreigingsactoren zich maar al te graag voordoen als IT-personeel en persoonlijke telefoonnummers bellen als dit de kans op succes vergroot; technieken zoals defensieontduiking die ooit beperkt waren tot aanvallen op grote bedrijven of door de staat gesponsorde campagnes worden steeds gebruikelijker, en commodity-malware wordt aangepast om op patronen gebaseerde handtekeningen te omzeilen.

Opvallend is ook de snelheid waarmee aanvallen zich snel en agressief ontwikkelen van aanvankelijk compromis naar laterale beweging, evenals de talrijke methoden die worden gebruikt om volharding te behouden.

“Wat begint als een telefoontje van ‘IT-ondersteuning’ eindigt met een volledig geïnstrumenteerd netwerkcompromis: aangepaste Havoc Demons die op eindpunten worden ingezet, legitieme RMM-tools die opnieuw worden gebruikt als back-uppersistentie”, concludeerde Huntress. “Deze campagne is een casestudy van hoe moderne tegenstanders in elke fase verfijning aanbrengen: social engineering om binnen te komen, DLL-sideloading om onzichtbaar te blijven, en gediversifieerde volharding om herstel te overleven.”