Cybersecurity-onderzoekers hebben details onthuld van een nieuwe SmartLoader campagne waarbij een getrojaniseerde versie van een Model Context Protocol (MCP)-server geassocieerd met Oura Health wordt verspreid om een informatiedief te leveren die bekend staat als StealC.

“De dreigingsactoren hebben een legitieme Oura MCP-server gekloond – een tool die AI-assistenten verbindt met de gezondheidsgegevens van Oura Ring – en een misleidende infrastructuur van nep-forks en bijdragers gebouwd om geloofwaardigheid te creëren”, aldus Straiker’s AI Research (STAR) Labs-team in een rapport gedeeld met The Hacker News.

Het eindspel is om de getrojaniseerde versie van de Oura MCP-server te gebruiken om de StealC-infostealer te leveren, waardoor de bedreigingsactoren inloggegevens, browserwachtwoorden en gegevens uit cryptocurrency-portefeuilles kunnen stelen.

SmartLoader, dat begin 2024 voor het eerst onder de aandacht werd gebracht door OALABS Research, is een malware-lader waarvan bekend is dat deze wordt verspreid via nep-GitHub-opslagplaatsen die door kunstmatige intelligentie (AI) gegenereerde lokmiddelen bevatten om de indruk te wekken dat ze legitiem zijn.

In een analyse die in maart 2025 werd gepubliceerd, onthulde Trend Micro dat deze opslagplaatsen vermomd zijn als game-cheats, gekraakte software en hulpprogramma’s voor cryptocurrency, waarbij slachtoffers doorgaans worden overgehaald met beloften van gratis of ongeautoriseerde functionaliteit om hen ZIP-archieven te laten downloaden die SmartLoader gebruiken.

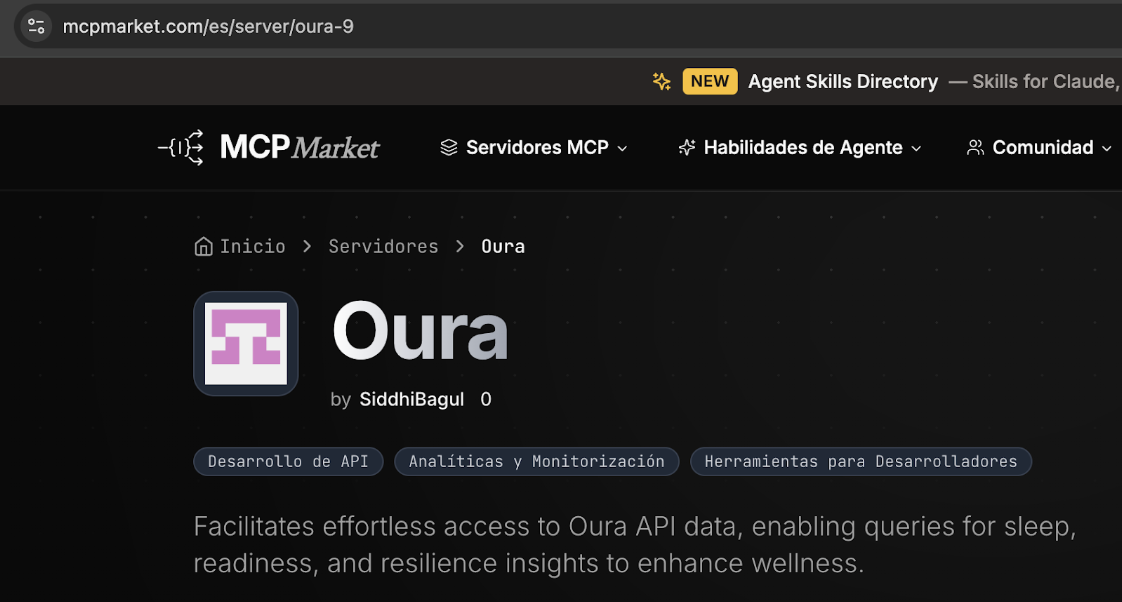

De nieuwste bevindingen van Straiker benadrukken een nieuwe AI-draai, waarbij bedreigingsactoren een netwerk van valse GitHub-accounts en repository’s creëren om getrojaniseerde MCP-servers te bedienen en deze voor te leggen aan legitieme MCP-registers zoals MCP Market. De MCP-server staat nog steeds vermeld in de MCP-directory.

Door MCP-registers te vergiftigen en platforms als GitHub te bewapenen, is het de bedoeling om het vertrouwen en de reputatie die aan diensten verbonden zijn, te benutten om nietsvermoedende gebruikers ertoe te verleiden malware te downloaden.

“In tegenstelling tot opportunistische malwarecampagnes die prioriteit geven aan snelheid en volume, heeft SmartLoader maanden geïnvesteerd in het opbouwen van geloofwaardigheid voordat ze hun lading konden inzetten”, aldus het bedrijf. “Deze geduldige, methodische aanpak demonstreert het inzicht van de bedreigingsactoren dat het vertrouwen van ontwikkelaars tijd nodig heeft om te produceren, en hun bereidheid om die tijd te investeren in toegang tot hoogwaardige doelen.”

De aanval verliep in wezen in vier fasen:

- Minimaal 5 valse GitHub-accounts aangemaakt (YuzeHao2023, punkpeye, dvlan26, halamji en yzhao112) om een verzameling schijnbaar legitieme repository-forks van de Oura MCP-server op te bouwen.

- Nog een Oura MCP-serverrepository gemaakt met de kwaadaardige lading onder een nieuw account “SiddhiBagul”

- De nieuw aangemaakte nepaccounts toegevoegd als ‘bijdragers’ om een laagje geloofwaardigheid te verlenen, terwijl de oorspronkelijke auteur opzettelijk wordt uitgesloten van de lijsten met bijdragers

- De getrojaniseerde server is ingediend bij de MCP Market

Dit betekent ook dat gebruikers die uiteindelijk naar de Oura MCP-server in het register zoeken, de frauduleuze server uiteindelijk tussen andere goedaardige alternatieven zullen vinden. Eenmaal gelanceerd via een ZIP-archief, resulteert het in de uitvoering van een versluierd Lua-script dat verantwoordelijk is voor het laten vallen van SmartLoader, dat vervolgens verdergaat met het implementeren van StealC.

De evolutie van de SmartLoader-campagne duidt op een verschuiving van het aanvallen van gebruikers die op zoek zijn naar illegale software naar ontwikkelaars, wier systemen waardevolle doelwitten zijn geworden, aangezien ze de neiging hebben gevoelige gegevens te bevatten, zoals API-sleutels, cloudreferenties, portemonnees voor cryptocurrency en toegang tot productiesystemen. De gestolen gegevens kunnen vervolgens worden misbruikt om vervolginbraken aan te wakkeren.

Als maatregelen om de dreiging tegen te gaan, wordt organisaties aanbevolen om geïnstalleerde MCP-servers te inventariseren, een formele beveiligingsbeoordeling uit te voeren vóór de installatie, de oorsprong van MCP-servers te verifiëren en te controleren op verdacht uitgaand verkeer en persistentiemechanismen.

“Deze campagne legt fundamentele zwakheden bloot in de manier waarop organisaties AI-tools evalueren”, aldus Straiker. “Het succes van SmartLoader hangt af van de mate waarin beveiligingsteams en ontwikkelaars verouderde vertrouwensheuristieken toepassen op een nieuw aanvalsoppervlak.”