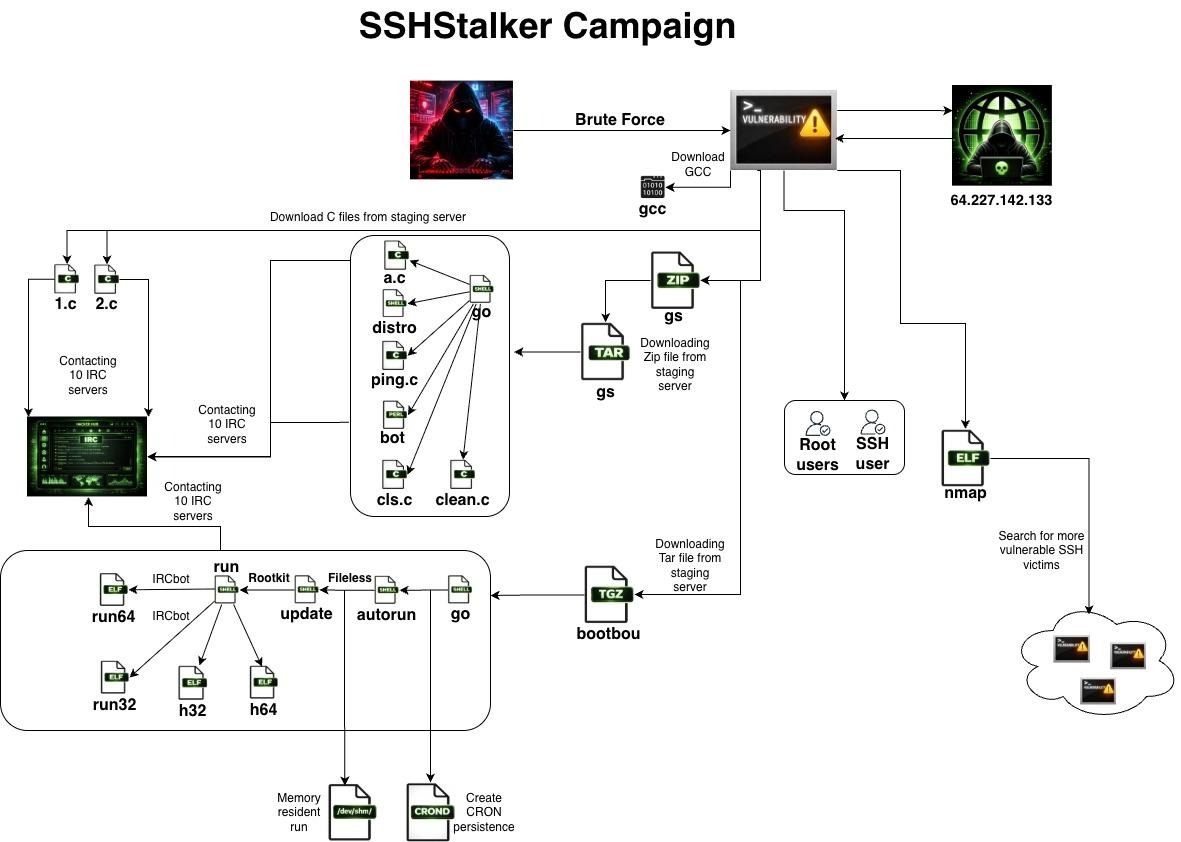

Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe botnetoperatie genaamd SSHStalker dat afhankelijk is van het Internet Relay Chat (IRC) communicatieprotocol voor command-and-control (C2) doeleinden.

“De toolset combineert stealth-helpers met Linux-exploitatie uit het oudere tijdperk: naast log-cleaners (utmp/wtmp/lastlog-manipulatie) en rootkit-klasse artefacten houdt de acteur een grote back-catalogus bij van exploits uit het Linux 2.6.x-tijdperk (2009-2010 CVE’s)”, aldus cyberbeveiligingsbedrijf Flare. “Deze zijn van lage waarde tegen moderne stacks, maar blijven effectief tegen ‘vergeten’ infrastructuur en oudere omgevingen met een lange staart.”

SSHStalker combineert IRC-botnetmechanismen met een geautomatiseerde massacompromisoperatie die een SSH-scanner en andere direct verkrijgbare scanners gebruikt om gevoelige systemen in een netwerk te coöpteren en ze in IRC-kanalen in te schrijven.

In tegenstelling tot andere campagnes die dergelijke botnets doorgaans inzetten voor opportunistische inspanningen zoals DDoS-aanvallen (distributed denial-of-service), proxyjacking of cryptocurrency-mining, blijkt SSHStalker echter persistente toegang te behouden zonder enig vervolggedrag na de exploitatie.

Dit sluimerende gedrag onderscheidt het, waardoor de mogelijkheid ontstaat dat de gecompromitteerde infrastructuur wordt gebruikt voor staging, testen of strategische toegangsbehoud voor toekomstig gebruik.

Een kerncomponent van SSHStalker is een Golang-scanner die poort 22 scant voor servers met open SSH om het bereik op een wormachtige manier uit te breiden. Er zijn ook verschillende payloads verwijderd, waaronder varianten van een IRC-gestuurde bot en een Perl-bestandsbot die verbinding maakt met een UnrealIRCd IRC-server, zich aansluit bij een controlekanaal en wacht op opdrachten waarmee deze verkeersaanvallen in overstromingsstijl kan uitvoeren en de bots kan overnemen.

De aanvallen worden ook gekenmerkt door de uitvoering van C-programmabestanden om SSH-verbindingslogboeken op te schonen en sporen van kwaadaardige activiteiten uit logbestanden te wissen om de forensische zichtbaarheid te verminderen. Bovendien bevat de malwaretoolkit een ‘keep-alive’-component die ervoor zorgt dat het belangrijkste malwareproces binnen 60 seconden opnieuw wordt gestart als het wordt beëindigd door een beveiligingstool.

SSHStalker valt op door het combineren van grootschalige automatisering met een catalogus van 16 verschillende kwetsbaarheden die van invloed zijn op de Linux-kernel, waarvan sommige helemaal teruggaan tot 2009. Enkele van de fouten die in de exploit-module worden gebruikt, zijn CVE-2009-2692, CVE-2009-2698, CVE-2010-3849, CVE-2010-1173, CVE-2009-2267, CVE-2009-2908, CVE-2009-3547, CVE-2010-2959 en CVE-2010-3437.

Flare’s onderzoek naar de staging-infrastructuur die verband houdt met de bedreigingsacteur heeft een uitgebreide opslagplaats van open-source offensieve tools en eerder gepubliceerde malware-voorbeelden blootgelegd. Deze omvatten –

- Rootkits om stealth en doorzettingsvermogen te vergemakkelijken

- Cryptocurrency-mijnwerkers

- Een Python-script dat een binair bestand genaamd “website grabber” uitvoert om blootgestelde Amazon Web Services (AWS)-geheimen van gerichte websites te stelen

- EnergyMech, een IRC-bot die C2- en externe commando-uitvoeringsmogelijkheden biedt

Er wordt vermoed dat de dreigingsactor achter de activiteit van Roemeense afkomst zou kunnen zijn, gezien de aanwezigheid van “bijnamen in Roemeense stijl, jargonpatronen en naamgevingsconventies in IRC-kanalen en configuratiewoordenlijsten.” Bovendien vertoont de operationele vingerafdruk sterke overlappingen met die van een hackgroep die bekend staat als Outlaw (ook bekend als Dota).

“SSHStalker lijkt zich niet te concentreren op de ontwikkeling van nieuwe exploits, maar demonstreert in plaats daarvan operationele controle door middel van volwassen implementatie en orkestratie, door voornamelijk C te gebruiken voor core-bot en low-level componenten, shell voor orkestratie en persistentie, en beperkt gebruik van Python en Perl, voornamelijk voor nutsvoorzieningen of ondersteunende automatiseringstaken binnen de aanvalsketen en het uitvoeren van de IRCbot”, aldus Flare.

“De bedreigingsacteur ontwikkelt geen zero-days of nieuwe rootkits, maar demonstreert een sterke operationele discipline in massale compromisworkflows, infrastructuurrecycling en long-tail persistentie in heterogene Linux-omgevingen.”