Een nieuw geavanceerd phishing-as-a-service (PHAAS) -platform genaamd Lucid heeft zich op 169 entiteiten in 88 landen gericht op Smishing-berichten die worden gepropageerd via Apple IMessage en Rich Communication Services (RCS) voor Android.

Lucid’s unieke verkoopargument ligt in zijn bewapening van legitieme communicatieplatforms om traditionele op sms gebaseerde detectiemechanismen te omzeilen.

“Door haar schaalbare, op abonnement gebaseerde model stelt cybercriminelen in staat om grootschalige phishing-campagnes uit te voeren om creditcardgegevens te oogsten voor financiële fraude,” zei Swiss Cybersecurity Company Prodaft in een technisch rapport gedeeld met het Hacker News.

“Lucide maakt gebruik van Apple Imessage en Android’s RCS -technologie, om de traditionele SMS -spamfilters te omzeilen en de levering en slagingspercentages aanzienlijk te verhogen.”

Lucid wordt beoordeeld als het werk van een Chinees sprekende hackingploeg genaamd de Xinxin Group (AKA Black Technology), met de Phishing-campagnes voornamelijk gericht op Europa, het Verenigd Koninkrijk en de Verenigde Staten met de bedoeling creditcardgegevens te stelen en persoonlijk identificeerbare informatie (PII).

De dreigingsacteurs achter de service hebben, nog belangrijker, andere PHAAS -platforms ontwikkeld zoals Lighthouse en Darcula, waarvan de laatste is bijgewerkt met mogelijkheden om de website van elke merk te klonen om een phishing -versie te maken. De ontwikkelaar van Lucid is een bedreigingsacteur codenaam larve-242, die ook een sleutelfiguur is in de Xinxin-groep.

Alle drie de PHAAS-platforms delen overlappingen in sjablonen, doelpools en tactieken, verwijzend naar een bloeiende ondergrondse economie waar Chinese sprekende acteurs het telegram gebruiken om hun warez te adverteren op basis van een abonnement voor winstgestuurde motieven.

PHIBISH -campagnes die op deze diensten vertrouwen, is vastgesteld dat ze zich voordoen als postdiensten, koeriersbedrijven, tolbetalingssystemen en belastingbetalingsinstanties, die overtuigende phishing -sjablonen gebruiken om slachtoffers te misleiden om gevoelige informatie te verstrekken.

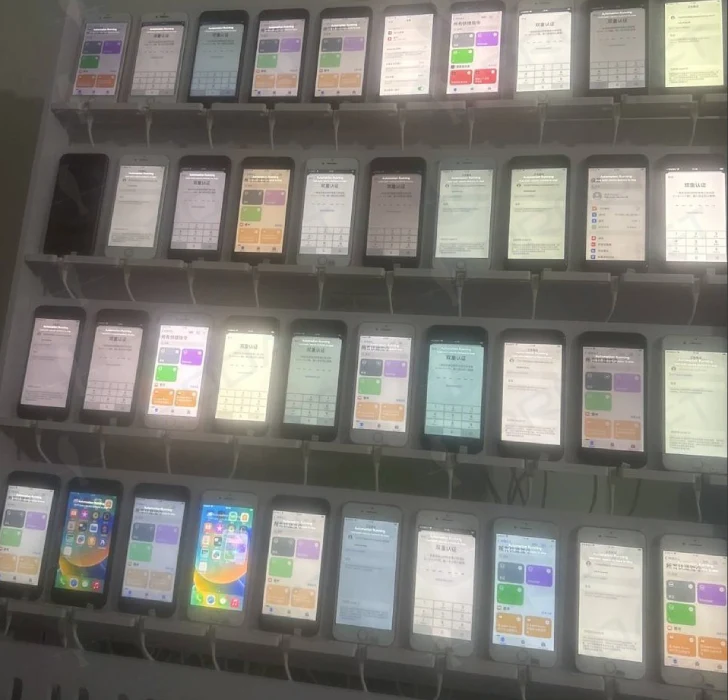

De grootschalige activiteiten worden op de backend aangedreven via iPhone-apparaatboerderijen en emulatoren voor mobiele apparaten die op Windows-systemen worden uitgevoerd om honderdduizenden zwendelberichten met neplinks op een gecoördineerde manier te verzenden. De te doelstellingen van de telefoonnummers worden verkregen via verschillende methoden zoals datalekken en cybercriminaliteitsforums.

“Voor de link-klikbeperkingen van iMessage gebruiken ze ‘Antwoord alsjeblieft met Y’ technieken om tweerichtingscommunicatie op te zetten,” legde PRODAFT uit. “Voor de RCS -filtering van Google roteren ze voortdurend verzenddomeinen/cijfers om patroonherkenning te voorkomen.”

“Voor IMessage omvat dit het maken van tijdelijke Apple ID’s met implementeerde weergavenamen, terwijl RCS -exploitatie de implementatie van de carrier implementatie inconsistenties in afzenderverificatie gebruikt.”

Naast het aanbieden van automatiseringstools die het creëren van aanpasbare phishing-websites vereenvoudigen, bevatten de pagina’s zelf geavanceerde anti-detectie- en ontwijkingstechnieken zoals IP-blokkering, filtering van gebruikersagents en tijd beperkte URL’s voor eenmalig gebruik.

Lucid ondersteunt ook de mogelijkheid om de activiteit van het slachtoffer te volgen en elke interactie met de phishing-links in realtime via een paneel op te nemen, waardoor zijn klanten de ingevoerde informatie kunnen extraheren. Creditcardgegevens die door slachtoffers worden ingediend, worden onderworpen aan aanvullende verificatiestappen. Het paneel is gebouwd met het open-source webman PHP-framework.

“Het Lucid PHAAS-panel heeft een sterk georganiseerd en onderling verbonden ecosysteem van phishing-as-a-service platforms onthuld die worden beheerd door Chinees sprekende dreigingsacteurs, voornamelijk onder de Xinxin Group,” zei het bedrijf.

“De Xinxin Group ontwikkelt en gebruikt deze tools en winst uit de verkoop van gestolen creditcardinformatie, terwijl de ontwikkeling van vergelijkbare PHAAS -diensten actief wordt bewaakt en ondersteund.”

Het is vermeldenswaard dat de bevindingen van PRODAFT-spiegel die van Palo Alto Networks Unit 42, die onlangs niet-gespecificeerde dreigingsactoren riep voor het gebruik van het domeinpatroon “com-” om meer dan 10.000 domeinen te registreren voor het verspreiden van verschillende SMS-phishing-zwendel via Apple Imessage.

De ontwikkeling komt als Barracuda waarschuwde voor een “massieve piek” in PHAAS -aanvallen begin 2025 met behulp van Tycoon 2FA, EvilProxy en Sneaky 2FA, waarbij elke dienst rekening houdt met respectievelijk 89%, 8%en 3%van alle PHAAS -incidenten.

“Phishing -e -mails zijn de toegangspoort voor vele aanvallen, van diefstal van referenties tot financiële fraude, ransomware en meer,” zei Barracuda Security -onderzoeker Deerendra Prasad. “De platforms die power phishing-as-a-service worden, worden steeds complexer en ontwijkend, waardoor phishing-aanvallen zowel moeilijker voor traditionele beveiligingstools worden om te detecteren en krachtiger in termen van de schade die ze kunnen aanrichten.”