Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe Linux-backdoor genaamd PamDOORa Dat wordt voor 1.600 dollar op het Russische cybercriminaliteitsforum Rehub geadverteerd door een bedreigingsacteur genaamd ‘darkworm’.

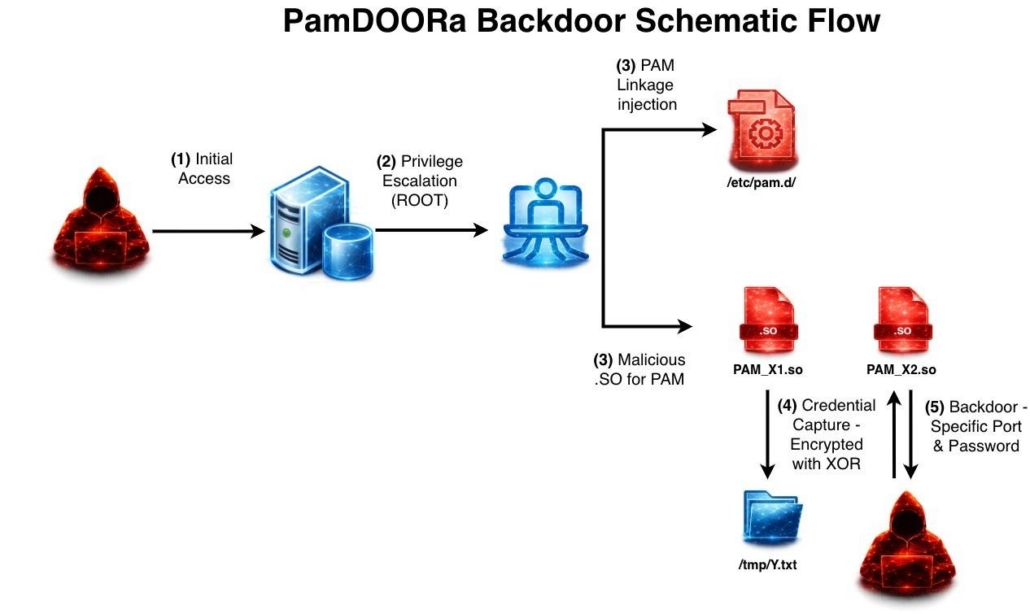

De achterdeur is ontworpen als een op Pluggable Authentication Module (PAM) gebaseerde post-exploitatietoolkit die permanente SSH-toegang mogelijk maakt door middel van een magisch wachtwoord en een specifieke TCP-poortcombinatie. Het is ook in staat om inloggegevens te verzamelen van alle legitieme gebruikers die zich via het gecompromitteerde systeem authenticeren.

“De tool, genaamd PamDOORa, is een nieuwe op PAM gebaseerde achterdeur, ontworpen om te dienen als een achterdeur na de exploitatie, waardoor authenticatie naar servers via OpenSSH mogelijk wordt”, zei Flare.io-onderzoeker Assaf Morag in een technisch rapport. “Naar verluidt zou dit persistent blijven op Linux-systemen (x86_64).”

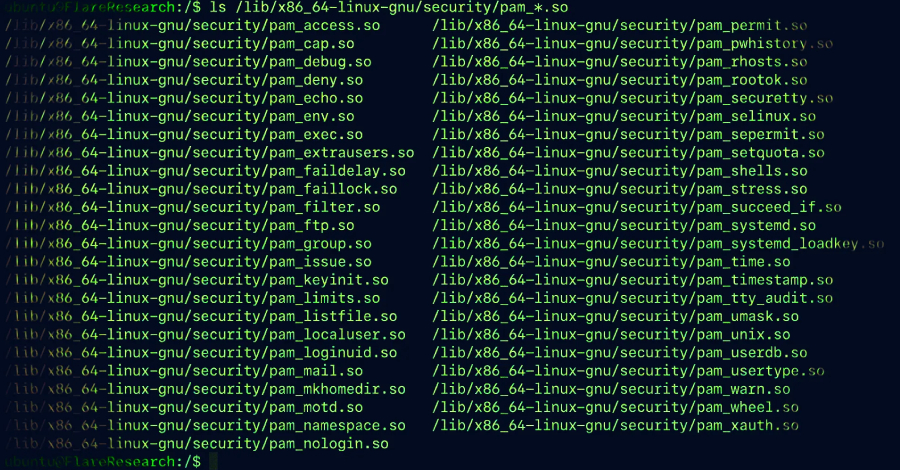

PamDOORa is na Plague de tweede Linux-achterdeur die zich richt op de PAM-stack. PAM is een beveiligingsframework in Unix/Linux-besturingssystemen dat systeembeheerders de mogelijkheid biedt om meerdere authenticatiemechanismen op te nemen of deze bij te werken (bijvoorbeeld door over te schakelen van wachtwoorden naar biometrie) in een bestaand systeem door het gebruik van plug-in modules zonder de noodzaak om bestaande applicaties te herschrijven.

Omdat PAM-modules doorgaans met rootrechten werken, kan een gecompromitteerde, verkeerd geconfigureerde of kwaadaardige module aanzienlijke veiligheidsrisico’s met zich meebrengen en de deur openen voor het verzamelen van inloggegevens en ongeautoriseerde toegang.

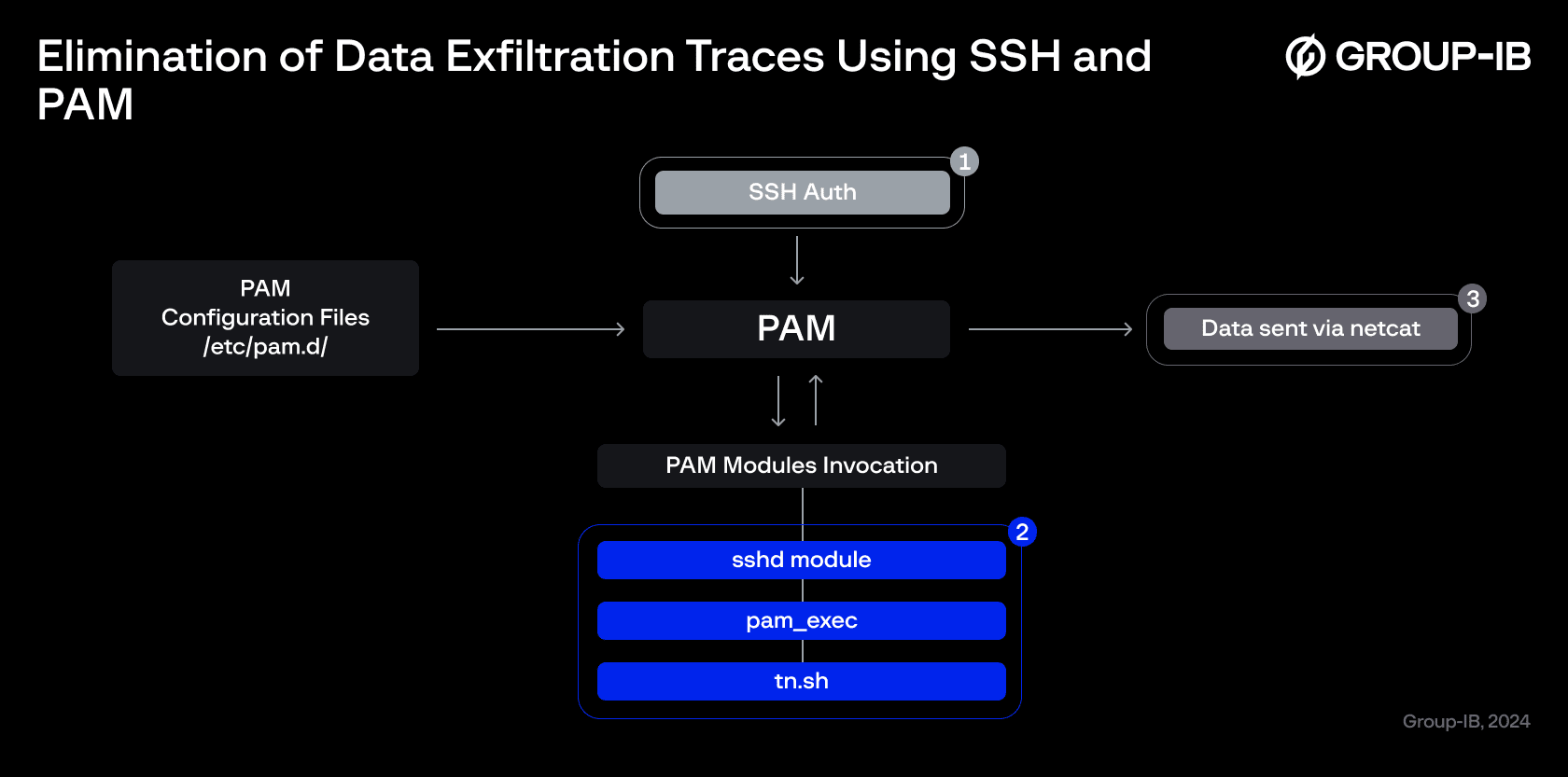

“Ondanks zijn sterke punten brengt de modulariteit van de Pluggable Authentication Module (PAM) risico’s met zich mee, omdat kwaadaardige wijzigingen aan PAM-modules achterdeurtjes kunnen creëren of gebruikersgegevens kunnen stelen, vooral omdat PAM geen wachtwoorden opslaat maar waarden in platte tekst verzendt”, merkte Group-IB op in september 2024.

“De pam_exec-module, die de uitvoering van externe opdrachten mogelijk maakt, kan door aanvallers worden misbruikt om ongeoorloofde toegang te verkrijgen of permanente controle te verkrijgen door kwaadaardige scripts in PAM-configuratiebestanden te injecteren.”

De Singaporese beveiligingsleverancier legde ook uit hoe het mogelijk is om de PAM-configuratie voor SSH-authenticatie te manipuleren om een script uit te voeren via pam_exec, waardoor een slechte actor effectief een geprivilegieerde shell op een host kan verkrijgen en heimelijke volharding kan faciliteren.

De nieuwste bevindingen van Flare.io laten zien dat PamDOORa niet alleen diefstal van inloggegevens mogelijk maakt, maar ook anti-forensische mogelijkheden bevat om methodisch met authenticatielogboeken te knoeien om sporen van kwaadaardige activiteiten te wissen.

Hoewel er geen bewijs is dat de malware is gebruikt bij aanvallen in de echte wereld, zullen infectieketens die de malware verspreiden er waarschijnlijk voor zorgen dat de tegenstander eerst op een andere manier root-toegang tot de host verkrijgt en de PamDOORa PAM-module inzet om inloggegevens vast te leggen en permanente toegang via SSH tot stand te brengen.

Na een initiële vraagprijs van $1.600 op 17 maart 2026, heeft de ‘darkworm’-persona deze sindsdien met bijna 50% verlaagd tot $900 op 9 april, wat duidt op een gebrek aan kopersinteresse of de intentie om een verkoop te versnellen.

“PamDOORa vertegenwoordigt een evolutie ten opzichte van bestaande open-source PAM-backdoors”, legt Morag uit. “Hoewel de individuele technieken (PAM-hooks, het vastleggen van inloggegevens, het knoeien met logboeken) goed gedocumenteerd zijn, plaatst de integratie in een samenhangend, modulair implantaat met anti-debugging, netwerkbewuste triggers en een bouwpijplijn het dichter bij tooling van operatorniveau dan de ruwe proof-of-concept-scripts die in de meeste openbare opslagplaatsen te vinden zijn.”