Cybersecurity-onderzoekers hebben frauduleuze apps ontdekt in de officiële Google Play Store voor Android die ten onrechte beweren toegang te bieden tot de belgeschiedenis voor elk telefoonnummer, alleen om gebruikers te misleiden om deel te nemen aan een abonnement dat valse gegevens opleverde en financieel verlies leed.

De 28 apps hebben gezamenlijk meer dan 7,3 miljoen downloads behaald, waarbij één ervan alleen al goed was voor meer dan 3 miljoen downloads, voordat ze uit de officiële app store werden verwijderd. De activiteit, met de codenaam Bel Phantom van het Slowaakse cyberbeveiligingsbedrijf ESET, voornamelijk gericht op Android-gebruikers in India en de bredere regio Azië-Pacific.

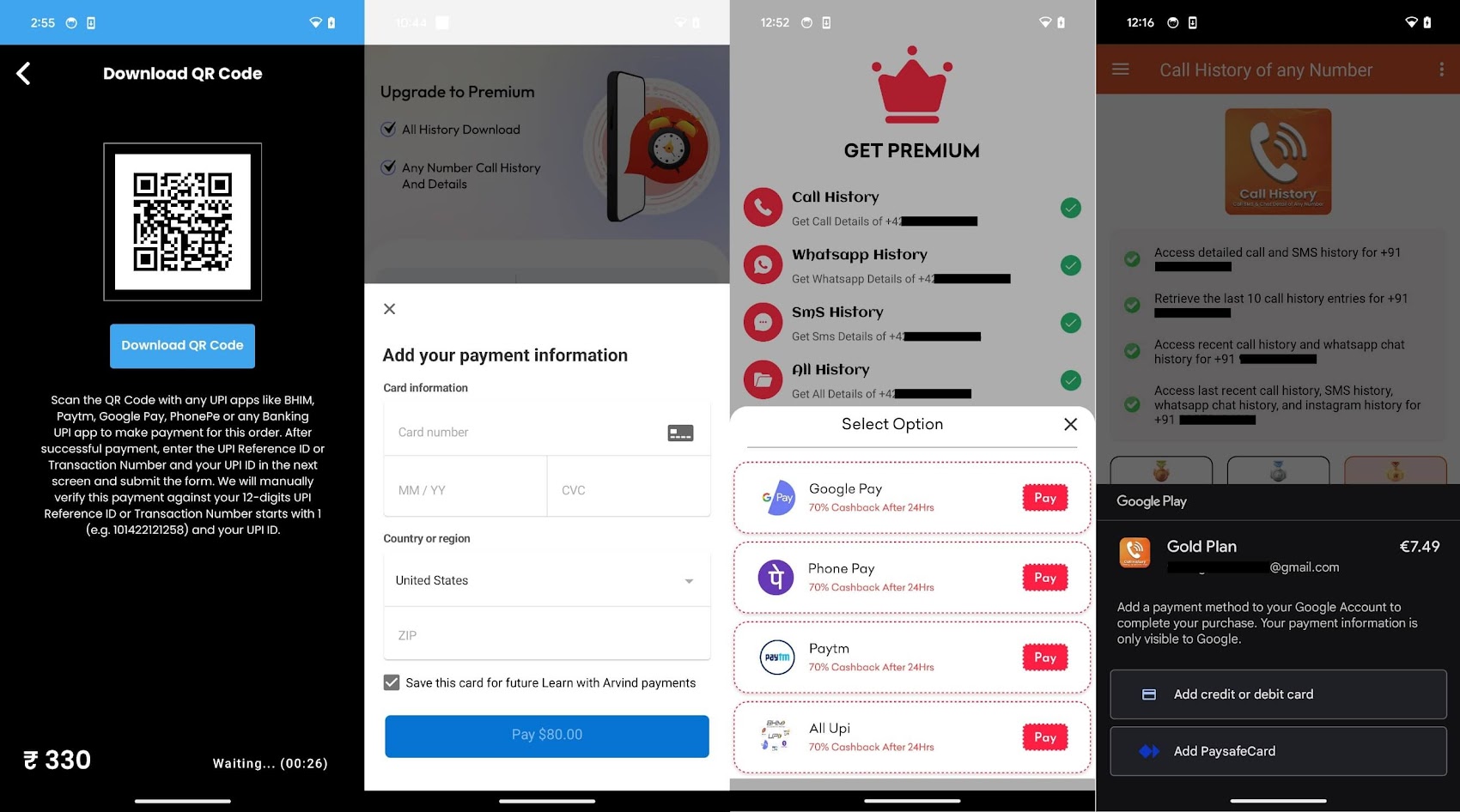

“De aanstootgevende apps, die we CallPhantom hebben genoemd op basis van hun valse beweringen, beweren toegang te bieden tot oproepgeschiedenis, sms-records en zelfs WhatsApp-oproeplogboeken voor elk telefoonnummer”, zei ESET-beveiligingsonderzoeker Lukáš Štefanko in een rapport gedeeld met The Hacker News. “Om deze veronderstelde functie te ontgrendelen, wordt gebruikers gevraagd te betalen, maar het enige dat ze daarvoor terugkrijgen zijn willekeurig gegenereerde gegevens.”

De lijst met geïdentificeerde apps vindt u hieronder:

- Oproepgeschiedenis: elk nummergegevens (calldetaila.ndcallhisto.rytogetan.ynumber)

- Belgeschiedenis van elk nummer (com.pixelxinnovation.manager)

- Belgegevens van elk nummer (com.app.call.detail.history)

- Belgeschiedenis Elk nummerdetail (sc.call.ofany.mobiledetail)

- Belgeschiedenis Elk nummerdetail (com.cddhaduk.callerid.block.contact)

- Belgeschiedenis van elk nummer (com.basehistory.historydownloading)

- Belgeschiedenis van alle nummers (com.call.of.any.number)

- Belgeschiedenis van elk nummer (com.rajni.callhistory)

- Oproepgeschiedenis Elk nummerdetail (com.callhistory.calldetails.callerids.callerhistory.callhostoryanynumber.getcall.history.callhistorymanager)

- Belgeschiedenis Elk nummerdetail (com.callinformative.instantcallhistory.callhistorybluethem.callinfo)

- Oproepgeschiedenis Elk nummerdetail (com.call.detail.caller.history)

- Oproepgeschiedenis Elk nummerdetail (com.anycallinformation.datadetailswho.callinfo.numberfinder)

- Belgeschiedenis Elk nummerdetail (com.callhistory.callhistoryyourgf)

- Oproepgeschiedenis Elk nummer (com.calldetails.smshistory.callhistoryofanynumber)

- Belgeschiedenis Elk nummerdetail (com.callhistory.anynumber.chapfvor.history)

- Belgeschiedenis van elk nummer (com.callhistory.callhistoryany.call)

- Belgeschiedenis Elk nummerdetail (com.name.factor)

- Belgeschiedenis van elk nummer (com.getanynumberofcallhistory.callhistoryofanynumber.findcalldetailsofanynumber)

- Belgeschiedenis van elk nummer (com.chdev.callhistory)

- Tracker van telefoongesprekgeschiedenis (com.phone.call.history.tracke)

- Oproepgeschiedenis – Elk nummergegevens (com.pdf.maker.pdfreader.pdfscanner)

- Belgeschiedenis van elk nummer (com.any.numbers.calls.history)

- Belgeschiedenis Elk nummerdetail (com.callapp.historyero)

- Oproepgeschiedenis – Alle nummergegevens (all.callhistory.detail)

- Belgeschiedenis voor elk nummer (com.easyranktools.callhistoryforanynumber)

- Belgeschiedenis van nummers (com.sbpinfotech.findlocationofanynumber)

- Belgeschiedenis van elk nummer (callhistoryeditor.callhistory.numberdetails.calleridlocator)

- Oproepgeschiedenis Pro (com.all_historydownload.anynumber.callhistorybackup)

Minstens één van de gemarkeerde apps werd gepubliceerd onder de ontwikkelaarsnaam ‘Indian gov.in’ in een poging een vals gevoel van vertrouwen op te bouwen en nietsvermoedende gebruikers te misleiden om de app te downloaden.

Deze truc maskeert echter een snode motief waarbij slachtoffers wordt gevraagd een betaling te doen om details van de bel- en sms-geschiedenis van een telefoonnummer te bekijken. Zodra de betaling is gedaan, krijgen gebruikers volledig verzonnen telefoonnummers en namen te zien die rechtstreeks in de broncode zijn ingebed. Er zijn aanwijzingen dat de activiteit mogelijk al sinds november 2025 actief is.

Een tweede cluster van deze apps blijkt gebruikers te vragen hun e-mailadres in te voeren waarnaar de vermeende details van een telefoonnummer zouden worden afgeleverd. Net als in het voorgaande geval worden er geen gegevens gegenereerd totdat er een betaling is gedaan.

De betalingen zijn afhankelijk van abonnementen via het officiële factureringssysteem van de Google Play Store of via apps van derden die Unified Payments Interface (UPI) ondersteunen, een instant betalingssysteem dat veel wordt gebruikt in India. Ironisch genoeg bevat deze lijst Google Pay, door Walmart ondersteunde PhonePe en Paytm. Een derde methode omvat betaalkaartafrekenformulieren rechtstreeks in de apps. De laatste twee benaderingen zijn in strijd met het beleid van Google.

In minstens één geval implementeerden de apps een extra truc om de gebruiker te overtuigen een betaling te doen. Als ze de app verlaten zonder een betaling te doen, wordt er een misleidende melding weergegeven waarin wordt beweerd dat de belgeschiedenis voor een bepaald telefoonnummer met succes naar hun e-mailadres is verzonden. Door op de melding te klikken, wordt de gebruiker rechtstreeks naar een abonnementsscherm geleid.

De abonnementsplannen variëren per app, variërend van ongeveer $ 6 tot $ 80. Gebruikers die mogelijk ten prooi zijn gevallen aan de zwendel hadden hun abonnementen moeten laten opzeggen nadat de apps uit de Google Play Store waren verwijderd.

Wat deze activiteit opmerkelijk maakt, is dat de apps een eenvoudige gebruikersinterface hebben en geen gevoelige toestemmingen vragen. En als klap op de vuurpijl bevatten ze niet eens enige functionaliteit om bel-, sms- of WhatsApp-gegevens op te halen.

“Gebruikers die zich hebben geabonneerd via de officiële Google Play-facturering, komen mogelijk in aanmerking voor terugbetalingen volgens het terugbetalingsbeleid van Google”, aldus ESET. “Aankopen gedaan via betalingsapps van derden of via directe betaalkaartinvoer kunnen niet worden terugbetaald door Google, waardoor gebruikers afhankelijk blijven van externe betalingsproviders of ontwikkelaars.”

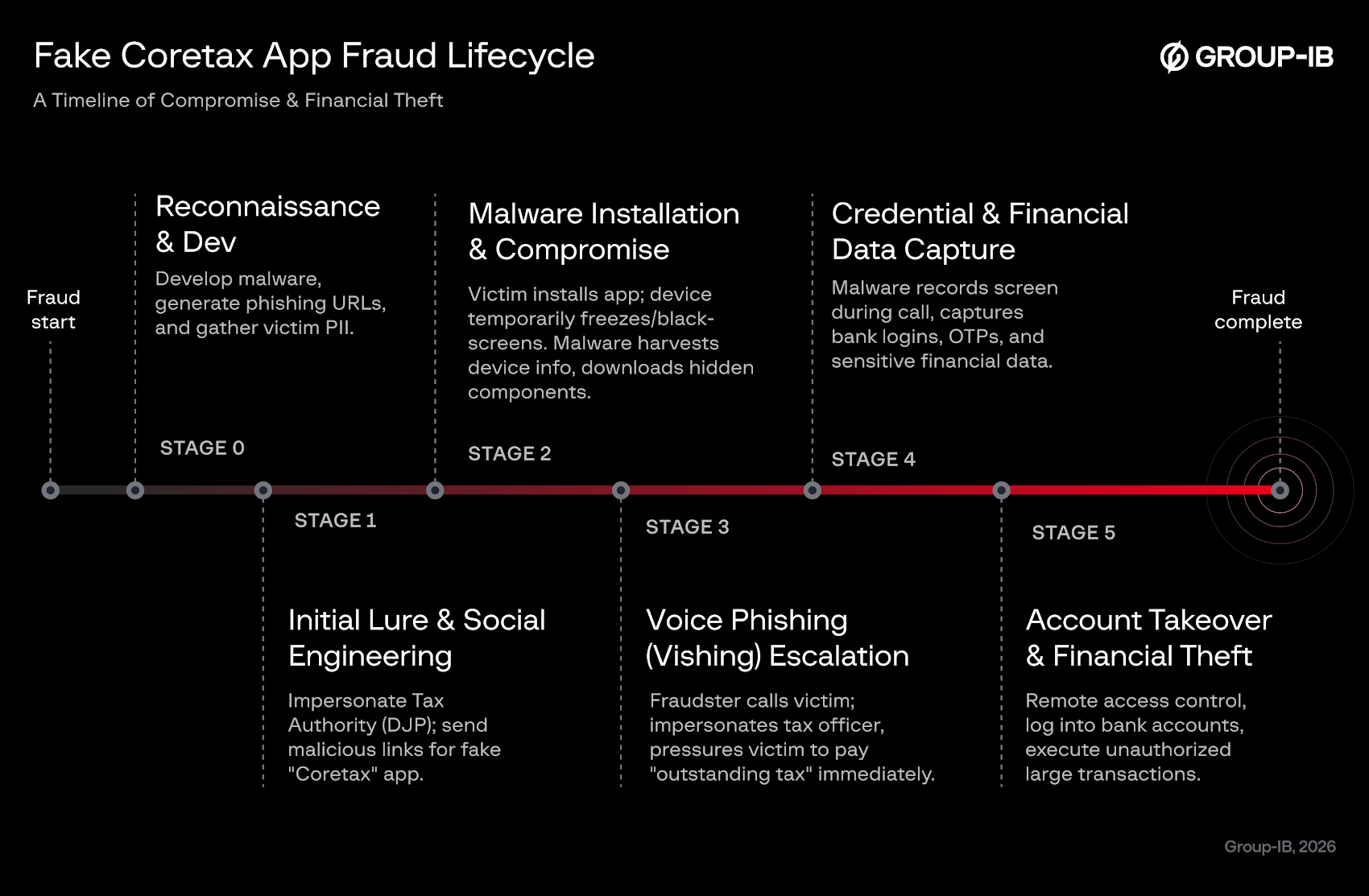

De onthulling komt op het moment dat Group-IB zei dat slechte actoren naar schatting 2 miljoen dollar hebben gestolen van Indonesische gebruikers als onderdeel van een fraudecampagne waarbij ze zich voordeden als het belastingplatform van het land, CoreTax en andere vertrouwde merken. De campagne, die in juli 2025 begon, is gekoppeld aan een financieel gemotiveerd dreigingscluster genaamd GoldFactory.

“De aanvalsketen integreert phishing-websites, social engineering (WhatsApp), kwaadaardige APK-sideloading en voice phishing (vishing) om volledige apparaatcompromis en ongeautoriseerde overdrachtsuitvoering te bereiken”, aldus Group-IB.

Op een hoog niveau omvatten deze aanvallen het gebruik van social engineering om de nep-apps te verspreiden via WhatsApp, die, indien geïnstalleerd, Android-malware inzetten, zoals Gigabud RAT, MMRat en Taotie, die in staat zijn gevoelige gegevens te verzamelen en aanvullende componenten te downloaden. De gestolen informatie wordt vervolgens gebruikt voor aanvallen op accountovernames en financiële diefstal.

“De malware-infrastructuur die deze fraudecampagne ondersteunt, is niet beperkt tot een enkele nagebootste dienst. Er is waargenomen dat dezelfde infrastructuur actief misbruik maakt van meer dan 16 vertrouwde merken, die zich gezamenlijk richten op de bredere Indonesische bevolking van ongeveer 287 miljoen”, aldus Group-IB.