Het Amerikaanse ministerie van Justitie (DOJ) heeft aanklachten aangekondigd tegen 12 Chinese onderdanen wegens hun vermeende deelname aan een uiteenlopende regeling die is ontworpen om gegevens te stelen en wereldwijd vrije meningsuiting en afwijkende meningen te onderdrukken.

De individuen zijn onder meer twee officieren van het Volksrepubliek China (PRC) ministerie van openbare veiligheid (MPS), acht werknemers van een ogenschijnlijk particulier PRC -bedrijf, Anxun Information Technology Co. Ltd. (安洵信息技术有限公司) ook bekend als I -SOON, en leden van geavanceerde volhardende bedreiging 27 (APT27, Aka Budworm, Bronse Union, Emissary Panda, Lucky Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, Emissary Mouse, en Iron Tiger) –

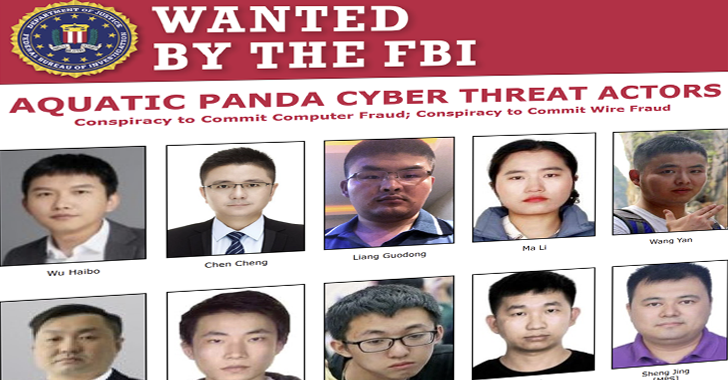

- Wu Haibo (吴海波), chief executive officer

- Chen Cheng (陈诚), Chief Operating Officer

- Wang Zhe (王哲), verkoopdirecteur

- Liang Guodong (梁国栋), technisch personeel

- Ma li (马丽), technisch personeel

- Wang Yan (王堰), technisch personeel

- Xu Liang (徐梁), technisch personeel

- Zhou Weiwei (周伟伟), technisch personeel

- Wang Liyu (王立宇), parlementsleden officier

- Sheng Jing (盛晶), parlementsledenofficier

- Yin Kecheng (尹可成), APT27 -acteur aka “YKC”

- Zhou Shuai (周帅), apt27 -acteur aka “Coldface”

“Deze kwaadaardige cyberacteurs, die fungeren als freelancers of als werknemers van I-SOON, voerden computerintrossingen uit in de richting van de parlementsleden van de PRC en het ministerie van Staatsveiligheid (MSS) en op eigen initiatief,” zei de DOJ. “De parlementsleden en MSS betaalden fraai voor gestolen gegevens.”

Gerechtelijke documenten blijkt dat de parlementsleden en MSS een netwerk van particuliere bedrijven en aannemers in China in dienst hadden om bedrijven zonder onderscheid te infiltreren en gegevens te stelen, terwijl ze ook de betrokkenheid van de overheid verdoezelen.

De acht I-SOON-medewerkers, naast twee parlementsleden, zijn beschuldigd van het breken van e-mailaccounts, mobiele telefoons, servers en websites van ten minste in of rond 2016 tot en met rond 2023.

Het US Federal Bureau of Investigation (FBI) zei in een rechtbankaanvraag dat de activiteiten die verband houden met I-SOON worden gevolgd door de cybersecurity-gemeenschap onder de Monikers Aquatic Panda (aka Redhotel), terwijl APT27 overlapt met die van zijden Typhoon, UNC5221 en UTA0178.

Het bureau wees er verder op dat de Chinese overheid formele en informele verbindingen met freelance hackers en informatiebeveiligingsbedrijven gebruikt om computernetwerken wereldwijd te compromitteren.

Afzonderlijk heeft het Programma van de US Department of State Rewards for Justice (RFJ) een beloning van maximaal $ 10 miljoen aangekondigd voor informatie die leidt tot de identificatie of locatie van een persoon die zich bezighoudt met kwaadaardige cyberactiviteiten tegen de kritieke infrastructuur van de VS terwijl hij handelt onder leiding van een buitenlandse regering.

De DOJ merkte verder op dat I-SOON en zijn werknemers tientallen miljoenen dollars aan inkomsten hebben gegenereerd, waardoor het bedrijf een belangrijke speler werd in het Ecosysteem van de PRC Hacker-for-Hire. Naar schatting is er tussen $ 10.000 en $ 75.000 in rekening gebracht voor elke e -mailinbox die het met succes heeft geëxploiteerd.

“In sommige gevallen voerde I-SOON computerintrusies uit op verzoek van de MSS of MPS, inclusief cyber-compatibele transnationale repressie op aanwijzingen van de beklaagden van de MPS-officier,” zei de afdeling.

“In andere gevallen voerde I-SOON computerintrusies uit op eigen initiatief en vervolgens verkocht, of probeerde hij de gestolen gegevens te verkopen aan ten minste 43 verschillende bureaus van de MSS of MPS in ten minste 31 afzonderlijke provincies en gemeenten in China.”

Doelstellingen van de aanvallen van I-SOON omvatten een grote religieuze organisatie in de Verenigde Staten, critici en dissidenten van de PRC-regering, een wetgevende instantie van de staat, de Amerikaanse overheidsinstanties, de ministeries van buitenlandse zaken van meerdere regeringen in Azië en nieuwsorganisaties.

Een extra monetaire beloning van maximaal $ 2 miljoen elk is aangekondigd voor informatie die leidt tot de arrestaties en/of veroordelingen van Shuai en Kecheng, die worden beschuldigd van deelname aan een jarenlange, geavanceerde computerhacking-samenzwering om Amerikaanse slachtoffers, gemeenten en organisaties voor winst te stelen en winst te maken via de plugx malware.

Gelijktijdig met de aanklachten heeft de DOJ ook de inbeslagname aangekondigd van vier domeinen die verband houden met I-SOON en de APT27-acteurs.

- ecoatmosphere.org

- newyorker.cloud

- heidrickjobs.com, en

- maddmail.site

“De slachtoffers van I-SOON waren van belang voor de PRC-regering omdat ze onder andere prominente overzeese critici van de PRC-regering waren of omdat de PRC-regering hen beschouwde voor de heerschappij van de Chinese Communistische Partij,” zei de DOJ.

Het bedrijf zou ook MPS-medewerkers hebben getraind hoe ze onafhankelijk van I-SOON kunnen hacken en voorverzekerde verschillende hackmethoden die het omschreef als een “toonaangevende offensieve en defensieve technologie” en een “Zero-Day kwetsbaarheidsarsenaal”.

Geadverteerd onder de tools was een software die het “geautomatiseerde penetratietestplatform” wordt genoemd die in staat is om phishing -e -mails te verzenden, bestanden te maken met malware die externe toegang bieden tot de computers van slachtoffers bij het openen, en het klonen van websites van slachtoffers in een poging hen te misleiden om ze te verstrekken om gevoelige informatie te verstrekken.

Een andere van het aanbod van I-SOON is een hulpprogramma voor het maken van wachtwoord dat bekend staat als het “Divine Mathematician Password Cracking Platform” en een programma dat is ontworpen om verschillende online services te hacken, zoals Microsoft Outlook, Gmail en X (voorheen Twitter), onder andere.

“Met betrekking tot Twitter heeft I-Soon software verkocht met de mogelijkheid om een slachtoffer een phishing-link te sturen en vervolgens toegang te krijgen tot en controle over het Twitter-account van het slachtoffer,” legde de DOJ uit.

“De software had de mogelijkheid om toegang te krijgen tot Twitter, zelfs zonder het wachtwoord van het slachtoffer en om multi-factor authenticatie te omzeilen. Nadat de Twitter van een slachtoffer was gecompromitteerd, kon de software tweets verzenden, tweets verwijderen, tweets doorsturen, reacties maken en tweets.”

Het doel van de tool, aangeduid als “Public Opinion Guidance and Control Platform (overzee)”, was om de klanten van het bedrijf het netwerk van gehackte X -accounts te laten benutten om de publieke opinie buiten China te begrijpen.

“De aanklachten die vandaag zijn aangekondigd, stellen de voortdurende pogingen van de PRC om iedereen te bespioneren en het zwijgen op te leggen en het zwijgen op te leggen dat het voor de Chinese Communistische Partij wordt bedreigd,” zei waarnemend assistent -directeur Leslie R. Backschies in een verklaring.

“De Chinese overheid probeerde haar inspanningen te verbergen door een particulier bedrijf te werken, maar hun acties bedragen jaren van door de staat gesponsorde hacking van religieuze en media-organisaties, tal van overheidsinstanties in meerdere landen en dissidenten over de hele wereld die het regime durfden te bekritiseren.”