Dreigingsjagers vestigen de aandacht op een nieuwe zeer gerichte phishing-campagne die “minder dan vijf” entiteiten in de Verenigde Arabische Emiraten (VAE) heeft uitgekozen om een eerder golang-achterdeur met een zonder papieren te leveren Sosano.

De kwaadaardige activiteit was specifiek gericht tegen luchtvaart- en satellietcommunicatieorganisaties, volgens Proofpoint, die dit eind oktober 2024 ontdekten. Het bedrijfsbeveiligingsbedrijf volgt het opkomende cluster onder de naam Unk_craftycamel.

Een opmerkelijk aspect van de aanvalsketen is het feit dat de tegenstander gebruik maakte van zijn toegang tot een gecompromitteerd e -mailaccount van het Indiase elektronicabedrijf Indic Electronics om phishing -berichten te verzenden. Van de entiteit wordt gezegd dat hij een vertrouwde zakelijke relatie heeft gehad met alle doelen, met de kunstaas die op elk van hen zijn afgestemd.

“UNK_CRAFTYCAMEL gebruikte een gecompromitteerd Indian Electronics Company om zich minder dan vijf organisaties in de Verenigde Arabische Emiraten te richten met een kwaadaardig zipbestand dat meerdere Polyglot -bestanden benutten om uiteindelijk een aangepaste Go Backdoor Nagebed Sosano te installeren,” zei Proofpoint in een rapport dat werd gedeeld met het hackernieuws.

De e -mails bevatten URL’s die wezen op een nep -domein die zich vermomt als het Indiase bedrijf (“Indicelectronics (.) Net”), met een ZIP -archief met een XLS -bestand en twee PDF -bestanden.

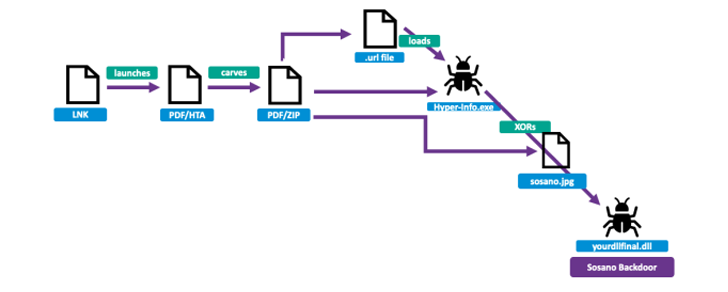

Maar in werkelijkheid was het XLS -bestand een Windows -snelkoppeling (LNK) met behulp van een dubbele extensie om door te gaan als een Microsoft Excel -document. De twee PDF -bestanden daarentegen bleken polyglots te zijn: een die werd toegevoegd met een HTML -bestand (HTA) -bestand (HTA) en de andere met een ZIP -archief toegevoegd.

Dit betekende ook dat beide PDF-bestanden konden worden geïnterpreteerd als twee verschillende geldige formaten, afhankelijk van hoe ze worden ontleed met programma’s zoals bestandsverkenners, opdrachtregelhulpmiddelen en browsers.

De aanvalsreeks geanalyseerd door Proofpoint houdt in dat het LNK -bestand wordt gebruikt om cmd.exe te starten en vervolgens mshta.exe te gebruiken om het pdf/hta polyglot -bestand uit te voeren, wat leidt tot de uitvoering van het HTA -script dat op zijn beurt instructies bevat om de inhoud van het zip -archief aanwezig te zijn in de tweede PDF.

Een van de bestanden in het tweede PDF is een internet -snelkoppelingsbestand (URL) dat verantwoordelijk is voor het laden van een binairijn, dat vervolgens op zoek is naar een afbeeldingsbestand dat uiteindelijk wordt geklaard met de tekenreeks “234567890ABCDEF” om de DLL -achterdeur genaamd Sosano te decoderen en uit te voeren.

Geschreven in Golang, heeft het implantaat een beperkte functionaliteit om contact te leggen met een command-and-control (C2) -server en wacht op verdere opdrachten-

- Sosanoom de huidige map te krijgen of de werkmap te wijzigen

- yangomom de inhoud van de huidige map op te sommen

- Maandagom een onbekende payload op de volgende fase te downloaden en te starten

- raianom een map te verwijderen of te verwijderen

- lunnaom een shell -opdracht uit te voeren

Proofpoint merkte op dat het door UNK_CRAFTYCAMEL demonstratie van de handel die wordt aangetoond niet overlapt met een andere bekende dreigingsacteur of groep.

“Onze analyse suggereert dat deze campagne waarschijnlijk het werk is van een Iraans-uitgelijnde tegenstander, mogelijk verbonden aan het Islamic Revolutionary Guard Corps (IRGC),” vertelde Joshua Miller, APT-onderzoeker van de stafdreiging bij Proofpoint, aan The Hacker News. “De beoogde sectoren zijn cruciaal voor zowel economische stabiliteit als nationale veiligheid, waardoor ze waardevolle inlichtingendoelen zijn in het bredere geopolitieke landschap.”

“Dit lage volume, zeer gerichte phishing-campagne die meerdere obfuscatietechnieken heeft gebruikt, samen met een vertrouwd compromis van derden om zich te richten op de luchtvaart, satellietcommunicatie en kritische transportinfrastructuur in de VAE, het toont de lengte tot welke door de staat uitgelijnde actoren de detectie zullen komen en hun intelligentie-mandaten succesvol zullen vervullen.”