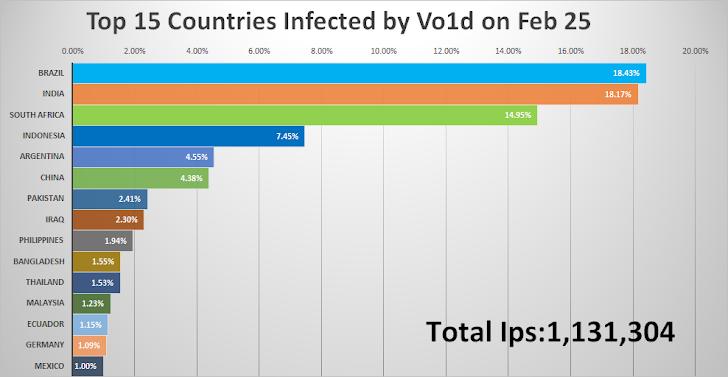

Brazilië, Zuid -Afrika, Indonesië, Argentinië en Thailand zijn het doelwit geworden van een campagne die Android TV -apparaten heeft geïnfecteerd met een botnet -malware nagesynchroniseerd Vo1d.

De verbeterde variant van VO1D is gebleken dat hij 800.000 dagelijkse actieve IP -adressen omvat, waarbij de botnet een piek van 1.590.299 op 19 januari 2025 omvat, met 226 landen. Op 25 februari 2025 heeft India een opmerkelijke toename van het infectiegraad ervaren, met een toename van minder dan 1% (3.901) tot 18,17% (217.771).

“Vo1d is geëvolueerd om zijn stealth, veerkracht en anti-detectiemogelijkheden te verbeteren,” zei Qianxin Xlab. “RSA-codering beveiligt netwerkcommunicatie, het voorkomen van (command-and-control) overname, zelfs als (de domeingeneratie-algoritme) domeinen worden geregistreerd door onderzoekers. Elke payload gebruikt een unieke downloader, met XXTEA-codering en RSA-beschermde toetsen, waardoor analyse harder wordt gemaakt.”

De malware werd voor het eerst gedocumenteerd door Doctor Web in september 2024 als invloed op Android-gebaseerde tv-dozen door middel van een achterdeur die in staat is om extra uitvoerbare bestanden te downloaden op basis van instructies uitgegeven door de Command-and-Control (C2) -server.

Het is niet bepaald duidelijk hoe de compromissen plaatsvinden, hoewel het wordt vermoed dat het een soort aanval van supply chain of het gebruik van niet-officiële firmwareversies met ingebouwde worteltoegang omvat.

Google vertelde het hacker-nieuws destijds dat de geïnfecteerde “off-brand” tv-modellen geen Play Protectified Android-apparaten waren en dat ze waarschijnlijk broncode gebruikten van het Android Open Source Project (AOSP) -code-repository.

De nieuwste iteratie van de malware -campagne laat zien dat het op een enorme schaal werkt met de bedoeling om het maken van een proxy -netwerk te vergemakkelijken en activiteiten zoals advertenties klikken op fraude.

XLAB theoretiseerde dat de snelle fluctuatie in de BOTNET-activiteit waarschijnlijk is te wijten aan zijn infrastructuur die in specifieke regio’s wordt verhuurd aan andere criminele actoren als onderdeel van wat het zei is een “huurauteur” cyclus waarbij de bots voor een bepaalde tijdsperiode worden verhuurd om illegale bewerkingen mogelijk te maken, waarna ze lid worden van het grotere VO1D-netwerk.

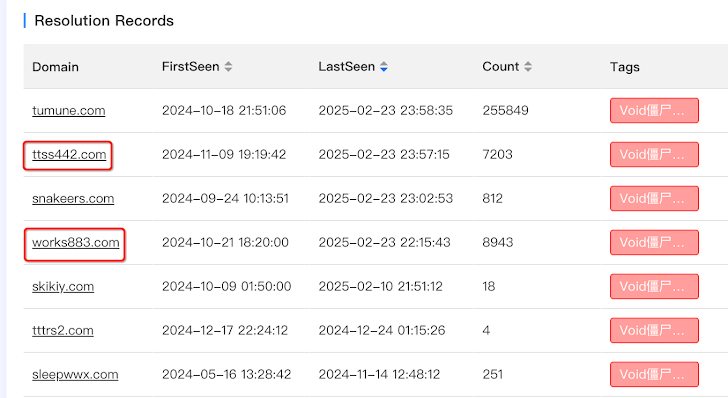

Een analyse van de nieuwere versie van de ELF Malware (S63) heeft ontdekt dat deze is ontworpen om een payload in de tweede fase te downloaden, decoderen en uit te voeren die verantwoordelijk is voor het opzetten van communicatie met een C2-server.

Het gedecodeerde gecomprimeerde pakket (TS01) bevat vier bestanden: Install.sh, CV, VO1D en X.APK. Het begint met het shell -script dat de CV -component stelt, die op zijn beurt zowel VO1D als de Android -app na installatie start.

De primaire functie van de VO1D -module is het decoderen en laden van een ingebedde lading, een achterdeur die in staat is om communicatie met een C2 -server te vestigen en een native bibliotheek te downloaden en uit te voeren.

“De kernfunctionaliteit blijft ongewijzigd,” zei Xlab. “Het heeft echter belangrijke updates ondergaan van zijn netwerkcommunicatiemechanismen, met name een introductie van een redirector C2. De redirector C2 dient om de BOT het echte C2 -serveradres te bieden, waarbij een hardcode redirector C2 en een grote pool van domeinen gegenereerd door een DGA die een expansieve netwerkarchitectuur te bouwen gebruik.”

Van zijn kant draagt de kwaadwillende Android -app de pakketnaam “com.google.android.gms.stable” in wat een duidelijke poging is om zich te maskeren als de legitieme Google Play Services (“com.google.android.gms”) om onder de radar te vliegen. Het stelt persistentie op de host op door te luisteren naar de gebeurtenis “Boot_Completed” zodat deze automatisch wordt uitgevoerd na elke herstart.

Het is ook ontworpen om twee andere componenten te lanceren die een vergelijkbare functionaliteit hebben als die van de VO1D -module. De aanvalsketen maakt de weg vrij voor de implementatie van een modulaire Android -malware met de naam MZMess die voor vier verschillende plug -ins omvat –

- Popa (“com.app.mz.popan”) en Jaguar (“com.app.mz.jaguarn”) voor proxy -services

- Lxhwdg (“com.app.mz.lxhwdgn”), wiens doel onbekend blijft omdat de C2 -server offline is

- Spirit (“com.app.mz.spiritn”) voor advertentiepromotie en verkeersinflatie

Het ontbreken van infrastructurele overlappingen tussen MZMESS en VO1D heeft de mogelijkheid opgeroepen dat de dreiging achter de kwaadaardige activiteit de service aan andere groepen kan huren.

“Momenteel wordt VO1D gebruikt voor winst, maar de volledige controle over apparaten stelt aanvallers in staat om te draaien naar grootschalige cyberaanvallen of andere criminele activiteiten (zoals gedistribueerde Denial-of-Service (DDOS) -aanvallen),” zei Xlab. “Hackers kunnen ze exploiteren om ongeautoriseerde inhoud uit te zenden.”