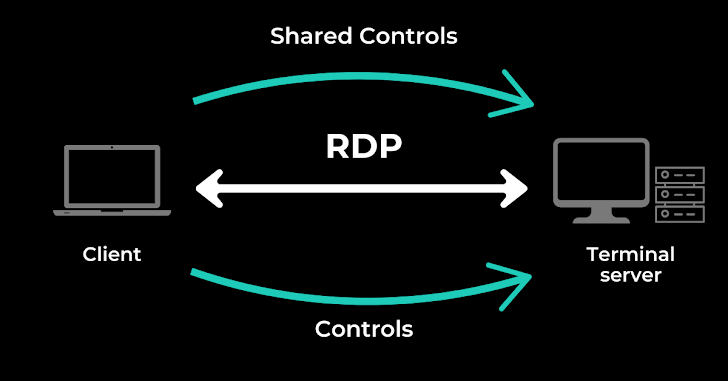

Remote Desktop Protocol (RDP) is een geweldige technologie die is ontwikkeld door Microsoft waarmee u een andere computer via een netwerk toegang hebt en bestuurt. Het is alsof je je kantoorcomputer bij je hebt waar je ook gaat. Voor bedrijven betekent dit dat IT-personeel op afstand systemen kan beheren, en werknemers kunnen vanuit huis of overal werken, waardoor RDP een echte game-wisselaar is in de werkomgeving van vandaag.

Maar hier is de vangst: omdat RDP toegankelijk is via internet, is het ook een belangrijk doelwit voor onethische hackers. Als iemand ongeautoriseerde toegang krijgt, kunnen hij mogelijk uw systeem overnemen. Daarom is het zo belangrijk om RDP goed te beveiligen.

Waarom IT -teams afhankelijk zijn van RDP, ondanks de risico’s

Meer dan 50 procent van Kaseya’s kleine en middelgrote bedrijven (MKB’s) en managed serviceproviders (MSP’s) gebruiken RDP voor dagelijkse activiteiten vanwege de efficiëntie en flexibiliteit:

- Verlaagt de kosten en downtime – IT -teams kunnen op afstand technische problemen oplossen, waardoor reiskosten en vertragingen worden geëlimineerd.

- Ondersteunt bedrijfscontinuïteit – Werknemers en beheerders kunnen op elke locatie veilig toegang tot bedrijfssystemen.

- Schakelbaar IT -management in staat – MSP’s kunnen toezicht houden op meerdere clientnetwerken vanuit een enkele interface.

Ondanks de voordelen ervan maakt het wijdverbreide gebruik van RDP het een aantrekkelijke aanvalsvector, waardoor constante waakzaamheid nodig is om goed te beveiligen.

Nieuwe zorgen: de opkomst van Port 1098 -scans

Meestal communiceert RDP via poort 3389. Recente beveiligingsrapporten – zoals een van de Shadowerver Foundation in december 2024 – hebben echter een zorgwekkende trend benadrukt. Hackers scannen nu poort 1098, een alternatieve route waar velen niet zo bekend mee zijn, om kwetsbare RDP -systemen te vinden.

Om dit in perspectief te plaatsen, hebben Honeypot -sensoren tot 740.000 verschillende IP -adressen waargenomen die elke dag scannen voor RDP -diensten, met een aanzienlijk aantal van deze scans uit een enkel land. Aanvallers gebruiken deze scans om systemen te lokaliseren die mogelijk verkeerd worden geconfigureerd, zwak of onbeschermd, en dan kunnen ze proberen hun weg te dwingen door wachtwoorden te raden of andere zwakke punten te exploiteren.

Voor bedrijven, met name MKB’s en MSP’s, betekent dit een hoger risico op ernstige problemen zoals datalekken, ransomware -infecties of onverwachte downtime.

Het bijhouden van beveiligingspatches

Microsoft is op de hoogte van deze risico’s en brengt regelmatig updates vrij om beveiligingskwetsbaarheden op te lossen. In december 2024 heeft Microsoft bijvoorbeeld negen grote kwetsbaarheden aangepakt met betrekking tot Windows Remote Desktop Services. Deze oplossingen waren gericht op een reeks problemen die door beveiligingsexperts waren geïdentificeerd, waardoor bekende zwakke punten niet gemakkelijk konden worden benut.

Vervolgens werden in de update van januari twee extra kritieke kwetsbaarheden (gelabeld CVE-2025-21309 en CVE-2025-21297) gepatcht. Beide kwetsbaarheden, indien niet geadresseerd, kunnen aanvallers toestaan om op afstand schadelijke code op een systeem uit te voeren zonder wachtwoorden.

Hoe Kaseya’s vpentest proactief helpt bij het beveiligen van RDP en meer

RDP blootgesteld aan internet is vaker een verkeerde configuratie dan een beoogde configuratie. In de laatste 28.729 externe netwerk Pentests die we hebben uitgevoerd, konden we 368 instanties van RDP vinden die aan het openbare internet zijn blootgesteld. Op interne netwerken hebben we 490 instanties van BlueKeep gevonden.

Voor organisaties die op zoek zijn naar een proactieve methode om hun externe en interne netwerken te beschermen, zijn tools zoals Vpentest van onschatbare waarde. Vpentest -aanbiedingen:

- Geautomatiseerde netwerk Pentesting: Het platform zal zowel externe als interne netwerk Pentests uitvoeren. IT -professionals zijn nu in staat om dezelfde aanvallen uit te voeren als een aanvaller tegen de netwerken die ze erin slagen om ze proactief te beschermen en beveiligingscontroles te testen.

- Multi-tenant: Het platform is doelgericht gebouwd voor het multifunctionele IT-team dat jongleert met meerdere taken. IT -professionals kunnen alle pentest -engagementen beheren voor meerdere bedrijven binnen het platform.

- Gedetailleerde rapportage en dashboard: Vpentest zal een reeks rapporten genereren, waaronder een samenvatting van de uitvoerende macht en een zeer gedetailleerd technisch rapport. Het platform heeft ook een dashboard voor elke beoordeling, zodat IT -professionals snel de bevindingen, aanbevelingen en getroffen systemen kunnen beoordelen.

Voor het eerst in de technische geschiedenis kunnen IT -professionals nu een echte netwerkpentest uitvoeren tegen de organisaties die ze op schaal en op een frequentere basis beheren.

Hoe Datto EDR helpt RDP te beveiligen

Voor organisaties die op zoek zijn naar een extra laag van bescherming, zijn tools zoals Datto Endpoint Detection and Response (EDR) van onschatbare waarde. Datto EDR biedt:

- Real-time dreigingsdetectie: Het bewaakt RDP -verkeer op ongebruikelijk gedrag – zoals onverwachte toegangspogingen of vreemd havengebruik – en haalt waarschuwingen op als er iets uit lijkt.

- Geautomatiseerde antwoorden: Wanneer verdachte activiteit wordt gedetecteerd, kan het systeem de dreiging automatisch blokkeren of isoleren, waardoor potentiële inbreuken in hun sporen worden gestopt.

- Gedetailleerde rapportage: Uitgebreide logboeken en rapporten helpen beheerders te begrijpen wat er tijdens een incident is gebeurd, zodat ze hun verdediging voor de toekomst kunnen versterken.

Dit betekent dat bedrijven met Datto EDR kunnen genieten van de voordelen van RDP, terwijl ze hun systemen veiliger houden van moderne bedreigingen.

Praktische tips om RDP te vergrendelen

Hier zijn enkele eenvoudige tips om uw RDP -opstelling te beveiligen:

- Tijdige patching: Installeer altijd updates zodra ze beschikbaar zijn. Verkopers geven vaak patches uit om nieuwe kwetsbaarheden aan te pakken.

- Beperke blootstelling: Beperk RDP -toegang alleen tot vertrouwd personeel en overweeg de standaardpoort (3389) te wijzigen in iets minder voorspelbaars.

- Gebruik multi-factor authenticatie: Het toevoegen van extra stappen voor verificatie (zoals MFA en netwerkniveau -authenticatie) maakt het voor aanvallers veel moeilijker om toegang te krijgen.

- Sterke wachtwoorden afdwingen: Zorg ervoor dat wachtwoorden complex zijn en voldoen aan een minimale lengte-eis om brute-force-aanvallen te helpen dwarsbomen.

Door deze stappen te nemen, kunt u het risico dat uw RDP -services een toegangspunt voor cyberaanvallen wordt, aanzienlijk verminderen.

RDP gaat niet weg – maar de beveiliging moet verbeteren

RDP is een essentieel hulpmiddel dat heeft getransformeerd hoe bedrijven werken, waardoor werkzaamheden op afstand en efficiënt systeembeheer mogelijk zijn. Zoals bij elk krachtig hulpmiddel, komt het echter met zijn eigen reeks risico’s. Omdat aanvallers nu nieuwe wegen zoals Port 1098 verkennen en continu manieren vinden om kwetsbaarheden te benutten, is het cruciaal om op de hoogte te blijven van beveiligingsupdates en best practices.

Door uw systemen op te lossen, de toegang te beperken, multi-factor authenticatie te gebruiken en geavanceerde beveiligingsoplossingen zoals Datto EDR te gebruiken, kunt u genieten van de flexibiliteit van RDP zonder de beveiliging van uw organisatie in gevaar te brengen.

Blijf veilig en blijf op de hoogte!