Het Computer Emergency Response Team van Oekraïne (Cert-UA) op dinsdag waarschuwde voor hernieuwde activiteit van een georganiseerde criminele groep die het volgt als UAC-0173 waarbij computers worden geïnfecteerd met een externe toegang Trojan genaamd Dcrat (aka Darkcrystal Rat).

De Oekraïense cybersecurity Authority zei dat het de nieuwste aanvalsgolf waargenomen vanaf half januari 2025. De activiteit is ontworpen om de notaris van Oekraïne te richten.

De infectieketen maakt gebruik van phishing -e -mails die beweren te worden verzonden namens het ministerie van Justitie van Oekraïne, en dringt er bij ontvangers op aan een uitvoerbaar bestand te downloaden, dat, wanneer gelanceerd, leidt tot de implementatie van de DCRAT -malware. Het binaire getal wordt gehost in de R2 Cloud -opslagservice van CloudFlare.

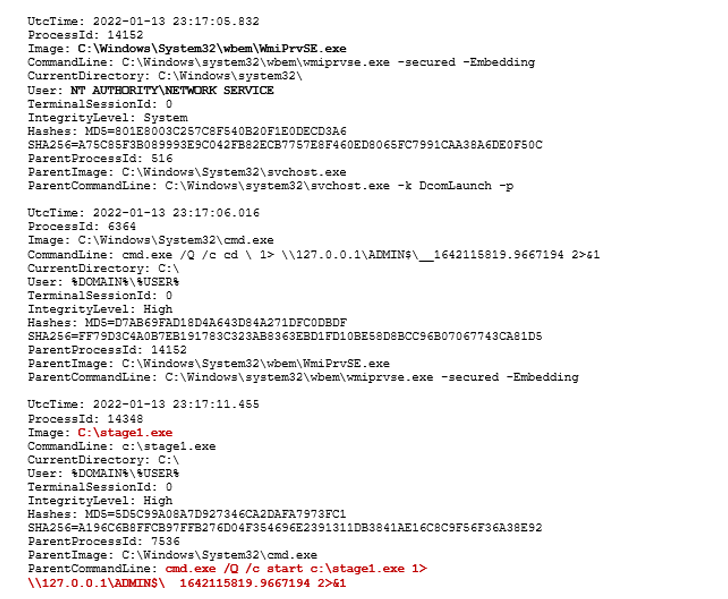

“Na dus primaire toegang te hebben gegeven tot de geautomatiseerde werkplek van de notaris, nemen de aanvallers maatregelen om aanvullende tools te installeren, met name RDPWrapper, die de functionaliteit implementeert van parallelle RDP-sessies, die, in combinatie met het gebruik van het boorhulpprogramma, in staat stellen RDP-verbindingen van internet rechtstreeks op de computer te vestigen,” zei Cert-UA.

De aanvallen worden ook gekenmerkt door het gebruik van andere tools en malwarefamilies zoals Fiddler voor het onderscheppen van authenticatiegegevens die zijn ingevoerd in de webinterface van staatsregisters, NMAP voor netwerkscan en Xworm voor het stelen van gevoelige gegevens, zoals inloggegevens en klembordinhoud.

Bovendien worden de gecompromitteerde systemen gebruikt als een kanaal om kwaadaardige e -mails op te stellen en te verzenden met behulp van het Sendmail -console -hulpprogramma om de aanvallen verder te verspreiden.

De ontwikkeling komt dagen nadat Cert-UA een subcluster heeft toegeschreven binnen de zandworm hackinggroep (AKA APT44, Seafhell Blizzard en UAC-0002) aan de exploitatie van een inmiddels gepatchte beveiligingsfout in Microsoft Windows (CVE-2024-38213, CVSS-score: 6,5) in de tweede helft van 2024 via Booby-pack-documenten.

De aanvalsketens zijn gevonden om PowerShell -opdrachten uit te voeren die verantwoordelijk zijn voor het weergeven van een lokvogel, terwijl tegelijkertijd extra payloads op de achtergrond worden gelanceerd, waaronder SecondBest (aka empiepast), Spark en een Golang -lader genaamd Crookbag.

De activiteit, toegeschreven aan UAC-0212, gerichte leveranciersbedrijven uit Servië, Tsjechië en Oekraïne tussen juli 2024 en februari 2025, met sommigen van hen geregistreerd tegen meer dan twee dozijn Oekraïense ondernemingen die gespecialiseerd zijn in de ontwikkeling van geautomatiseerde procescontrolesystemen (ACST), elektrische werken en vrijheidstransport.

Sommige van deze aanvallen zijn gedocumenteerd door Strikeready Labs en Microsoft, waarvan de laatste de dreigingsgroep volgt onder de naam Badpilot.