Een cross-site scripting (XSS) kwetsbaarheid in een virtueel tourframework is door kwaadaardige acteurs bewapend om kwaadaardige scripts op honderden websites te injecteren met als doel zoekresultaten te manipuleren en een spamadvertentiescampagne op schaal te voeden.

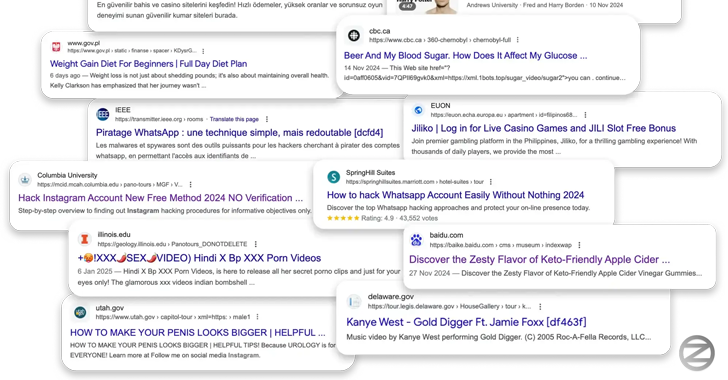

Beveiligingsonderzoeker Oleg Zaytsev, in een rapport dat wordt gedeeld met het Hacker News, zei de campagne – nagesynchroniseerd 360xss – Getroffen meer dan 350 websites, waaronder overheidsportals, Amerikaanse sites van de staat, Amerikaanse universiteiten, grote hotelketens, nieuwsuitzendingen, autodealers en verschillende Fortune 500 -bedrijven.

“Dit was niet alleen een spamoperatie,” zei de onderzoeker. “Het was een misbruik op industriële schaal van vertrouwde domeinen.”

Al deze websites hebben één ding gemeen: een populair framework genaamd Krpano dat wordt gebruikt om 360 ° -afbeeldingen en video’s in te sluiten om interactieve virtuele tours en VR -ervaringen te vergemakkelijken.

Zaytsev zei dat hij de campagne tegenkwam nadat hij een pornografie-gerelateerde advertentie tegenkwam op Google Search, maar met een domein geassocieerd met Yale University (“virtualtour.quantuminstitute.yale (.) Edu”).

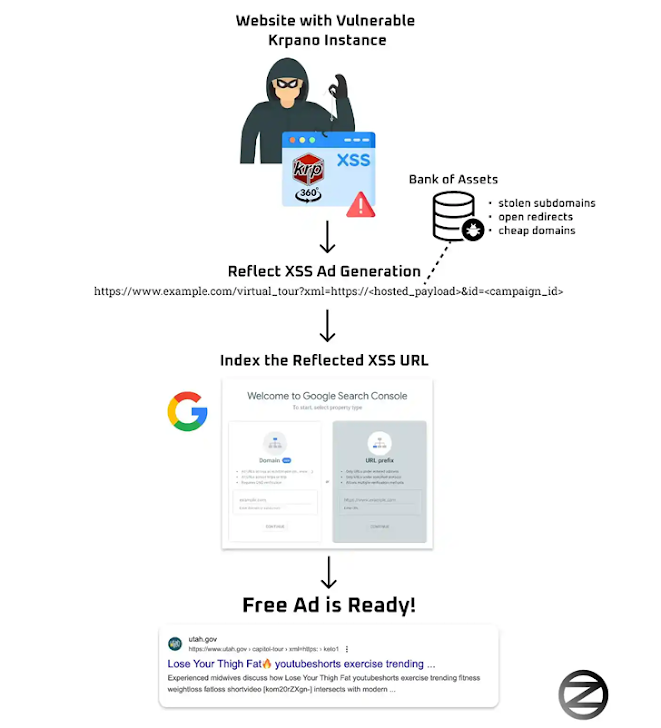

Een opmerkelijk aspect van deze URL’s is een XML-parameter die is ontworpen om de sitebezoeker om te leiden naar een tweede URL die behoort tot een andere legitieme website, die vervolgens wordt gebruikt om een Base64-gecodeerde lading uit te voeren via een XML-document. De gedecodeerde lading van zijn kant haalt de doel -URL (dwz de advertentie) van nog een andere legitieme site.

De XML -parameter die is doorgegeven in de originele URL die in de zoekresultaten wordt geserveerd, maakt deel uit van een bredere configuratie -instelling genaamd “PassqueryParameters” die wordt gebruikt bij het insluiten van een Krpano Panorama -kijker in een HTML -pagina. Het is specifiek ontworpen om HTTP -parameters van de URL aan de kijker door te geven.

Het beveiligingsprobleem hier is dat als de optie is ingeschakeld, het de deur opent naar een scenario waarin een aanvaller een speciaal vervaardigde URL zou kunnen gebruiken om een kwaadaardig script in de webbrowser van een slachtoffer uit te voeren wanneer de kwetsbare site wordt bezocht.

Inderdaad, een gereflecteerde XSS-fout die ontstond als gevolg van dit gedrag werd eind 2020 in Krpano bekendgemaakt (CVE-2020-24901, CVSS-score: 6.1), wat aangeeft dat het potentieel voor misbruik al meer dan vier jaar bekend is.

Terwijl een update die in versie 1.20.10 werd geïntroduceerd, “PassqueryParameters” beperkt tot een vergunning in een poging om te voorkomen dat dergelijke XSS -aanvallen plaatsvinden, ontdekte Zaytsev dat expliciet de XML -parameter toevoegt aan de ALLESLIST herintroduceerde het XSS -risico.

“Sinds versie 1.20.10 was de standaardinstallatie van Krpano niet kwetsbaar”, vertelde de onderzoeker via e -mail aan The Hacker News. “Het configureren van PassQueryParameter in combinatie met de XML -parameter toegestaan externe XML -configuratie via de URL, wat leidt tot een XSS -risico.”

“De uitgebuite versies die ik ben tegengekomen waren voornamelijk oudere, voorafgaand aan versie 1.20.10.”

De campagne, per Zaytsev, heeft deze zwakte gebruikt om meer dan 350 sites te kapen om schetsmatige advertenties te bedienen met betrekking tot pornografie, voedingssupplementen, online casino’s en nepnieuwsites. Wat meer is, sommige van deze pagina’s zijn bewapend om YouTube -videoweergaven te stimuleren.

De campagne is opmerkelijk, niet in het minst omdat het het vertrouwen en de geloofwaardigheid van legitieme domeinen misbruikt om prominent te verschijnen in zoekresultaten, een techniek genaamd zoekmachineoptimalisatie (SEO) -vergiftiging, die op zijn beurt wordt bereikt door de XSS -fout te misbruiken.

“Een gereflecteerde XSS is een leuke kwetsbaarheid, maar op zichzelf vereist gebruikersinteractie, en een van de grootste uitdagingen is om mensen te laten klikken op je gereflecteerde XSS -link,” zei Zaytsev. “Dus het gebruik van zoekmachines als distributieplatform voor uw XSS is een zeer creatieve en coole manier om dit te doen.”

Na verantwoorde openbaarmaking elimineert de nieuwste release van KRPano ondersteuning voor externe configuratie via de XML -parameter, waardoor het risico op XSS -aanvallen wordt verzacht, zelfs wanneer de instelling wordt gebruikt.

“Verbeterde EmbedPano () PassQueryParameters Security: Data-URL’s en externe URL’s zijn over het algemeen niet meer toegestaan als parameterwaarden en URL’s voor de XML-parameter zijn beperkt om binnen de huidige mapstructuur te zijn,” volgens de release-notities voor versie 1.22.4 die deze week is vrijgegeven.

Het is momenteel niet bekend wie achter de enorme operatie zit, hoewel het misbruik van een XSS -fout om alleen omleidingen te dienen, in tegenstelling tot het uitvoeren van meer snode aanvallen zoals referenties of cookie diefstal, de mogelijkheid van een advertentiebedrijf met twijfelachtige praktijken verhoogt die deze advertenties dienen als een monetisatiestrategie.

Gebruikers van Krpano wordt geadviseerd om hun installaties bij te werken naar de nieuwste versie en de instelling “PassqueryParameters” in te stellen op FALSE. Getroffen website -eigenaren worden aanbevolen om geïnfecteerde pagina’s te vinden en te verwijderen via Google Search Console.