Verschillende industriële organisaties in de regio Azië-Pacific (APAC) zijn het doelwit van phishing-aanvallen die zijn ontworpen om een bekende malware te leveren die Fatalrat wordt genoemd.

“De dreiging werd georkestreerd door aanvallers met behulp van Legitimate Chinese Cloud Content Delivery Network (CDN) MyqCloud en de Youdao Cloud Notes -service als onderdeel van hun aanvalsinfrastructuur,” zei Kaspersky ICS Cert in een maandagrapport.

“De aanvallers gebruikten een geavanceerd multi-fasen payload leveringsraamwerk om te zorgen voor ontduiking van detectie.”

De activiteit heeft overheidsinstanties en industriële organisaties, met name productie, bouw, informatietechnologie, telecommunicatie, gezondheidszorg, macht en energie, en grootschalige logistiek en transport, in Taiwan, Maleisië, China, Japan, Thailand, Zuid-Korea, Singapore uitgekozen , de Filippijnen, Vietnam en Hong Kong.

De kunstaasbijlagen die in de e-mailberichten worden gebruikt, suggereren dat de phishing-campagne is ontworpen om achter Chinese sprekende personen aan te gaan.

Het is vermeldenswaard dat FatalRat -campagnes eerder nep -advertenties voor nep als distributievector hebben gebruikt. In september 2023 documenteerde Proofpoint een andere phishing -campagne die verschillende malwarefamilies propageerde, zoals Fatalrat, GH0st Rat, Purple Fox en Valleyrat.

Een interessant aspect van beide inbraaksets is dat ze voornamelijk gericht zijn op Chinese sprekers en Japanse organisaties. Sommige van deze activiteiten zijn toegeschreven aan een bedreigingsacteur die wordt gevolgd als Silver Fox Apt.

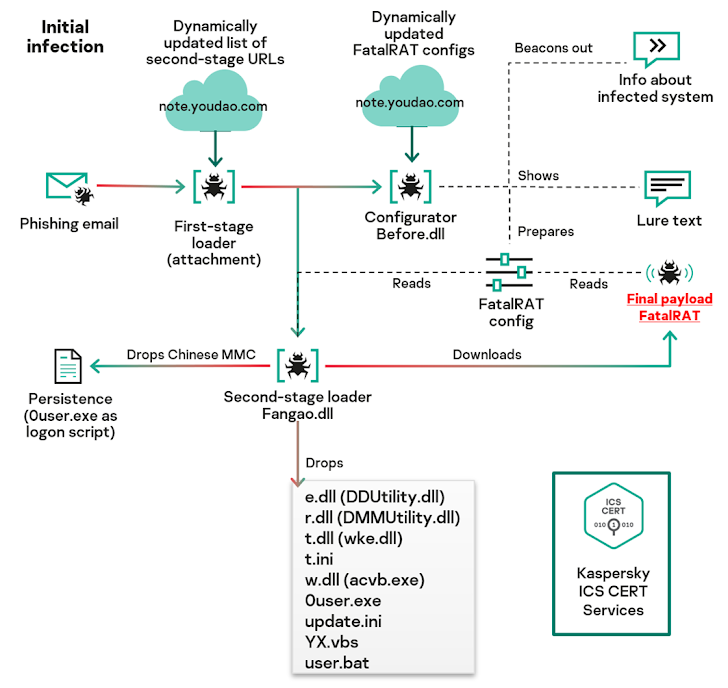

Het startpunt van de nieuwste aanvalsketen is een phishing-e-mail met een zip-archief met een Chinees-taalbestandsnaam, die, wanneer het wordt gelanceerd, de eerste fase lader lanceert die op zijn beurt een verzoek indient bij YouDao Cloud Notes om op te halen om op te halen om op te halen. Een DLL -bestand en een FatalRat -configurator.

Van zijn kant downloadt de configuratiemodule de inhoud van een andere noot van Note.youdao (.) Com om toegang te krijgen tot de configuratie -informatie. Het is ook ontworpen om een lokvogelbestand te openen in een poging om vermoeden te voorkomen.

De DLL daarentegen is een tweede fase lader die verantwoordelijk is voor het downloaden en installeren van de Fatalrat-payload van een server (“myqcloud (.) Com”) opgegeven in de configuratie, terwijl een nepfoutbericht wordt weergegeven over een probleem met een probleem de applicatie.

Een belangrijk kenmerk van de campagne omvat het gebruik van DLL-side-loadingtechnieken om de multi-fase infectiescènes te bevorderen en de fatalrat-malware te laden.

“De dreigingsacteur gebruikt een zwart -witmethode waarbij de acteur de functionaliteit van legitieme binaire bestanden gebruikt om de reeks gebeurtenissen op normale activiteit te laten lijken,” zei Kaspersky. “De aanvallers gebruikten ook een DLL-side-load-techniek om de persistentie van de malware in legitiem procesgeheugen te verbergen.”

“Fatalrat voert 17 controles uit voor een indicator die de malware uitvoert in een virtuele machine- of sandbox -omgeving. Als een van de controles mislukt, stopt de malware niet.”

Het beëindigt ook alle instanties van het Rundll32.exe-proces en verzamelt informatie over het systeem en de verschillende beveiligingsoplossingen die erin zijn geïnstalleerd, voordat ze in afwachting zijn van verdere instructies van een command-and-control (C2) -server.

Fatalrat is een trojan met een functie die is uitgerust met Log-toetsaanslagen, Corrupt Master Boot Record (MBR), Scherm in/uit, zoek en verwijder gebruikersgegevens in browsers zoals Google Chrome en Internet Explorer, download extra software zoals Anydesk en Ultraviewer, PRECT Bestandsbewerkingen en start/stop een proxy en beëindig willekeurige processen.

Het is momenteel niet bekend wie achter de aanvallen zit met behulp van Fatalrat, hoewel de tactische en instrumentatie overlapt met andere campagnes suggereren dat “ze allemaal verschillende reeks aanvallen weerspiegelen die op de een of andere manier gerelateerd zijn.” Kaspersky heeft met medium vertrouwen beoordeeld dat een Chinees sprekende dreigingsacteur erachter zit.

“De functionaliteit van Fatalrat geeft een aanvaller bijna onbeperkte mogelijkheden om een aanval te ontwikkelen: verspreiding van een netwerk, het installeren van externe administratietools, het manipuleren van apparaten, het stelen en verwijderen van vertrouwelijke informatie,” zeiden de onderzoekers.

“Het consistente gebruik van diensten en interfaces in het Chinees in verschillende stadia van de aanval, evenals ander indirect bewijs, geeft aan dat er een Chinees sprekende acteur bij betrokken kan zijn.”