Cyberaanvallen waarbij de Donkere Poort Malware-as-a-Service (MaaS)-operaties zijn verschoven van AutoIt-scripts naar een AutoHotkey-mechanisme om de laatste fasen te voltooien, wat de voortdurende inspanningen van de bedreigingsactoren onderstreept om de detectiecurve voortdurend voor te blijven.

De updates zijn waargenomen in versie 6 van DarkGate, uitgebracht in maart 2024 door de ontwikkelaar RastaFarEye, die het programma op abonnementsbasis aan maar liefst 30 klanten heeft verkocht. De malware is in ieder geval sinds 2018 actief.

DarkGate, een volledig uitgeruste trojan voor externe toegang (RAT), is uitgerust met command-and-control (C2) en rootkit-mogelijkheden, en bevat verschillende modules voor diefstal van inloggegevens, keylogging, schermopname en extern bureaublad.

“DarkGate-campagnes hebben de neiging zich heel snel aan te passen, waarbij verschillende componenten worden aangepast om te proberen buiten de beveiligingsoplossingen te blijven”, zei Trellix-beveiligingsonderzoeker Ernesto Fernández Provecho in een analyse van maandag. “Dit is de eerste keer dat we zien dat DarkGate AutoHotKey gebruikt, een niet zo gebruikelijke scriptinginterpreter, om DarkGate te starten.”

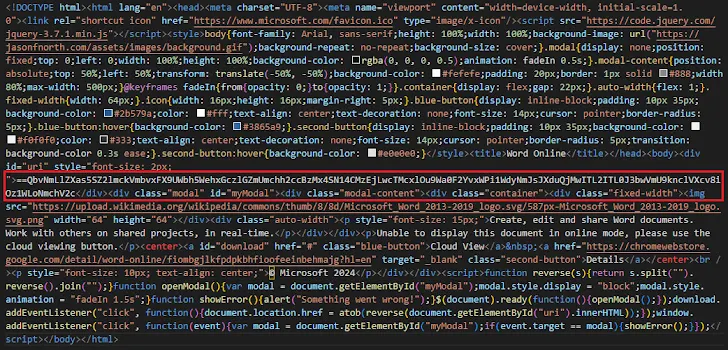

Het is vermeldenswaard dat de overstap van DarkGate naar AutoHotKey eind april 2024 voor het eerst werd gedocumenteerd door McAfee Labs, waarbij aanvalsketens gebruik maakten van beveiligingsfouten zoals CVE-2023-36025 en CVE-2024-21412 om Microsoft Defender SmartScreen-beveiligingen te omzeilen met behulp van een Microsoft Excel of een HTML-bijlage in phishing-e-mails.

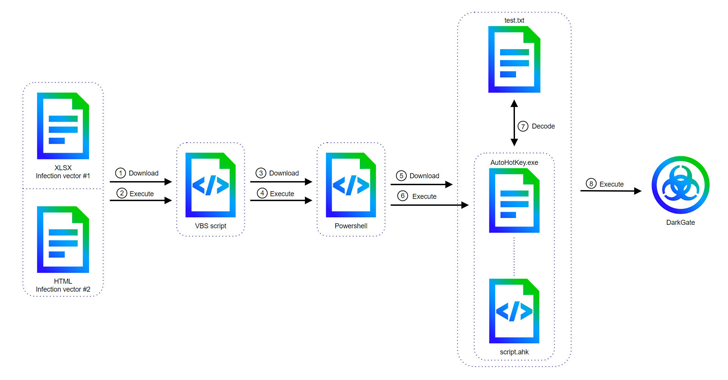

Er zijn alternatieve methoden gevonden om Excel-bestanden met ingebedde macro's te gebruiken als kanaal voor het uitvoeren van een Visual Basic Script-bestand dat verantwoordelijk is voor het aanroepen van PowerShell-opdrachten om uiteindelijk een AutoHotKey-script te starten, dat op zijn beurt de DarkGate-payload uit een tekstbestand ophaalt en decodeert .

De nieuwste versie van DarkGate bevat substantiële upgrades van de configuratie, ontwijkingstechnieken en de lijst met ondersteunde opdrachten, die nu functies voor audio-opname, muisbesturing en toetsenbordbeheer bevatten.

“Versie 6 bevat niet alleen nieuwe commando's, maar mist ook enkele van eerdere versies, zoals de escalatie van privileges, de cryptomining of de hVNC (Hidden Virtual Network Computing) commando's,” zei Fernández Provecho, eraan toevoegend dat het een poging kan zijn om verwijder functies die detectie mogelijk maken.

“Bovendien, aangezien DarkGate aan een kleine groep mensen wordt verkocht, is het ook mogelijk dat de klanten niet geïnteresseerd waren in deze functies, waardoor RastaFarEye gedwongen werd ze te verwijderen.”

De onthulling komt nadat cybercriminelen Docusign hebben misbruikt door legitiem ogende, aanpasbare phishing-sjablonen te verkopen op ondergrondse forums, waardoor de dienst een vruchtbare voedingsbodem is geworden voor phishers die inloggegevens willen stelen voor phishing en zakelijke e-mailcompromis (BEC).

“Deze frauduleuze e-mails, zorgvuldig ontworpen om legitieme verzoeken om documentondertekening na te bootsen, lokken nietsvermoedende ontvangers ertoe om op kwaadaardige links te klikken of gevoelige informatie vrij te geven”, aldus Abnormal Security.