Cybersecurity-onderzoekers hebben een reeks van zeven NPM-pakketten ontdekt die zijn gepubliceerd door één enkele bedreigingsacteur en die gebruik maken van een cloaking-service genaamd Adspect om onderscheid te maken tussen echte slachtoffers en beveiligingsonderzoekers om ze uiteindelijk door te sturen naar schetsmatige sites met een crypto-thema.

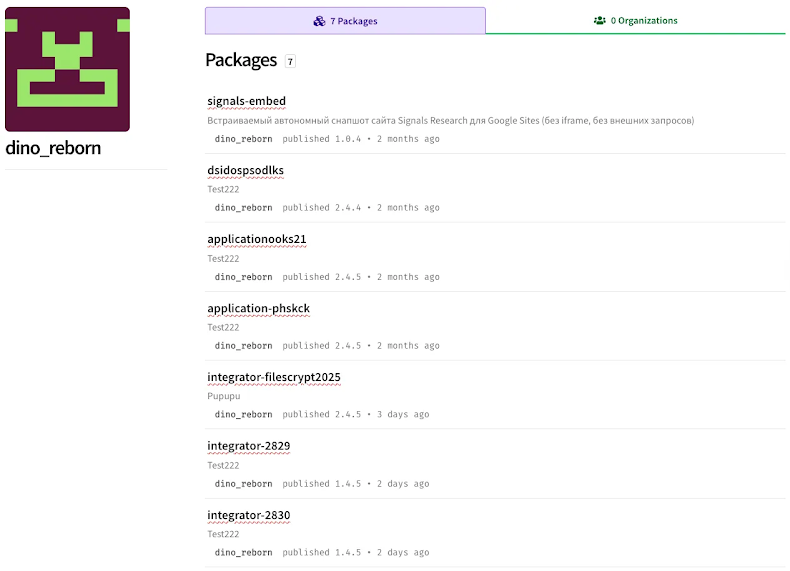

De kwaadaardige npm-pakketten die tussen september en november 2025 zijn gepubliceerd door een bedreigingsacteur genaamd “dino_reborn”, worden hieronder vermeld. Het npm-account bestaat op het moment van schrijven niet meer op npm.

- signalen-embed (342 downloads)

- dsidospsodlks (184 downloads)

- applicatieooks21 (340 downloads)

- applicatie-phskck (199 downloads)

- integrator-filescrypt2025 (199 downloads)

- integrator-2829 (276 downloads)

- integrator-2830 (290 downloads)

“Bij het bezoeken van een nepwebsite die door een van de pakketten is gebouwd, bepaalt de bedreigingsacteur of de bezoeker een slachtoffer of een beveiligingsonderzoeker is”, aldus Socket-beveiligingsonderzoeker Olivia Brown.

“Als de bezoeker een slachtoffer is, zien ze een nep-CAPTCHA, waardoor ze uiteindelijk naar een kwaadaardige site worden geleid. Als ze een beveiligingsonderzoeker zijn, kunnen slechts een paar aanwijzingen op de nep-website hen erop wijzen dat er iets snodes aan de hand is.”

Van deze pakketten bevatten er zes malware van 39 kB die het cloaking-mechanisme bevat en een vingerafdruk van het systeem vastlegt, terwijl ze tegelijkertijd stappen ondernemen om analyse te omzeilen door ontwikkelaarsacties in een webbrowser te blokkeren, waardoor onderzoekers effectief worden verhinderd de broncode te bekijken of ontwikkelaarstools te starten.

De pakketten maken gebruik van een JavaScript-functie genaamd Instant Invoked Function Expression (IIFE), waarmee de kwaadaardige code onmiddellijk kan worden uitgevoerd nadat deze in de webbrowser is geladen. Daarentegen herbergt “signals-embed” geen enkele kwaadaardige functionaliteit en is het ontworpen om een witte lokpagina op te bouwen.

Brown vertelde The Hacker News dat de kwaadaardige code wordt uitgevoerd zodra een ontwikkelaar het pakket importeert en het JavaScript-bestand in de browser of omgeving wordt geladen. Er is geen gebruikersinteractie vereist om het gedrag te activeren.

De vastgelegde informatie wordt naar een proxy (“association-google(.)xyz/adspect-proxy(.)php”) gestuurd om te bepalen of de verkeersbron afkomstig is van een slachtoffer of een onderzoeker, en geeft vervolgens een valse CAPTCHA weer. Zodra een slachtoffer op het CAPTCHA-selectievakje klikt, wordt hij naar een nep-cryptocurrency-gerelateerde pagina geleid die diensten als StandX nabootst met het waarschijnlijke doel digitale activa te stelen.

Als de bezoekers echter worden gemarkeerd als potentiële onderzoekers, wordt aan de gebruikers een witte lokpagina weergegeven. Het bevat ook HTML-code met betrekking tot het privacybeleid voor weergave dat is gekoppeld aan een nepbedrijf genaamd Offlido.

Adspect adverteert volgens zijn website met een cloudgebaseerde dienst die is ontworpen om advertentiecampagnes te beschermen tegen ongewenst verkeer, zoals klikfraude en bots van antivirusbedrijven. Het beweert ook “kogelvrije verhulling” te bieden en dat het “elk advertentieplatform op betrouwbare wijze verhult”.

Het biedt drie abonnementen: Ant-fraud, Personal en Professional, die $ 299, $ 499 en $ 999 per maand kosten. Het bedrijf beweert ook dat gebruikers kunnen adverteren “alles wat je maar wilt”, en voegt eraan toe dat het een ‘geen vragen stellen’-beleid volgt: het maakt ons niet uit wat je uitvoert en handhaaft geen inhoudsregels.’

“Het gebruik van Adspect-cloaking binnen npm-supply chain-pakketten is zeldzaam”, aldus Socket. “Dit is een poging om traffic cloaking, anti-onderzoekscontroles en open source-distributie samen te voegen. Door Adspect-logica in npm-pakketten in te bedden, kan de bedreigingsacteur een op zichzelf staande toolkit voor traffic-gating distribueren die automatisch beslist welke bezoekers worden blootgesteld aan echte payloads.”