Een nieuwe beveiligingsfout in SmarterTools SmarterMail e-mailsoftware wordt actief misbruikt, twee dagen na de release van een patch.

De kwetsbaarheid, die momenteel geen CVE-identificatie heeft, wordt door watchTowr Labs gevolgd als WT-2026-0001. Het werd op 15 januari 2026 door SmarterTools gepatcht met Build 9511, na verantwoorde openbaarmaking door het blootstellingsbeheerplatform op 8 januari 2026.

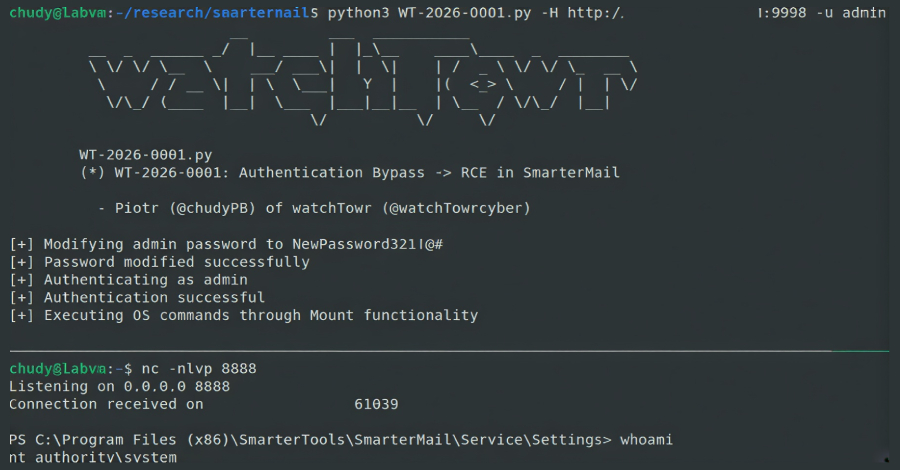

Het is beschreven als een authenticatie-bypass-fout waardoor elke gebruiker het SmarterMail-systeembeheerderswachtwoord opnieuw kan instellen door middel van een speciaal vervaardigd HTTP-verzoek naar het “/api/v1/auth/force-reset-password” eindpunt.

“Het leuke is natuurlijk dat de gebruiker RCE-as-a-feature-functies kan gebruiken om direct OS-opdrachten (besturingssysteem) uit te voeren”, aldus watchTowr Labs-onderzoekers Piotr Bazydlo en Sina Kheirkhah.

Het probleem is geworteld in de functie “SmarterMail.Web.Api.AuthenticationController.ForceResetPassword”, die het niet alleen mogelijk maakt om het eindpunt te bereiken zonder authenticatie, maar ook gebruik maakt van het feit dat het resetverzoek vergezeld gaat van een booleaanse vlag met de naam “IsSysAdmin” om het binnenkomende verzoek af te handelen, afhankelijk van of de gebruiker een systeembeheerder is of niet.

In het geval dat de vlag is ingesteld op “true” (dat wil zeggen, wat aangeeft dat de gebruiker een beheerder is), voert de onderliggende logica de volgende reeks acties uit:

- Verkrijg de configuratie die overeenkomt met de gebruikersnaam die is doorgegeven als invoer in het HTTP-verzoek

- Maak een nieuw systeembeheerderitem aan met het nieuwe wachtwoord

- Werk het beheerdersaccount bij met het nieuwe wachtwoord

Met andere woorden, het geprivilegieerde pad is zo geconfigureerd dat het op triviale wijze het wachtwoord van een beheerdergebruiker kan bijwerken door een HTTP-verzoek te verzenden met de gebruikersnaam van een beheerdersaccount en een wachtwoord naar keuze. Dit volledige gebrek aan beveiligingscontrole kan door een aanvaller worden misbruikt om verhoogde toegang te verkrijgen, op voorwaarde dat hij of zij kennis heeft van een bestaande beheerdersgebruikersnaam.

Daar houdt het niet op, want de authenticatieomzeiling biedt een direct pad naar uitvoering van code op afstand via een ingebouwde functionaliteit waarmee een systeembeheerder besturingssysteemopdrachten kan uitvoeren op het onderliggende besturingssysteem en een shell op SYSTEEMniveau kan verkrijgen.

Dit kan worden bereikt door naar de pagina Instellingen te navigeren, een nieuw volume te maken en een willekeurige opdracht in het veld Volume Mount Command op te geven, die vervolgens wordt uitgevoerd door het besturingssysteem van de host.

Het cyberbeveiligingsbedrijf zei ervoor te hebben gekozen de bevinding openbaar te maken na een bericht op de SmarterTools Community Portal, waarin een gebruiker beweerde dat hij de toegang tot zijn beheerdersaccount was kwijtgeraakt, waarbij de logboeken het gebruik van hetzelfde ‘force-reset-password’-eindpunt aangaven om het wachtwoord te wijzigen op 17 januari 2026, twee dagen na de release van de patch.

Dit geeft waarschijnlijk aan dat de aanvallers erin zijn geslaagd de patches te reverse-engineeren en de fout te reconstrueren. Tot overmaat van ramp helpt het niet dat de release-opmerkingen van SmarterMail vaag zijn en niet expliciet vermelden welke problemen zijn aangepakt. Eén item in de lijst met opsommingstekens voor Build 9511 vermeldt eenvoudigweg “BELANGRIJK: kritieke beveiligingsoplossingen.”

In reactie daarop liet Tim Uzzanti, CEO van SmarterTools, doorschemeren dat dit wordt gedaan om te voorkomen dat bedreigingsactoren meer munitie krijgen, maar merkte op dat ze van plan zijn een e-mail te sturen telkens wanneer een nieuwe CVE wordt ontdekt en opnieuw wanneer er een build is vrijgegeven om het probleem op te lossen.

“In onze ruim 23 jaar hebben we slechts een paar CVE’s gehad, die voornamelijk werden gecommuniceerd via release-opmerkingen en kritieke oplossingsreferenties”, zei Uzzanti in reactie op zorgen over transparantie die door zijn klanten waren geuit. “We waarderen de feedback die deze verandering in het beleid in de toekomst heeft aangemoedigd.”

Het is momenteel niet duidelijk of een dergelijke e-mail deze keer naar SmarterMail-beheerders is verzonden. The Hacker News heeft SmarterTools benaderd voor commentaar, en we zullen het verhaal bijwerken als we iets horen.

De ontwikkeling komt minder dan een maand nadat de Cyber Security Agency of Singapore (CSA) details heeft bekendgemaakt van een uiterst ernstige beveiligingsfout in SmarterMail (CVE-2025-52691, CVSS-score: 10,0) die kan worden uitgebuit om code op afstand uit te voeren.

Update

Aan de kwetsbaarheid is de CVE-identificatiecode CVE-2026-23760 toegewezen (CVSS-score: N/A), waarbij Huntress opmerkt dat zij in-the-wild misbruik heeft waargenomen van de kwetsbaarheid voor het overnemen van geprivilegieerde accounts die zou kunnen leiden tot uitvoering van externe code.

Het cyberbeveiligingsbedrijf zei ook dat CVE-2025-52691 massaal wordt uitgebuit, waardoor het essentieel is dat gebruikers van SmarterMail zo snel mogelijk updaten naar de nieuwste versie.

“Gezien de ernst van deze kwetsbaarheid, de actieve exploitatie en de exploitatie van de aanvullende CVE-2025-52691 die in het wild wordt waargenomen, moeten bedrijven prioriteit geven aan de implementatie van SmarterMail-updates en verouderde systemen controleren op tekenen van infectie”, voegde het eraan toe.

(Het verhaal werd na publicatie bijgewerkt met details van de CVE en inzichten van Huntress.)