Er is sinds ten minste april 2025 een actieve phishing-campagne waargenomen die zich op meerdere vectoren richtte, met legitieme Remote Monitoring and Management (RMM)-software als een manier om aanhoudende externe toegang tot aangetaste hosts tot stand te brengen.

De activiteit, met codenaam GIFTIGE #HELPERheeft volgens Securonix gevolgen gehad voor meer dan 80 organisaties, waarvan de meeste zich in de VS bevinden. Het deelt overlappingen met clusters die eerder werden gevolgd door Red Canary en Sophos, waarvan de laatste het de naam STAC6405 heeft gegeven. Hoewel het niet duidelijk is wie er achter de campagne zit, zegt het cyberbeveiligingsbedrijf dat het zich aansluit bij een financieel gemotiveerde Initial Access Broker (IAB) of een ransomware-voorloperoperatie.

“In dit geval worden aangepaste SimpleHelp- en ScreenConnect RMM’s gebruikt om de verdediging te omzeilen, aangezien ze legitiem zijn geïnstalleerd door het nietsvermoedende slachtoffer”, zeiden onderzoekers Akshay Gaikwad, Shikha Sangwan en Aaron Beardslee in een rapport gedeeld met The Hacker News.

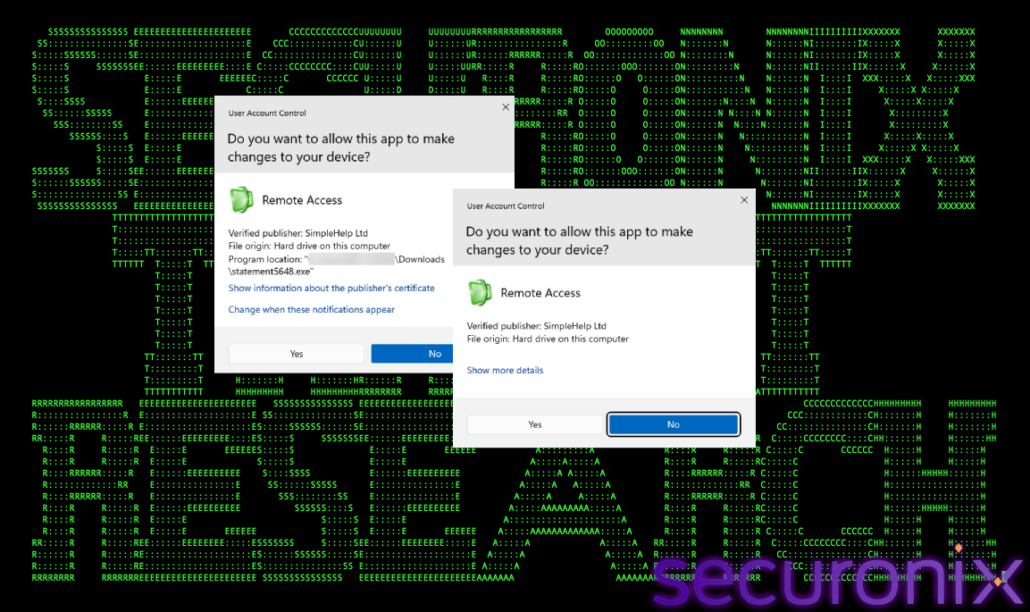

Afgezien van het feit dat het gebruik van legitieme RMM-tools detectie kan omzeilen, duidt de inzet van zowel SimpleHelp als ScreenConnect op een poging om een ”redundante dual-channel toegangsarchitectuur” te creëren die doorlopende activiteiten mogelijk maakt, zelfs wanneer een van beide wordt gedetecteerd en geblokkeerd.

Het begint allemaal met een phishing-e-mail waarin de Amerikaanse Social Security Administration (SSA) wordt nagebootst, waarbij de ontvanger wordt geïnstrueerd zijn e-mailadres te verifiëren en een zogenaamde SSA-verklaring te downloaden door op een link in het bericht te klikken. De link verwijst naar een legitieme maar gecompromitteerde Mexicaanse bedrijfswebsite (“gruta.com(.)mx”), wat wijst op een doelbewuste strategie om e-mailspamfilters te omzeilen.

De “SSA-instructie” wordt vervolgens gedownload van een tweede door de aanvaller gecontroleerd domein (“server.cubatiendaalimentos.com(.)mx”), een uitvoerbaar bestand dat verantwoordelijk is voor het leveren van de SimpleHelp RMM-tool. Er wordt aangenomen dat de aanvaller toegang heeft gekregen tot één cPanel-gebruikersaccount op de legitieme hostingserver om het binaire bestand te stagen.

Zodra het slachtoffer het met JWrapper verpakte Windows-uitvoerbare bestand opent, denkend dat het een document is, installeert de malware zichzelf als een Windows-service met persistentie in de Veilige modus, zorgt ervoor dat deze draait door middel van een ‘zelfherstellende waakhond’ die hem automatisch opnieuw opstart wanneer hij wordt gedood, en somt periodiek geregistreerde beveiligingsproducten op met behulp van de rootSecurityCenter2 WMI-naamruimte elke 67 seconden, en peilt elke 23 seconden naar de aanwezigheid van gebruikers.

Om volledig interactieve desktoptoegang mogelijk te maken, verkrijgt de SimpleHelp-client voor externe toegang SeDebugPrivilege via AdjustTokenPrivileges, terwijl “elev_win.exe” – een legitiem uitvoerbaar bestand dat aan de software is gekoppeld – wordt gebruikt om privileges op SYSTEEMniveau te verkrijgen. Hierdoor kan de operator het scherm lezen, toetsaanslagen invoeren en toegang krijgen tot bronnen in de gebruikerscontext.

Deze verhoogde toegang op afstand wordt vervolgens misbruikt om ConnectWise ScreenConnect te downloaden en te installeren, wat een terugvalcommunicatiemechanisme biedt als het SimpleHelp-kanaal wordt verwijderd.

“De geïmplementeerde SimpleHelp-versie (5.0.1) biedt uitgebreide mogelijkheden voor beheer op afstand”, aldus de onderzoekers. “De slachtofferorganisatie bevindt zich in een staat waarin de aanvaller op elk moment kan terugkeren, stilletjes opdrachten kan uitvoeren in de desktopsessie van de gebruiker, bestanden in twee richtingen kan overbrengen en naar aangrenzende systemen kan draaien, terwijl standaard antivirus- en handtekeninggebaseerde controles niets anders zien dan legitiem ondertekende software van een gerenommeerde Britse leverancier.”