Beveiligingsteams bij flexibele, snelgroeiende bedrijven hebben vaak hetzelfde mandaat: het bedrijf beveiligen zonder het te vertragen. De meeste teams erven een tech-stack die is geoptimaliseerd voor snelle groei, niet voor veerkracht. In deze omgevingen is het beveiligingsteam de helpdesk, de compliance-expert en het incidentresponsteam in één.

Bij het beveiligen van het cloudkantoor draait het in dit scenario allemaal om het vinden van hefboomwerking: het identificeren van de strategische controlepunten die de meeste veerkracht stimuleren, zonder operationele overhead toe te voegen.

Google Workspace biedt een uitstekende beveiligingsbasis, maar de eigen tools hebben inherente beperkingen, en het vertrouwen op de standaardconfiguraties kan hoofdpijn veroorzaken. Om een echt veerkrachtig programma te bouwen, zijn er enkele op gezond verstand gebaseerde eerste stappen die teams kunnen nemen om Workspace native te beveiligen, voordat ze het platform op intelligente wijze uitbreiden waar de mogelijkheden tekortschieten.

Beveiligde e-mail, de belangrijkste aanvalsvector en het grootste archief

E-mail blijft het meest betrouwbare doelwit voor aanvallers, als initiële aanvalsmethode, als vector voor andere verbonden apps en systemen, en als doelwit voor gevoelige gegevens. Hoewel de standaardbeveiliging van Gmail goed is in het opvangen van bepaalde bedreigingen, heeft het vaak moeite met gerichte bedreigingen, geavanceerde social engineering en aanvallen zonder payload.

De hiaten in de inheemse bescherming

- BEC en gerichte spearphishing: Business Email Compromise (BEC)-aanvallen bevatten vaak geen kwaadaardige links of bijlagen, maar vertrouwen op social engineering die de traditionele verdediging omzeilt.

- Milieucontext: Google weet niet wie uw VIP’s zijn, met welke partners u samenwerkt of hoe vaak u facturen van leveranciers ontvangt, waardoor het moeilijk is om subtiele afwijkingen te signaleren die de moeite waard zijn om te onderzoeken.

- Gegevensarchief in rust: voor de meeste bedrijven is e-mail de grootste opslagplaats van gevoelige gegevens. Als een account wordt gehackt, heeft de aanvaller toegang tot jarenlange vertrouwelijke gesprekken, bijlagen, contracten en meer.

Hoe je de beveiliging van Gmail vandaag nog kunt verbeteren

Hoewel Google niet alle mogelijkheden van een modern e-mailbeveiligingsplatform kan bieden, zijn er stappen die u kunt nemen om ervoor te zorgen dat uw kernconfiguraties van Gmail zo veilig mogelijk zijn.

- Geavanceerd scannen inschakelen: schakel de verbeterde berichtenscans en malwarebescherming van Google vóór bezorging in om ervoor te zorgen dat u de mogelijkheden van Google optimaal benut.

- Implementeer basis-e-mailhygiëne: configureer SPF, DKIM en DMARC. Deze protocollen bewijzen dat uw e-mails daadwerkelijk van u afkomstig zijn en zijn van cruciaal belang om domeinspoofing te voorkomen.

- Automatiseer toekomstige instellingen: Zorg ervoor dat de optie ‘Toekomstige aanbevolen instellingen automatisch toepassen’ is aangevinkt om up-to-date te blijven terwijl Google meer beveiligingsupdates uitrolt.

Ga verder dan authenticatie om de toegang te beheren

Multi-factor authenticatie (MFA) is de belangrijkste controle die u vandaag de dag kunt implementeren, maar het is geen wondermiddel. Uw toegangscontrole stopt niet bij de inlogpagina.

Te veel ramen en zijdeuren

- Schadelijke OAuth-toegang: gecompromitteerde tokens, illegale toestemmingsverlening, man-in-the-middle-aanvallen of eenvoudige verkeerde configuraties kunnen aanvallers toegang geven die volkomen legitiem lijkt voor beveiligingstools.

- Verouderde toegang: protocollen zoals IMAP en POP ondersteunen standaard geen MFA, en app-wachtwoorden kunnen worden omzeild.

- Detectiehiaten: Google kan waarschuwen bij verdachte aanmeldingen, maar het koppelen van dat signaal aan andere verdachte activiteiten in de omgeving is een handmatig, tijdrovend proces.

Verhard uw toegangscontrole onmiddellijk

- Sterke MFA afdwingen: niet alle MFA zijn gelijk. Schakel op zijn minst sms-berichten of telefoontjes uit als MFA-authenticatiemethoden. Idealiter zou je phishing-bestendige methoden moeten gebruiken, zoals fysieke beveiligingssleutels of Yubikeys.

- Schakel verouderde protocollen uit: schakel POP- en IMAP-toegang uit voor alle gebruikers binnen de Gmail-instellingen.

- Standaard weigeren voor OAuth: vereisen dat gebruikers toegang vragen tot niet-geconfigureerde apps van derden in plaats van standaard toegang te verlenen.

De volgende stappen naar proactieve, moderne beveiliging

Een goed geconfigureerde Google Workspace biedt een solide basis voor het veiligstellen van een snelgroeiend bedrijf. Maar naarmate uw bedrijf groeit, groeit uw aanvalsoppervlak mee. Voor gestroomlijnde beveiligingsteams die hun efficiëntie en effectiviteit moeten maximaliseren, is het einddoel niet alleen het hebben van de juiste instellingen; het doel is om zichtbaarheid te krijgen in heel Google Workspace, met detectie- en reactiemogelijkheden om subtiele tekenen van inbreuk te detecteren als een account wordt gehackt.

Material Security bouwt voort op de basis van Google en biedt zichtbaarheid en context die Workspace standaard mist in de e-mails, bestanden en accounts in uw omgeving.

Geavanceerde e-mailbeveiliging

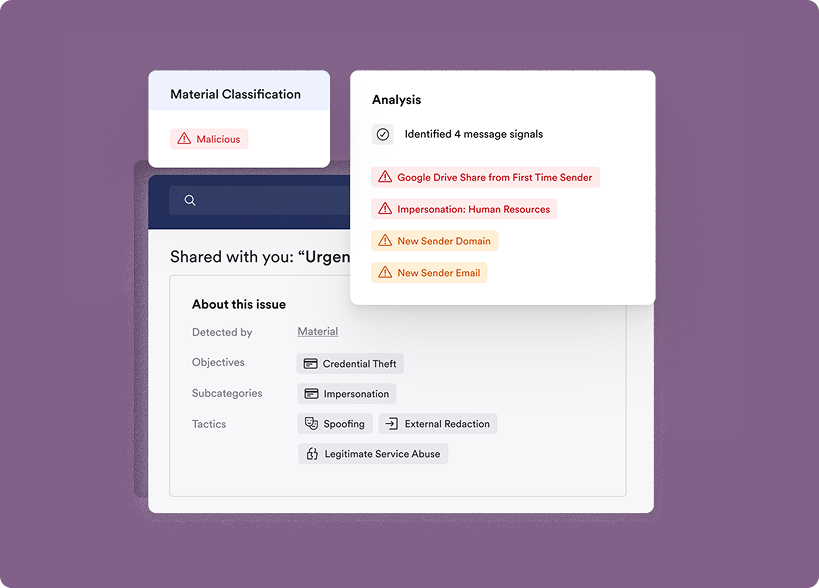

De inkomende bescherming van Material combineert bedreigingsonderzoek met AI, automatisering van gebruikersrapporten en aangepaste detectieregels om meerlaagse dekking te bieden om geavanceerde bedreigingen op te vangen en te verhelpen. Gedetailleerde geautomatiseerde herstelmaatregelen beschermen de hele organisatie vanaf de eerste detectie of gebruikersrapportage, en beoordelen en reageren automatisch op door gebruikers gerapporteerde phishing.

Material is ook het enige platform op de markt dat gevoelige e-mailinhoud beschermt, waarbij gevoelige e-mails en bijlagen automatisch worden gedetecteerd, geclassificeerd en beveiligd achter een MFA-prompt, waardoor kritieke informatie zelfs bij een inbreuk wordt beschermd.

Contextbewuste accountbeveiliging

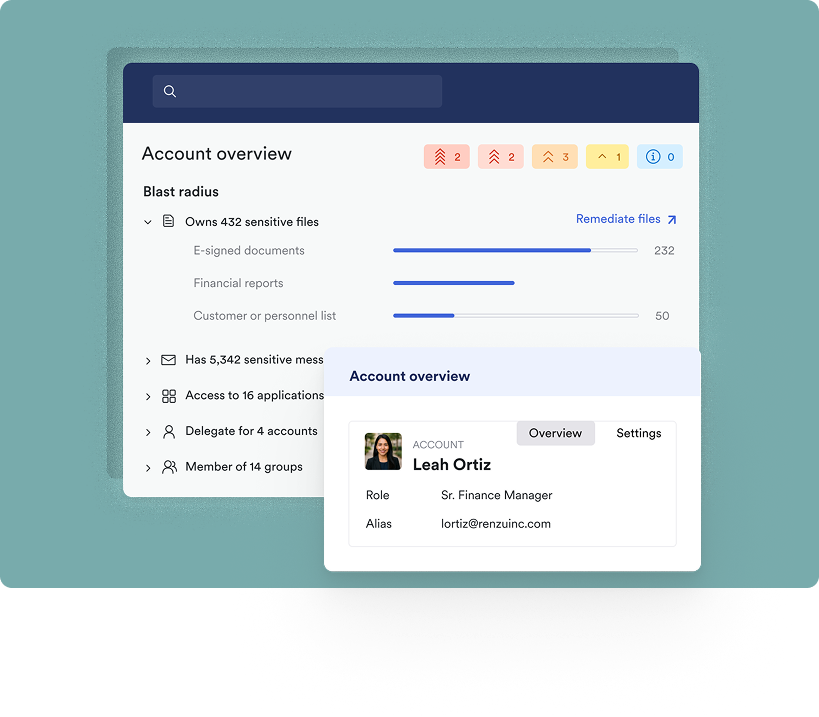

Dankzij een rijkere reeks signalen in het hele cloudkantoor kan Material accountovernames vroegtijdig detecteren en stoppen. Material bewaakt alle activiteiten in het cloudkantoor, inclusief verdachte logins, ongebruikelijke patronen voor het ophalen van gegevens en gedrag bij het delen van bestanden, het opnieuw instellen van wachtwoorden, doorstuurregels die buiten het beleid vallen, en nog veel meer. Hierdoor kunnen organisaties hun risico’s en bedreigingen holistisch begrijpen en sneller actie ondernemen dan met alleen native tools.

Gegevensdetectie en -bescherming

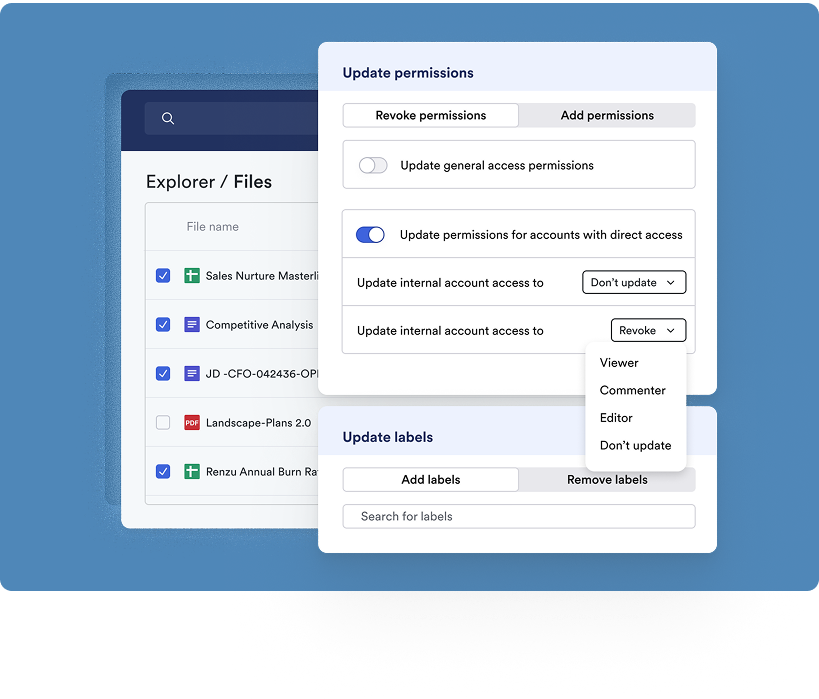

Materiaal vult de gaten in de eigen gegevensbeschermingsmogelijkheden van Google. Materiaal detecteert en classificeert automatisch gevoelige en vertrouwelijke gegevens in Google Drive en handhaaft beleid voor het delen van bestanden en gegevenstoegang zonder de samenwerking te vertragen. Het risicovol delen van gevoelige bestanden wordt gemarkeerd en het systeem werkt met elke gebruiker samen om het potentieel risicovolle delen te herstellen of te rechtvaardigen voordat risicovolle toegang wordt ingetrokken en, indien nodig, labels worden bijgewerkt.

Hoe veilig is uw werkruimte?

De beveiliging van Google Workspace omvat zoveel domeinen dat het moeilijk kan zijn om een volledig beeld van uw situatie te behouden. Dit wordt alleen maar moeilijker naarmate uw organisatie schaalt en uw Workspace evolueert. Daarom heeft Material onze gratis Google Workspace Security Scorecard ontwikkeld.

Of u nu een beveiligingsingenieur bent in een klein beveiligingsteam dat zich bezighoudt met het beheer van de dagelijkse beveiliging van uw organisatie, een CISO die uw situatie beter wil begrijpen en erover wil rapporteren, of een IT-leider die verantwoordelijk is voor het beheer van de werkruimte: onze snelle beoordeling van 5 minuten biedt niet alleen een solide basis, maar ook bruikbare aanbevelingen om uw houding te verbeteren.

Bekijk nu de zelfevaluatie van Google Workspace om erachter te komen waar uw hiaten zitten.