Uit een analyse van op het dark web gepubliceerde logboeken van malware die informatie steelt, zijn duizenden gebruikers van kinderpornomateriaal (CSAM) ontdekt. Dit geeft aan hoe dergelijke informatie kan worden gebruikt om ernstige misdaden te bestrijden.

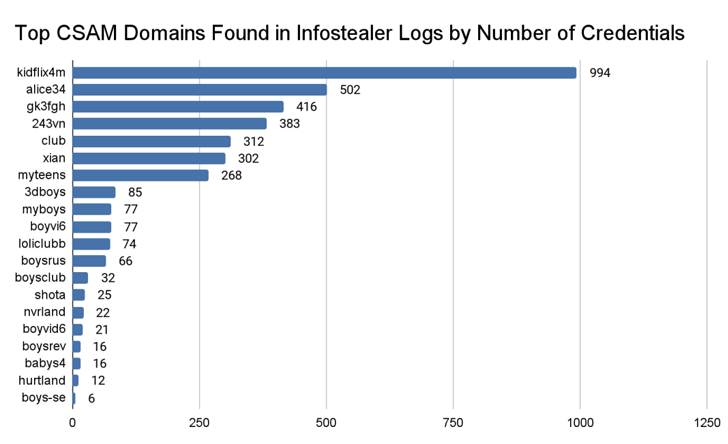

“Er werden ongeveer 3.300 unieke gebruikers gevonden met accounts op bekende CSAM-bronnen”, aldus Recorded Future in een proof-of-concept (PoC)-rapport dat vorige week werd gepubliceerd. “Een opmerkelijke 4,2% had inloggegevens voor meerdere bronnen, wat duidt op een grotere kans op crimineel gedrag.”

De afgelopen jaren zijn kant-en-klare varianten van info-stealers uitgegroeid tot een wijdverbreide en alomtegenwoordige bedreiging. Ze zijn gericht op verschillende besturingssystemen en hebben als doel gevoelige informatie te stelen, zoals inloggegevens, cryptocurrency-wallets, betaalkaartgegevens en screenshots.

Dit blijkt uit de opkomst van nieuwe stealer-malwarestammen zoals Kematian Stealer, Neptune Stealer, 0bj3ctivity, Poseidon (voorheen RodStealer), Satanstealer en StrelaStealer.

De gegevens die met behulp van dergelijke programma’s worden verzameld, worden verspreid via phishing, spamcampagnes, gekraakte software, nep-updatewebsites, SEO-vergiftiging en malvertising. Ze belanden meestal op het dark web in de vorm van stealer logs. Vervolgens worden ze door andere cybercriminelen gekocht om hun plannen uit te voeren.

“Werknemers slaan regelmatig bedrijfsreferenties op persoonlijke apparaten op of raadplegen persoonlijke bronnen op apparaten van de organisatie, waardoor het risico op infectie toeneemt”, aldus Flare in een rapport van afgelopen juli.

“Er bestaat een complex ecosysteem waarin leveranciers van malware-as-a-service (MaaS) malware verkopen die informatie steelt via illegale Telegram-kanalen, kwaadwillenden verspreiden deze via nep-gekraakte software of phishing-e-mails en vervolgens geïnfecteerde apparaatlogboeken verkopen op gespecialiseerde marktplaatsen op het dark web.”

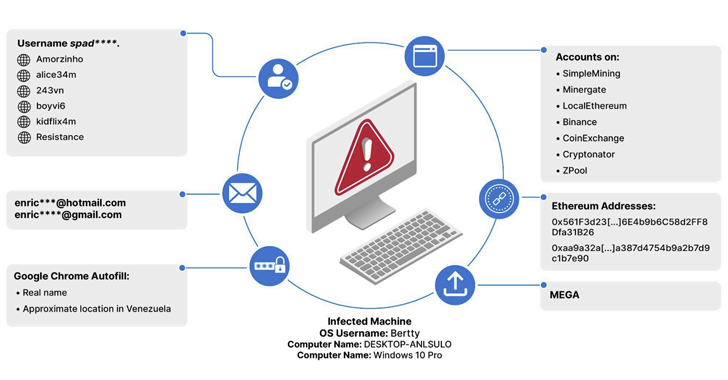

Volgens Insikt Group van Recorded Future kon het bedrijf 3.324 unieke inloggegevens identificeren die tussen februari 2021 en februari 2024 werden gebruikt om toegang te krijgen tot bekende CSAM-domeinen. Met behulp van deze inloggegevens konden drie personen worden ontmaskerd die accounts op maar liefst vier websites bleken te hebben.

Het feit dat stealer logs ook adressen van cryptovaluta-wallets bevatten, betekent dat het gebruikt kan worden om te bepalen of de adressen zijn gebruikt om CSAM en ander schadelijk materiaal te verkrijgen.

Bovendien hadden landen als Brazilië, India en de VS de hoogste aantallen gebruikers met inloggegevens voor bekende CSAM-gemeenschappen. Volgens het bedrijf kan dit echter komen door een “oververtegenwoordiging als gevolg van de bronvermelding van de dataset.”

“Er wordt verwacht dat malware die informatie steelt en gestolen inloggegevens een hoeksteen van de cybercriminele economie blijven, vanwege de grote vraag van cybercriminelen die als eerste toegang tot hun doelwitten willen”, aldus het rapport. De bevindingen zijn ook gedeeld met de wetshandhaving.

“Infostealer logs kunnen door onderzoekers en rechtshandhavingsinstanties worden gebruikt om kindermisbruik op het dark web op te sporen en inzicht te bieden in een deel van het dark web dat bijzonder moeilijk te traceren is.”