De Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) heeft vrijdag een onlangs onthuld beveiligingslek dat van invloed is op verschillende Linux-distributies toegevoegd aan de Known Exploited Vulnerabilities (KEV)-catalogus, daarbij verwijzend naar bewijs van actieve uitbuiting in het wild.

De kwetsbaarheid, bijgehouden als CVE-2026-31431 (CVSS-score: 7,8), is een geval van een lokale privilege-escalatiefout (LPE), waardoor een lokale gebruiker zonder rechten root kan verkrijgen. De negen jaar oude fout wordt ook gevolgd als Kopieer mislukt van Theori en Xint. Er zijn oplossingen beschikbaar gemaakt in Linux-kernelversies 6.18.22, 6.19.12 en 7.0.

“Linux Kernel bevat een onjuiste kwetsbaarheid voor bronoverdracht tussen sferen die escalatie van bevoegdheden mogelijk zou kunnen maken”, aldus CISA in een advies.

In een artikel dat eerder deze week werd gepubliceerd, zeiden de onderzoekers dat Copy Fail het resultaat is van een logische bug in de cryptografische authenticatiesjabloon van de Linux-kernel, waarmee een aanvaller op betrouwbare wijze privilege-escalatie op triviale wijze kan activeren door middel van een op Python gebaseerde exploit van 732 bytes. Het werd geïntroduceerd via drie afzonderlijke, individueel onschadelijke wijzigingen aan de Linux-kernel, aangebracht in 2011, 2015 en 2017.

Het zeer ernstige beveiligingsprobleem heeft gevolgen voor Linux-distributies die sinds 2017 zijn uitgebracht, en stelt een onbevoegde lokale gebruiker in staat toegang op rootniveau te verkrijgen door de in-memory paginacache van de kernel van elk leesbaar bestand, inclusief setuid binaire bestanden, te beschadigen. Deze corruptie kan worden uitgevoerd door gebruikers zonder rechten en kan resulteren in het uitvoeren van code met rootrechten.

“Omdat de paginacache de in-memory versie van uitvoerbare bestanden vertegenwoordigt, verandert het wijzigen ervan effectief de binaire bestanden tijdens de uitvoering, zonder de schijf aan te raken”, aldus Wiz, eigendom van Google. “Hierdoor kunnen aanvallers code in bevoorrechte binaire bestanden (bijvoorbeeld /usr/bin/su) injecteren en daardoor root-rechten verkrijgen.”

De prevalentie van Linux in cloudomgevingen betekent dat de kwetsbaarheid een aanzienlijke impact heeft. Kaspersky zei in zijn analyse van de fout dat Copy Fail een ernstig risico vormt voor containeromgevingen, omdat Docker, LXC en Kubernetes standaard “processen binnen een container toegang verlenen tot het AF_ALG-subsysteem als de algif_aead-module in de hostkernel wordt geladen”.

“Copy Fail brengt het risico met zich mee dat de containerisolatie wordt doorbroken en controle over de fysieke machine wordt verkregen”, aldus de Russische beveiligingsleverancier. “Tegelijkertijd vereist exploitatie niet het gebruik van complexe technieken, zoals racecondities of het raden van geheugenadressen, wat de toegangsbarrière voor een potentiële aanvaller verlaagt.”

“Het detecteren van de aanval is moeilijk omdat de exploit alleen legitieme systeemaanroepen gebruikt, die moeilijk te onderscheiden zijn van normaal applicatiegedrag.”

Wat de urgentie nog groter maakt, is de beschikbaarheid van een volledig werkende proof-of-concept (PoC), waarbij Kaspersky beweert dat Go- en Rust-versies van de originele Python-implementatie al zijn gedetecteerd in open-sourcerepository’s.

CISA heeft geen details gedeeld over hoe de kwetsbaarheid in het wild wordt uitgebuit. Het Microsoft Defender Security Research Team zei echter dat het “voorlopige testactiviteiten ziet die hoogstwaarschijnlijk zouden kunnen resulteren in een grotere uitbuiting van bedreigingsactoren in de komende dagen.”

“De aanvalsvector is lokaal (AV:L) en vereist lage rechten zonder gebruikersinteractie, wat betekent dat elke gebruiker zonder rechten op een kwetsbaar systeem kan proberen misbruik te maken”, voegde het eraan toe. “Het is van cruciaal belang dat deze kwetsbaarheid niet op afstand kan worden geëxploiteerd, maar zeer impactvol wordt wanneer deze wordt gekoppeld aan een initiële toegangsvector zoals Secure Shell (SSH)-toegang, uitvoering van kwaadwillige CI-taken of containersteunpunten.”

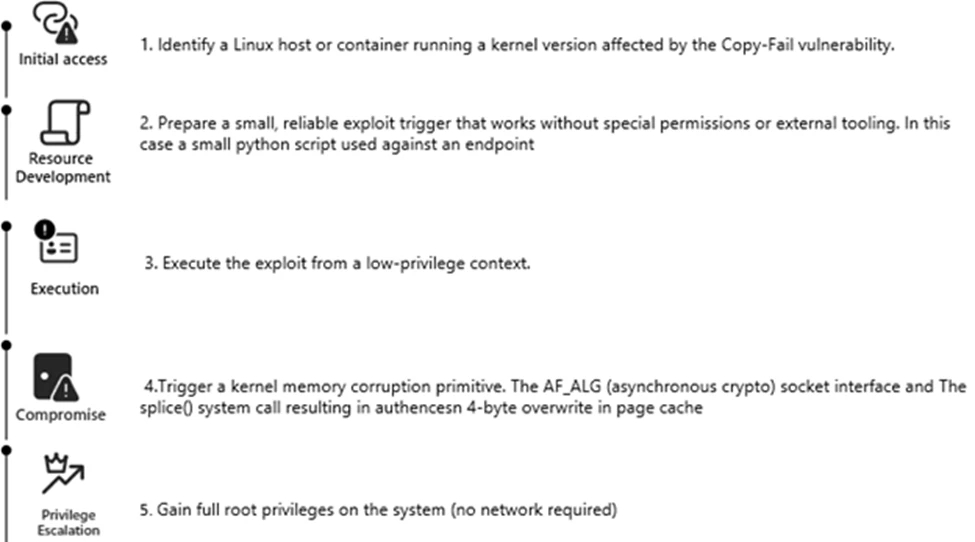

De technologiegigant heeft ook een mogelijke route beschreven die aanvallers kunnen volgen om de kwetsbaarheid te misbruiken:

- Voer verkenningen uit om een Linux-host of -container te identificeren waarop een kernelversie draait die vatbaar is voor Kopieerfouten.

- Bereid een kleine Python-trigger voor voor gebruik tegen het eindpunt.

- Voer de exploit uit vanuit een context met weinig bevoegdheden, hetzij als een gewone Linux-gebruiker op een host, hetzij als een gecompromitteerd containerproces zonder speciale mogelijkheden.

- Exploit voert een gecontroleerde overschrijving van 4 bytes uit in de kernelpaginacache, wat leidt tot beschadiging van gevoelige, door de kernel beheerde gegevens.

- De aanvaller escaleert zijn proces naar UID 0 en verkrijgt volledige rootrechten.

De Federal Civilian Executive Branch (FCEB)-agentschappen hebben het advies gekregen om de oplossingen vóór 15 mei 2026 toe te passen, omdat updates zijn gepusht door getroffen Linux-distributies. Als patchen geen onmiddellijke optie is, wordt organisaties aangeraden de getroffen functie uit te schakelen, netwerkisolatie te implementeren en toegangscontroles toe te passen.