Google onthult een reeks nieuwe functies in Android 15 om te voorkomen dat kwaadaardige apps die op het apparaat zijn geïnstalleerd, gevoelige gegevens vastleggen.

Dit is een update van de Play Integrity API waarvan externe app-ontwikkelaars kunnen profiteren om hun applicaties te beveiligen tegen malware.

“Ontwikkelaars kunnen controleren of er andere apps actief zijn die het scherm kunnen vastleggen, overlays kunnen maken of het apparaat kunnen besturen”, zegt Dave Kleidermacher, vice-president engineering voor Android-beveiliging en privacy.

“Dit is handig voor apps die gevoelige informatie voor andere apps willen verbergen en gebruikers willen beschermen tegen oplichting.”

Bovendien kan de Play Integrity API worden gebruikt om te controleren of Google Play Protect actief is en of het apparaat van de gebruiker vrij is van bekende malware voordat gevoelige acties worden uitgevoerd of gevoelige gegevens worden verwerkt.

Google heeft met Android 13 een functie geïntroduceerd met de naam beperkte instellingen, die sideloaded apps standaard de toegang tot meldingen blokkeert en toestemming voor toegankelijkheidsdiensten vraagt.

In de nieuwste versie van het mobiele besturingssysteem wordt de functie uitgebreid door goedkeuring van de gebruiker te vragen voordat toestemming wordt verleend bij het installeren van een app via sideloading vanuit webbrowsers, berichten-apps en bestandsbeheerders.

“Ontwikkelaars kunnen er ook voor kiezen om recente apparaatactiviteit te ontvangen om te controleren of een apparaat te veel integriteitscontroles uitvoert, wat een teken van een aanval zou kunnen zijn”, voegde Kleidermacher eraan toe.

De veranderingen zijn rechtstreeks gericht op Android-banktrojans waarvan bekend is dat ze misbruik maken van hun rechten op de API voor toegankelijkheidsdiensten om overlay-aanvallen uit te voeren en beveiligingsmechanismen op het apparaat uit te schakelen om waardevolle gegevens te verzamelen.

Dat gezegd hebbende, is waargenomen dat Android-malware zoals Anatsa de afgelopen maanden beperkte instellingen heeft omzeild, wat wijst op aanhoudende inspanningen van de kant van bedreigingsactoren om manieren te bedenken om de veiligheidsrails te doorbreken.

“We werken voortdurend aan het verbeteren en ontwikkelen van onze beveiliging om slechte actoren voor te blijven”, vertelde een woordvoerder van Google aan The Hacker News.

“We zijn onlangs begonnen met het testen van verbeterde fraudebescherming met Google Play Protect, in landen waar installaties van kwaadaardige apps via internet veel voorkomen. Verbeterde bescherming tegen fraude blokkeert installaties van bronnen op internet (berichtenapps, websites, bestandsbeheerders) die vaak gebruik maken van machtigingen misbruikt voor financiële fraude. Deze pilot is live in Singapore en Thailand.

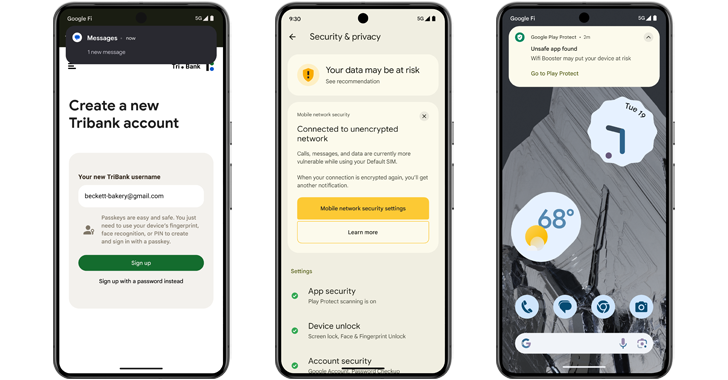

Naast inspanningen om fraude en oplichting te bestrijden, verbetert Google ook de mobiele beveiliging door gebruikers te waarschuwen als hun mobiele netwerkverbinding niet-versleuteld is en als een nep mobiel basisstation of bewakingstool (bijvoorbeeld pijlstaartroggen) hun locatie vastlegt met behulp van een apparaatidentificatie.

De technologiegigant zei dat het nauw samenwerkt met ecosysteempartners, waaronder fabrikanten van originele apparatuur (OEM's), om deze functies de komende jaren aan gebruikers mogelijk te maken.

Dat is niet alles. Het bedrijf verscherpt de controles voor het delen van schermen in Android 15 door automatisch de inhoud van meldingen te verbergen, waardoor wordt voorkomen dat eenmalige wachtwoorden (OTP's) die via sms-berichten worden verzonden, worden weergegeven tijdens het delen van het scherm.

“Met uitzondering van een paar soorten apps, zoals draagbare begeleidende apps, zijn eenmalige wachtwoorden nu verborgen voor meldingen, waardoor een veel voorkomende aanvalsvector voor fraude en spyware wordt afgesloten”, aldus Kleidermacher.

Als aanvulling op de nieuwe functies voor bescherming tegen fraude en oplichting zei Google dat het de AI-mogelijkheden van Play Protect op het apparaat diversifieert met live detectie van bedreigingen om kwaadaardige apps beter te identificeren. De aanpak maakt gebruik van de Private Compute Core (PCC) om afwijkende patronen op het apparaat te signaleren.

“Met live detectie van bedreigingen zal de AI op het apparaat van Google Play Protect aanvullende gedragssignalen analyseren die verband houden met het gebruik van gevoelige rechten en interacties met andere apps en services”, aldus Kleidermacher.

“Als er verdacht gedrag wordt ontdekt, kan Google Play Protect de app naar Google sturen voor aanvullende beoordeling en vervolgens gebruikers waarschuwen of de app uitschakelen als kwaadaardig gedrag wordt bevestigd.”

Live detectie van bedreigingen bouwt ook voort op een onlangs toegevoegde mogelijkheid die realtime scannen op codeniveau mogelijk maakt om nieuwe kwaadaardige apps te bestrijden en opkomende bedreigingen te helpen opsporen.