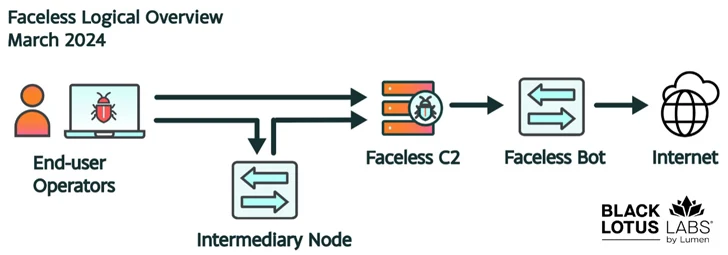

Er is waargenomen dat een botnet dat voorheen als inert werd beschouwd, end-of-life (EoL) routers voor kleine huizen/kleine kantoren (SOHO) en IoT-apparaten tot slaaf maakte om een criminele proxy-service genaamd Faceless te voeden.

“TheMoon, dat in 2014 opkwam, opereerde rustig en groeide in januari en februari 2024 uit tot meer dan 40.000 bots uit 88 landen”, aldus het Black Lotus Labs-team van Lumen Technologies.

Faceless, beschreven door beveiligingsjournalist Brian Krebs in april 2023, is een kwaadaardige proxy-service voor thuisgebruik die zijn anonimiteitsdiensten aan andere bedreigingsactoren aanbiedt tegen een verwaarloosbare vergoeding die minder dan een dollar per dag kost.

Door dit te doen, kunnen klanten hun kwaadaardige verkeer door tienduizenden gecompromitteerde systemen leiden die op de dienst worden geadverteerd, waardoor hun ware oorsprong effectief wordt verborgen.

Er is vastgesteld dat de door Faceless ondersteunde infrastructuur wordt gebruikt door exploitanten van malware zoals SolarMarker en IcedID om verbinding te maken met hun command-and-control (C2)-servers om hun IP-adressen te verdoezelen.

Dat gezegd hebbende, wordt een meerderheid van de bots gebruikt voor het opsommen van wachtwoorden en/of data-exfiltratie, waarbij ze zich voornamelijk richten op de financiële sector, waarbij meer dan 80% van de geïnfecteerde hosts zich in de VS bevindt.

Lumen zei dat het de kwaadaardige activiteit eind 2023 voor het eerst observeerde, met als doel EoL SOHO-routers en IoT-apparaten te doorbreken en een bijgewerkte versie van TheMoon te implementeren en uiteindelijk het botnet in Faceless te registreren.

De aanvallen omvatten het laten vallen van een lader die verantwoordelijk is voor het ophalen van een ELF-uitvoerbaar bestand van een C2-server. Dit omvat een wormmodule die zichzelf verspreidt naar andere kwetsbare servers en een ander bestand met de naam “.sox” dat wordt gebruikt om namens een gebruiker verkeer van de bot naar internet te proxyeren.

Bovendien configureert de malware de iptables-regels om inkomend TCP-verkeer op de poorten 8080 en 80 tegen te houden en verkeer uit drie verschillende IP-bereiken toe te staan. Het probeert ook contact te maken met een NTP-server uit een lijst met legitieme NTP-servers in een waarschijnlijke poging om te bepalen of het geïnfecteerde apparaat een internetverbinding heeft en niet in een sandbox draait.

Het doel van EoL-apparaten om het botnet te fabriceren is geen toeval, omdat ze niet langer door de fabrikant worden ondersteund en in de loop van de tijd vatbaar worden voor beveiligingsproblemen. Het is ook mogelijk dat de apparaten worden geïnfiltreerd door middel van brute-force-aanvallen.

Uit aanvullende analyse van het proxynetwerk is gebleken dat meer dan 30% van de infecties langer dan 50 dagen duurde, terwijl ongeveer 15% van de apparaten 48 uur of minder deel uitmaakte van het netwerk.

“Faceless is een formidabele proxy-service geworden die is ontstaan uit de as van de 'iSocks'-anonimiteitsdienst en een integraal hulpmiddel is geworden voor cybercriminelen om hun activiteiten te verdoezelen”, aldus het bedrijf. “TheMoon is de belangrijkste, zo niet de enige, leverancier van bots voor de Faceless proxy-service.”