Op 4 december 2025 werd in Osaka een 17-jarige gearresteerd op grond van de Japanse wet op het verbod op ongeoorloofde toegang. De jongeman had kwaadaardige code gebruikt om de persoonlijke gegevens van ruim zeven miljoen gebruikers van Kaikatsu Club, de grootste internetcaféketen van Japan, te extraheren. Desgevraagd deelde de jongeman zijn motivatie voor de hack: hij wilde Pokémon-kaarten kopen.

In zekere zin is dit een tamelijk conventioneel verhaal. Sinds de jaren negentig hebben we gelezen over computerwonderkinderen zoals Kevin Mitnick, wiens technische vaardigheden hun oordeel te boven gingen en die betrokken raakten bij spraakmakende cybercriminaliteit op zoek naar status, winst of opwinding. Maar er is iets anders in dit verhaal: de jongeman in kwestie was niet technisch.

De opkomst van AI-ondersteunde aanvallen

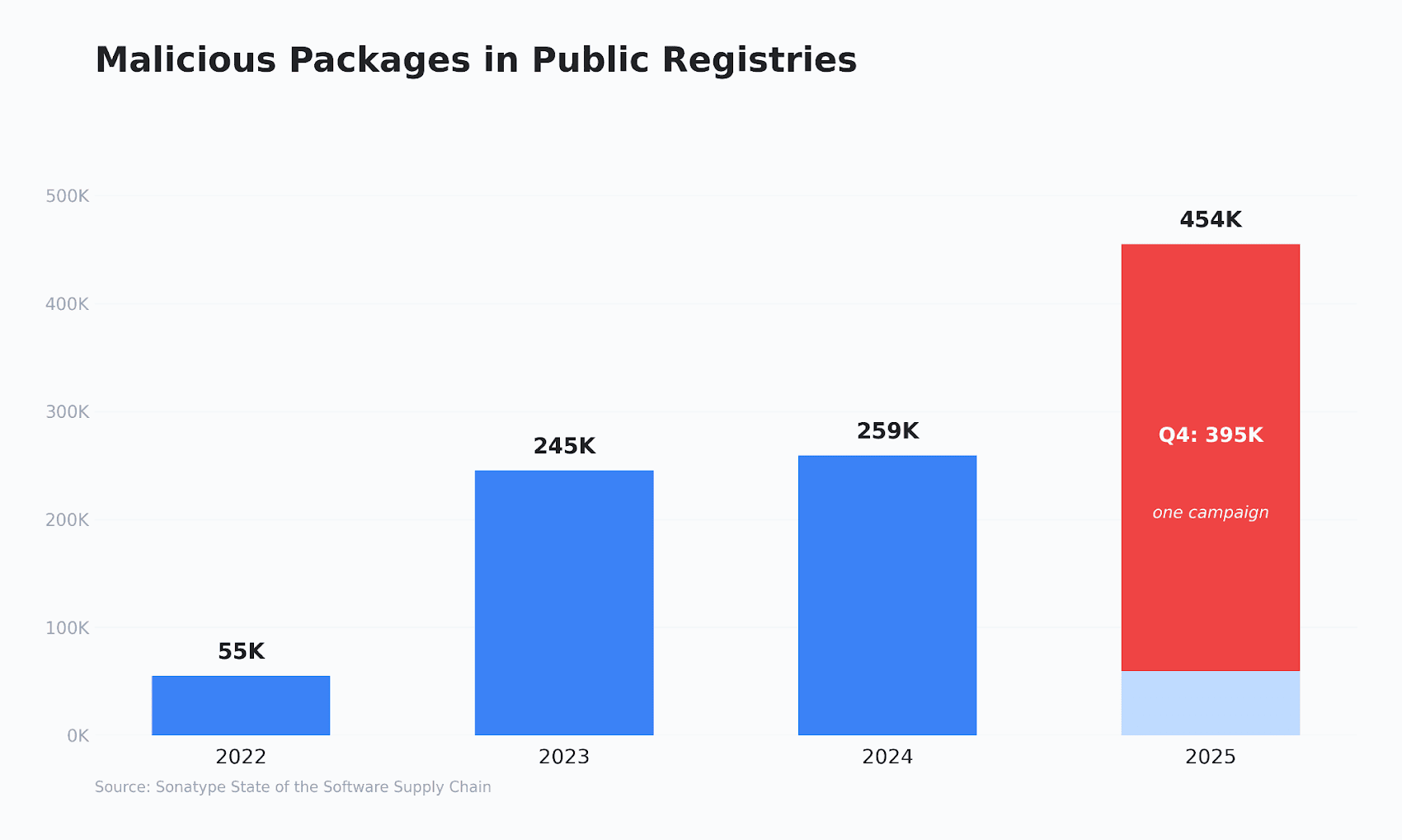

In 2025 overschreden LLM-ondersteunde chat- en agentsystemen een drempel, gaande van nuttige maar foutgevoelige codeerassistenten tot end-to-end codeerkrachtpatsers. Gedurende het jaar zijn verschillende metingen van de frequentie en ernst van cybercriminaliteit ongeveer verdubbeld. Het aantal kwaadaardige pakketten dat in openbare opslagplaatsen werd ontdekt, nam met 75% toe, het aantal inbreuken op de cloud nam met 35% toe en door AI gegenereerde phishing begon volledig beter te presteren dan menselijke rode teams. Een meer kwalitatief verschil zit echter in de profielen van degenen die aanvallen uitvoeren.

In februari 2025 gebruikten drie tieners (14, 15 en 16 jaar) zonder codeerachtergrond ChatGPT om een tool te bouwen die ongeveer 220.000 keer het systeem van Rakuten Mobile bereikte, waarbij ze hun opbrengsten besteedden aan gameconsoles en online gokken. In juli 2025 voerde een enkele actor die Claude Code, een geavanceerder codeerplatform voor agenten, in de loop van een maand een afpersingscampagne uit, gericht op zeventien organisaties, waarbij gebruik werd gemaakt van agentische AI om kwaadaardige code te ontwikkelen, gestolen bestanden te ordenen, financiële gegevens te analyseren om eisen te kalibreren en afpersings-e-mails op te stellen. In december 2025 gebruikte een andere persoon Claude Code en ChatGPT om inbreuk te maken op de Mexicaanse regering, waarbij hij zich richtte op meer dan tien agentschappen en meer dan 195 miljoen belastingbetalersgegevens stal.

Hoewel deze aanvallen vóór 2025 mogelijk waren, zien we nu single-actor-aanvallen die kenmerkend zouden zijn geweest voor georganiseerde teams en kleinschalige aanvallen door niet-technische individuen die meer kenmerkend zouden zijn geweest voor aanvallen uitgevoerd door een getalenteerde hacker of ingenieur in het pre-AI-tijdperk. In 2025 is de toegangsdrempel voor het uitvoeren van een technisch geavanceerde aanval aanzienlijk verlaagd.

Slechte cijfers stijgen

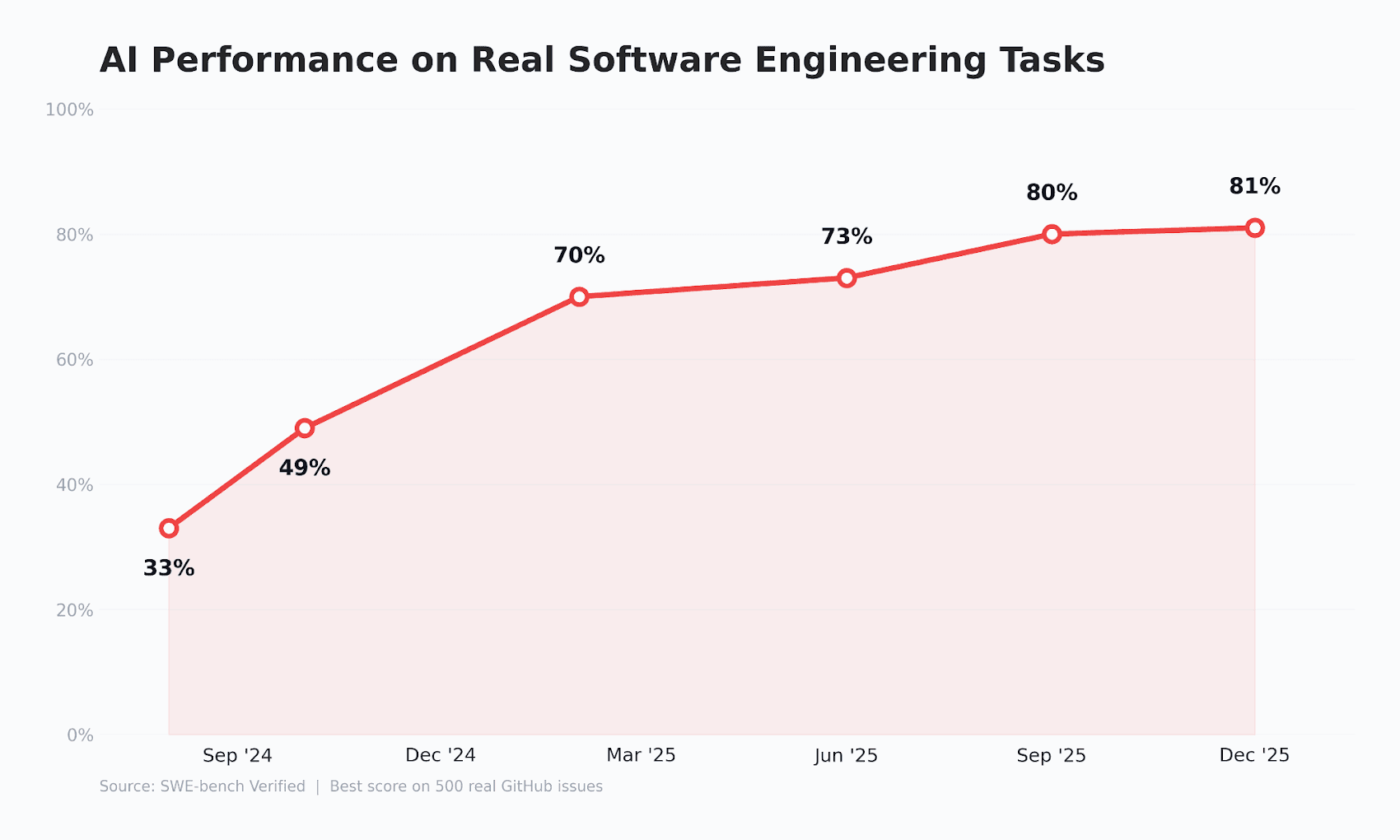

Gedurende 2025 vertoonden de metingen van botactiviteit, malware, gerichte compromittering en phishing een dramatische toename. Tegelijkertijd zijn de metingen van de LLM-capaciteiten op technische benchmarks met sprongen vooruitgegaan.

Volgens Sonatype waren er in 2022 55.000 kwaadaardige pakketten in openbare opslagplaatsen. In 2025 was dat aantal gegroeid tot 454.600. Opmerkelijke sprongen vonden plaats in 2023 (het jaar waarin GPT-4 werd uitgebracht) en 2025 (een belangrijk jaar voor agentische codering).

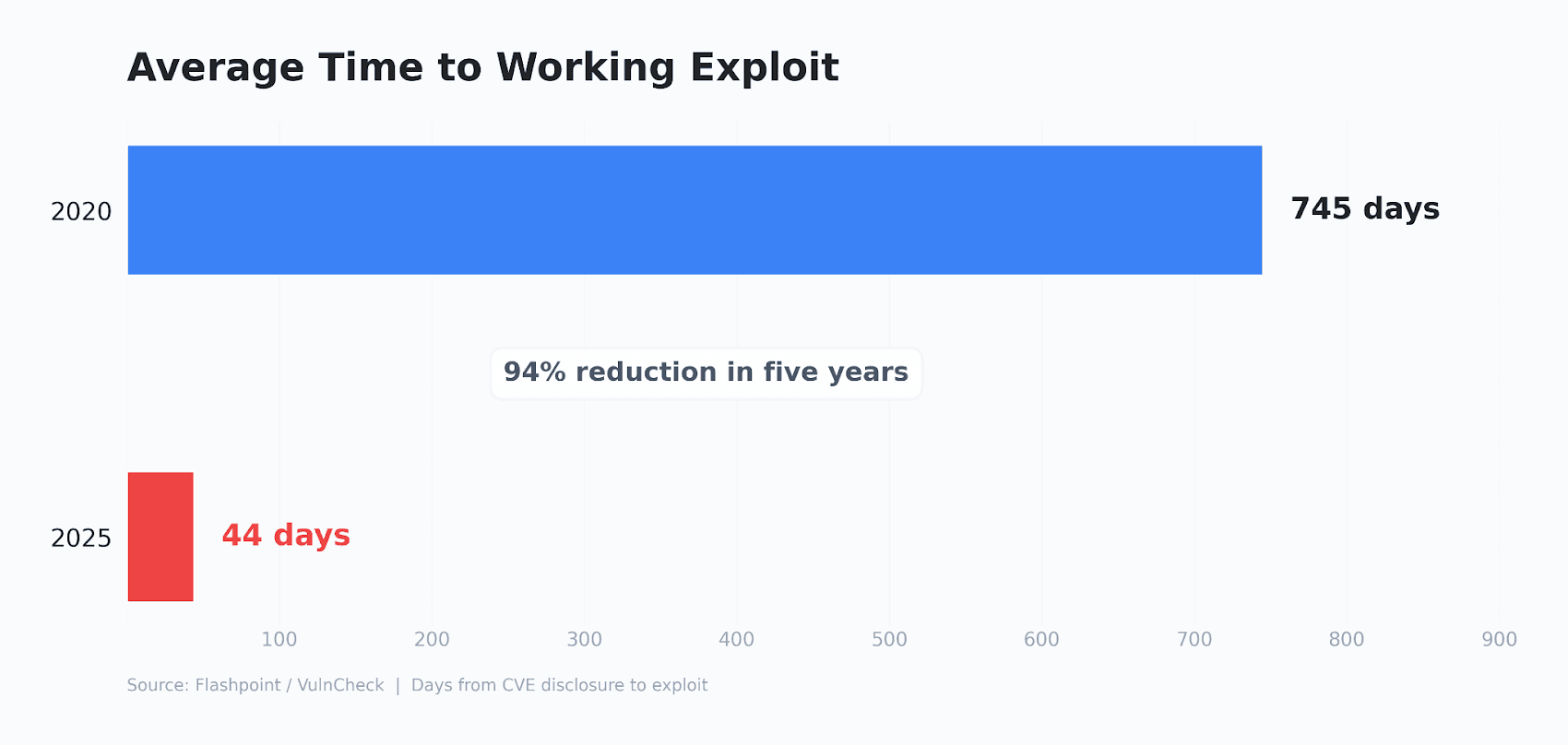

Een andere praktische maatstaf voor het vermogen van aanvallers in de echte wereld, de tijd om te exploiteren, is bijna onherkenbaar uit het pre-AI-tijdperk. De tijd om te exploiteren meet de tijd vanaf het moment waarop een kwetsbaarheid wordt gepubliceerd totdat een exploit voor die kwetsbaarheid in het wild is ontdekt.

Dit aantal is gedaald van ruim 700 dagen in 2020 naar slechts 44 dagen in 2025. Dit betekent dat aanvallers in minder dan twee maanden exploits voor bekende kwetsbaarheden ontwikkelen, in plaats van in bijna twee jaar. Uit het M-Trends 2026-rapport van Mandiant blijkt zelfs dat de time-to-exploit feitelijk negatief is geworden: exploits arriveren nu routinematig vóór patches, waarbij 28,3% van de CVE’s binnen 24 uur na openbaarmaking wordt uitgebuit.

Gedurende 2024, 2025 en begin 2026 schoten de prestaties van frontiermodellen zoals ChatGPT, Claude en Gemini op benchmarks zoals SWE-bench, een test van softwareontwikkelingsmogelijkheden, door het dak. In augustus 2024 zouden topmodellen 33% van de echte GitHub-problemen op de bank kunnen oplossen. In december 2025 was dat aantal gestegen tot iets minder dan 81%.

Eind 2024 en vooral in 2025 bereikte AI-ondersteunde codering een keerpunt. Het coderen heeft echter ook de offensieve mogelijkheden vergroot, en de omgeving in 2026 weerspiegelt deze veranderingen, waarbij aanvallen vaker voorkomen, met grotere ernst en met een grotere impact.

Kan de pijn niet wegnemen

AI versnelt zowel verdedigers als aanvallers. Helaas, op basis van gegevens uit 2025 en 2026, is de wapenwedloop in het voordeel van aanvallers. Volgens het Edgescan 2025 Vulnerability Statistics Report is de gemiddelde tijd om een bekende CVE met een hoge of kritieke ernst te herstellen nu 74 dagen. Bovendien wordt 45% van de kwetsbaarheden in systemen die worden onderhouden door grote bedrijven (meer dan 1000 werknemers) nooit verholpen.

Organisaties voelen ook druk door de toegenomen malware die wordt aangetroffen in openbare pakketopslagplaatsen. In september 2025 bracht de Shai-Hulud-aanval, gericht op het npm-ecosysteem, meer dan 500 pakketten in gevaar. Bij ruim 487 organisaties waren geheimen gehackt en er werd 8,5 miljoen dollar gestolen uit Trust Wallet nadat aanvallers openbaar gemaakte inloggegevens hadden gebruikt om de Chrome-extensie te vergiftigen. Veel organisaties hebben na de aanval codebevriezingen ingesteld.

Het detectieprobleem verergert dit. In 2025 omvatten kwaadaardige npm-pakketten die zich voordeden als populaire bibliotheken zoals chalk en debug documentatie, unit-tests en code die was gestructureerd om te verschijnen als legitieme telemetriemodules. Statische analyse en handtekeningscanners hebben ze volledig gemist, omdat de code, waarschijnlijk door AI gegenereerd, op echte software leek. Zoals Dan Lorenc, CEO van Chainguard, opmerkte: “De complexiteit en omvang van kwetsbaarheidsbeheer zijn de mogelijkheden van de meeste organisaties om zelfstandig te beheren ontgroeid.”

Aanvalscategorieën verwijderen

De les van 2025 is dat je deze aanvallen niet kunt ontlopen. De exploitperiode wordt sneller kleiner dan patchcycli kunnen comprimeren, en door AI gegenereerde malware glipt langs de detectietools waar organisaties al tientallen jaren op vertrouwen. Het Venn-diagram van ‘bereid zijn om aanvallen uit te voeren’ en ‘heeft de technische vaardigheid om aanvallen uit te voeren’ was vroeger een klein stukje, maar het groeit elke maand. Tegelijkertijd bouwen we meer software, en sneller. En als de aanvallen op de toeleveringsketen in 2026 snel plaatsvinden, hoe zal 2027 er dan uitzien als de modelmogelijkheden op 10 zijn gezet?

Denken in termen van snelheid en het voorblijven van aanvallen zal teams in de huidige omgeving slechts zover brengen. Het is veeleer een slimme zet om hele categorieën van kwetsbaarheden te verwijderen, zodat teams zich kunnen concentreren op de overige gebieden. Dit is de aanpak achter Chainguard Libraries, die elke open source-bibliotheek opnieuw opbouwt op basis van geverifieerde, toewijsbare broncode. Het idee achter Bibliotheken is om hele categorieën aanvallen structureel onmogelijk te maken, waardoor gebruikers worden beschermd tegen CI/CD-overname, verwarring over afhankelijkheid, langdurige tokendiefstal of aanvallen op pakketdistributie. Bij tests met 8.783 kwaadaardige npm-pakketten blokkeerde Chainguard Libraries 99,7%. Van ongeveer 3.000 kwaadaardige Python-pakketten blokkeerde het ongeveer 98%.

Vorig jaar 454.600 kwaadaardige pakketten. 394.877 in één kwartaal. Een amateur in Algerije bouwde ransomware die in zijn eerste maand 85 doelwitten trof. Een 17-jarige exfiltreerde 7 miljoen records om Pokémon-kaarten te kopen. De tools die deze aanvallen mogelijk maakten, worden goedkoper, sneller en toegankelijker. In plaats van te haasten wanneer de volgende Axios of Shai-Hulud volgende week of volgende maand plaatsvindt, kunt u er gewoon over lezen onder uw kopje koffie terwijl uw organisatie productiesystemen, artefactmanagers en ontwikkelaarswerkstations van Chainguard-bibliotheken vult.

Opmerking: Dit artikel is vakkundig geschreven en bijgedragen door Patrick Smyth, Principal Developer Relations Engineer, Kettingkast.