Onderzoekers op het gebied van cyberbeveiliging hebben details bekendgemaakt van een nieuwe, op China gerichte spionagecampagne die zich richt op de overheids- en defensiesectoren in Zuid-, Oost- en Zuidoost-Azië, samen met één Europese regering die tot de NAVO behoort.

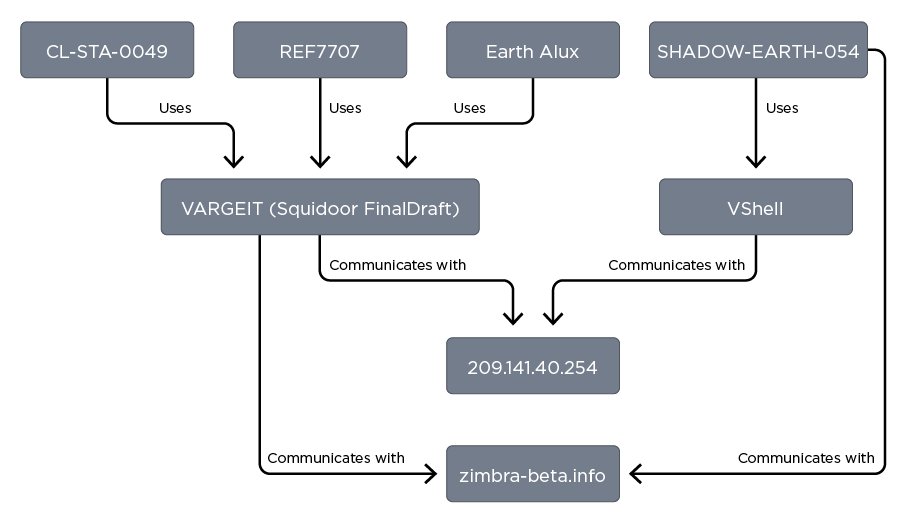

Trend Micro heeft de activiteit toegeschreven aan een cluster van bedreigingsactiviteiten dat het onder de tijdelijke benaming volgt SCHADUW-AARDE-053. Er wordt aangenomen dat het vijandige collectief actief is sinds ten minste december 2024, terwijl het een zekere mate van netwerkoverlap deelt met CL-STA-0049, Earth Alux en REF7707.

“De groep exploiteert N-day-kwetsbaarheden in internetgerichte Microsoft Exchange- en Internet Information Services (IIS)-servers (bijvoorbeeld de ProxyLogon-keten), zet vervolgens webshells (Godzilla) in voor permanente toegang en faseert ShadowPad-implantaten via DLL-sideloading van legitieme ondertekende uitvoerbare bestanden”, aldus beveiligingsonderzoekers Daniel Lunghi en Lucas Silva in een analyse.

Doelstellingen van de campagnes zijn onder meer Pakistan, Thailand, Maleisië, India, Myanmar, Sri Lanka en Taiwan. Het enige Europese land dat voorkomt in de slachtofferrol van de dreigingsactor is Polen.

De cyberbeveiligingsleverancier zei dat hij bijna de helft van de SHADOW-EARTH-053-doelen heeft waargenomen, met name die in Maleisië, Sri Lanka en Myanmar, die ook eerder waren aangetast door een gerelateerde inbraakset genaamd SHADOW-EARTH-054, hoewel er geen bewijs van directe operationele coördinatie is waargenomen.

Het startpunt van de aanvallen is het misbruiken van bekende beveiligingslekken om niet-gepatchte systemen te doorbreken en webshells zoals Godzilla te laten vallen om permanente toegang op afstand mogelijk te maken. De webshells fungeren als een leveringsvoertuig voor het uitvoeren van commando’s, waardoor verkenningen mogelijk zijn en uiteindelijk resulteren in de inzet van de ShadowPad-achterdeur via AnyDesk. De malware wordt gelanceerd met behulp van DLL side-loading.

In ten minste één geval zou de bewapening van de React2Shell (CVE-2025-55182) de distributie van een Linux-versie van Noodle RAT (ook bekend als ANGRYREBEL en Nood RAT) hebben vergemakkelijkt. Het is de moeite waard hier te vermelden dat de Google Threat Intelligence Group (GTIG) deze aanvalsketen heeft gekoppeld aan een groep die bekend staat als UNC6595.

Er wordt ook gebruik gemaakt van open-source tunnelingtools zoals IOX, GO Simple Tunnel (GOST) en Wstunnel, evenals RingQ om kwaadaardige binaire bestanden te verpakken en detectie te omzeilen. Om escalatie van privileges te vergemakkelijken, is gebleken dat SHADOW-EARTH-053 Mimikatz gebruikt, terwijl laterale beweging wordt bereikt met behulp van een aangepast Remote Desktop Protocol (RDP) launcher en C#-implementatie van SMBExec, bekend als Sharp-SMBExec.

“De primaire ingangsvector die in deze campagne werd gebruikt, waren kwetsbaarheden in internetgerichte IIS-applicaties”, aldus Trend Micro. “Organisaties moeten prioriteit geven aan het toepassen van de nieuwste beveiligingsupdates en cumulatieve patches op Microsoft Exchange en alle webapplicaties die op IIS worden gehost.”

“In scenario’s waarin onmiddellijk patchen niet haalbaar is, raden we ten zeerste aan om Inbraakpreventiesystemen (IPS) of Web Application Firewalls (WAF) in te zetten met regelsets die specifiek zijn afgestemd om exploitpogingen tegen deze bekende CVE’s (Virtual Patching) te blokkeren.”

GLITTER CARP en SEQUIN CARP gaan achter activisten en journalisten aan

De onthulling komt op het moment dat het Citizen Lab een nieuwe phishing-campagne markeerde die werd ondernomen door twee verschillende aan China gelieerde dreigingsactoren die zich richten op journalisten en het maatschappelijk middenveld en zich voordoen als journalisten, waaronder Oeigoerse, Tibetaanse, Taiwanese en Hong Kong-diaspora-activisten. De brede campagnes werden voor het eerst ontdekt in respectievelijk april en juni 2025.

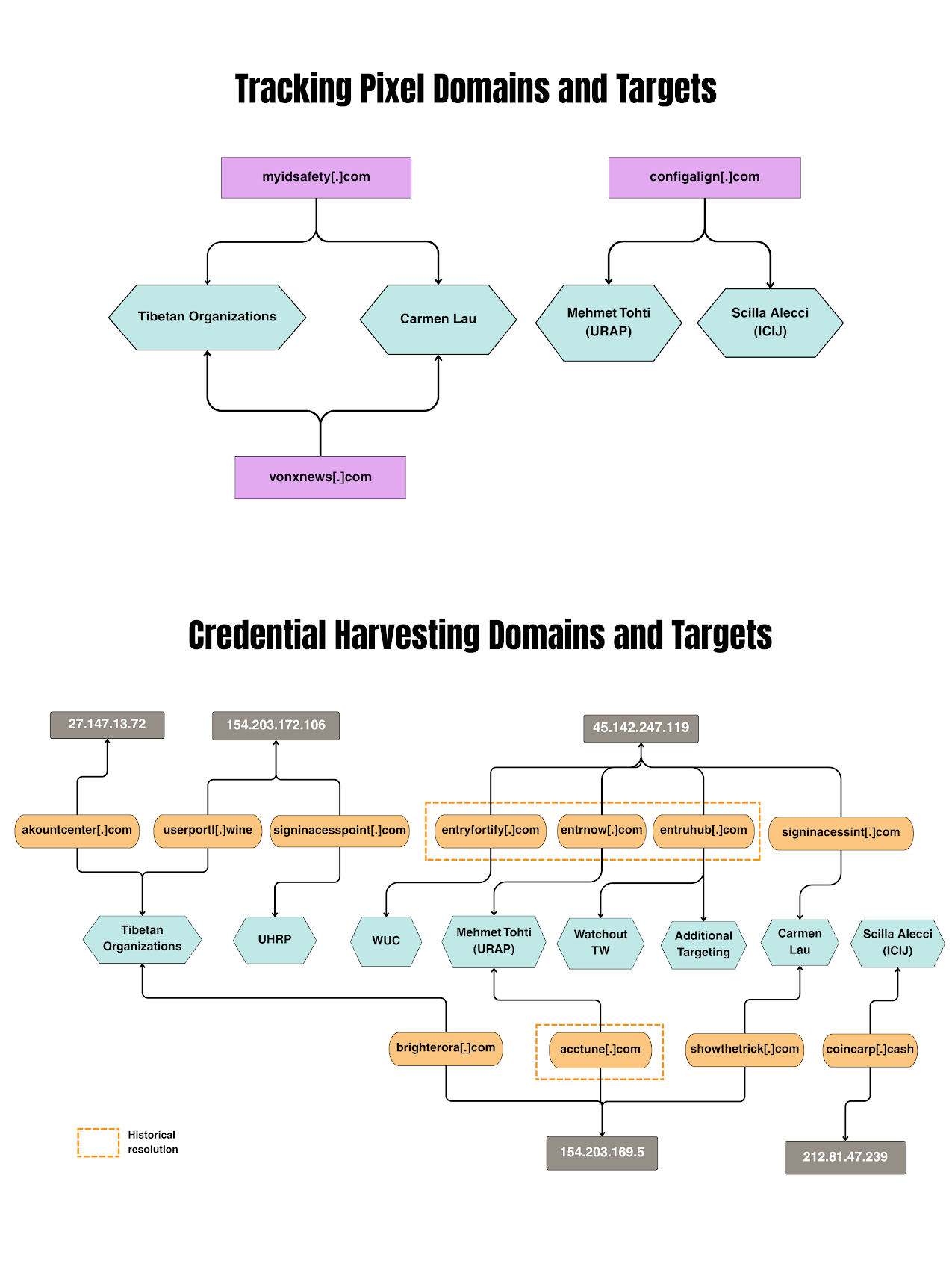

De clusters hebben de codenaam gekregen GLITTER KARPERdat het International Consortium of Investigative Journalists (ICIJ) heeft uitgekozen, en PAILLETTEN KARPERwiens belangrijkste doelwit ICIJ-journalist Scilla Alecci en andere internationale journalisten waren die schreven over onderwerpen die van cruciaal belang waren voor de Chinese regering.

“De acteur maakt gebruik van goed doordachte digitale imitatieschema’s in phishing-e-mails, waaronder het nabootsen van bekende personen en beveiligingswaarschuwingen van technologiebedrijven”, aldus het Citizen Lab. “Hoewel de doelgroepen variëren, maakt deze activiteit in alle gevallen gebruik van dezelfde infrastructuur en tactieken, waarbij vaak dezelfde domeinen en dezelfde nagebootste individuen voor meerdere doelen worden hergebruikt.”

GLITTER CARP voert niet alleen grootschalige phishing-aanvallen uit, maar is ook gekoppeld aan phishing-campagnes gericht op de Taiwanese halfgeleiderindustrie. Sommige aspecten van deze inspanningen werden eerder gedocumenteerd door Proofpoint in juli 2025 onder de naam UNK_SparkyCarp. SEQUIN CARP daarentegen deelt overeenkomsten met een groep die door Volexity wordt gevolgd als UTA0388 en een inbraakset die door Trend Micro wordt beschreven als TAOTH.

Het einddoel van de campagnes is het verkrijgen van initiële toegang tot op e-mail gebaseerde accounts via het verzamelen van inloggegevens, phishing-pagina’s of door het doelwit sociaal te manipuleren om toegang te verlenen aan een OAuth-token van derden. De phishing-e-mails van GLITTER CARP maken ook gebruik van 1×1 trackingpixels die verwijzen naar een URL in het domein van de aanvaller om apparaatinformatie te verzamelen en te bevestigen of deze door de ontvangers zijn geopend.

Het Citizen Lab zei dat het “gelijktijdige targeting van specifieke organisaties heeft waargenomen met behulp van zowel de AiTM phishing-kit (GLITTER CARP, UNK_SparkyCarp) als de levering van HealthKick met behulp van verschillende phishing-tactieken door een afzonderlijke groep (UNK_DropPitch).” Dit duidt op een zekere mate van overlap tussen deze groepen, voegde het eraan toe, hoewel de precieze aard van de relatie onbekend blijft.

“Onze analyse van de GLITTER CARP- en SEQUIN CARP-aanvallen laat zien dat digitale transnationale repressie steeds vaker plaatsvindt via een gedistribueerd netwerk van actoren”, aldus de onderzoekseenheid. “De doelen die we hebben geïdentificeerd in zowel GLITTER CARP als SEQUIN CARP komen overeen met de inlichtingenprioriteiten van de Chinese regering.”

“De reikwijdte van de targeting die in dit rapport en door anderen wordt gedocumenteerd, gecombineerd met de beschikbare informatie over China’s vroegere en huidige gebruik van aannemers, die de activiteiten weerspiegelt die we hebben waargenomen, suggereert met een gemiddeld niveau van vertrouwen dat commerciële entiteiten die door de Chinese staat zijn ingehuurd mogelijk achter beide hier beschreven activiteitenclusters hebben gezeten.”