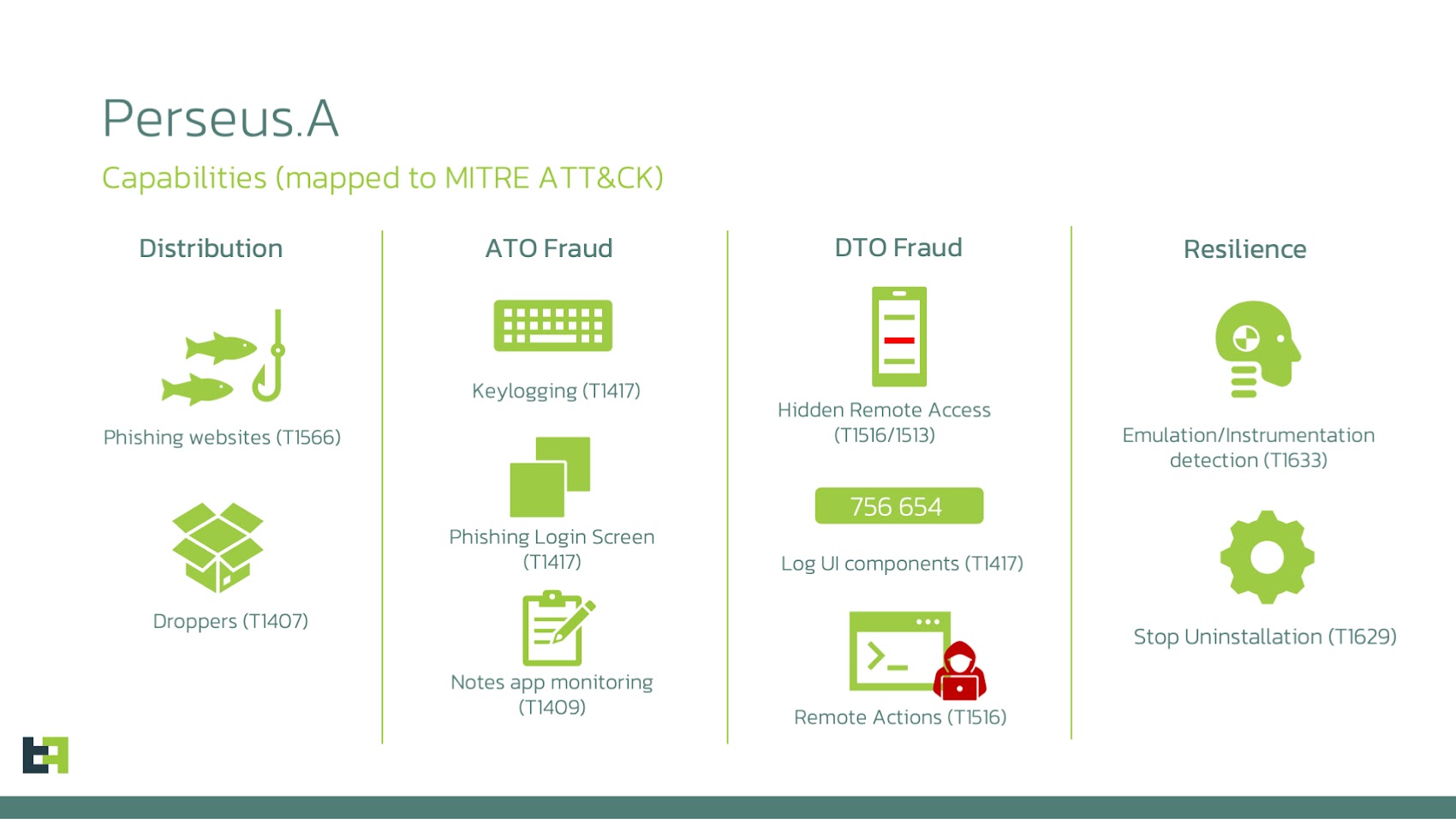

Cybersecurity-onderzoekers hebben een nieuwe Android-malwarefamilie onthuld, genaamd Perseus dat actief in het wild wordt verspreid met als doel apparaatovername (DTO) en financiële fraude uit te voeren.

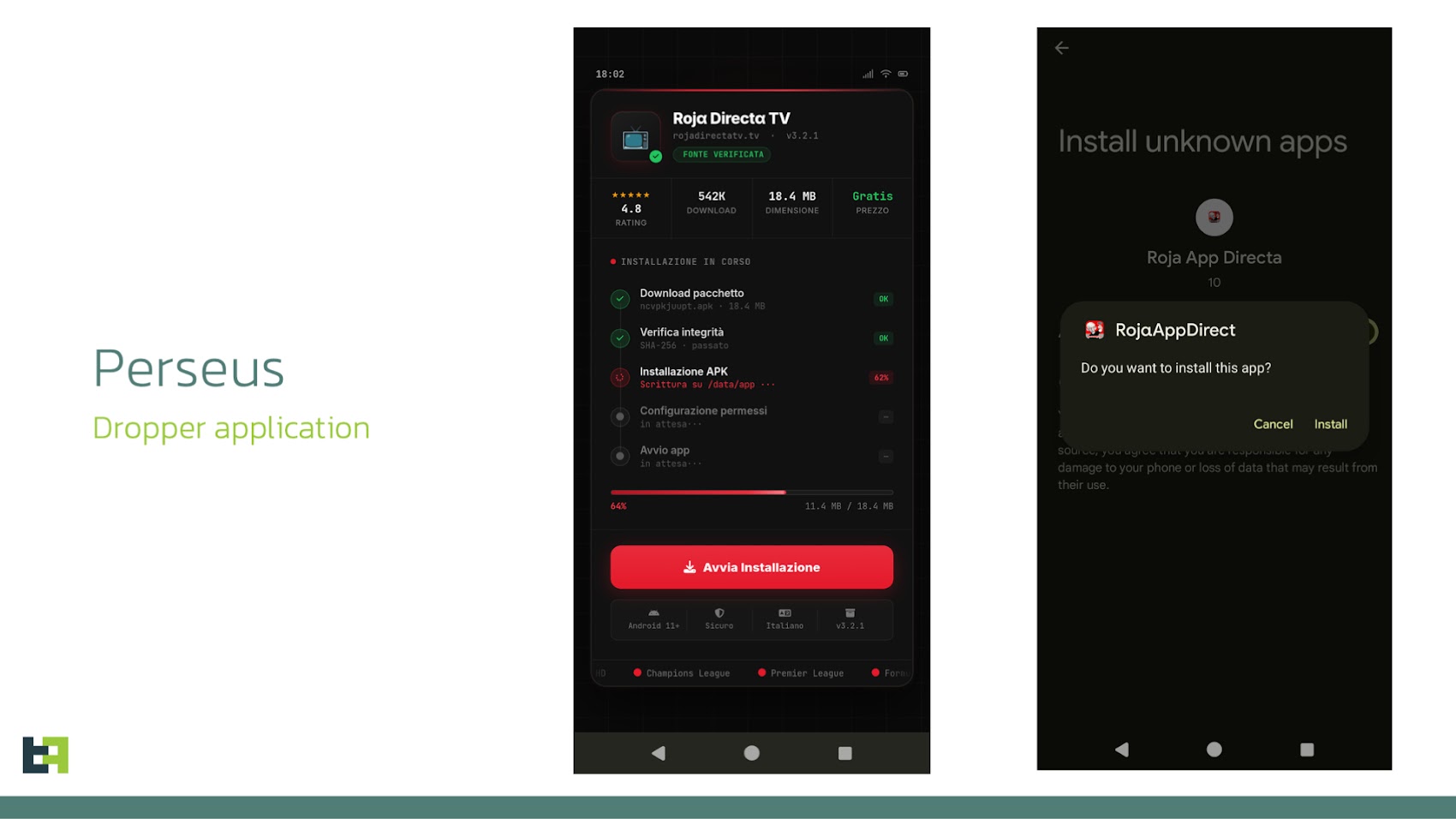

Perseus is gebouwd op de fundamenten van Cerberus en Phoenix en evolueert tegelijkertijd naar een ‘flexibeler en capabeler platform’ voor het compromitteren van Android-apparaten via dropper-apps die worden verspreid via phishing-sites.

“Door middel van op toegankelijkheid gebaseerde sessies op afstand maakt de malware realtime monitoring en nauwkeurige interactie met geïnfecteerde apparaten mogelijk, waardoor volledige apparaatovername mogelijk is en verschillende regio’s kunnen worden getarget, met een sterke focus op Turkije en Italië”, aldus ThreatFabric in een rapport gedeeld met The Hacker News.

“Naast de traditionele diefstal van inloggegevens houdt Perseus gebruikersnotities in de gaten, wat aangeeft dat de nadruk ligt op het extraheren van hoogwaardige persoonlijke of financiële informatie.”

Cerberus werd voor het eerst gedocumenteerd door het Nederlandse mobiele beveiligingsbedrijf in augustus 2019, waarbij de aandacht werd gevestigd op het misbruik van de malware van de toegankelijkheidsdienst van Android om zichzelf extra rechten te verlenen, en om gevoelige gegevens en inloggegevens te stelen door nep-overlay-schermen weer te geven. Na het lekken van de broncode in 2020 zijn er meerdere varianten ontstaan, waaronder Alien, ERMAC en Phoenix.

Enkele van de artefacten die door Perseus worden gedistribueerd, staan hieronder vermeld:

- Roja App Directa (com.xcvuc.ocnsxn) – Druppelaar

- TvTApp (com.tvtapps.live) – Perseus-payload

- PolBox Tv (com.streamview.players) – Perseus-payload

Uit de analyse van ThreatFabric is gebleken dat de malware zich uitbreidt op de Phoenix-codebasis, waarbij de bedreigingsactoren waarschijnlijk vertrouwen op een groot taalmodel (LLM) om te helpen bij de ontwikkeling. Dit is gebaseerd op indicatoren zoals uitgebreide in-app logging en de aanwezigheid van emoji’s in de broncode.

Net als bij de onlangs onthulde Massiv Android-malware, doet Perseus zich voor als IPTV-services om gebruikers te targeten die dergelijke apps op hun apparaten willen sideloaden om premiuminhoud te bekijken. Campagnes die de malware verspreidden, waren voornamelijk gericht op Turkije, Italië, Polen, Duitsland, Frankrijk, de VAE en Portugal.

“Door zijn lading binnen deze verwachte context in te bedden, vermindert de Perseus-malware effectief het wantrouwen van gebruikers en verhoogt het de succespercentages van infecties, waardoor kwaadaardige activiteiten worden gecombineerd met een algemeen geaccepteerd distributiemodel voor dergelijke diensten”, aldus ThreatFabric.

Eenmaal geïmplementeerd functioneert Perseus niet anders dan andere malware voor Android-bankieren, in die zin dat het overlay-aanvallen lanceert en toetsaanslagen vastlegt om gebruikersinvoer in realtime te onderscheppen en valse interfaces weer te geven bovenop financiële apps en cryptocurrency-services om inloggegevens te stelen.

De malware stelt de operator ook in staat om op afstand opdrachten uit te voeren via een command-and-control (C2) paneel, en frauduleuze transacties uit te voeren en te autoriseren. Enkele van de ondersteunde opdrachten zijn als volgt:

- scan_notitiesom inhoud vast te leggen van verschillende notitie-apps, zoals Google Keep, Xiaomi Notes, Samsung Notes, ColorNote Notepad Notes, Evernote, Simple Notes Pro, Simple Notes en Microsoft OneNote (specificeert de verkeerde pakketnaam “com.microsoft.onenote” in plaats van “com.microsoft.office.onenote”).

- start_vncom een vrijwel realtime visuele stream van het scherm van het slachtoffer te starten.

- stop_vncom de sessie op afstand te stoppen.

- start_hvncom een gestructureerde weergave van de UI-hiërarchie over te brengen en de bedreigingsacteur programmatisch te laten communiceren met UI-elementen.

- stop_hvncom de sessie op afstand te stoppen.

- enable_accessibility_screenshotom het maken van schermafbeeldingen met de toegankelijkheidsservice mogelijk te maken.

- toegankelijkheid_screenshot uitschakelenom het maken van schermafbeeldingen met de toegankelijkheidsservice uit te schakelen.

- deblokkeer_appom een applicatie uit de blokkeerlijst te verwijderen.

- clear_geblokkeerdom de volledige lijst met geblokkeerde applicaties te wissen.

- action_blackscreenom een zwarte schermoverlay weer te geven om apparaatactiviteit voor de gebruiker te verbergen.

- nachtjaponom het geluid te dempen.

- klik_coordom een tik uit te voeren op specifieke schermcoördinaten.

- install_from_unknownom installatie vanuit onbekende bronnen te forceren.

- start_appom een opgegeven toepassing te starten.

Perseus voert een breed scala aan omgevingscontroles uit om de aanwezigheid van debuggers en analysetools zoals Frida en Xposed te detecteren, en om te verifiëren of er een simkaart is geplaatst, om het aantal geïnstalleerde apps te bepalen en of deze ongewoon laag is, en om de batterijwaarden te valideren om er zeker van te zijn dat deze op een echt apparaat werkt.

De malware combineert vervolgens al deze informatie om een algemene verdenkingsscore te formuleren die naar het C2-panel wordt gestuurd om te beslissen wat de volgende actie is en of de operator moet doorgaan met gegevensdiefstal.

“Perseus benadrukt de voortdurende evolutie van Android-malware en laat zien hoe moderne bedreigingen voortbouwen op gevestigde families als Cerberus en Phoenix, terwijl ze gerichte verbeteringen introduceren in plaats van geheel nieuwe paradigma’s”, aldus ThreatFabric.

“De mogelijkheden ervan, die variëren van op toegankelijkheid gebaseerde afstandsbediening en overlay-aanvallen tot notitiemonitoring, tonen een duidelijke focus op het maximaliseren van zowel de interactie met het apparaat als de waarde van de verzamelde gegevens. Deze balans tussen overgeërfde functionaliteit en selectieve innovatie weerspiegelt een bredere trend naar efficiëntie en aanpassingsvermogen bij de ontwikkeling van malware.”