Uit een nieuwe analyse van Endpoint Detection and Response (EDR) killers is gebleken dat 54 van hen gebruik maken van een techniek die bekend staat als Bring Your Own Kwetsbare Driver (BYOVD) door in totaal 34 kwetsbare drivers te misbruiken.

EDR-killerprogramma’s zijn vaak aanwezig bij ransomware-inbraken, omdat ze affiliates een manier bieden om beveiligingssoftware te neutraliseren voordat ze bestandsversleutelende malware inzetten. Dit wordt gedaan in een poging detectie te omzeilen.

“Ransomware-bendes, vooral degenen met ransomware-as-a-service (RaaS)-programma’s, produceren regelmatig nieuwe builds van hun encryptors, en ervoor zorgen dat elke nieuwe build op betrouwbare wijze onopgemerkt blijft, kan tijdrovend zijn”, zegt ESET-onderzoeker Jakub Souček in een rapport gedeeld met The Hacker News.

“Wat nog belangrijker is, is dat encryptors van nature erg luidruchtig zijn (omdat ze inherent een groot aantal bestanden in een korte periode moeten wijzigen); het onopgemerkt houden van dergelijke malware is nogal een uitdaging.”

EDR-killers fungeren als een gespecialiseerd, extern onderdeel dat wordt uitgevoerd om beveiligingscontroles uit te schakelen voordat de lockers zelf worden uitgevoerd, waardoor deze eenvoudig, stabiel en gemakkelijk opnieuw op te bouwen blijven. Dat wil niet zeggen dat er geen gevallen zijn geweest waarin EDR-beëindiging en ransomware-modules zijn samengevoegd tot één enkel binair bestand. De Reynolds-ransomware is hiervan een voorbeeld.

Een meerderheid van de EDR-moordenaars vertrouwt op legitieme maar kwetsbare chauffeurs om hogere privileges te verkrijgen en hun doelen te bereiken. Van de bijna 90 EDR-killertools die het Slowaakse cyberbeveiligingsbedrijf heeft ontdekt, maakt meer dan de helft gebruik van de bekende BYOVD-tactiek, simpelweg omdat deze betrouwbaar is.

“Het doel van een BYOVD-aanval is het verkrijgen van privileges in de kernelmodus, vaak Ring 0 genoemd”, legt Bitdefender uit. “Op dit niveau heeft code onbeperkte toegang tot het systeemgeheugen en de hardware. Omdat een aanvaller een niet-ondertekend kwaadaardig stuurprogramma niet kan laden, ‘brengen’ ze een stuurprogramma mee dat is ondertekend door een gerenommeerde leverancier (zoals een hardwarefabrikant of een oude antivirusversie) en dat een bekende kwetsbaarheid heeft.”

Gewapend met de kerneltoegang kunnen bedreigingsactoren EDR-processen beëindigen, beveiligingstools uitschakelen, knoeien met kernel-callbacks en eindpuntbeveiligingen ondermijnen. Het resultaat is misbruik van het vertrouwensmodel van Microsoft om verdedigingen te omzeilen, waarbij gebruik wordt gemaakt van het feit dat de kwetsbare driver legitiem en ondertekend is.

De op BYOVD gebaseerde EDR-moordenaars worden voornamelijk ontwikkeld door drie soorten bedreigingsactoren:

- Gesloten ransomwaregroepen zoals DeadLock en Warlock die niet afhankelijk zijn van aangesloten bedrijven

- Aanvallers die bestaande proof-of-concept-code gebruiken en aanpassen (bijvoorbeeld SmilingKiller en TfSysMon-Killer)

- Cybercriminelen verkopen dergelijke tools als een service op ondergrondse marktplaatsen (bijvoorbeeld DemoKiller, ook bekend als Бафомет, ABYSSWORKER en CardSpaceKiller)

ESET zei dat het ook op scripts gebaseerde tools heeft geïdentificeerd die gebruik maken van ingebouwde administratieve commando’s zoals taskkill, net stop of sc delete om de reguliere werking van beveiligingsproductprocessen en -diensten te verstoren. Er zijn ook geselecteerde varianten gevonden die scripting combineren met Windows Veilige modus.

“Aangezien de Veilige modus slechts een minimale subset van het besturingssysteem laadt en beveiligingsoplossingen doorgaans niet zijn inbegrepen, heeft malware een grotere kans om de bescherming uit te schakelen”, aldus het bedrijf. “Tegelijkertijd is dergelijke activiteit erg luidruchtig, omdat het opnieuw opstarten vereist, wat riskant en onbetrouwbaar is in onbekende omgevingen. Daarom wordt het in het wild slechts zelden gezien.”

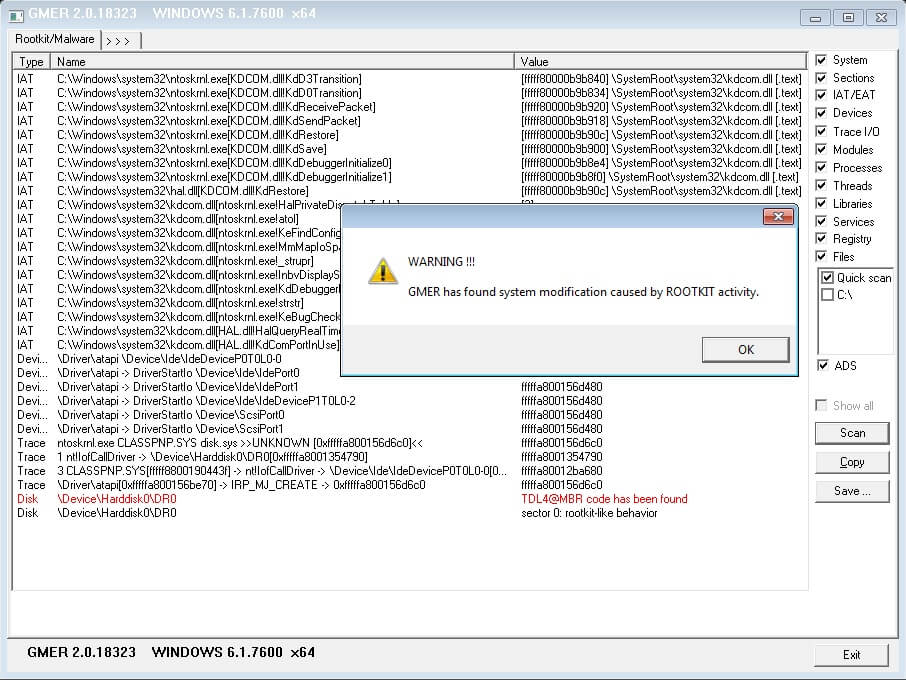

De derde categorie EDR-killers zijn anti-rootkits, waaronder legitieme hulpprogramma’s zoals GMER, HRSword en PC Hunter, die een intuïtieve gebruikersinterface bieden om beschermde processen of services te beëindigen. Een vierde, opkomende klasse is een reeks driverloze EDR-killers zoals EDRSilencer en EDR-Freeze die uitgaand verkeer van EDR-oplossingen blokkeren en ervoor zorgen dat de programma’s in een “coma”-achtige toestand terechtkomen.

“Aanvallers doen niet veel moeite om hun encryptors onopgemerkt te houden”, aldus ESET. “Integendeel, alle geavanceerde technieken voor verdedigingsontduiking zijn verschoven naar de gebruikersmoduscomponenten van EDR-moordenaars. Deze trend is het meest zichtbaar bij commerciële EDR-moordenaars, die vaak volwassen anti-analyse- en anti-detectiemogelijkheden bevatten.”

Om ransomware en EDR-killers te bestrijden, is het blokkeren van vaak misbruikte stuurprogramma’s een noodzakelijk verdedigingsmechanisme. Aangezien EDR-killers echter pas in de laatste fase worden uitgevoerd en net voordat de encryptor wordt gelanceerd, betekent een storing in deze fase dat de bedreigingsacteur gemakkelijk kan overschakelen naar een ander hulpmiddel om dezelfde taak uit te voeren.

De implicatie is dat organisaties gelaagde verdedigingsmechanismen en detectiestrategieën nodig hebben om de dreiging in elke fase van de aanvalslevenscyclus proactief te monitoren, te signaleren, te beheersen en te verhelpen.

“EDR-killers blijven bestaan omdat ze goedkoop, consistent en losgekoppeld zijn van de encryptor – een perfecte oplossing voor zowel encryptor-ontwikkelaars, die zich niet hoeven te concentreren op het ondetecteerbaar maken van hun encryptors, als voor affiliates, die beschikken over een eenvoudig te gebruiken, krachtig hulpprogramma om de verdediging te doorbreken voorafgaand aan de encryptie”, aldus ESET.