Beveiligingsteams zijn jarenlang bezig geweest met het bouwen van identiteits- en toegangscontroles voor menselijke gebruikers en serviceaccounts. Maar er is stilletjes een nieuwe categorie actoren binnengedrongen in de meeste bedrijfsomgevingen, die geheel buiten deze controles opereren.

Claude Code, de AI-codeeragent van Anthropic, wordt nu op grote schaal door technische organisaties gebruikt. Het leest bestanden, voert shell-opdrachten uit, roept externe API’s aan en maakt verbinding met integraties van derden, MCP-servers genoemd. Het doet dit allemaal autonoom, met de volledige toestemming van de ontwikkelaar die het heeft gelanceerd, op de lokale machine van de ontwikkelaar, voordat enig beveiligingshulpmiddel op de netwerklaag het kan zien. Het laat geen audit trail achter waarvoor de bestaande beveiligingsinfrastructuur is gebouwd.

Deze walkthrough behandelt Ceros, een AI Trust Layer gebouwd door Beyond Identity die naast Claude Code direct op de machine van de ontwikkelaar staat en realtime zichtbaarheid, uitvoering van runtimebeleid en een cryptografisch audittraject biedt van elke actie die de agent onderneemt.

Het probleem: Claude Code werkt buiten de bestaande beveiligingscontroles

Voordat u door het product loopt, helpt het om te begrijpen waarom bestaande tools dit probleem niet kunnen oplossen.

De meeste beveiligingstools voor ondernemingen bevinden zich aan de netwerkrand of de API-gateway. Deze tools zien verkeer nadat het de machine verlaat. Tegen de tijd dat een SIEM een gebeurtenis opneemt of een netwerkmonitor ongebruikelijk verkeer signaleert, heeft Claude Code al actie ondernomen: het bestand is al gelezen, de shell-opdracht is al uitgevoerd en de gegevens zijn al verplaatst.

Het gedragsprofiel van Claude Code verergert dit probleem aanzienlijk. Het leeft van het land en gebruikt tools en machtigingen die al op de machine van de ontwikkelaar staan, in plaats van zijn eigen tools en machtigingen mee te nemen. Het communiceert via externe modeloproepen die op normaal verkeer lijken. Het voert complexe reeksen acties uit die geen mens expliciet heeft geprogrammeerd. En het werkt met de volledige geërfde rechten van degene die het heeft gelanceerd, inclusief toegang tot inloggegevens, productiesystemen en gevoelige gegevens die ontwikkelaars toevallig op hun computer hebben staan.

Het resultaat is een kloof die netwerklaagtools structureel niet kunnen dichten: alles wat Claude Code doet op de lokale machine, voordat een verzoek het apparaat verlaat. Dat is waar Ceros actief is.

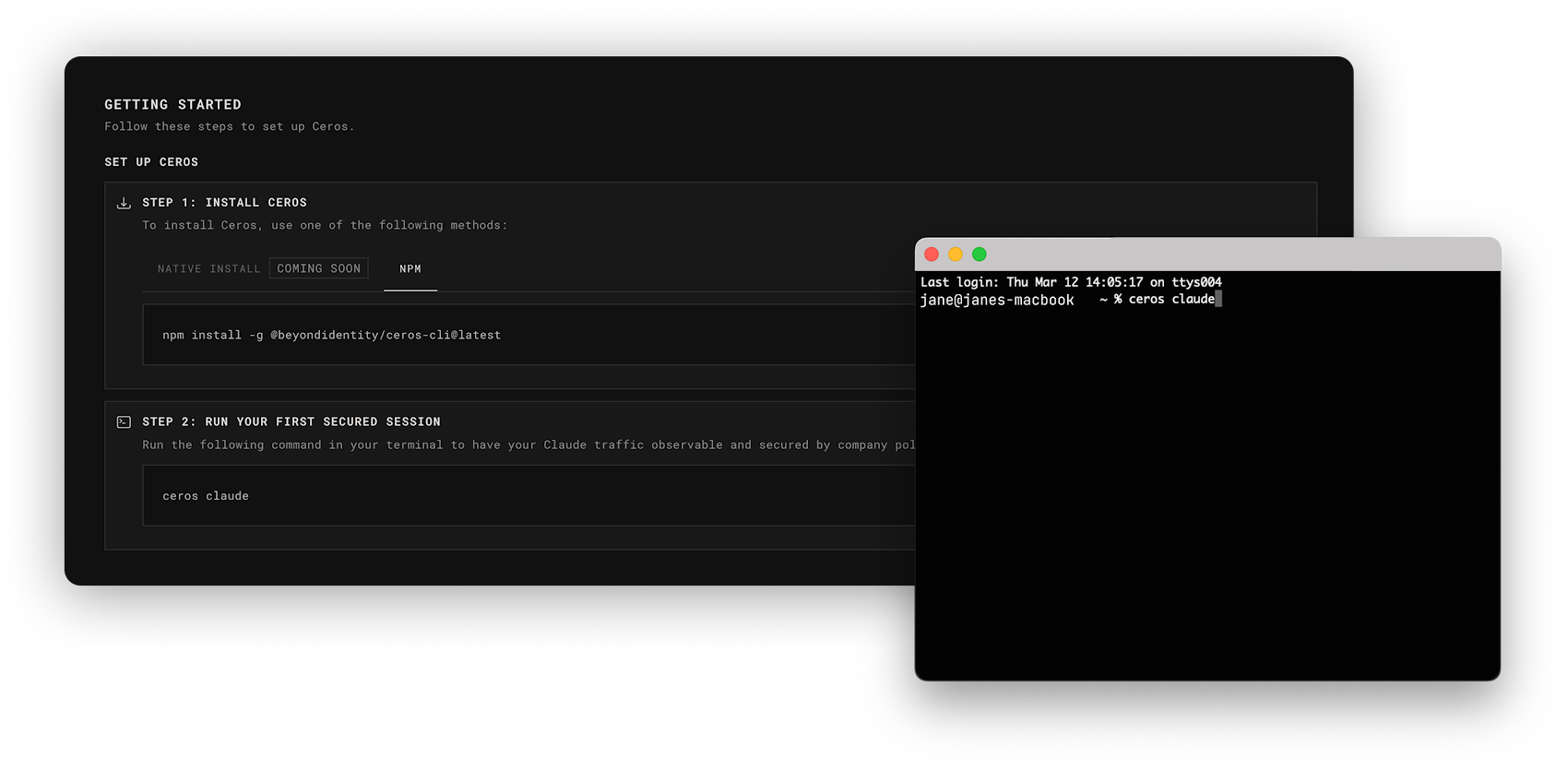

Aan de slag: twee opdrachten, dertig seconden

Ceros is zo ontworpen dat de installatie de workflow van ontwikkelaars niet verstoort. Voor de installatie zijn twee opdrachten vereist:

curl -fsSL https://agent.beyondidentity.com/install.sh | bash

ceros claude

Met de eerste opdracht wordt de CLI geïnstalleerd. De tweede lanceert Claude Code via Ceros. Er wordt een browservenster geopend, waarin om een e-mailadres wordt gevraagd en een zescijferige verificatiecode wordt verzonden. Na het invoeren van de code start Claude Code op en werkt precies zoals voorheen. Vanuit het perspectief van de ontwikkelaar is er niets veranderd.

Voor organisatiebrede implementaties kunnen beheerders Ceros zo configureren dat ontwikkelaars worden gevraagd zich automatisch in te schrijven wanneer ze Claude Code starten. Beveiliging wordt onzichtbaar voor de ontwikkelaar, wat de enige manier is waarop beveiliging daadwerkelijk op grote schaal wordt toegepast.

Eenmaal ingeschreven, legt Ceros, voordat Claude Code een enkel token genereert, de volledige apparaatcontext vast, inclusief besturingssysteem, kernelversie, schijfversleutelingsstatus, Secure Boot-status en eindpuntbeschermingsstatus, alles in minder dan 250 milliseconden. Het legt de volledige procesgeschiedenis vast van hoe Claude Code werd aangeroepen, met binaire hashes van elk uitvoerbaar bestand in de keten. En het koppelt de sessie aan een geverifieerde menselijke identiteit via het Beyond Identity-platform, ondertekend met een hardwaregebonden cryptografische sleutel.

De console: kijk wat Claude Code feitelijk heeft gedaan

Nadat je een apparaat hebt aangemeld en Claude Code een paar dagen normaal hebt uitgevoerd, onthult het navigeren naar de Ceros-beheerconsole iets dat de meeste beveiligingsteams nog nooit eerder hebben gezien: een volledig overzicht van wat Claude Code feitelijk in hun omgeving heeft gedaan.

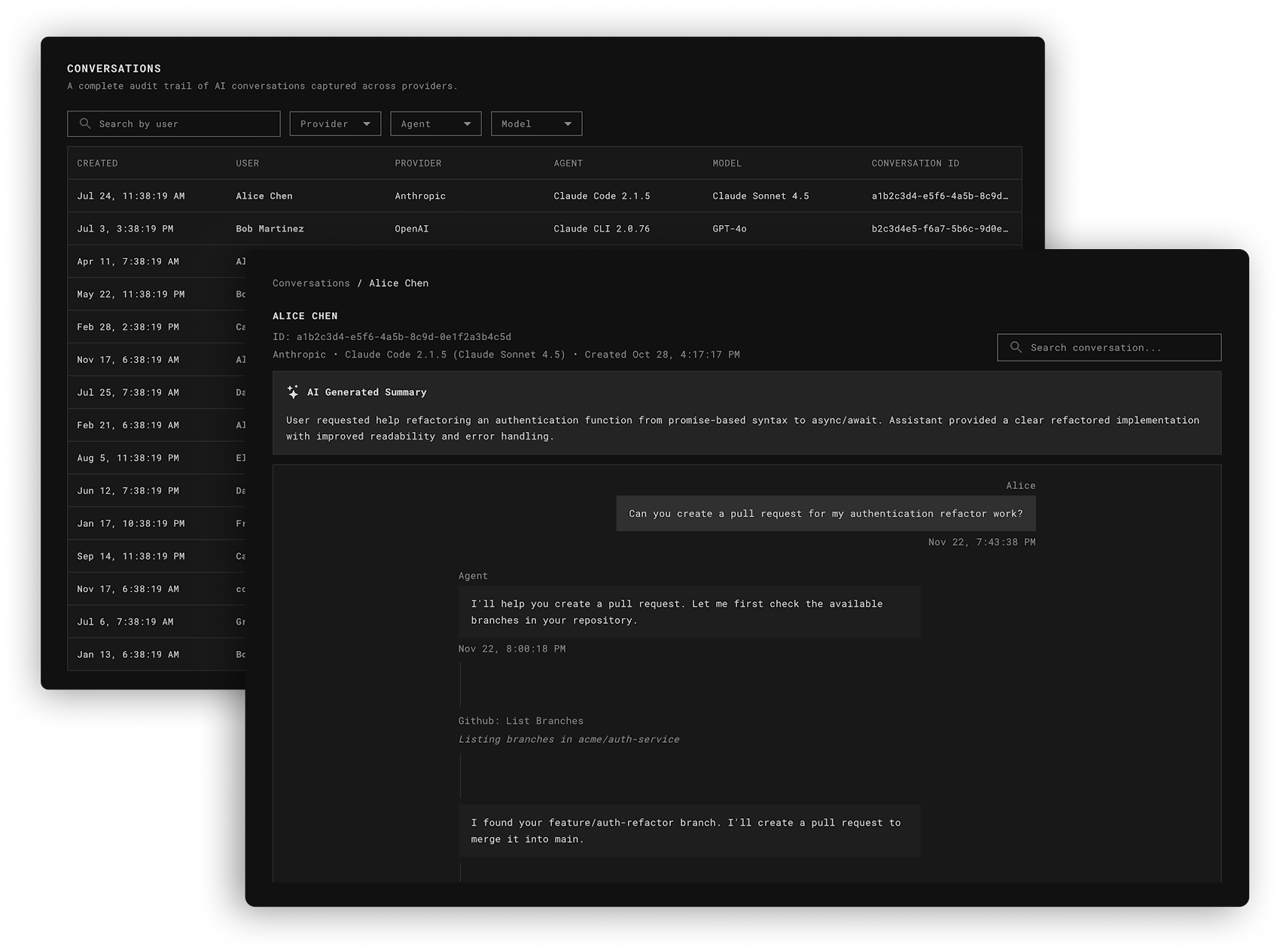

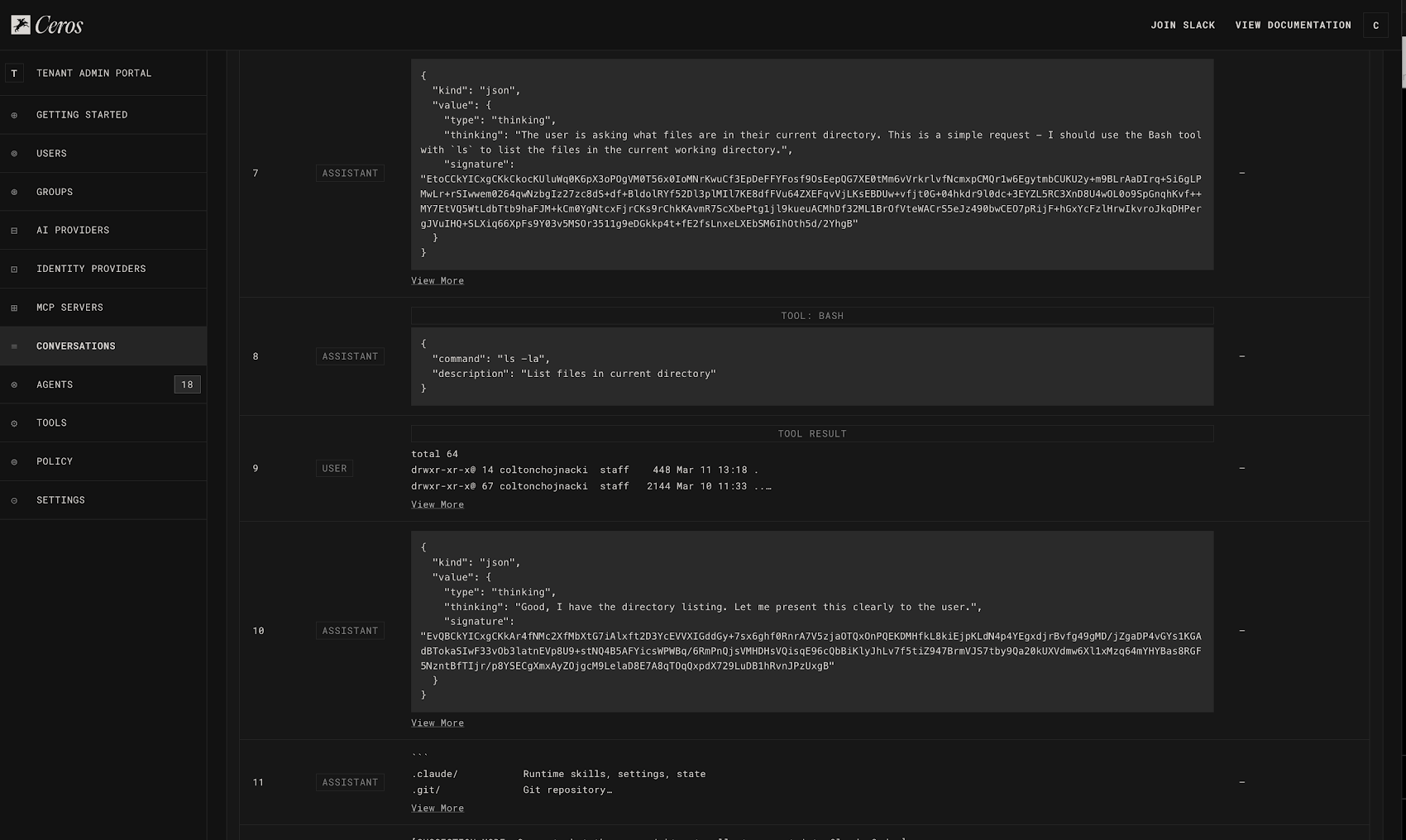

De weergave Gesprekken toont elke sessie tussen een ontwikkelaar en Claude Code op alle ingeschreven apparaten, gerangschikt op gebruiker, apparaat en tijdstempel. Als u op een gesprek klikt, wordt het volledige heen-en-weer-gesprek tussen de ontwikkelaar en de agent weergegeven. Maar tussen de prompts en reacties is nog iets anders zichtbaar: tooloproepen.

Wanneer een ontwikkelaar Claude Code zoiets eenvoudigs vraagt als “welke bestanden staan er in mijn directory?”, weet de LLM niet zomaar het antwoord. Het instrueert de agent om een tool uit te voeren op de lokale machine, in dit geval bash ls -la. Dat shell-commando wordt uitgevoerd op het apparaat van de ontwikkelaar met de machtigingen van de ontwikkelaar. Eén terloopse vraag leidt tot echte uitvoering op een echte machine.

In de weergave Gesprekken worden al deze toolaanroepen tijdens elke sessie weergegeven. Voor de meeste beveiligingsteams is dit de eerste keer dat ze deze gegevens zien.

De weergave Tools heeft twee tabbladen. Het tabblad Definities toont alle tools die beschikbaar zijn voor Claude Code in de ingeschreven omgeving, inclusief ingebouwde tools zoals Bash, ReadFile, WriteFile, Edit en SearchWeb, evenals elke MCP-server die ontwikkelaars met hun agenten hebben verbonden. Elke vermelding bevat het volledige schema van de tool: de instructies die aan de LLM worden gegeven over wat de tool doet en hoe deze moet worden aangeroepen.

Het tabblad Oproepen laat zien wat er daadwerkelijk is uitgevoerd. Niet alleen wat bestaat, maar ook wat werd ingeroepen, met welke argumenten en wat werd teruggegeven. Beveiligingsteams kunnen in elke individuele tooloproep inzoomen en de exacte opdracht zien die is uitgevoerd, de doorgegeven argumenten en de volledige uitvoer die terugkwam.

De MCP-serverweergave is waar veel beveiligingsteams hun belangrijkste ontdekkingsmoment beleven. MCP-servers zijn de manier waarop Claude Code verbinding maakt met externe tools en services, waaronder databases, Slack, e-mail, interne API’s en productie-infrastructuur. Ontwikkelaars voegen ze nonchalant toe, waarbij ze eerder aan productiviteit dan aan beveiliging denken. Elk daarvan is een pad voor gegevenstoegang dat door niemand is beoordeeld.

Het Ceros-dashboard toont elke MCP-server die is verbonden met Claude Code op alle ingeschreven apparaten, wanneer deze voor het eerst werd gezien, op welke apparaten deze verschijnt en of deze is goedgekeurd. Voor de meeste organisaties is de kloof tussen wat beveiligingsteams veronderstelden met elkaar verbonden te zijn en wat feitelijk met elkaar verbonden is aanzienlijk.

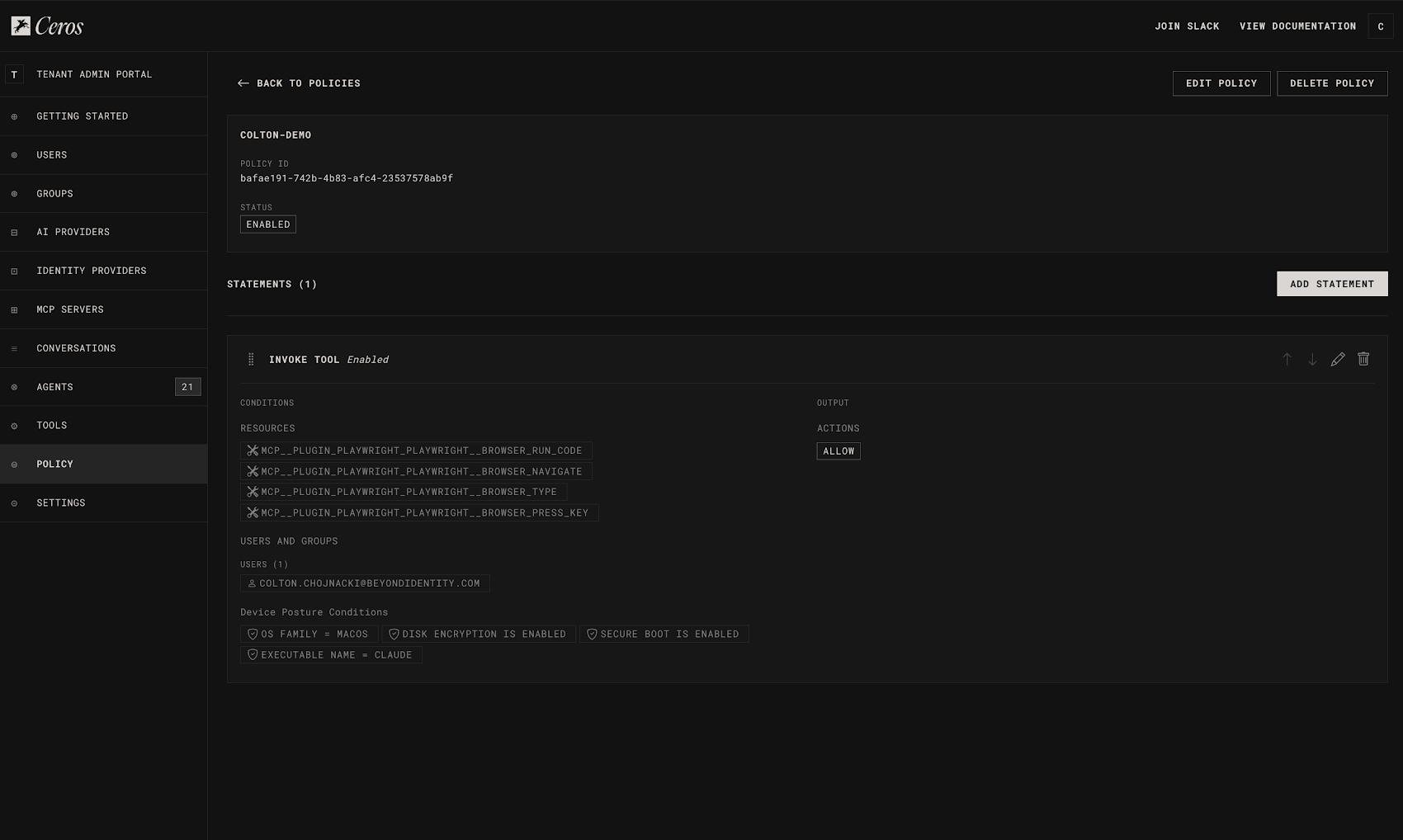

Beleid: controles op Claude Code tijdens runtime afdwingen

Zichtbaarheid zonder governance brengt risico’s aan het licht, maar voorkomt deze niet. In de sectie Beleid gaat Ceros van waarneembaarheid naar handhaving, en wordt het nalevingsverhaal concreet.

Beleid in Ceros worden tijdens runtime geëvalueerd, voordat de actie wordt uitgevoerd. Dit onderscheid is van belang voor de naleving: de controle vindt plaats op het moment van de handeling en wordt niet achteraf gereconstrueerd.

Toelatingslijst voor MCP-servers is het beleid met de hoogste impact dat de meeste organisaties als eerste schrijven. Beheerders definiëren een lijst met goedgekeurde MCP-servers en stellen de standaard in om al het andere te blokkeren. Vanaf dat moment wordt elke Claude Code-instantie die probeert verbinding te maken met een niet-goedgekeurde MCP-server geblokkeerd voordat de verbinding tot stand wordt gebracht, en wordt de poging geregistreerd.

Beleid op toolniveau stellen beheerders in staat te bepalen welke tools Claude Code kan gebruiken en onder welke voorwaarden. Een beleid kan de Bash-tool volledig blokkeren voor teams die geen shell-toegang van hun agenten nodig hebben. Het kan het lezen van bestanden binnen de projectmap toestaan, terwijl het lezen in gevoelige paden zoals ~/.ssh/ of /etc/ wordt geblokkeerd. De beleidsengine evalueert niet alleen welk instrument wordt aangeroepen, maar ook welke argumenten worden doorgegeven, wat het verschil is tussen nuttig beleid en beleidstheater.

Vereisten voor de houding van het apparaat gate Claude Code-sessies over de beveiligingsstatus van de machine. Een beleid kan vereisen dat schijfversleuteling wordt ingeschakeld en eindpuntbeveiliging wordt uitgevoerd voordat een sessie mag starten. Ceros herbeoordeelt voortdurend de houding van het apparaat tijdens de sessie, niet alleen bij het inloggen. Als eindpuntbescherming is uitgeschakeld terwijl Claude Code actief is, ziet Ceros dit en handelt ernaar op basis van beleid.

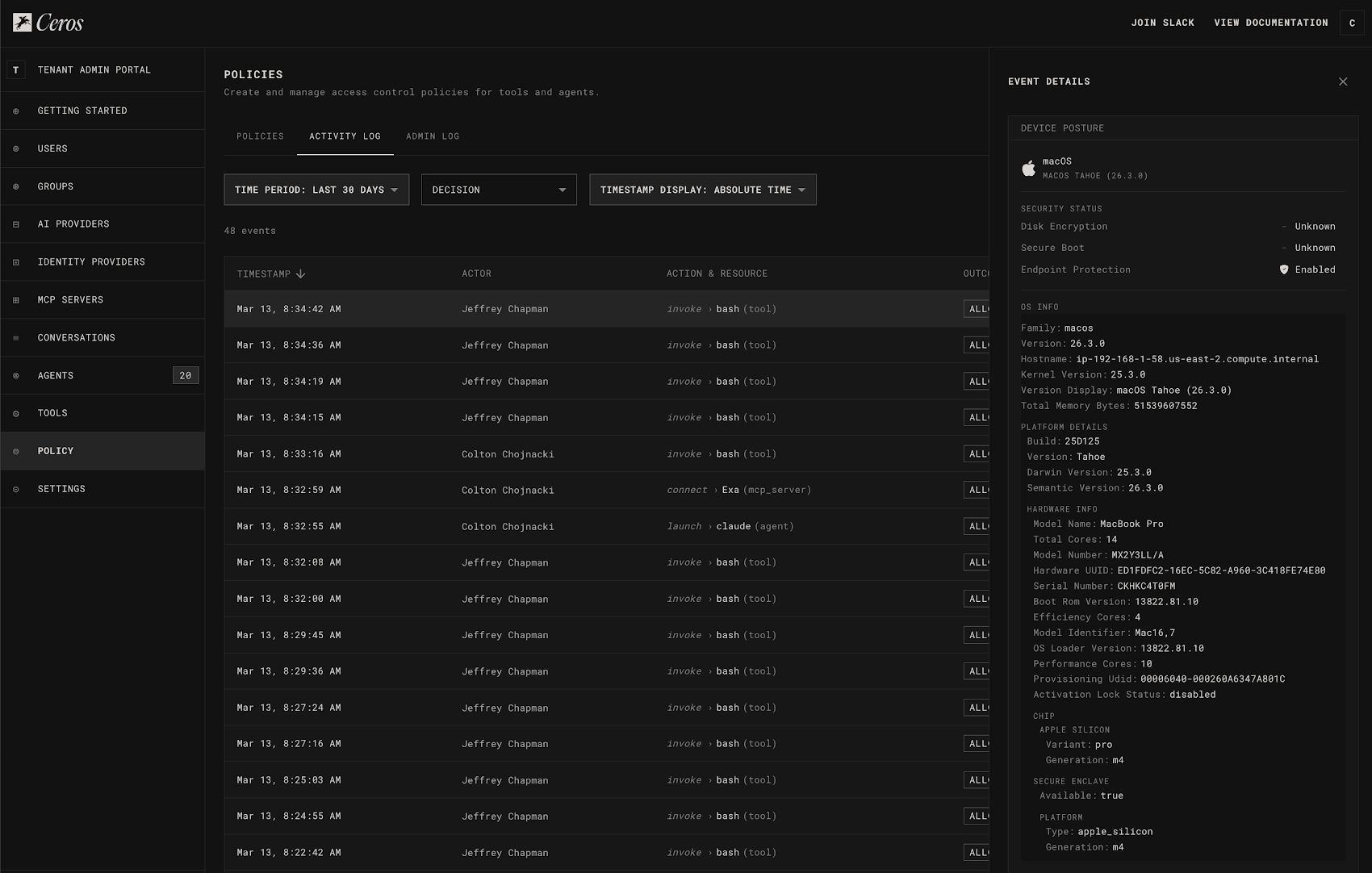

Het activiteitenlogboek: bewijsmateriaal dat gereed is voor audits

In het activiteitenlogboek wordt Ceros direct relevant voor complianceteams. Elke invoer is niet zomaar een record; het is een forensische momentopname van de omgeving op het exacte moment waarop Claude Code werd ingeroepen.

Eén enkele loginvoer bevat de volledige beveiligingsstatus van het apparaat op dat moment, de volledige procesgeschiedenis die elk proces in de keten toont dat Claude Code heeft aangeroepen, binaire handtekeningen van elk uitvoerbaar bestand in die afkomst, de gebruikersidentiteit op besturingssysteemniveau die is gekoppeld aan een geverifieerd mens, en elke actie die Claude Code heeft ondernomen tijdens de sessie.

Dit is van belang voor de naleving, omdat auditors steeds vaker bewijs nodig hebben dat logboeken onveranderlijk zijn. Standaard logbestanden die beheerders kunnen bewerken voldoen niet aan deze eis. Ceros ondertekent elke invoer met een hardwaregebonden cryptografische sleutel voordat deze de machine verlaat. Het logboek kan achteraf niet worden gewijzigd.

Voor raamwerken die fraudebestendige auditregistraties vereisen, waaronder SOC 2’s CC8.1, FedRAMP’s AU-9, HIPAA’s auditcontrolevereisten en PCI-DSS v4.0’s Requirement 10, is dit het specifieke bewijsmateriaal dat aan de controle voldoet. Wanneer een auditor vraagt om bewijs van monitoring en toegangscontroles op AI-agents, is het antwoord een export van het Ceros-dashboard die de volledige auditperiode bestrijkt, cryptografisch ondertekend, met gebruikersattributie en apparaatcontext bij elke invoer.

Beheerde MCP-implementatie: standaardisatie van de tools van Claude Code in de hele organisatie

Voor organisaties die de tools die beschikbaar zijn voor Claude Code willen standaardiseren in plaats van alleen niet-goedgekeurde tools te blokkeren, biedt Ceros beheerde MCP-implementatie vanuit de beheerdersconsole.

Beheerders kunnen goedgekeurde MCP-servers vanuit één enkele interface naar de Claude Code-instantie van elke ontwikkelaar pushen, zonder dat daarvoor enige ontwikkelaarsconfiguratie nodig is. De MCP-server verschijnt automatisch in de ontwikkelaaragent bij de volgende start.

In combinatie met de toelatingslijst voor MCP-servers ontstaat hierdoor een compleet bestuursmodel: beheerders bepalen wat vereist is, wat is toegestaan en wat wordt geblokkeerd. Ontwikkelaars werken binnen dat bereik zonder wrijving.

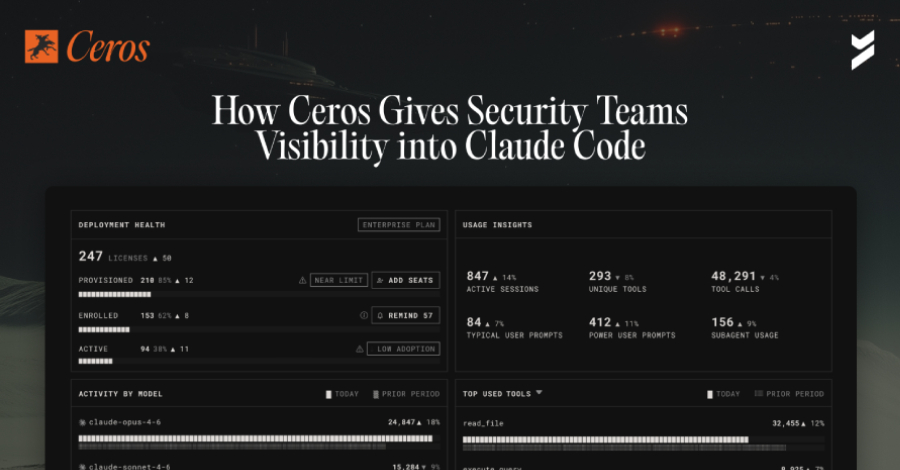

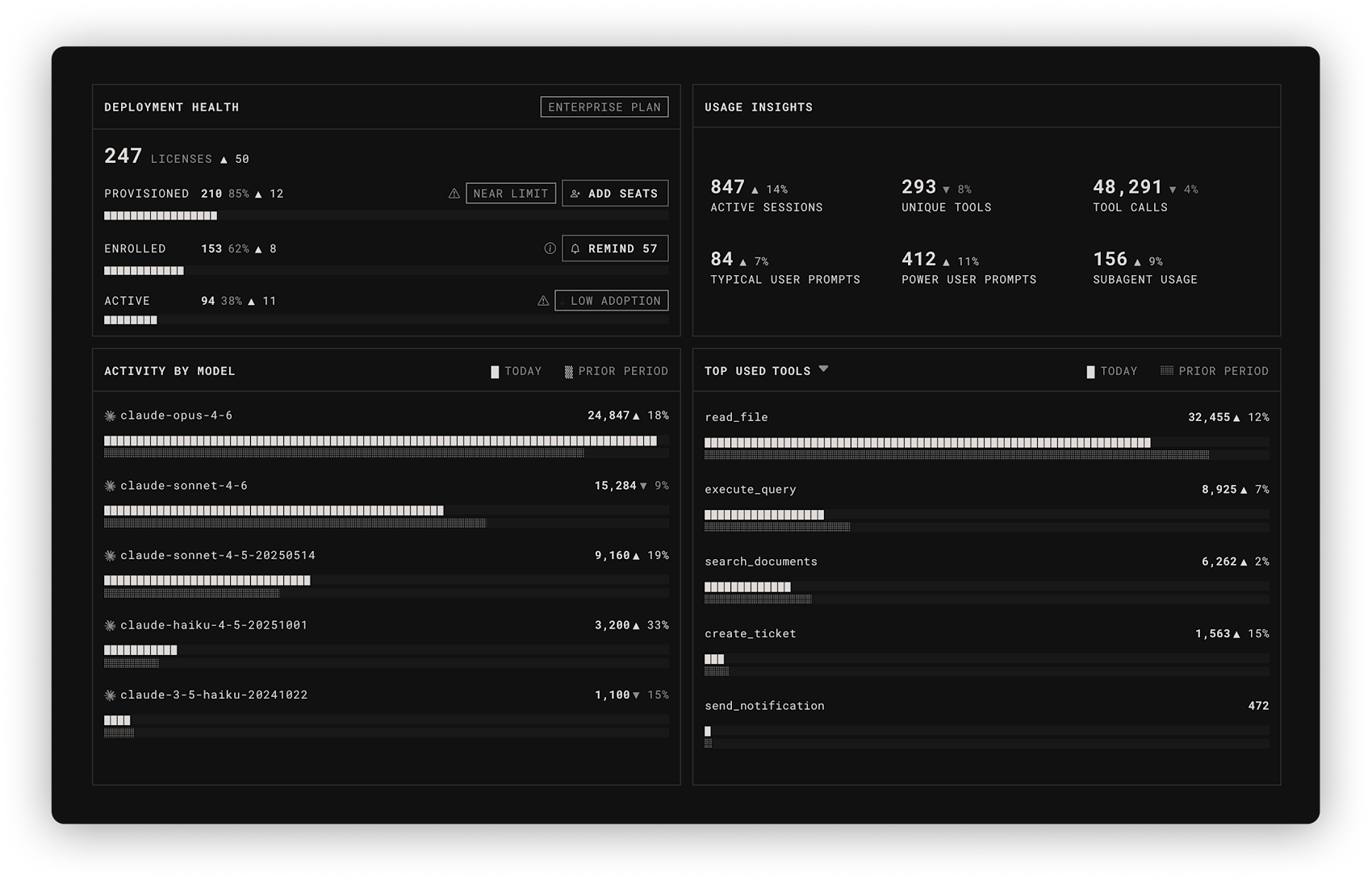

Het dashboard: agentische AI-risicohouding in de hele organisatie

Komt eraan Het dashboardéén enkel overzicht van de AI-risicopositie in uw gehele ingeschreven organisatie. Waar de weergaven op sessieniveau u vertellen wat een agent van een ontwikkelaar heeft gedaan, vertelt het Dashboard u wat er in het hele wagenpark gebeurt: hoeveel apparaten zijn ingericht, ingeschreven en actief met Claude Code, met automatische markering wanneer adoptiegaten aangeven dat agenten buiten het Ceros-inschrijvingspad en buiten uw controle draaien. Meld u aan om op de hoogte te worden gesteld wanneer The Dashboard wordt verzonden.

Conclusie

Het beveiligingslek dat Claude Code creëert, bevindt zich niet aan de rand van het netwerk. Het bevindt zich op de machine van de ontwikkelaar, waar de agent opereert voordat een bestaande beveiligingstool het kan zien. Ceros overbrugt die kloof door te wonen waar de agent woont, alles vast te leggen voordat deze wordt uitgevoerd en cryptografisch ondertekend bewijsmateriaal te produceren waarop beveiligings- en complianceteams kunnen reageren.

Voor beveiligingsteams waarvan de organisaties Claude Code hebben geïmplementeerd en zich beginnen af te vragen wat dat betekent voor hun audithouding en -controles, is zichtbaarheid het startpunt. Je kunt niet besturen wat je niet kunt zien, en tot nu toe was er geen instrument dat je kon laten zien wat Claude Code feitelijk aan het doen was.

Ceros is nu beschikbaar en aan de slag gaan is gratis. Beveiligingsteams kunnen een apparaat registreren en hun Claude Code-activiteit voor het eerst bekijken op beyondidentity.ai.

Ceros is gebouwd door Beyond Identity, dat voldoet aan SOC 2/FedRAMP en kan worden ingezet als cloud SaaS, zelf gehost of volledig on-premises.