Amazon Threat Intelligence waarschuwt voor een actieve Interlock-ransomwarecampagne die misbruik maakt van een onlangs onthulde kritieke beveiligingsfout in Cisco Secure Firewall Management Center (FMC)-software.

De kwetsbaarheid in kwestie is CVE-2026-20131 (CVSS-score: 10,0), een geval van onveilige deserialisatie van door de gebruiker aangeleverde Java-bytestroom, waardoor een niet-geverifieerde, externe aanvaller de authenticatie kan omzeilen en willekeurige Java-code als root op een getroffen apparaat kan uitvoeren.

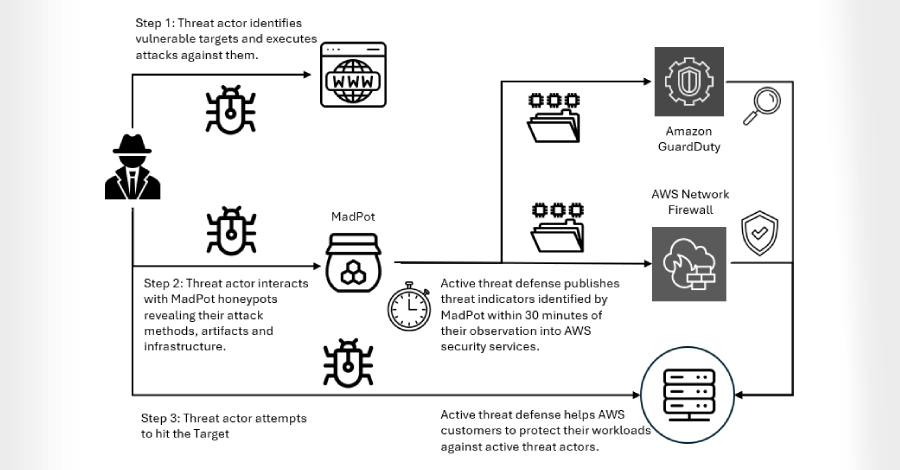

Volgens gegevens van het wereldwijde sensornetwerk MadPot van de technologiegigant zou het beveiligingslek sinds 26 januari 2026 als zero-day zijn uitgebuit, meer dan een maand voordat het door Cisco openbaar werd gemaakt.

“Dit was niet zomaar een exploit van kwetsbaarheden; Interlock had een zero-day in handen, waardoor ze een week voorsprong hadden om organisaties in gevaar te brengen voordat verdedigers zelfs maar wisten te kijken. Toen we deze ontdekking deden, deelden we onze bevindingen met Cisco om hun onderzoek te helpen ondersteunen en klanten te beschermen”, zegt CJ Moses, Chief Information Security Officer (CISO) van Amazon Integrated Security, in een rapport gedeeld met The Hacker News.

De ontdekking, zo zei Amazon, werd mogelijk gemaakt dankzij een operationele veiligheidsblunder van de kant van de bedreigingsacteur die de operationele toolkit van hun cybercriminaliteitsgroep blootlegde via een verkeerd geconfigureerde infrastructuurserver, die inzicht bood in de meerfasige aanvalsketen, op maat gemaakte trojans voor externe toegang, verkenningsscripts en ontwijkingstechnieken.

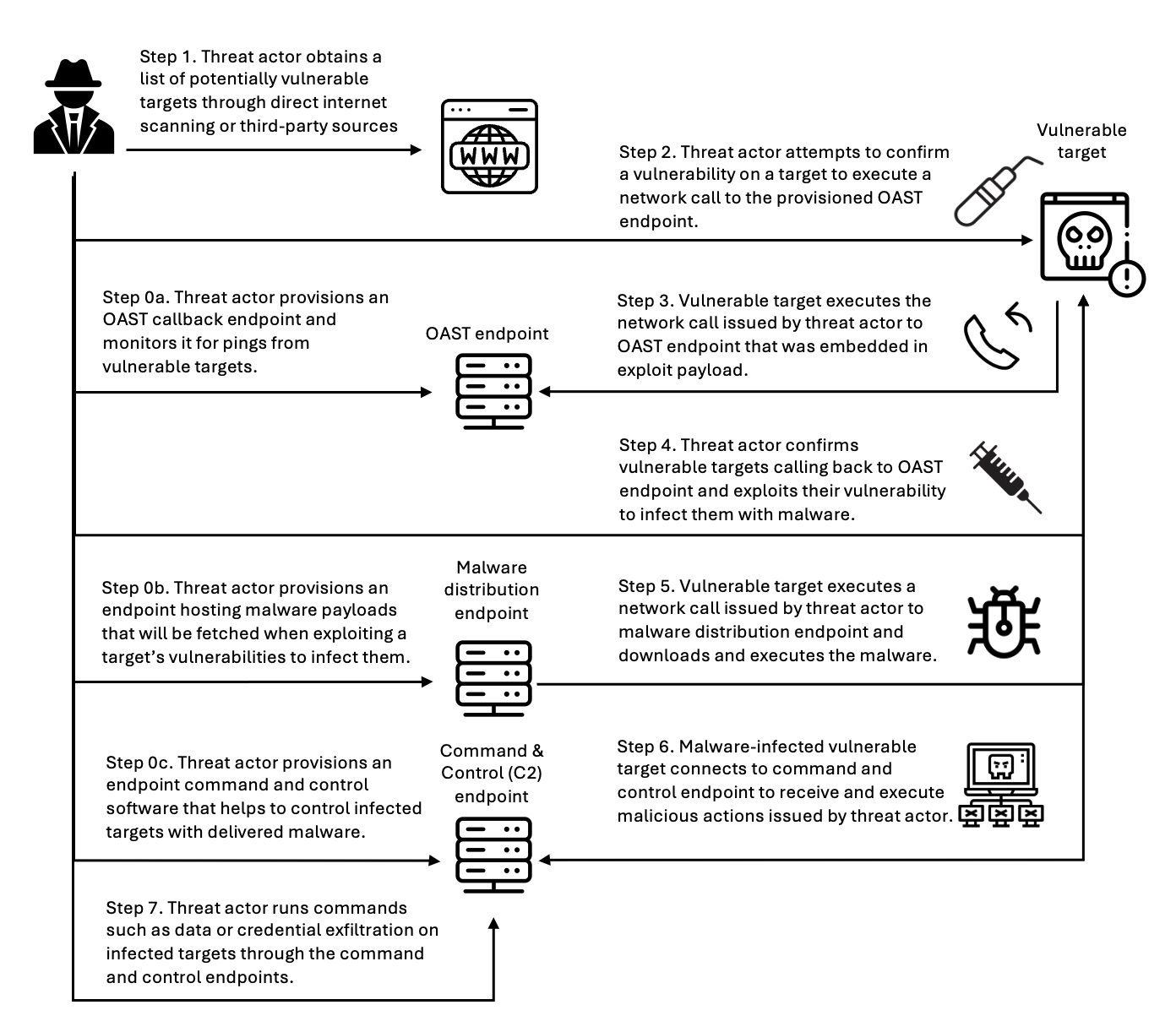

De aanvalsketen omvat het verzenden van vervaardigde HTTP-verzoeken naar een specifiek pad in de getroffen software met als doel willekeurige Java-code uit te voeren, waarna het gecompromitteerde systeem een HTTP PUT-verzoek naar een externe server verzendt om succesvolle exploitatie te bevestigen. Zodra deze stap is voltooid, worden de opdrachten verzonden om een ELF-binair bestand op te halen van een externe server, die andere tools host die aan Interlock zijn gekoppeld.

De lijst met geïdentificeerde hulpmiddelen is als volgt:

- Een PowerShell-verkenningsscript dat wordt gebruikt voor systematische inventarisatie van de Windows-omgeving, het verzamelen van details over het besturingssysteem en de hardware, actieve services, geïnstalleerde software, opslagconfiguratie, inventaris van virtuele Hyper-V-machines, overzichten van gebruikersbestanden in de mappen Desktop, Documenten en Downloads, browserartefacten van Chrome, Edge, Firefox, Internet Explorer en 360-browser, actieve netwerkverbindingen en RDP-authenticatiegebeurtenissen uit Windows-gebeurtenislogboeken.

- Aangepaste trojans voor externe toegang, geschreven in JavaScript en Java voor command-and-control, interactieve shell-toegang, willekeurige opdrachtuitvoering, bidirectionele bestandsoverdracht en SOCKS5-proxymogelijkheden. Het ondersteunt ook zelfupdate- en zelfverwijderingsmechanismen om het artefact te vervangen of te verwijderen zonder de machine opnieuw te hoeven infecteren en forensisch onderzoek uit te dagen.

- Een Bash-script voor het configureren van Linux-servers als HTTP reverse proxy’s om de ware oorsprong van de aanvaller te verdoezelen. Het script levert fail2ban, een open-source Linux-inbraakpreventietool, en compileert en brengt een HAProxy-instantie voort die luistert op poort 80 en al het inkomende HTTP-verkeer doorstuurt naar een hardgecodeerd doel-IP-adres. Bovendien voert het infrastructuurwasscript elke vijf minuten een routine voor het wissen van logboeken uit als een cron-taak om de inhoud van *.log-bestanden agressief te verwijderen en op te schonen en de shell-geschiedenis te onderdrukken door de HISTFILE-variabele uit te schakelen.

- Een geheugenresidente webshell voor het inspecteren van inkomende verzoeken op speciaal vervaardigde parameters die gecodeerde opdrachtpayloads bevatten, die vervolgens worden gedecodeerd en uitgevoerd.

- Een lichtgewicht netwerkbaken voor het bellen naar door de aanvaller bestuurde infrastructuur die waarschijnlijk succesvolle code-uitvoering zal valideren of de bereikbaarheid van netwerkpoorten na initiële exploitatie zal bevestigen.

- ConnectWise ScreenConnect voor blijvende toegang op afstand en om als alternatief pad te dienen als andere steunpunten worden gedetecteerd en verwijderd.

- Volatility Framework, een open-source forensisch geheugenframework

De links naar Interlock komen voort uit ‘convergente’ technische en operationele indicatoren, waaronder de ingebedde losgeldbrief en het TOR-onderhandelingsportaal. Er zijn aanwijzingen dat de dreigingsactor waarschijnlijk operationeel is tijdens de UTC+3-tijdzone.

In het licht van actief misbruik van de kwetsbaarheid wordt gebruikers geadviseerd zo snel mogelijk patches toe te passen, beveiligingsbeoordelingen uit te voeren om potentiële inbreuken te identificeren, ScreenConnect-implementaties te beoordelen op ongeautoriseerde installaties en diepgaande verdedigingsstrategieën te implementeren.

“Het echte verhaal hier gaat niet alleen over één kwetsbaarheid of één ransomwaregroep, het gaat over de fundamentele uitdaging die zero-day exploits met zich meebrengen voor elk beveiligingsmodel”, aldus Moses. “Als aanvallers kwetsbaarheden misbruiken voordat er patches zijn, kunnen zelfs de meest ijverige patchprogramma’s je in dat kritieke venster niet beschermen.”

“Dit is precies waarom diepgaande verdediging essentieel is: gelaagde beveiligingscontroles bieden bescherming wanneer een enkele controle faalt of nog niet is geïmplementeerd. Snelle patching blijft van fundamenteel belang bij het beheer van kwetsbaarheden, maar diepgaande verdediging helpt organisaties niet weerloos te zijn in de periode tussen exploit en patch.”

De onthulling komt op het moment dat Google onthulde dat ransomware-actoren hun tactieken veranderen als reactie op de dalende betalingspercentages, waarbij ze zich richten op kwetsbaarheden in gewone VPN’s en firewalls voor initiële toegang en minder leunen op externe tools en meer op ingebouwde Windows-mogelijkheden.

Er is ook vastgesteld dat meerdere bedreigingsclusters, zowel ransomware-exploitanten zelf als initiële toegangsmakelaars, malvertising- en/of zoekmachineoptimalisatietactieken (SEO) gebruiken om malware-payloads te verspreiden voor initiële toegang. Andere vaak waargenomen technieken zijn onder meer het gebruik van gecompromitteerde inloggegevens, achterdeurtjes of legitieme externe desktopsoftware om voet aan de grond te krijgen, evenals het vertrouwen op ingebouwde en reeds geïnstalleerde tools voor verkenning, escalatie van bevoegdheden en zijdelingse verplaatsing.

“Hoewel we verwachten dat ransomware wereldwijd een van de meest dominante bedreigingen zal blijven, kan de winstdaling ertoe leiden dat sommige bedreigingsactoren andere methoden voor het genereren van inkomsten gaan zoeken”, aldus Google. “Dit zou zich kunnen manifesteren in de vorm van meer afpersingsoperaties voor gegevensdiefstal, het gebruik van agressievere afpersingstactieken of het opportunistisch gebruiken van toegang tot slachtofferomgevingen voor secundaire mechanismen voor het genereren van inkomsten, zoals het gebruik van een gecompromitteerde infrastructuur om phishing-berichten te verzenden.”