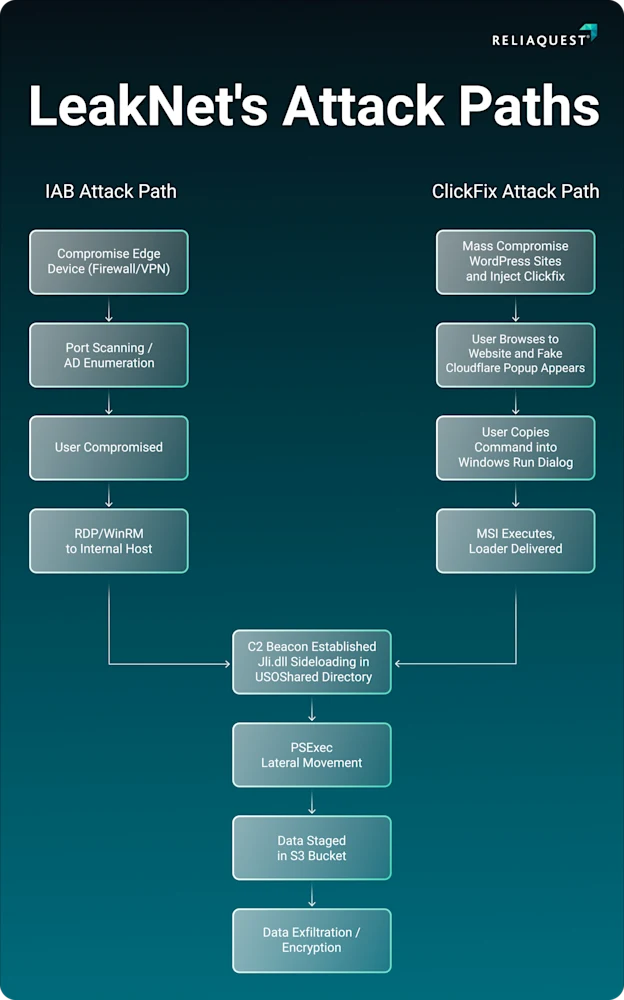

De ransomware-operatie bekend als LekNet heeft de social engineering-tactiek ClickFix, die via gecompromitteerde websites wordt geleverd, als initiële toegangsmethode overgenomen.

Het gebruik van ClickFix, waarbij gebruikers worden misleid om handmatig kwaadaardige opdrachten uit te voeren om niet-bestaande fouten aan te pakken, wijkt af van het vertrouwen op traditionele methoden voor het verkrijgen van initiële toegang, zoals via gestolen inloggegevens verkregen van initial access brokers (IAB’s), aldus ReliaQuest in een vandaag gepubliceerd technisch rapport.

Het tweede belangrijke aspect van deze aanvallen is het gebruik van een gefaseerde command-and-control (C2)-lader die is gebouwd op de Deno JavaScript-runtime om kwaadaardige payloads rechtstreeks in het geheugen uit te voeren.

“De belangrijkste conclusie hier is dat beide toegangspaden elke keer naar dezelfde herhaalbare post-exploitatiereeks leiden”, aldus het cyberbeveiligingsbedrijf. “Dat geeft verdedigers iets concreets om mee te werken: bekend gedrag dat je in elke fase kunt detecteren en verstoren, ruim vóór de implementatie van ransomware, ongeacht hoe LeakNet binnenkwam.”

LeakNet verscheen voor het eerst in november 2024 en omschreef zichzelf als een ‘digitale waakhond’ en omschreef zijn activiteiten als gericht op internetvrijheid en transparantie. Volgens door Dragos verzamelde gegevens heeft de groep zich ook op industriële entiteiten gericht.

Het gebruik van ClickFix om slachtoffers te hacken biedt verschillende voordelen, waarvan de belangrijkste zijn dat het de afhankelijkheid van externe leveranciers vermindert, de acquisitiekosten per slachtoffer verlaagt en het operationele knelpunt wegneemt dat gepaard gaat met wachten tot waardevolle accounts op de markt komen.

Bij deze aanvallen worden de legitieme maar gecompromitteerde sites gebruikt om valse CAPTCHA-verificatiecontroles uit te voeren die gebruikers instrueren een opdracht “msiexec.exe” te kopiëren en in het Windows Run-dialoogvenster te plakken. De aanvallen beperken zich niet tot een specifieke branche, maar werpen in plaats daarvan een breed net uit om zoveel mogelijk slachtoffers te infecteren.

De ontwikkeling komt naarmate meer bedreigingsactoren het ClickFix-playbook adopteren, omdat het vertrouwde, alledaagse workflows misbruikt om gebruikers te verleiden frauduleuze opdrachten uit te voeren via legitieme Windows-tools op een manier die routinematig en veilig aanvoelt.

“De adoptie van ClickFix door LeakNet markeert zowel de eerste gedocumenteerde uitbreiding van de initiële toegangsmogelijkheden van de groep als een betekenisvolle strategische verschuiving”, aldus ReliaQuest.

“Door afstand te nemen van IAB’s verwijdert LeakNet een afhankelijkheid die op natuurlijke wijze beperkte hoe snel en breed het kon opereren. En omdat ClickFix wordt geleverd via legitieme (maar gecompromitteerde) websites, presenteert het niet dezelfde duidelijke signalen op de netwerklaag als de infrastructuur die eigendom is van de aanvaller.”

Naast het gebruik van ClickFix om de aanvalsketen te initiëren, wordt aangenomen dat LeakNet een op Deno gebaseerde lader gebruikt om Base64-gecodeerde JavaScript rechtstreeks in het geheugen uit te voeren om zo het bewijs op de schijf te minimaliseren en detectie te omzeilen. De payload is ontworpen om vingerafdrukken te maken van het gecompromitteerde systeem, contact op te nemen met een externe server om malware in de volgende fase op te halen en een polling-lus binnen te gaan die herhaaldelijk aanvullende code ophaalt en uitvoert via Deno.

Daarnaast zei ReliaQuest dat het ook een inbraakpoging had waargenomen waarbij cybercriminelen op Microsoft Teams gebaseerde phishing gebruikten om een gebruiker sociaal te manipuleren om een payload-keten te lanceren die eindigde in een vergelijkbare op Deno gebaseerde lader. Hoewel de activiteit niet wordt toegeschreven, duidt het gebruik van de BYOR-benadering (Bring Your Own Runtime) op een verbreding van de initiële toegangsvectoren van LeakNet, of wijst erop dat andere bedreigingsactoren de techniek hebben overgenomen.

De post-compromisactiviteit van LeakNet volgt een consistente methodologie: het begint met het gebruik van DLL-side-loading om een kwaadaardige DLL te lanceren die via de lader wordt afgeleverd, gevolgd door zijdelingse verplaatsing met behulp van PsExec, data-exfiltratie en encryptie.

“LeakNet voert cmd.exe /c klist uit, een ingebouwd Windows-commando dat actieve authenticatiereferenties op het gecompromitteerde systeem weergeeft. Dit vertelt de aanvaller welke accounts en services al bereikbaar zijn zonder de noodzaak om nieuwe inloggegevens aan te vragen, zodat ze sneller en bewuster kunnen handelen”, aldus ReliaQuest.

“Voor staging en exfiltratie gebruikt LeakNet S3-buckets, waarbij gebruik wordt gemaakt van de verschijningsvorm van normaal cloudverkeer om de detectievoetafdruk te verkleinen.”

De ontwikkeling komt op het moment dat Google onthulde dat Qilin (ook bekend als Agenda), Akira (ook bekend als RedBike), Cl0p, Play, SafePay, INC Ransom, Lynx, RansomHub, DragonForce (ook bekend als FireFlame en FuryStorm) en Sinobi naar voren kwamen als de top 10 van ransomware-merken met de meeste slachtoffers op hun dataleksites.

“Bij een derde van de incidenten werd de initiële toegangsvector bevestigd of vermoed dat er kwetsbaarheden werden misbruikt, meestal in veelvoorkomende VPN’s en firewalls”, aldus Google Threat Intelligence Group (GTIG). Hierbij bleek dat 77% van de geanalyseerde ransomware-inbraken vermoedelijke gegevensdiefstal omvatte, een stijging ten opzichte van 57% in 2024.

“Ondanks de aanhoudende onrust veroorzaakt door conflicten en ontwrichting tussen actoren, blijven ransomware-actoren zeer gemotiveerd en het afpersing-ecosysteem toont voortdurende veerkracht. Verschillende indicatoren suggereren dat de algehele winstgevendheid van deze operaties echter afneemt, en in ieder geval sommige bedreigingsactoren verleggen hun targeting-calculus weg van grote bedrijven om zich in plaats daarvan te concentreren op aanvallen met een groter volume tegen kleinere organisaties.”