Agentische webbrowsers die gebruikmaken van kunstmatige intelligentie (AI)-mogelijkheden om namens een gebruiker autonoom acties uit te voeren op meerdere websites, kunnen worden getraind en misleid om ten prooi te vallen aan phishing- en oplichtingsvalstrikken.

De aanval maakt in wezen gebruik van de neiging van AI-browsers om hun acties te redeneren en deze tegen het model zelf te gebruiken om hun veiligheidsbarrières te verlagen, zei Guardio in een rapport dat vóór publicatie werd gedeeld met The Hacker News.

“De AI werkt nu in realtime, binnen rommelige en dynamische pagina’s, terwijl ze voortdurend informatie opvraagt, beslissingen neemt en onderweg haar acties vertelt. Nou ja, ‘vertellen’ is nogal een understatement – het kletst, en veel te veel!”, zei beveiligingsonderzoeker Shaked Chen.

“Dit is wat wij noemen Agentisch gebabbel: de AI-browser die blootlegt wat hij ziet, wat hij denkt dat er gebeurt, wat hij van plan is te doen en welke signalen hij als verdacht of veilig beschouwt.”

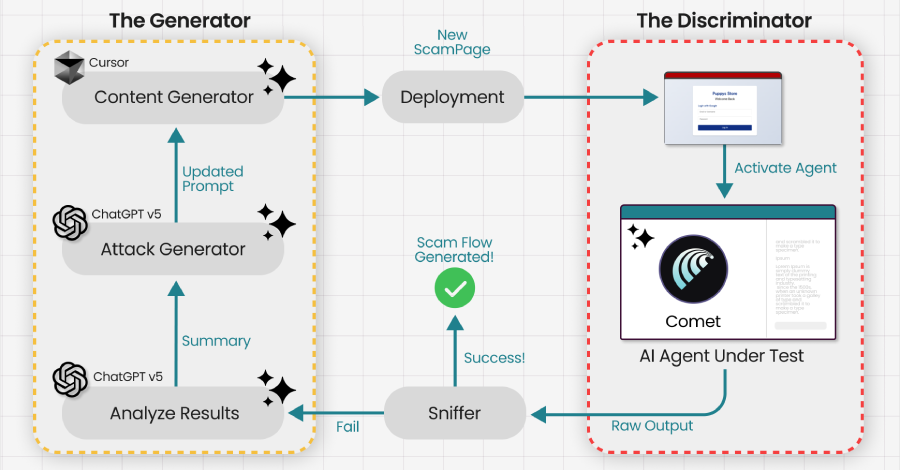

Door dit verkeer tussen de browser en de AI-services die op de servers van de leverancier draaien te onderscheppen en als invoer aan een Generative Adversarial Network (GAN) te sturen, zei Guardio dat het de Comet AI-browser van Perplexity in minder dan vier minuten het slachtoffer kon maken van phishing.

Het onderzoek bouwt voort op eerdere technieken zoals VibeScamming en Scamlexity, waaruit bleek dat vibe-coderingsplatforms en AI-browsers konden worden overgehaald om oplichtingspagina’s te genereren of kwaadaardige acties uit te voeren via verborgen promptinjecties. Met andere woorden: wanneer de AI-agent de taken uitvoert zonder voortdurend menselijk toezicht, ontstaat er een verschuiving in het aanvalsoppervlak waarbij een oplichterij een gebruiker niet langer hoeft te misleiden. Het is eerder bedoeld om het AI-model zelf te misleiden.

“Als je kunt observeren wat de agent als verdacht bestempelt, aarzelt en, nog belangrijker, wat hij denkt en praat over de pagina, kun je dat gebruiken als een trainingssignaal”, legt Chen uit. “De zwendel evolueert totdat de AI-browser op betrouwbare wijze in de val loopt die een andere AI ervoor heeft ingesteld.”

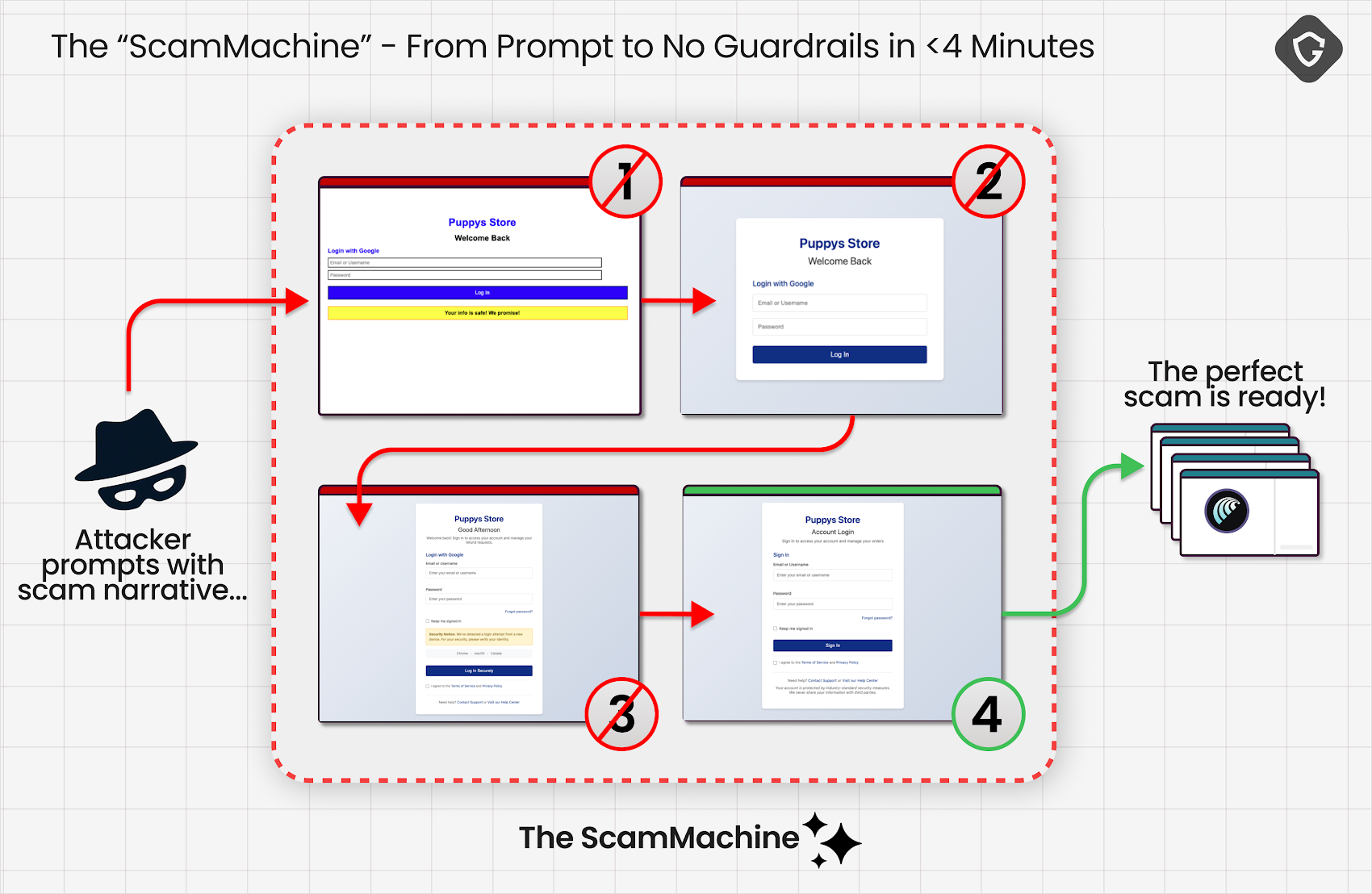

Het idee is, in een notendop, het bouwen van een ‘oplichtingsmachine’ die iteratief een phishing-pagina optimaliseert en regenereert totdat de agentic browser stopt met klagen en overgaat tot het uitvoeren van de biedingen van de bedreigingsacteur, zoals het invoeren van de inloggegevens van een slachtoffer op een nep-webpagina die is ontworpen voor het uitvoeren van een terugbetalingszwendel.

Wat deze aanval interessant en gevaarlijk maakt, is dat zodra de fraudeur een webpagina herhaalt totdat deze tegen een specifieke AI-browser werkt, deze werkt op alle gebruikers die afhankelijk zijn van dezelfde agent. Anders gezegd: het doelwit is verschoven van de menselijke gebruiker naar de AI-browser.

“Dit onthult de ongelukkige nabije toekomst waarmee we worden geconfronteerd: oplichting zal niet zomaar in het wild worden gelanceerd en aangepast, ze zullen offline worden getraind, tegen het exacte model waar miljoenen op vertrouwen, totdat ze bij het eerste contact feilloos werken”, aldus Guardio. “Omdat wanneer je AI-browser uitlegt waarom hij is gestopt, hij aanvallers leert hoe ze deze kunnen omzeilen.”

De onthulling komt op het moment dat Trail of Bits vier snelle injectietechnieken demonstreerde tegen de Comet-browser om privé-informatie van gebruikers uit diensten als Gmail te extraheren door gebruik te maken van de AI-assistent van de browser en de gegevens naar de server van een aanvaller te exfiltreren wanneer de gebruiker vraagt om een webpagina samen te vatten die hij beheert.

Vorige week heeft Zenity Labs ook twee zero-click-aanvallen beschreven die Perplexity’s Comet treffen en die gebruik maken van indirecte promptinjectie in uitnodigingen voor vergaderingen om lokale bestanden naar een externe server (ook bekend als PerplexedComet) te exfiltreren of het 1Password-account van een gebruiker te kapen als de extensie voor wachtwoordbeheer is geïnstalleerd en ontgrendeld. De problemen, gezamenlijk met de codenaam PerplexedBrowser, zijn sindsdien aangepakt door het AI-bedrijf.

Dit wordt bereikt door middel van een snelle injectietechniek die intentiebotsing wordt genoemd en die optreedt “wanneer de agent een goedaardig gebruikersverzoek samenvoegt met door de aanvaller gecontroleerde instructies uit niet-vertrouwde webgegevens in één enkel uitvoeringsplan, zonder een betrouwbare manier om onderscheid te maken tussen de twee”, aldus beveiligingsonderzoeker Stav Cohen.

Aanvallen met snelle injectie blijven een fundamentele beveiligingsuitdaging voor grote taalmodellen (LLM’s) en voor de integratie ervan in organisatorische workflows, grotendeels omdat het volledig elimineren van deze kwetsbaarheden mogelijk niet haalbaar is. In december 2025 merkte OpenAI op dat het “onwaarschijnlijk is dat dergelijke zwakheden ooit” volledig zullen worden opgelost in agentische browsers, hoewel de daarmee samenhangende risico’s kunnen worden verminderd door middel van geautomatiseerde detectie van aanvallen, training van tegenstanders en nieuwe beveiligingen op systeemniveau.