Cybersecurity-onderzoekers hebben details onthuld van twee inmiddels gepatchte beveiligingsfouten in het n8n-workflowautomatiseringsplatform, waaronder twee kritieke bugs die zouden kunnen resulteren in het uitvoeren van willekeurige opdrachten.

De kwetsbaarheden worden hieronder vermeld:

- CVE-2026-27577 (CVSS-score: 9,4) – Expressie-sandbox-ontsnapping leidt tot uitvoering van externe code (RCE)

- CVE-2026-27493 (CVSS-score: 9,5) – Niet-geverifieerde expressie-evaluatie via n8n’s Form-knooppunten

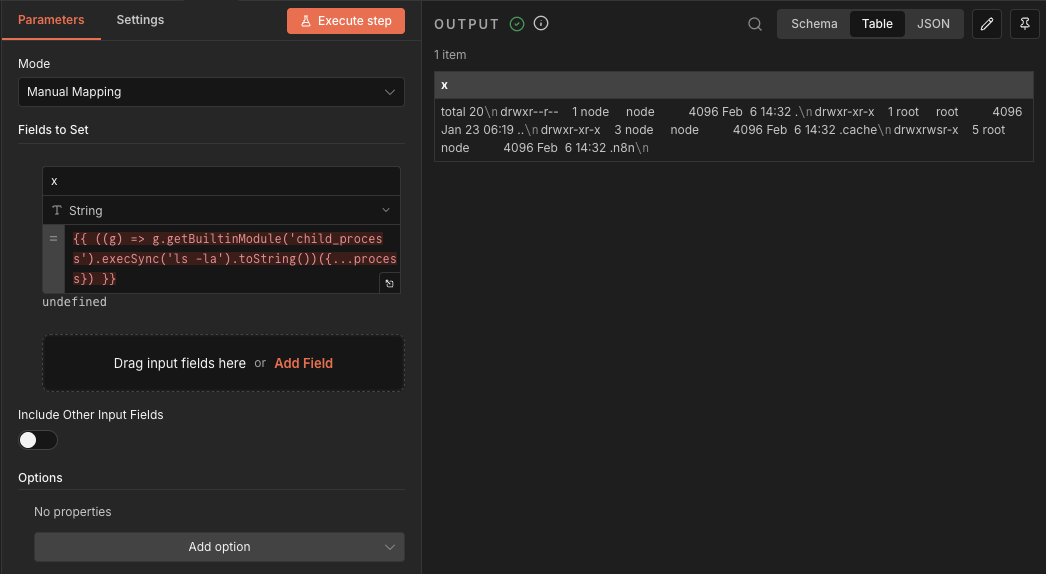

“CVE-2026-27577 is een sandbox-ontsnapping in de expressiecompiler: een ontbrekend geval in de AST-rewriter laat het proces onveranderd doorglippen, waardoor elke geauthenticeerde expressie volledige RCE krijgt”, zei Pillar Security-onderzoeker Eilon Cohen, die de problemen ontdekte en rapporteerde, in een rapport gedeeld met The Hacker News.

Het cyberbeveiligingsbedrijf beschreef CVE-2026-27493 als een “dubbele evaluatiebug” in de Form-nodes van n8n die zou kunnen worden misbruikt voor expressie-injectie door te profiteren van het feit dat de formulier-endpoints openbaar zijn van opzet en geen authenticatie of een n8n-account vereisen.

Het enige dat nodig is voor een succesvolle exploitatie is het gebruik van een openbaar “Contact”-formulier om willekeurige shell-opdrachten uit te voeren door eenvoudigweg een payload op te geven als invoer in het veld Naam.

In een advies dat eind vorige maand werd uitgebracht, zei n8n dat CVE-2026-27577 kan worden bewapend door een geverifieerde gebruiker met toestemming om workflows te maken of te wijzigen om onbedoelde uitvoering van systeemopdrachten op de host waarop n8n draait te activeren via vervaardigde expressies in workflowparameters.

N8n merkte ook op dat CVE-2026-27493, wanneer gekoppeld aan een expressie-sandbox-escape zoals CVE-2026-27577, “zou kunnen escaleren naar uitvoering van externe code op de n8n-host.” Beide kwetsbaarheden zijn van invloed op de zelfgehoste en cloud-implementaties van n8n –

- < 1.123.22, >= 2.0.0 < 2.9.3 en >= 2.10.0 < 2.10.1 - Opgelost in versies 2.10.1, 2.9.3 en 1.123.22

Als het onmiddellijk patchen van CVE-2026-27577 geen optie is, wordt gebruikers geadviseerd om de machtigingen voor het maken en bewerken van workflows te beperken tot volledig vertrouwde gebruikers en om n8n te implementeren in een beveiligde omgeving met beperkte besturingssysteemrechten en netwerktoegang.

Wat CVE-2026-27493 betreft, beveelt n8n de volgende oplossingen aan:

- Controleer het gebruik van formulierknooppunten handmatig op de bovengenoemde randvoorwaarden.

- Schakel het Form-knooppunt uit door n8n-nodes-base.form toe te voegen aan de NODES_EXCLUDE-omgevingsvariabele.

- Schakel het Form Trigger-knooppunt uit door n8n-nodes-base.formTrigger toe te voegen aan de NODES_EXCLUDE-omgevingsvariabele.

“Deze oplossingen kunnen het risico niet volledig verhelpen en mogen alleen worden gebruikt als mitigatiemaatregelen op de korte termijn”, waarschuwden de beheerders.

Pillar Security zei dat een aanvaller deze fouten zou kunnen misbruiken om de omgevingsvariabele N8N_ENCRYPTION_KEY te lezen en deze te gebruiken om alle in de database van n8n opgeslagen inloggegevens te decoderen, inclusief AWS-sleutels, databasewachtwoorden, OAuth-tokens en API-sleutels.

N8n-versies 2.10.1, 2.9.3 en 1.123.22 lossen ook nog twee kritieke kwetsbaarheden op die ook kunnen worden misbruikt om willekeurige code-uitvoering te bewerkstelligen:

- CVE-2026-27495 (CVSS-score: 9,4) – Een geverifieerde gebruiker met toestemming om workflows te maken of te wijzigen, kan een kwetsbaarheid voor code-injectie in de JavaScript Task Runner-sandbox misbruiken om willekeurige code buiten de sandbox-grens uit te voeren.

- CVE-2026-27497 (CVSS-score: 9,4) – Een geverifieerde gebruiker met toestemming om workflows te maken of te wijzigen, kan de SQL-querymodus van het Merge-knooppunt gebruiken om willekeurige code uit te voeren en willekeurige bestanden op de n8n-server te schrijven.

Naast het beperken van het maken van werkstromen en het bewerken van machtigingen voor vertrouwde gebruikers, heeft n8n voor elke fout de onderstaande oplossingen geschetst:

- CVE-2026-27495 – Gebruik de externe runner-modus (N8N_RUNNERS_MODE=external) om de explosieradius te beperken.

- CVE-2026-27497 – Schakel het samenvoegknooppunt uit door n8n-nodes-base.merge toe te voegen aan de omgevingsvariabele NODES_EXCLUDE.

Hoewel n8n geen melding maakt van het misbruik van deze kwetsbaarheden in het wild, wordt gebruikers geadviseerd hun installaties up-to-date te houden voor optimale bescherming.