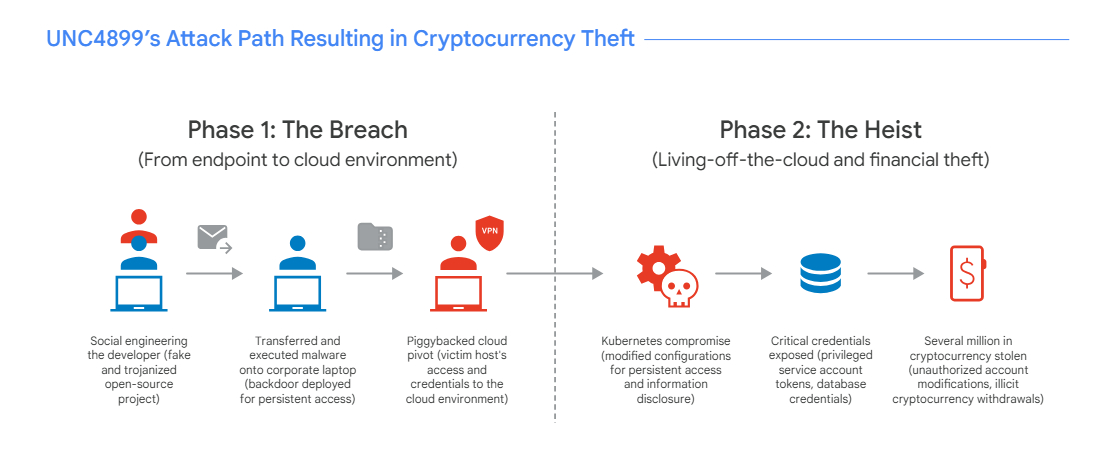

De Noord-Koreaanse dreigingsacteur bekend als UNC4899 wordt ervan verdacht achter een geavanceerde cloud-compromiscampagne te zitten die zich in 2025 richt op een cryptocurrency-organisatie om miljoenen dollars aan cryptocurrency te stelen.

De activiteit wordt met matig vertrouwen toegeschreven aan de door de staat gesponsorde tegenstander, die ook wordt gevolgd onder de cryptoniemen Jade Sleet, PUKCHONG, Slow Pisces en TraderTraitor.

“Dit incident valt op door de combinatie van social engineering, exploitatie van peer-to-peer data (P2P)-overdrachtsmechanismen van persoonlijke naar bedrijfsapparaten, workflows en de uiteindelijke overstap naar de cloud om ‘living-off-the-cloud’-technieken (LOTC) toe te passen”, aldus de technologiegigant in zijn H1 2026 Cloud Threat Horizons Report, gedeeld met The Hacker News.

Bij het verkrijgen van toegang tot de cloudomgeving zouden de aanvallers legitieme DevOps-workflows hebben misbruikt om inloggegevens te verzamelen, uit de grenzen van containers te breken en met Cloud SQL-databases te knoeien om de diefstal van cryptocurrency te vergemakkelijken.

De aanvalsketen vertegenwoordigt volgens Google Cloud een voortzetting van wat begon met het compromitteren van het persoonlijke apparaat van een ontwikkelaar op zijn bedrijfswerkstation, voordat hij naar de cloud sprong om ongeoorloofde wijzigingen aan te brengen in de financiële logica.

Het begon allemaal met de bedreigingsactoren die social engineering-trucs gebruikten om de ontwikkelaar te misleiden zodat hij een archiefbestand downloadde als onderdeel van een zogenaamde open-source projectsamenwerking. De ontwikkelaar heeft vervolgens hetzelfde bestand via AirDrop naar het bedrijfsapparaat overgebracht.

“Met behulp van hun AI-ondersteunde Integrated Development Environment (IDE) heeft het slachtoffer vervolgens interactie gehad met de inhoud van het archief en uiteindelijk de ingebedde kwaadaardige Python-code uitgevoerd, die een binair bestand voortbracht en uitvoerde dat zich voordeed als de Kubernetes-opdrachtregeltool”, aldus Google.

Het binaire bestand nam vervolgens contact op met een door de aanvaller gecontroleerd domein en fungeerde als een achterdeur naar de bedrijfsmachine van het slachtoffer, waardoor de aanvallers een manier kregen om naar de Google Cloud-omgeving te gaan door waarschijnlijk geauthenticeerde sessies en beschikbare inloggegevens te gebruiken. Na deze stap volgde een eerste verkenningsfase gericht op het verzamelen van informatie over diverse diensten en projecten.

De aanval ging naar de volgende fase met de ontdekking van een bastionhost, waarbij de tegenstander zijn multi-factor authenticatie (MFA) beleidskenmerk aanpaste om er toegang toe te krijgen en extra verkenningen uit te voeren, inclusief het navigeren naar specifieke pods binnen de Kubernetes-omgeving.

Vervolgens heeft UNC4899 een living-off-the-cloud (LotC)-aanpak aangenomen om persistentiemechanismen te configureren door de implementatieconfiguraties van Kubernetes te wijzigen, zodat een bash-opdracht automatisch wordt uitgevoerd wanneer er nieuwe pods worden gemaakt. De opdracht downloadde op zijn beurt een achterdeur.

Enkele van de andere stappen die door de bedreigingsacteur worden uitgevoerd, worden hieronder vermeld:

- Kubernetes-bronnen die waren gekoppeld aan de CI/CD-platformoplossing van het slachtoffer, werden aangepast om opdrachten te injecteren waarmee de serviceaccounttokens in de logboeken werden weergegeven.

- De aanvaller verkreeg een token voor een CI/CD-serviceaccount met hoge bevoegdheden, waardoor hij zijn bevoegdheden kon escaleren en zijwaartse bewegingen kon uitvoeren, waarbij hij zich specifiek richtte op een pod die het netwerkbeleid en de taakverdeling afhandelde.

- Het gestolen serviceaccounttoken werd gebruikt om te authenticeren bij de gevoelige infrastructuurpod die in de geprivilegieerde modus draaide, uit de container te ontsnappen en een achterdeur in te zetten voor permanente toegang.

- Er werd nog een verkenningsronde uitgevoerd door de bedreigingsacteur voordat hij zijn aandacht verlegde naar een werklast die verantwoordelijk was voor het beheer van klantinformatie, zoals gebruikersidentiteiten, accountbeveiliging en cryptocurrency-portemonnee-informatie.

- De aanvaller gebruikte het om statische databasereferenties te extraheren die onveilig waren opgeslagen in de omgevingsvariabelen van de pod.

- De inloggegevens werden vervolgens misbruikt om via Cloud SQL Auth Proxy toegang te krijgen tot de productiedatabase en SQL-opdrachten uit te voeren om wijzigingen in het gebruikersaccount aan te brengen. Dit omvatte het opnieuw instellen van wachtwoorden en MFA-seed-updates voor verschillende hoogwaardige accounts.

- De aanval culmineerde in het gebruik van de gecompromitteerde accounts om met succes enkele miljoenen dollars aan digitale activa op te nemen.

Het incident “benadrukt de kritieke risico’s die worden veroorzaakt door de persoonlijke-naar-bedrijfs P2P-gegevensoverdrachtmethoden en andere databruggen, geprivilegieerde containermodi en de onbeveiligde omgang met geheimen in een cloudomgeving”, aldus Google. “Organisaties moeten een diepgaande verdedigingsstrategie hanteren die de identiteit rigoureus valideert, de gegevensoverdracht op eindpunten beperkt en strikte isolatie binnen cloudruntime-omgevingen afdwingt om de explosieradius van een inbraakgebeurtenis te beperken.”

Om de dreiging tegen te gaan, wordt organisaties geadviseerd om contextbewuste toegang en phishing-resistente MFA te implementeren, ervoor te zorgen dat alleen vertrouwde images worden ingezet, gecompromitteerde knooppunten te isoleren van het tot stand brengen van connectiviteit met externe hosts, te monitoren op onverwachte containerprocessen, robuust geheimenbeheer toe te passen, beleid af te dwingen om peer-to-peer bestandsdeling uit te schakelen of te beperken met behulp van AirDrop of Bluetooth en het koppelen van onbeheerde externe media op zakelijke apparaten.