De aan Pakistan verbonden dreigingsacteur, bekend als Transparante stam is de nieuwste hackgroep geworden die door kunstmatige intelligentie (AI) aangedreven coderingstools omarmt om doelen te treffen met verschillende implantaten.

De activiteit is bedoeld om een ”middelmatige massa implantaten met een hoog volume” te produceren die zijn ontwikkeld met behulp van minder bekende programmeertalen zoals Nim, Zig en Crystal en vertrouwen op vertrouwde diensten zoals Slack, Discord, Supabase en Google Spreadsheets om onder de radar te blijven, volgens nieuwe bevindingen van Bitdefender.

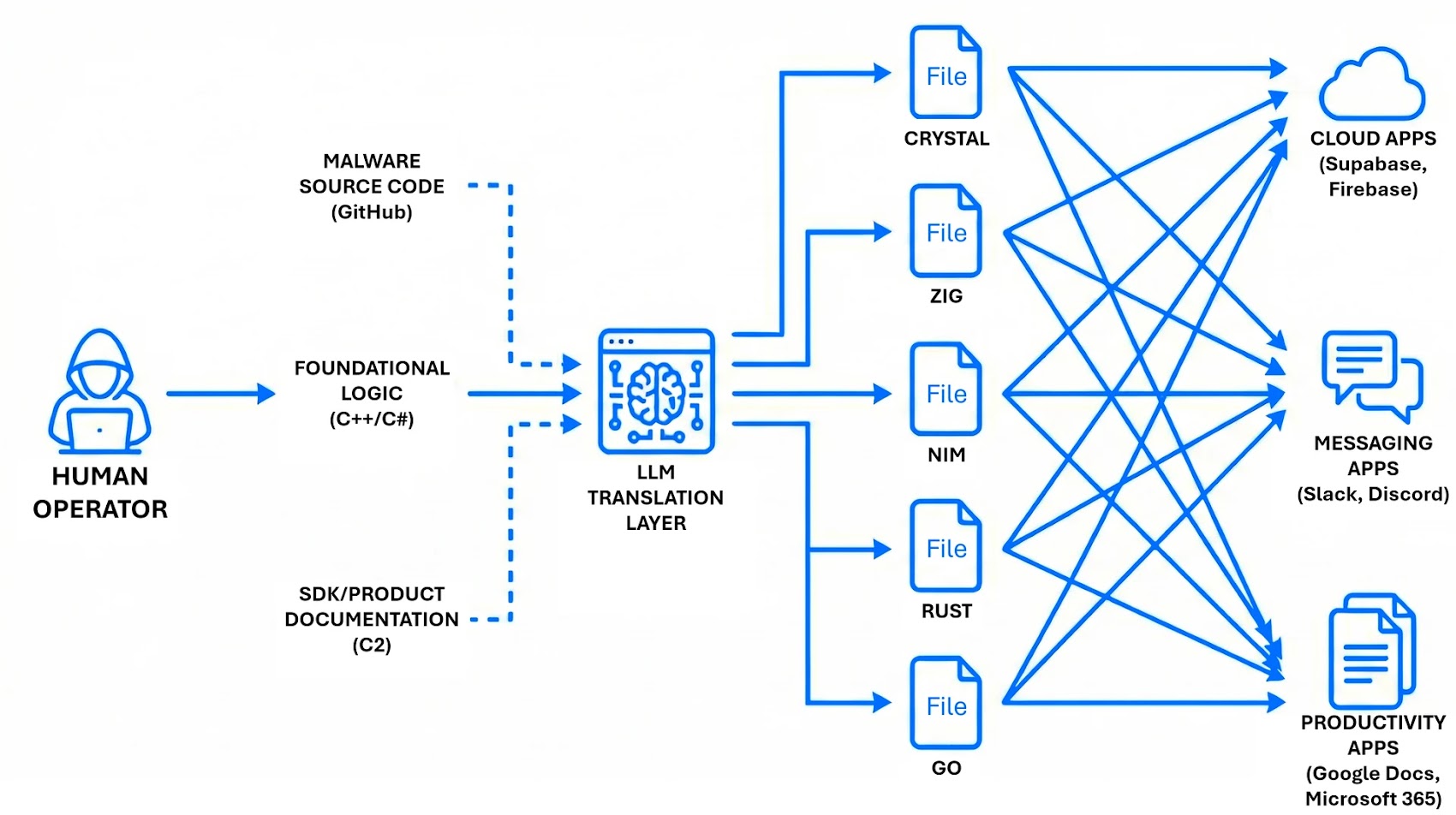

“In plaats van een doorbraak in technische verfijning zien we een transitie naar door AI ondersteunde malware-industrialisatie die de actor in staat stelt doelomgevingen te overspoelen met wegwerpbare, meertalige binaire bestanden”, zeiden beveiligingsonderzoekers Radu Tudorica, Adrian Schipor, Victor Vrabie, Marius Baciu en Martin Zugec in een technisch overzicht van de campagne.

De overgang naar vibe-gecodeerde malware, oftewel vibewareals middel om detectie te bemoeilijken, is door de Roemeense cyberbeveiligingsleverancier gekarakteriseerd als Distributed Denial of Detection (DDoD). Bij deze aanpak is het niet de bedoeling om detectie-inspanningen te omzeilen door middel van technische verfijning, maar eerder om doelomgevingen te overspoelen met wegwerpbare binaire bestanden, die elk een andere taal en communicatieprotocol gebruiken.

Bedreigingsactoren op dit gebied worden geholpen door grote taalmodellen (LLM’s), die de barrière voor cybercriminaliteit verlagen en de expertisekloof dichten door hen in staat te stellen functionele code in onbekende talen te genereren, hetzij helemaal opnieuw, hetzij door de kernbedrijfslogica uit meer gebruikelijke talen over te nemen.

De laatste reeks aanvallen is gericht tegen de Indiase regering en haar ambassades in meerdere landen, waarbij APT36 LinkedIn gebruikt om waardevolle doelwitten te identificeren. De aanvallen hebben ook de Afghaanse regering en verschillende particuliere bedrijven getroffen, zij het in mindere mate.

De infectieketens beginnen waarschijnlijk met phishing-e-mails met Windows-snelkoppelingen (LNK’s), gebundeld in ZIP-archieven of ISO-images. Als alternatief worden PDF-lokmiddelen met een prominente knop ‘Document downloaden’ gebruikt om gebruikers om te leiden naar een door een aanvaller gecontroleerde website die het downloaden van dezelfde ZIP-archieven activeert.

Ongeacht de gebruikte methode wordt het LNK-bestand gebruikt om PowerShell-scripts in het geheugen uit te voeren, die vervolgens de hoofdachterdeur downloaden en uitvoeren en post-compromisacties vergemakkelijken. Deze omvatten de inzet van bekende simulatietools van tegenstanders zoals Cobalt Strike en Havoc, wat wijst op een hybride aanpak om veerkracht te garanderen.

Enkele van de andere tools die als onderdeel van de aanvallen zijn waargenomen, worden hieronder vermeld:

- Oorlogscodeeen aangepaste shellcode-lader geschreven in Crystal die wordt gebruikt om een Havoc-agent reflecterend rechtstreeks in het geheugen te laden.

- NimShellcodeLoadereen experimentele tegenhanger van Warcode die wordt gebruikt om een Cobalt Strike-baken erin te implementeren.

- CreepDroppereen .NET-malware die wordt gebruikt om extra payloads te leveren en te installeren, waaronder SHEETCREEP, een op Go gebaseerde infostealer die Microsoft Graph API voor C2 gebruikt, en MAILCREEP, een op C# gebaseerde achterdeur die gebruikmaakt van Google Spreadsheets voor C2. Beide malwarefamilies werden in januari 2026 gedetailleerd beschreven door Zscaler ThreatLabz.

- SupaServeen op Rust gebaseerde achterdeur die een primair communicatiekanaal tot stand brengt via het Supabase-platform, waarbij Firebase als terugval fungeert. Het bevat Unicode-emoji’s, wat erop wijst dat het waarschijnlijk met behulp van AI is ontwikkeld.

- Lichtgevende Stealereen waarschijnlijk vibe-gecodeerde, op Rust gebaseerde infostealer die Firebase en Google Drive gebruikt om bestanden te exfiltreren die overeenkomen met bepaalde extensies (.txt, .docx, .pdf, .png, .jpg, .xlsx, .pptx, .zip, .rar, .doc en .xls).

- Kristalschelpeen achterdeur geschreven in Crystal die zich kan richten op Windows-, Linux- en macOS-systemen, en die hardgecodeerde Discord-kanaal-ID’s gebruikt voor C2. Het ondersteunt de mogelijkheid om opdrachten uit te voeren en hostinformatie te verzamelen. Eén variant van de malware blijkt Slack voor C2 te gebruiken.

- ZigShelleen tegenhanger van CrystalShell die is geschreven in Zig en Slack gebruikt als primaire C2-infrastructuur. Het ondersteunt ook extra functionaliteit voor het uploaden en downloaden van bestanden.

- KristalBestandeen eenvoudige opdrachtinterpreter geschreven in Crystal die voortdurend de “C:UsersPublicAccountPicturesinput.txt” controleert en de inhoud uitvoert met behulp van “cmd.exe.”

- Lichtgevende cookieseen op Rust gebaseerde gespecialiseerde injector om cookies, wachtwoorden en betalingsinformatie uit Chromium-gebaseerde browsers te exfiltreren door app-gebonden encryptie te omzeilen.

- Back-upSpyeen op Rust gebaseerd hulpprogramma dat is ontworpen om het lokale bestandssysteem en externe media te controleren op waardevolle gegevens.

- ZigLoadereen gespecialiseerde lader geschreven in Zig die willekeurige shellcode in het geheugen decodeert en uitvoert.

- Gate Sentinel-bakeneen aangepaste versie van het open-source GateSentinel C2-frameworkproject.

“De transitie van APT36 naar vibeware vertegenwoordigt een technische achteruitgang”, aldus Bitdefender. “Hoewel AI-ondersteunde ontwikkeling het monstervolume vergroot, zijn de resulterende tools vaak onstabiel en vol met logische fouten. De strategie van de acteur richt zich ten onrechte op op handtekeningen gebaseerde detectie, die al lang achterhaald is door moderne eindpuntbeveiliging.”

Bitdefender heeft gewaarschuwd dat de dreiging die uitgaat van AI-ondersteunde malware de industrialisatie van de aanvallen is, waardoor bedreigingsactoren hun activiteiten snel en met minder moeite kunnen opschalen.

“We zien een convergentie van twee trends die zich al een tijdje aan het ontwikkelen zijn: de acceptatie van exotische, niche-programmeertalen en het misbruik van vertrouwde diensten om zich te verbergen in legitiem netwerkverkeer”, aldus de onderzoekers. “Deze combinatie maakt het mogelijk dat zelfs middelmatige code een hoog operationeel succes kan behalen door simpelweg de standaard defensieve telemetrie te overweldigen.”