Een aan China gelieerde APT-speler (Advanced Persistent Threat) richt zich sinds 2024 op de kritieke telecommunicatie-infrastructuur in Zuid-Amerika, waarbij hij zich richt op Windows- en Linux-systemen en edge-apparaten met drie verschillende implantaten.

De activiteit wordt gevolgd door Cisco Talos onder de naam UAT-9244waarbij het wordt beschreven als nauw verbonden met een ander cluster dat bekend staat als FamousSparrow.

Het is vermeldenswaard dat FamousSparrow naar verwachting tactische overlappingen deelt met Salt Typhoon, een spionagegroep met een Chinese nexus die bekend staat om zijn targeting op telecommunicatiedienstverleners. Ondanks de vergelijkbare targeting-voetafdruk tussen UAT-9244 en Salt Typhoon, is er geen sluitend bewijs dat de twee clusters met elkaar verbindt.

In de campagne die door het cyberbeveiligingsbedrijf werd geanalyseerd, bleek dat de aanvalsketens drie voorheen ongedocumenteerde implantaten verspreidden: TernDoor gericht op Windows, PeerTime (ook wel boospeer genoemd) gericht op Linux, en BruteEntry, dat op netwerkrandapparaten is geïnstalleerd.

De exacte initiële toegangsmethode die bij de aanvallen werd gebruikt, is niet bekend, hoewel de tegenstander zich eerder richtte op systemen met verouderde versies van Windows Server en Microsoft Exchange Server om webshells te laten vallen voor vervolgactiviteiten.

TernDoor wordt ingezet via side-loading van DLL’s, waarbij gebruik wordt gemaakt van het legitieme uitvoerbare bestand “wsprint.exe” om een frauduleuze DLL (“BugSplatRc64.dll”) te starten die de laatste payload in het geheugen decodeert en uitvoert. Een variant van Crowdoor (zelf een variant van SparrowDoor), de achterdeur zou in ieder geval sinds november 2024 door UAT-9244 in gebruik zijn genomen.

Het brengt persistentie op de host tot stand door middel van een geplande taak of de Register Run-sleutel. Het vertoont ook verschillen met CrowDoor door gebruik te maken van een ongelijksoortige reeks opdrachtcodes en het insluiten van een Windows-stuurprogramma om processen op te schorten, te hervatten en te beëindigen. Bovendien ondersteunt het slechts één opdrachtregelschakelaar (“-u”) om zichzelf van de host te verwijderen en alle bijbehorende artefacten te verwijderen.

Eenmaal gelanceerd, voert het een controle uit om er zeker van te zijn dat het in “msiexec.exe” is geïnjecteerd, waarna het een configuratie decodeert om de command-and-control (C2)-parameters te extraheren. Vervolgens brengt het de communicatie met de C2-server tot stand, waardoor deze processen kan creëren, willekeurige opdrachten kan uitvoeren, bestanden kan lezen/schrijven, systeeminformatie kan verzamelen en de driver kan inzetten om kwaadaardige componenten te verbergen en processen te beheren.

Verdere analyse van de infrastructuur van de UAT-9244 heeft geleid tot de ontdekking van een Linux peer-to-peer (P2P) achterdeur genaamd PeerTime, die is samengesteld voor verschillende architecturen (dwz ARM, AARCH, PPC en MIPS) om een verscheidenheid aan ingebedde systemen te infecteren. De ELF-achterdeur wordt samen met een instrumentor-binair bestand ingezet via een shellscript.

“Het instrumentor ELF binary zal controleren op de aanwezigheid van Docker op de gecompromitteerde host met behulp van de commando’s docker en docker –q”, aldus Talos-onderzoekers Asheer Malhotra en Brandon White. “Als Docker wordt gevonden, wordt de PeerTime-lader uitgevoerd. Het instrument bestaat uit debug-strings in Vereenvoudigd Chinees, wat aangeeft dat het een aangepast binair bestand is dat is gemaakt en ingezet door Chineessprekende bedreigingsactoren.”

Het primaire doel van de lader is het decoderen en decomprimeren van de uiteindelijke PeerTime-payload en deze rechtstreeks in het geheugen uit te voeren. PeerTime is er in twee smaken: een versie geschreven in C/C++ en een nieuwere variant geprogrammeerd in Rust. Naast de mogelijkheid om zichzelf te hernoemen als een onschadelijk proces om detectie te omzeilen, gebruikt de achterdeur het BitTorrent-protocol om C2-informatie op te halen, bestanden van zijn collega’s te downloaden en deze uit te voeren op het aangetaste systeem.

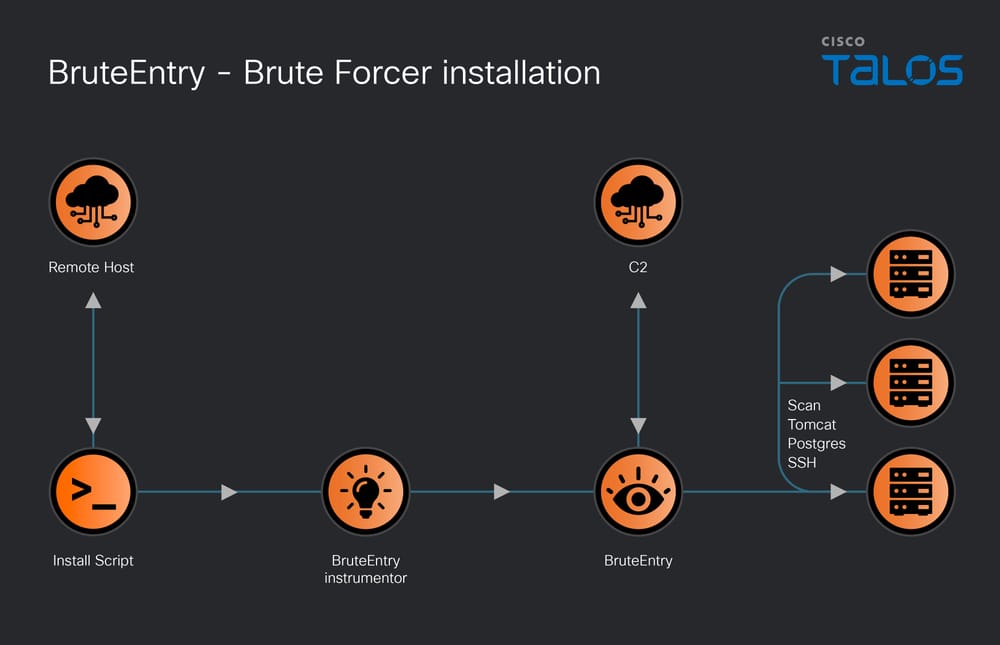

Op de servers van de bedreigingsacteur wordt ook een reeks shell-scripts en payloads geënsceneerd, waaronder een brute-force scanner met de codenaam BruteEntry die op edge-apparaten is geïnstalleerd om deze om te zetten in massascanning-proxyknooppunten binnen een Operational Relay Box (ORB) die in staat is om Postgres-, SSH- en Tomcat-servers bruut te forceren.

Dit wordt bereikt door middel van een shell-script dat twee op Golang gebaseerde componenten verwijdert: een orkestrator die BruteEntry levert, die vervolgens contact opneemt met een C2-server om de lijst met IP-adressen te verkrijgen die het doelwit zijn voor het uitvoeren van brute-force-aanvallen. De achterdeur rapporteert uiteindelijk succesvolle aanmeldingen terug naar de C2-server.

“‘Succes’ geeft aan of het brute geweld succesvol was (waar of niet waar), en ‘aantekeningen’ geven specifieke informatie over de vraag of het brute geweld succesvol was,” zei Talos. “Als het inloggen is mislukt, staat er in de notitie: ‘Alle inloggegevens geprobeerd.'”