Tycoon 2FAeen van de prominente phishing-as-a-service (PhaaS)-toolkits waarmee cybercriminelen op grote schaal aanvallen van tegenstanders in het midden (AitM) konden uitvoeren, werd ontmanteld door een coalitie van wetshandhavingsinstanties en beveiligingsbedrijven.

De op abonnementen gebaseerde phishing-kit, die voor het eerst op de markt kwam in augustus 2023, werd door Europol omschreven als een van de grootste phishing-operaties ter wereld. De kit was verkrijgbaar voor een startprijs van $ 120 voor 10 dagen of $ 350 voor toegang tot een webgebaseerd administratiepaneel voor een maand.

Het paneel dient als hub voor het configureren, volgen en verfijnen van campagnes. Het beschikt over vooraf gebouwde sjablonen, bijlagebestanden voor veelgebruikte lokformaten, domein- en hostingconfiguratie, omleidingslogica en het volgen van slachtoffers. Operators kunnen ook configureren hoe de schadelijke inhoud via bijlagen wordt afgeleverd, en geldige en ongeldige inlogpogingen in de gaten houden.

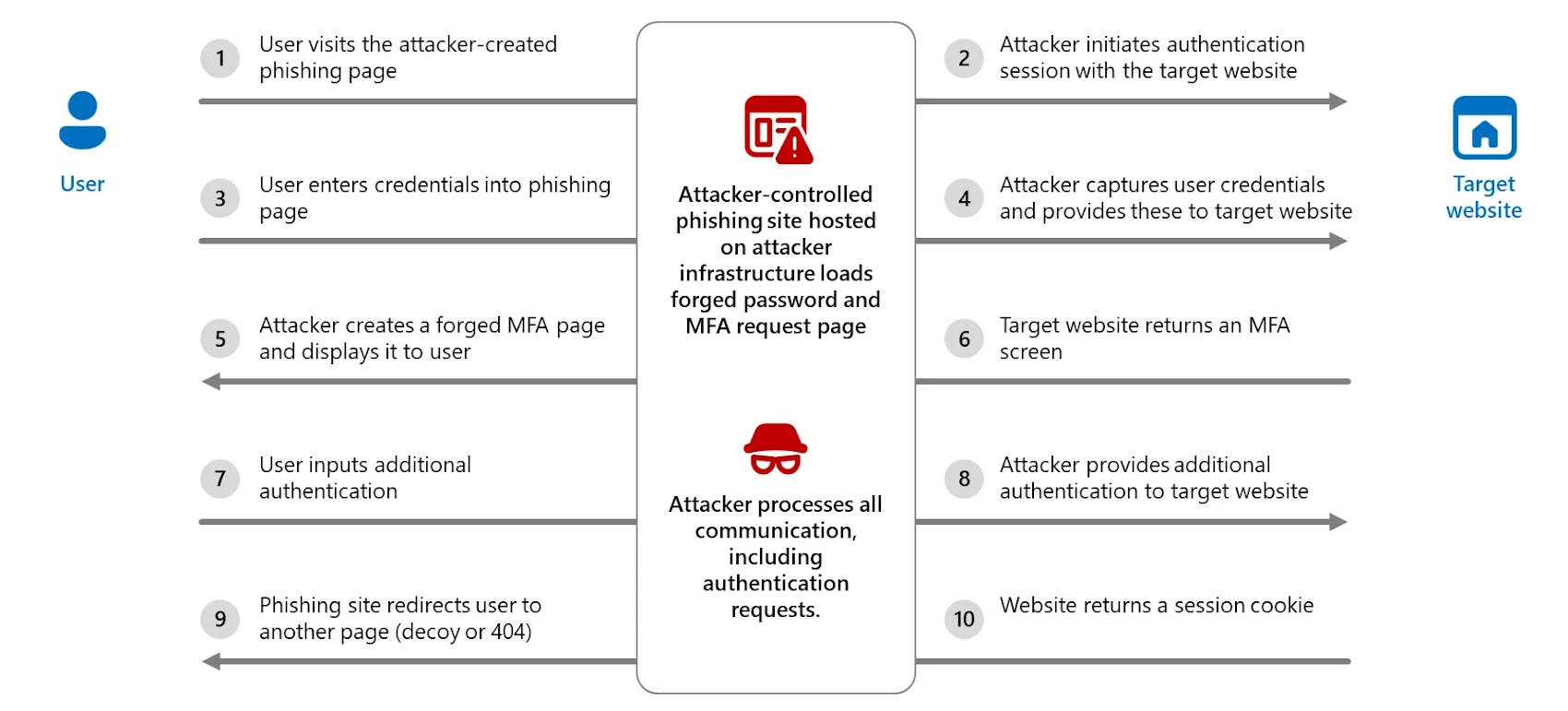

De vastgelegde informatie, zoals inloggegevens, multifactorauthenticatiecodes (MFA) en sessiecookies, kunnen rechtstreeks vanuit het paneel worden gedownload of naar Telegram worden doorgestuurd voor vrijwel realtime monitoring.

“Het stelde duizenden cybercriminelen in staat om heimelijk toegang te krijgen tot e-mail en cloudgebaseerde serviceaccounts”, aldus Europol. “Op grote schaal genereerde het platform elke maand tientallen miljoenen phishing-e-mails en faciliteerde het ongeoorloofde toegang tot bijna 100.000 organisaties wereldwijd, waaronder scholen, ziekenhuizen en openbare instellingen.”

Als onderdeel van de gecoördineerde inspanning zijn 330 domeinen verwijderd die de ruggengraat van de criminele dienst vormden, waaronder phishingpagina’s en controlepanelen.

Intel 471 karakteriseert Tycoon 2FA als ‘gevaarlijk’ en zei dat de kit verband hield met meer dan 64.000 phishing-incidenten en tienduizenden domeinen, waardoor elke maand tientallen miljoenen phishing-e-mails werden gegenereerd. Volgens Microsoft, dat de exploitanten van de dienst volgt onder de naam Storm-1747, werd Tycoon 2FA het meest productieve platform dat het bedrijf in 2025 observeerde, waarbij meer dan 13 miljoen kwaadaardige e-mails werden geblokkeerd die verband hielden met de crimeware-dienst.

Uit gegevens van Proofpoint blijkt dat Tycoon 2FA verantwoordelijk was voor het grootste aantal AiTM-phishing-bedreigingen. Het e-mailbeveiligingsbedrijf zei alleen al in februari 2026 meer dan drie miljoen berichten te hebben waargenomen die verband hielden met de phishing-kit. Trend Micro, een van de partners uit de particuliere sector in de operatie, merkte op dat het PhaaS-platform ongeveer 2.000 gebruikers had.

Campagnes die gebruikmaken van Tycoon 2FA hebben zich zonder onderscheid op vrijwel alle sectoren gericht, waaronder onderwijs, gezondheidszorg, financiën, non-profitorganisaties en de overheid. Phishing-e-mails die vanuit de kit worden verzonden, bereiken elke maand wereldwijd meer dan 500.000 organisaties.

“Het platform van Tycoon 2FA stelde bedreigingsactoren in staat vertrouwde merken na te bootsen door inlogpagina’s voor diensten als Microsoft 365, OneDrive, Outlook, SharePoint en Gmail na te bootsen”, aldus Microsoft.

“Het stelde bedreigingsactoren die de service gebruikten ook in staat om persistentie vast te stellen en toegang te krijgen tot gevoelige informatie, zelfs nadat wachtwoorden opnieuw zijn ingesteld, tenzij actieve sessies en tokens expliciet werden ingetrokken. Dit werkte door sessiecookies te onderscheppen die tijdens het authenticatieproces werden gegenereerd en tegelijkertijd gebruikersreferenties vast te leggen. De MFA-codes werden vervolgens via de proxyservers van Tycoon 2FA doorgestuurd naar de authenticatieservice.”

De kit maakte ook gebruik van technieken als toetsaanslagmonitoring, anti-botscreening, browservingerafdrukken, zware codeverduistering, zelfgehoste CAPTCHA’s, aangepast JavaScript en dynamische lokpagina’s om detectie-inspanningen te omzeilen. Een ander belangrijk aspect is het gebruik van een bredere mix van top-level domeinen (TLD’s) en kortstondige volledig gekwalificeerde domeinnamen (FQDN’s) om de phishing-infrastructuur op Cloudflare te hosten.

De FQDN’s duren vaak slechts 24 tot 72 uur, waarbij de snelle omzet een doelbewuste poging is om de detectie te bemoeilijken en het opstellen van betrouwbare blokkeerlijsten te voorkomen. Microsoft schreef het succes van Tycoon 2FA ook toe aan het nauw nabootsen van legitieme authenticatieprocessen om heimelijk gebruikersreferenties en sessietokens te onderscheppen.

Tot overmaat van ramp maakten Tycoon 2FA-klanten gebruik van een techniek genaamd ATO Jumping, waarbij een gecompromitteerd e-mailaccount wordt gebruikt om Tycoon 2FA-URL’s te verspreiden en verdere accountovernameactiviteiten uit te voeren. “Door deze techniek te gebruiken, kunnen e-mails eruitzien alsof ze authentiek afkomstig zijn van de vertrouwde contactpersoon van het slachtoffer, waardoor de kans op een succesvolle compromis groter wordt”, aldus Proofpoint.

Phishing-kits zoals Tycoon zijn ontworpen om flexibel te zijn, zodat ze toegankelijk zijn voor minder technisch onderlegde actoren, terwijl ze toch geavanceerde mogelijkheden bieden voor meer ervaren operators.

“In 2025 had 99% van de organisaties te maken met pogingen tot accountovername, en in 2025 had 67% te maken met een succesvolle accountovername”, zegt Selena Larson, stafonderzoeker bij Proofpoint, in een verklaring gedeeld met The Hacker News. “Hiervan was bij 59% van de overgenomen accounts MFA ingeschakeld. Hoewel niet al deze aanvallen verband hielden met Tycoon MFA, toont dit de impact van AiTM-phishing op ondernemingen aan.”

“Deze cyberaanvallen die volledige overname van accounts mogelijk maken, kunnen rampzalige gevolgen hebben, waaronder ransomware of het verlies van gevoelige gegevens. Omdat bedreigingsactoren identiteit blijven prioriteren, is het verkrijgen van toegang tot zakelijke e-mailaccounts vaak de eerste stap in een aanvalsketen die destructieve gevolgen kan hebben.”