De meeste SaaS-teams herinneren zich de dag dat hun gebruikersverkeer snel begon te groeien. Weinigen hebben het opgemerkt op de dag dat bots zich op hen begonnen te richten.

Op papier ziet alles er geweldig uit: meer aanmeldingen, meer sessies, meer API-oproepen. Maar in werkelijkheid voelt er iets niet goed:

- Het aantal aanmeldingen neemt toe, maar gebruikers activeren niet.

- Serverkosten stijgen sneller dan de inkomsten.

- Logboeken staan vol met herhaalde verzoeken van vreemde user-agents.

Als dit bekend klinkt, is dit niet alleen een teken van populariteit. Uw app wordt voortdurend geautomatiseerd aangevallen, zelfs als er geen e-mails met losgeld zijn binnengekomen. Uw load balancer ziet verkeer. Uw productteam ziet ‘groei’. Uw database ziet pijn.

Dit is waar een WAF zoals SafeLine in past.

SafeLine is een zelfgehoste webapplicatie-firewall (WAF) die vóór uw app staat en elk HTTP-verzoek inspecteert voordat deze uw code bereikt.

Het zoekt niet alleen naar kapotte pakketten of bekende slechte IP-adressen. Het kijkt hoe verkeer zich gedraagt: wat het verzendt, hoe snel, in welke patronen en tegen welke eindpunten.

In dit artikel laten we zien hoe echte aanvallen eruitzien voor een SaaS-product, hoe bots bedrijfslogica exploiteren en hoe SafeLine uw app kan beschermen zonder extra werk voor uw team toe te voegen.

De aanvallen die SaaS-producten daadwerkelijk zien

Als mensen ‘webaanvallen’ zeggen, denken velen alleen maar aan SQL-injectie of XSS. Deze bestaan nog steeds en SafeLine blokkeert ze met een ingebouwde Semantic Analysis Engine.

De Semantic Analysis Engine van SafeLine leest HTTP-verzoeken als een beveiligingsingenieur. In plaats van alleen maar op trefwoorden te jagen, begrijpt het de context, decodeert het payloads, herkent het vreemde veldtypen en herkent het aanvalsintenties in SQL, JS, NoSQL en moderne frameworks. Blokkeert geavanceerde bots en zero-days met een nauwkeurigheid van 99,45% en er zijn geen constante aanpassingen aan de regels nodig.

Maar voor SaaS zijn de pijnlijkste aanvallen niet altijd de meest ‘technische’. Zij zijn degenen die uw bedrijfsregels ombuigen.

Veelvoorkomende voorbeelden:

- Valse aanmeldingen: geautomatiseerde aanmeldingsscripts zorgen voor gratis proefversies, branden uitnodigingscodes of verzamelen kortingsbonnen.

- Credential vulling: Bots proberen gelekte gebruikersnaam/wachtwoord-paren tegen uw inlogeindpunt totdat iets werkt.

- API-schrapen: Concurrenten of generieke scrapers lopen pagina voor pagina door uw API en kopiëren uw inhoud of prijzen.

- Misbruik van automatisering: Eén gebruiker (of botnet) activeert zware achtergrondtaken, exporttaken of webhookstormen waarvoor u betaalt.

- Botverkeer piekt: Plotselinge golven van scriptverzoeken bereiken dezelfde eindpunten, niet groot genoeg om een klassieke DDoS te zijn, maar genoeg om alles te vertragen.

Het lastige is dat al deze verzoeken er op HTTP-niveau ‘normaal’ uitzien.

Zij zijn:

- Goed gevormd

- Vaak via HTTPS

- Met behulp van uw gedocumenteerde API

Waarom een zelfgehoste WAF zinvol is voor SaaS

Er zijn veel cloud-WAF-producten. Ze werken goed voor veel teams. Maar SaaS-producten hebben een aantal speciale zorgen:

- Gegevenscontrole: Misschien wilt u niet dat elk verzoek en antwoord via de cloud van een ander bedrijf stroomt.

- Latentie en routering: Extra externe hop kan van belang zijn voor wereldwijde gebruikers.

- Foutopsporing: Wanneer een cloud-WAF iets blokkeert, zie je vaak een vage boodschap, geen volledige context.

SafeLine kiest een ander pad:

- Het is zelf gehost en draait als een omgekeerde proxy voor uw app.

- U behoudt de volledige controle over logs en verkeer.

- In uw eigen dashboards ziet u precies waarom een verzoek is geblokkeerd.

Voor SaaS-teams betekent dit dat u:

- Voldoe aan strengere klant- of compliance-eisen over waar gegevens stromen.

- Stem de regels af zonder een supportticket te openen.

- Beschouw uw WAF-configuratie als onderdeel van uw normale infrastructuur en niet als een blackbox-service.

Hoe SafeLine botverkeer ziet en stopt

Bots zijn niet één ding. Sommige zijn onhandige scripts; sommige zijn bijna niet te onderscheiden van echte gebruikers. SafeLine gebruikt verschillende lagen om hiermee om te gaan.

1. Verkeer begrijpen, niet alleen handtekeningen

SafeLine combineert op regels gebaseerde controles met semantische analyse van verzoeken.

In de praktijk betekent dit dat er gekeken wordt naar:

- Parameters en payloads (voor injectiepogingen, vreemde coderingen, exploitpatronen).

- URL-structuren en toegangspaden (voor scanners, crawlers en exploitkits).

- Frequentie en distributie van oproepen (voor login-misbruik, scraping en subtiele flood-aanvallen).

Dit is wat het mogelijk maakt:

- Blokkeer klassieke webaanvallen met een laag percentage valse positieven.

- Detecteer vreemde patronen die niet overeenkomen met een enkele “handtekening”, maar die duidelijk geen normaal gebruikersgedrag zijn.

2. Anti-Bot-uitdagingen

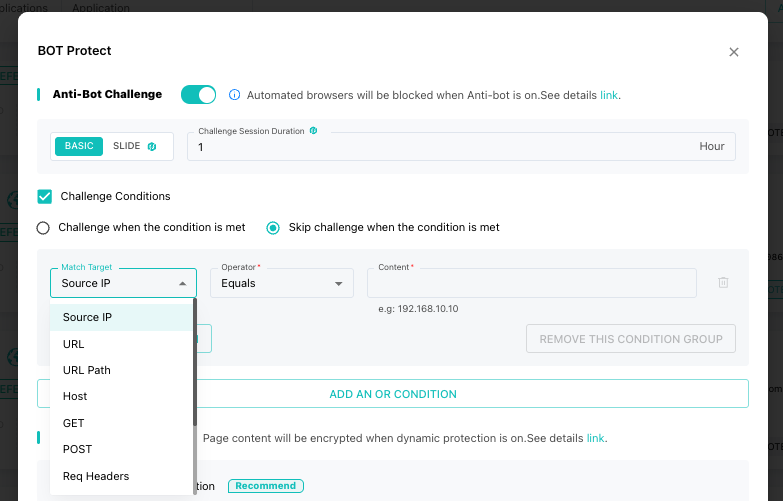

Sommige bots kunnen alleen worden gestopt door ze te dwingen te bewijzen dat ze geen machines zijn. SafeLine bevat een Anti-Bot-uitdaging functie: wanneer het verdacht verkeer detecteert, kan het een uitdaging vormen die echte browsers aankunnen, maar bots falen.

Belangrijkste punten:

- Normale menselijke gebruikers merken het nauwelijks.

- Basiscrawlers, scripts en misbruiktools worden geblokkeerd of aanzienlijk vertraagd.

- U bepaalt waar u dit inschakelt: aanmelden, inloggen, prijspagina’s of specifieke API’s.

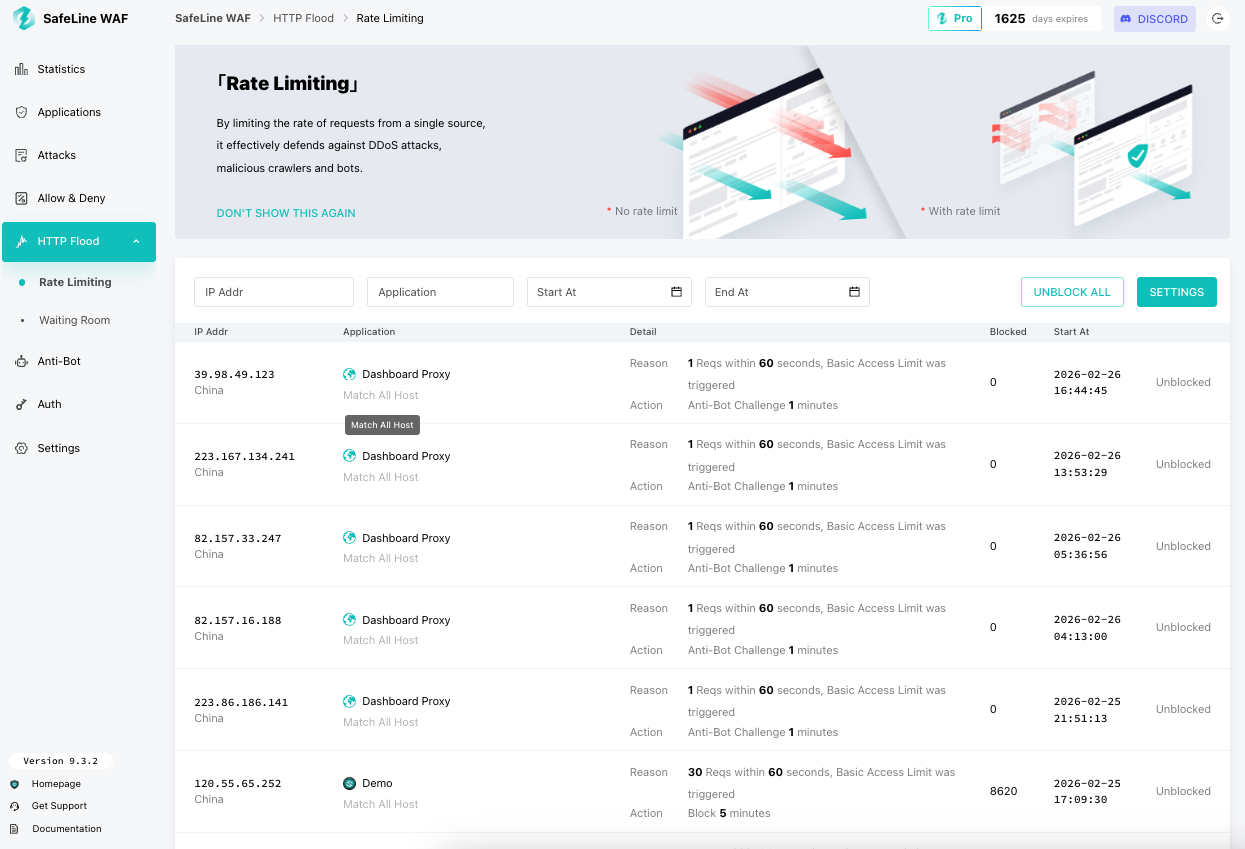

3. Tariefbeperking als vangnet

Voor SaaS is ‘te veel van het goede’ een reëel probleem. Eén al te gretige integratie, één foutief script of één aanval kunnen de hulpbronnen uitputten.

van SafeLine snelheidsbeperking laat je:

- Beperk het aantal verzoeken dat een IP-adres of token per seconde, minuut of uur kan doen aan specifieke eindpunten.

- Bescherm inloggen, aanmelden en dure API’s tegen brute kracht en overstromingen.

- Houd uw applicatie stabiel, zelfs onder abnormale pieken.

Dit is essentieel voor:

- Gratis niveaus beschermen tegen misbruik.

- Voorkomen dat ‘onbeperkte API-aanroepen’ veranderen in ‘onbeperkte cloudrekeningen’.

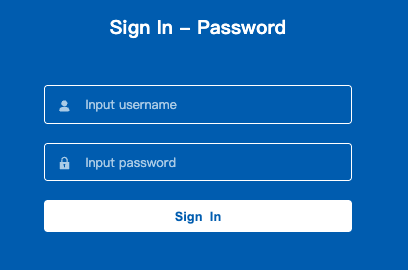

4. Identiteits- en toegangscontroles

Sommige delen van uw SaaS mogen nooit openbaar zijn:

- Interne dashboards

- Vroege bètafuncties

- Regiospecifieke beheertools

SafeLine biedt een authenticatie uitdaging functie. Indien ingeschakeld, moeten bezoekers een door u ingesteld wachtwoord invoeren voordat ze verder kunnen gaan.

Dit is een eenvoudige manier om:

- Verberg interne of testomgevingen voor scanners en bots.

- Verklein de straal van verkeerd geconfigureerde of vergeten routes.

Een eenvoudig verhaal: een SaaS-team versus botmisbruik

Er is een klein B2B SaaS-product:

- Minder dan 10 mensen in het team.

- Nginx als frontman van een reeks REST API’s.

- Gratis proefversies, openbare aanmelding en open API-documenten.

Op het eerste gezicht lijken de cijfers goed. Dan:

- Het aantal valse aanmeldingen stijgt naar 150 à 200 per dag.

- CPU-pieken bereikten 70% vanwege inlogpogingen en misbruikverkeer.

- De database groeit sneller dan betalende gebruikers.

Wanneer ze SafeLine toevoegen:

- Ze implementeren het achter Nginx, als een zelfgehoste WAF.

- Ze maken botdetectie mogelijk, tarieflimieten voor aanmelden en inloggen, en basisregels voor misbruik voor nieuwe accounts.

Binnen één week:

- Valse registraties vallen onder de 10 per dag.

- CPU stabiliseert rond de 40%.

- De conversie begint zich te herstellen, omdat echte gebruikers minder obstakels tegenkomen.

Het interessante deel zijn niet de cijfers.

Het is wat het team deed niet moet doen:

- Ze hebben geen complexe in-app-beperking ontworpen.

- Ze onderhouden geen aangepaste botblokkeringscode.

- Maandenlang werd er niet gediscussieerd over de vraag of ze het verkeer naar een externe inspectiedienst konden sturen.

SafeLine pakte stilletjes de eerste golf van misbruik op en het productteam concentreerde zich weer op functies en klanten.

Hoe SafeLine in een SaaS-stack past

Vanuit architectonisch oogpunt gedraagt SafeLine zich als een omgekeerde proxy:

- Extern verkeer → SafeLine → uw Nginx/app-servers.

Dit maakt het gemakkelijker om het te adopteren zonder uw product te herschrijven.

U kunt:

- Plaats SafeLine vóór uw hoofdwebapp en API-gateway.

- Leid langzaam meer domeinen en services er doorheen naarmate u meer vertrouwen krijgt.

Het SafeLine-dashboard wordt dan uw “beveiligingsconsole”:

- U ziet aanvalslogboeken: welk IP-adres wat heeft geprobeerd, welke regel is geactiveerd, welke payload is geblokkeerd.

- Je ziet trends: meer scans, nieuwe soorten payloads of groeiende botpatronen.

- U kunt regels en beveiligingen met een paar klikken aanpassen.

Implementatie en gebruiksgemak

SafeLine WAF is ontworpen voor SaaS-operators die mogelijk geen speciale beveiligingsteams hebben.

Een implementatie duurt doorgaans minder dan 10 minuten. Hieronder vindt u de implementatieopdracht met één klik:

bash -c “$(curl -fsSLk https://waf.chaitin.com/release/latest/manager.sh)” — –en

Zie de officiële documentatie voor gedetailleerde instructies: https://docs.waf.chaitin.com/en/GetStarted/Deploy

Belangrijker nog is dat SafeLine nog steeds een gratis versie biedt voor alle gebruikers wereldwijd. Dus zodra u het installeert, is het direct klaar voor gebruik, zonder extra kosten. Alleen als u geavanceerde functies nodig heeft, is een betaalde licentie vereist.

Na de installatie ziet u een overzichtelijke interface met een supereenvoudige en intuïtieve configuratie-ervaring. Bescherm uw eerste app door deze officiële tutorial te volgen: https://docs.waf.chaitin.com/en/GetStarted/AddApplication.

Eenmaal geconfigureerd, werkt de WAF autonoom en biedt hij gedetailleerd inzicht in bedreigingen en mitigatiemaatregelen.

Vooruitkijken: continue veiligheid

Het dreigingslandschap evolueert voortdurend. Bots worden slimmer, aanvallen worden steeds doelgerichter en SaaS-platforms worden steeds complexer. Om voorop te blijven moeten bedrijven:

- Monitor het verkeersgedrag continu

- Pas snelheidsbeperkende en botdetectieregels dynamisch aan

- Controleer logboeken regelmatig op ongebruikelijke activiteiten

- Zorg ervoor dat gevoelige eindpunten gelaagde beveiliging hebben

De aanpak van SafeLine sluit perfect aan bij deze behoeften en biedt: flexibele, datagestuurde beveiligingslaag dat meegroeit met uw SaaS-bedrijf.

Voor degenen die geïnteresseerd zijn om de technologie uit de eerste hand te verkennen, bezoek de SafeLine GitHub Repository of ervaar de live demo. Of u kunt het gewoon meteen installeren en het voor altijd gratis proberen!