Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe botnet-lader genaamd Aeternum C2 dat gebruikmaakt van een op blockchain gebaseerde command-and-control (C2)-infrastructuur om het bestand te maken tegen verwijderingsinspanningen.

“In plaats van te vertrouwen op traditionele servers of domeinen voor command-and-control, slaat Aeternum zijn instructies op de openbare Polygon-blockchain op”, aldus Qrator Labs in een rapport gedeeld met The Hacker News.

“Dit netwerk wordt veel gebruikt door gedecentraliseerde applicaties, waaronder Polymarket, ’s werelds grootste voorspellingsmarkt. Deze aanpak maakt de C2-infrastructuur van Aeternum effectief permanent en bestand tegen traditionele verwijderingsmethoden.”

Dit is niet de eerste keer dat botnets worden aangetroffen die voor C2 afhankelijk zijn van blockchain. In 2021 zei Google dat het stappen had ondernomen om een botnet te ontwrichten dat bekend staat als Glupteba en dat de Bitcoin-blockchain gebruikt als back-up C2-mechanisme om het daadwerkelijke C2-serveradres op te halen.

Details van Aeternum C2 kwamen voor het eerst naar voren in december 2025, toen KrakenLabs van Outpost24 onthulde dat een bedreigingsacteur met de naam LenAI reclame maakte voor de malware op ondergrondse forums voor $ 200, waarmee klanten toegang kregen tot een paneel en een geconfigureerde build. Voor $ 4.000 werd aan klanten de volledige C++-codebase beloofd, samen met updates.

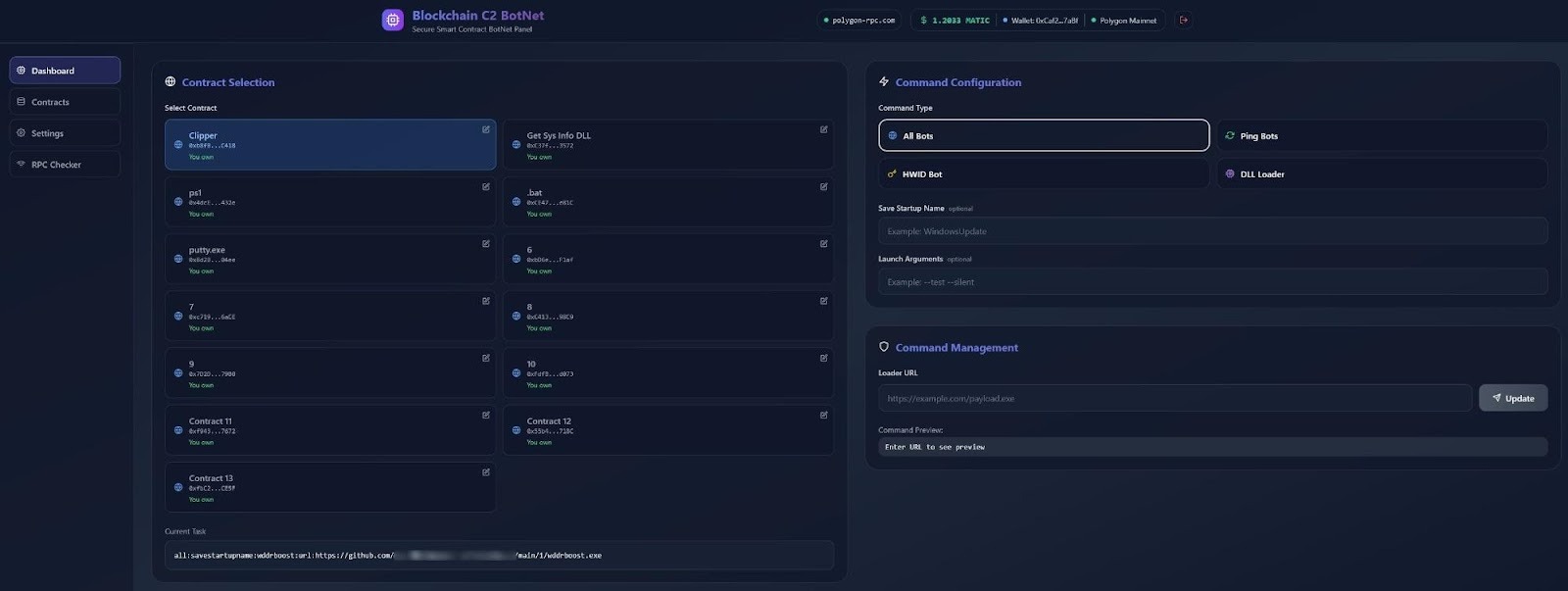

De malware is een native C++-lader die beschikbaar is in zowel x32- als x64-builds en werkt door opdrachten te schrijven die aan de geïnfecteerde host moeten worden uitgegeven voor slimme contracten op de Polygon-blockchain. De bots lezen deze opdrachten vervolgens door openbare RPC-eindpunten (Remote Procedure Call) te bevragen.

Dit alles wordt beheerd via het webgebaseerde paneel, van waaruit klanten een slim contract kunnen selecteren, een opdrachttype kunnen kiezen, een payload-URL kunnen opgeven en deze kunnen bijwerken. De opdracht, die zich op alle eindpunten of een specifiek eindpunt kan richten, wordt als een transactie in de blockchain geschreven, waarna deze beschikbaar wordt voor elk gecompromitteerd apparaat dat het netwerk ondervraagt.

“Zodra een commando is bevestigd, kan het door niemand anders dan de portemonneehouder worden gewijzigd of verwijderd”, aldus Qrator Labs. “De operator kan meerdere slimme contracten tegelijkertijd beheren, waarbij elk contract mogelijk een andere lading of functie heeft, zoals een clipper, een stealer, een RAT of een mijnwerker.”

Volgens een tweedelig onderzoek dat eerder deze maand door Ctrl Alt Intel werd gepubliceerd, is het C2-paneel geïmplementeerd als een Next.js-webapplicatie waarmee operators slimme contracten kunnen implementeren op de Polygon-blockchain. De slimme contracten bevatten een functie die, wanneer aangeroepen door de malware via de Polygon RPC, ervoor zorgt dat deze de gecodeerde opdracht retourneert die vervolgens wordt gedecodeerd en op de machines van het slachtoffer wordt uitgevoerd.

Naast het gebruik van de blockchain om er een takedown-resistent botnet van te maken, bevat de malware verschillende anti-analysefuncties om de levensduur van infecties te verlengen. Dit omvat controles om gevirtualiseerde omgevingen te detecteren, naast het uitrusten van klanten met de mogelijkheid om hun builds via Kleenscan te scannen om ervoor te zorgen dat ze niet worden gemarkeerd door antivirusleveranciers.

“De operationele kosten zijn verwaarloosbaar: $1 aan MATIC, het native token van het Polygon-netwerk, is genoeg voor 100 tot 150 commandotransacties”, aldus de Tsjechische cybersecurity-leverancier. “De operator hoeft geen servers te huren, domeinen te registreren of enige infrastructuur te onderhouden die verder gaat dan een crypto-portemonnee en een lokale kopie van het paneel.”

De bedreigingsacteur heeft sindsdien geprobeerd de hele toolkit te verkopen voor een vraagprijs van $ 10.000, waarbij hij beweerde dat hij geen tijd had voor ondersteuning en dat hij bij een ander project betrokken was. “Ik zal het hele project aan één persoon verkopen met toestemming voor wederverkoop en commercieel gebruik, met alle ‘rechten'”, zei LenAI. “Ik zal ook nuttige tips/notities geven over de ontwikkeling waarvoor ik geen tijd had om deze te implementeren.”

Het is vermeldenswaard dat LenAI ook achter een tweede crimeware-oplossing zit, ErrTraffic genaamd, waarmee bedreigingsactoren ClickFix-aanvallen kunnen automatiseren door valse glitches op gecompromitteerde websites te genereren om een vals gevoel van urgentie te wekken en gebruikers te misleiden om kwaadaardige instructies op te volgen.

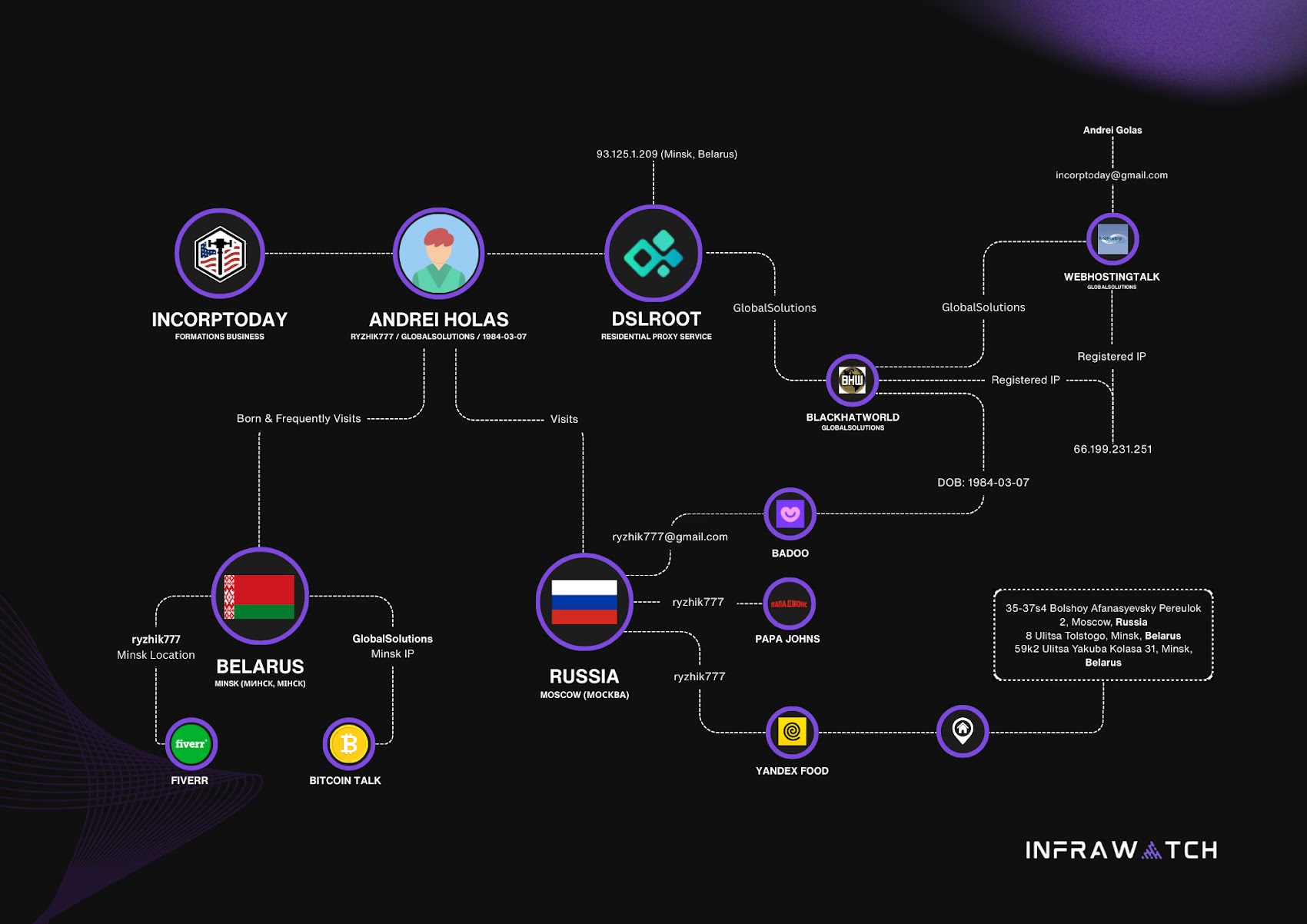

De onthulling komt op het moment dat Infrawatch details publiceerde van een ondergrondse dienst die speciale laptophardware in Amerikaanse huizen implementeert om de apparaten te coöpteren in een residentieel proxynetwerk genaamd DSLRoot dat kwaadaardig verkeer er doorheen leidt.

De hardware is ontworpen om een op Delphi gebaseerd programma uit te voeren genaamd DSLPylon dat is uitgerust met mogelijkheden om ondersteunde modems op het netwerk op te sommen, en om de residentiële netwerkapparatuur en Android-apparaten op afstand te bedienen via een Android Debug Bridge (ADB) -integratie.

“Attributieanalyse identificeert de operator als een Wit-Russische staatsburger met woonaanwezigheid in Minsk en Moskou”, aldus Infrawatch. “DSLRoot zal naar schatting ongeveer 300 actieve hardwareapparaten bedienen in meer dan twintig Amerikaanse staten.”

De operator is geïdentificeerd als Andrei Holas (ook bekend als Andre Holas en Andrei Golas), waarbij de service op BlackHatWorld wordt gepromoot door een gebruiker die opereert onder de alias GlobalSolutions en beweert fysieke residentiële ADSL-proxy’s te koop aan te bieden voor $ 190 per maand voor onbeperkte toegang. Het is ook beschikbaar voor $ 990 voor zes maanden en $ 1.750 voor jaarabonnementen.

“De op maat gemaakte software van DSLRoot biedt geautomatiseerd beheer op afstand van consumentenmodems (ARRIS/Motorola, Belkin, D-Link, ASUS) en Android-apparaten via ADB, waardoor IP-adresrotatie en connectiviteitscontrole mogelijk worden”, aldus het bedrijf. “Het netwerk werkt zonder authenticatie, waardoor klanten verkeer anoniem via Amerikaanse residentiële IP’s kunnen routeren.”