De met Noord-Korea verbonden Lazarus-groep (ook bekend als Diamond Sleet en Pompilus) is waargenomen dat Medusa-ransomware werd gebruikt bij een aanval gericht op een niet nader genoemde entiteit in het Midden-Oosten, volgens een nieuw rapport van het Symantec en Carbon Black Threat Hunter Team.

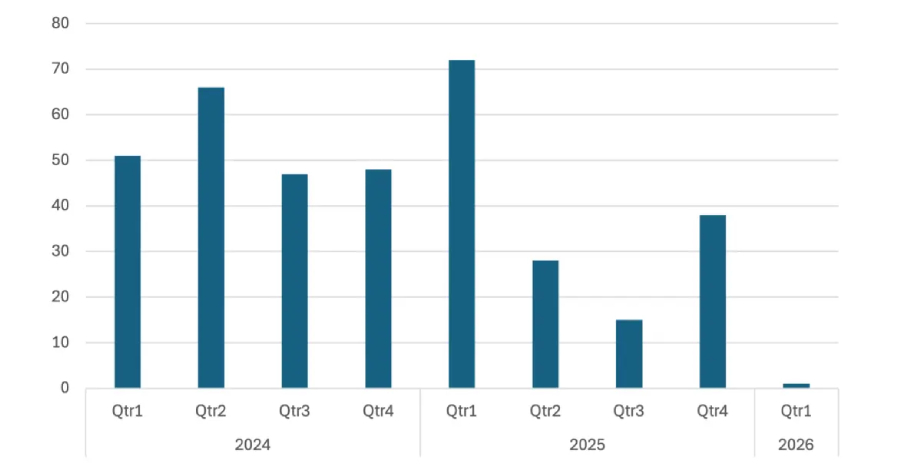

De afdeling dreigingsinformatie van Broadcom zei dat het ook dezelfde dreigingsactoren heeft geïdentificeerd die een mislukte aanval uitvoeren op een gezondheidszorgorganisatie in de VS. Medusa is een ransomware-as-a-service (RaaS)-operatie die in 2023 werd gelanceerd door een cybercriminaliteitsgroep die bekend staat als Spearwing. De groep heeft tot nu toe meer dan 366 aanvallen opgeëist.

“Analyse van de Medusa-leksite onthult aanvallen tegen vier gezondheidszorg- en non-profitorganisaties in de VS sinds begin november 2025”, aldus het bedrijf in een rapport gedeeld met The Hacker News.

“Slachtoffers waren onder meer een non-profitorganisatie in de geestelijke gezondheidszorg en een onderwijsinstelling voor autistische kinderen. Het is onbekend of al deze slachtoffers het doelwit waren van Noord-Koreaanse agenten of dat andere Medusa-filialen verantwoordelijk waren voor sommige van deze aanvallen. De gemiddelde vraag naar losgeld in die periode bedroeg $ 260.000.”

Het gebruik van ransomware door Noord-Koreaanse hackgroepen is niet zonder precedent. Al in 2021 werd een Lazarus-subcluster genaamd Andariel (ook bekend als Stonefly) waargenomen die entiteiten in Zuid-Korea, Japan en de VS opviel met op maat gemaakte ransomware-families zoals SHATTEREDGLASS, Maui en H0lyGh0st.

Vervolgens werd de hackploeg in oktober 2024 ook in verband gebracht met een Play-ransomware-aanval, die de overgang markeerde naar een kant-en-klare locker om slachtoffersystemen te versleutelen en losgeld te eisen.

Dat gezegd hebbende, is Andariel niet de enige die overschakelt van aangepaste ransomware naar een reeds beschikbare variant. Vorig jaar onthulde Bitdefender dat een andere Noord-Koreaanse bedreigingsacteur, gevolgd als Moonstone Sleet, die eerder een aangepaste ransomware-familie genaamd FakePenny had laten vallen, zich waarschijnlijk met Qilin-ransomware op verschillende Zuid-Koreaanse financiële bedrijven had gericht.

Deze veranderingen duiden mogelijk op een tactische verschuiving onder Noord-Koreaanse hackgroepen, waarbij ze opereren als partners voor gevestigde RaaS-groepen in plaats van hun tools te ontwikkelen, vertelde het bedrijf aan The Hacker News.

“De motivatie is hoogstwaarschijnlijk pragmatisme”, zegt Dick O’Brien, hoofd inlichtingenanalist van het Symantec en Carbon Black Threat Hunter Team. “Waarom zou je de moeite nemen om je eigen ransomware-payload te ontwikkelen als je een beproefde bedreiging zoals Medusa of Qilin kunt gebruiken? Ze hebben misschien besloten dat de voordelen opwegen tegen de kosten in termen van aangesloten vergoedingen.”

De Medusa-ransomwarecampagne van de Lazarus Group omvat het gebruik van verschillende tools:

- RP_Proxyeen aangepast proxyhulpprogramma

- Mimikatzeen openbaar beschikbaar programma voor het dumpen van inloggegevens

- Terugkomereen aangepaste achterdeur die uitsluitend door de bedreigingsacteur wordt gebruikt

- InfoHaakeen informatiedief die eerder werd geïdentificeerd als gebruikt in combinatie met Comebacker

- BLINDINGKAN (ook bekend als AIRDRY of ZetaNile), een trojan voor externe toegang

- ChromeStealereen tool voor het extraheren van opgeslagen wachtwoorden uit de Chrome-browser

De activiteit is niet gekoppeld aan een specifieke Lazarus-subgroep, ondanks het feit dat de afpersingsaanvallen eerdere Andariel-aanvallen weerspiegelen.

“De overstap naar Medusa toont aan dat de roofzuchtige betrokkenheid van Noord-Korea bij cybercriminaliteit onverminderd voortduurt”, aldus het bedrijf. “Noord-Koreaanse actoren lijken weinig scrupules te hebben als het gaat om het aanvallen van organisaties in de VS. Hoewel sommige cybercriminaliteitsorganisaties beweren zich te onthouden van het aanvallen van gezondheidszorgorganisaties vanwege de reputatieschade die dit kan veroorzaken, lijkt Lazaurs op geen enkele manier beperkt te zijn.”