We hebben dit allemaal al eerder gezien: een ontwikkelaar implementeert een nieuwe cloudworkload en verleent te ruime machtigingen alleen maar om de sprint in beweging te houden. Een ingenieur genereert een “tijdelijke” API-sleutel om te testen en vergeet deze in te trekken. In het verleden waren dit kleine operationele risico’s, schulden die je uiteindelijk in een langzamere cyclus moest afbetalen.

In 2026 is ‘Uiteindelijk’ nu

Maar vandaag de dag kunnen AI-aangedreven vijandige systemen de werklast waarvoor teveel toestemming wordt verleend, binnen enkele minuten opsporen, de identiteitsrelaties ervan in kaart brengen en een haalbare route naar uw kritieke bedrijfsmiddelen berekenen. Voordat uw beveiligingsteam zelfs maar hun ochtendkoffie heeft opgebruikt, hebben AI-agenten duizenden aanvalsreeksen gesimuleerd en zijn ze op weg gegaan naar uitvoering.

AI comprimeert verkenning, simulatie en prioritering in één enkele geautomatiseerde reeks. De exposure die u vanochtend heeft gecreëerd, kan worden gemodelleerd, gevalideerd en gepositioneerd binnen een haalbaar aanvalspad voordat uw team gaat lunchen.

De ineenstorting van het exploitatievenster

Historisch gezien was het exploitatievenster in het voordeel van de verdediger. Er werd een kwetsbaarheid onthuld, teams beoordeelden de blootstelling ervan en het herstel volgde een voorspelbare patchcyclus. AI heeft die tijdlijn verbrijzeld.

In 2025 werd ruim 32% van de kwetsbaarheden uitgebuit op of vóór de dag waarop de CVE werd uitgegeven. De infrastructuur die dit mogelijk maakt is enorm, met door AI aangedreven scanactiviteiten die 36.000 scans per seconde bereiken.

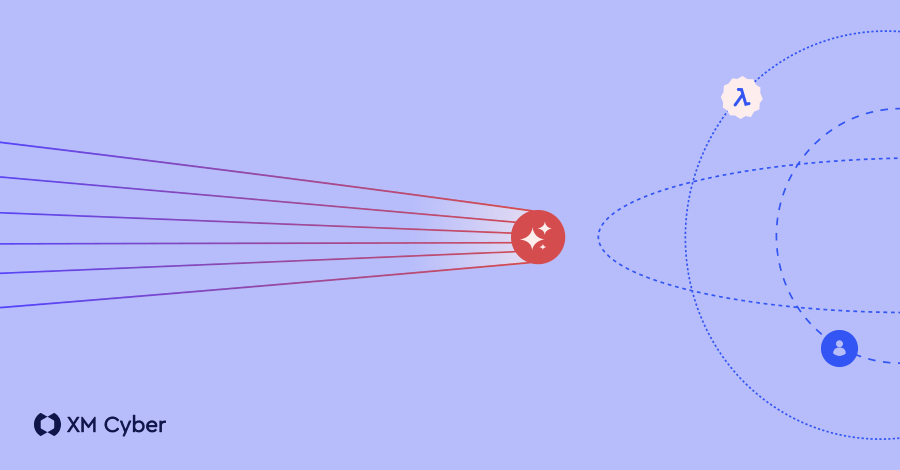

Maar het gaat niet alleen om snelheid; het gaat om de context. Slechts 0,47% van de geïdentificeerde beveiligingsproblemen kan daadwerkelijk worden misbruikt. Terwijl uw team cycli verbrandt door de 99,5% van de ‘ruis’ te beoordelen, is AI lasergefocust op de 0,5% die er toe doet, waardoor het kleine deel van de blootstelling wordt geïsoleerd dat kan worden geketend in een haalbare route naar uw kritieke activa.

Om de dreiging te begrijpen, moeten we ernaar kijken door twee verschillende lenzen: hoe AI aanvallen op uw infrastructuur versnelt, en hoe uw AI-infrastructuur zelf een nieuw aanvalsoppervlak introduceert.

Scenario #1: AI als versneller

AI-aanvallers maken niet noodzakelijkerwijs gebruik van ‘nieuwe’ exploits. Ze exploiteren exact dezelfde CVE’s en misconfiguraties die ze altijd hebben, maar ze doen het met machinesnelheid en schaalgrootte.

Geautomatiseerde kwetsbaarheidsketen

Aanvallers hebben niet langer een ‘kritieke’ kwetsbaarheid nodig om u te kunnen binnendringen. Ze gebruiken AI om ‘Lage’ en ‘Gemiddelde’ problemen aan elkaar te koppelen, een verouderde referentie hier, een verkeerd geconfigureerde S3-bucket daar. AI-agenten kunnen identiteitsgrafieken en telemetrie verwerken om deze convergentiepunten binnen enkele seconden te vinden, waarmee ze werk kunnen doen dat menselijke analisten wekenlang kostte.

Identiteitsverspreiding als wapen

Het aantal machine-identiteiten is nu 82 tegen 1 groter dan het aantal menselijke werknemers. Hierdoor ontstaat een enorm web van sleutels, tokens en serviceaccounts. AI-gestuurde tools blinken uit in ‘identity hopping’, waarbij tokenuitwisselingspaden in kaart worden gebracht van een laagbeveiligde ontwikkelcontainer naar een geautomatiseerd back-upscript en uiteindelijk naar een hoogwaardige productiedatabase.

Sociale engineering op schaal

Phishing is met 1.265% gestegen omdat AI aanvallers in staat stelt de interne toon en operationele ‘sfeer’ van uw bedrijf perfect te weerspiegelen. Dit zijn geen algemene spam-e-mails; het zijn contextbewuste berichten die de gebruikelijke ‘rode vlaggen’ omzeilen die medewerkers moeten herkennen.

Scenario #2: AI als het nieuwe aanvalsoppervlak

Terwijl AI aanvallen op oudere systemen versnelt, creëert uw eigen AI-adoptie geheel nieuwe kwetsbaarheden. Aanvallers gebruiken niet alleen AI; ze richten zich erop.

Het modelcontextprotocol en excessieve keuzevrijheid

Wanneer u interne agenten aan uw gegevens koppelt, introduceert u het risico dat deze het doelwit worden en veranderen in een ‘verwarde hulpsheriff’. Aanvallers kunnen snelle injectie gebruiken om uw publieke ondersteuningsagenten te misleiden om interne databases te bevragen waartoe ze nooit toegang zouden moeten krijgen. Gevoelige gegevens komen naar boven en worden geëxfiltreerd door de systemen die u vertrouwde om deze te beschermen, terwijl ze er allemaal uitzien als geautoriseerd verkeer.

Het vergiftigen van de bron

De resultaten van deze aanvallen reiken veel verder dan het moment van uitbuiting. Door valse gegevens in het langetermijngeheugen van een agent (Vector Store) te plaatsen, creëren aanvallers een sluimerende lading. De AI-agent absorbeert deze vergiftigde informatie en geeft deze later aan gebruikers door. Uw EDR-tools zien alleen normale activiteit, maar de AI fungeert nu als een bedreiging van binnenuit.

Hallucinaties in de toeleveringsketen

Ten slotte kunnen aanvallers uw toeleveringsketen vergiftigen voordat ze ooit uw systemen aanraken. Ze gebruiken LLM’s om de “gehallucineerde” pakketnamen te voorspellen die AI-coderingsassistenten aan ontwikkelaars zullen voorstellen. Door deze kwaadaardige pakketten eerst te registreren (slopsquatting), zorgen ze ervoor dat ontwikkelaars backdoors rechtstreeks in uw CI/CD-pijplijn injecteren.

Het responsvenster terugwinnen

Traditionele verdediging kan de snelheid van AI niet evenaren, omdat het succes meet aan de hand van de verkeerde statistieken. Teams tellen waarschuwingen en patches en beschouwen volume als vooruitgang, terwijl tegenstanders de hiaten uitbuiten die zich door al dit lawaai ophopen.

Een effectieve strategie om aanvallers voor te blijven in het tijdperk van AI moet zich concentreren op één eenvoudige, maar kritische vraag: welke belichtingen zijn er eigenlijk van belang voor een aanvaller die zich zijdelings door uw omgeving beweegt?

Om dit te beantwoorden moeten organisaties overstappen van reactieve patching naar Continuous Threat Exposure Management (CTEM). Het is een operationele spil die is ontworpen om de beveiligingsblootstelling af te stemmen op het daadwerkelijke bedrijfsrisico.

Aanvallers met AI-ondersteuning geven niets om geïsoleerde bevindingen. Ze ketenen blootstellingen samen tot haalbare paden naar uw meest kritische activa. Uw herstelstrategie moet rekening houden met diezelfde realiteit: focus op de convergentiepunten waar meerdere blootstellingen elkaar kruisen, waar één oplossing tientallen routes elimineert.

De gewone operationele beslissingen die uw teams vanochtend hebben genomen, kunnen vóór de lunch een levensvatbaar aanvalspad worden. Sluit de paden sneller dan AI ze kan berekenen, en je claimt de exploitatieperiode terug.

Opmerking: Dit artikel is zorgvuldig geschreven en bijgedragen voor ons publiek door Erez Hasson, directeur Product Marketing bij XM Cyber.